Filtrowanie pytań

Administracja i eksploatacja …

A. podprogramów

B. operacji na liczbach naturalnych

C. operacji zmiennoprzecinkowych

D. operacji na liczbach całkowitych

Administracja i eksploatacja …

Do zainstalowania serwera proxy w systemie Linux, konieczne jest zainstalowanie aplikacji

A. Postfix

B. Squid

C. Webmin

D. Samba

Kwalifikacja EE8

Jaką liczbę linii danych posiada magistrala Centronics?

A. 8

B. 16

C. 2

D. 1

Kwalifikacja EE8

W systemie operacyjnym Linux zapis /dev/sdb3 wskazuje na

A. ścieżkę do plików binarnych uruchomieniowych systemu

B. ścieżkę do zamontowanej pamięci flash "pendrive"

C. drugą partycję na trzecim dysku

D. trzecią partycję na drugim dysku

Administracja i eksploatacja …

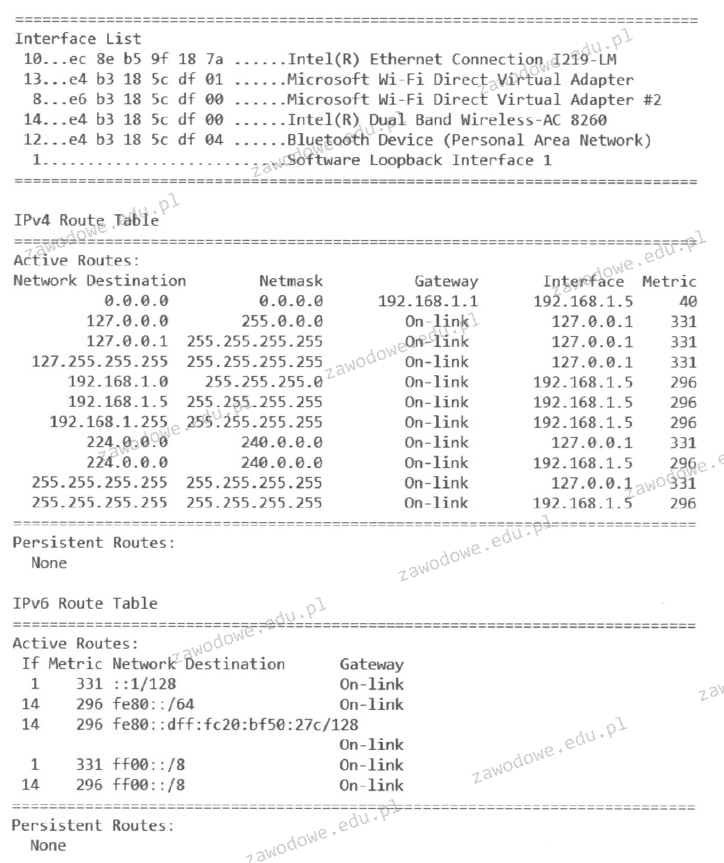

Informacje, które zostały pokazane na wydruku, uzyskano w wyniku wykonania

A. netstat -r

B. ipconfig /all

C. route change

D. traceroute -src

Tworzenie i administrowanie s…

Które wyrażenie logiczne należy zastosować w języku JavaScript, aby wykonać operacje tylko dla dowolnych liczb ujemnych z przedziału jednostronnie domkniętego <-200, -100)?

A. (liczba <= -200) && (liczba < -100)

B. (liczba >= -200) || (liczba > -100)

C. (liczba >= -200) && (liczba < -100)

D. (liczba -100)

Kwalifikacja EE8

Podstawowym zadaniem mechanizmu Plug and Play jest

A. automatyczne uruchamianie ostatnio otwartej gry

B. automatyczne usuwanie sterowników, które od dłuższego czasu nie były używane

C. wykrycie sprzętu, który został niedawno podłączony oraz automatyczne przydzielenie mu zasobów

D. automatyczne wykonywanie kopii zapasowych danych na nowo podłączonym nośniku

Administracja i eksploatacja …

Plik zajmuje 2KB. Jakie to jest?

A. 16000 bitów

B. 16384 bity

C. 2000 bitów

D. 2048 bitów

Administracja i eksploatacja …

Thunderbolt jest typem interfejsu:

A. szeregowym, dwukanałowym, dwukierunkowym i przewodowym

B. równoległym, asynchronicznym i przewodowym

C. równoległym, dwukanałowym, dwukierunkowym i bezprzewodowym

D. szeregowym, asynchronicznym i bezprzewodowym

Administracja i eksploatacja …

Jaką normę wykorzystuje się przy okablowaniu strukturalnym w komputerowych sieciach?

A. PN-EN ISO 9001:2009

B. ISO/IEC 8859-2

C. TIA/EIA-568-B

D. PN-EN 12464-1:2004

Tworzenie i administrowanie s…

Przygotowując raport w systemie zarządzania relacyjnymi bazami danych, można uzyskać

A. aktualizowanie danych w tabelach

B. dodawanie danych do tabel

C. analizę wybranych danych

D. usuwanie danych z tabel

Administracja i eksploatacja …

Najefektywniejszym zabezpieczeniem danych firmy, której siedziby znajdują się w różnych, odległych od siebie lokalizacjach, jest zastosowanie

A. kopii przyrostowych.

B. backupu w chmurze firmowej.

C. kopii analogowych.

D. kompresji strategicznych danych.

Tworzenie i administrowanie s…

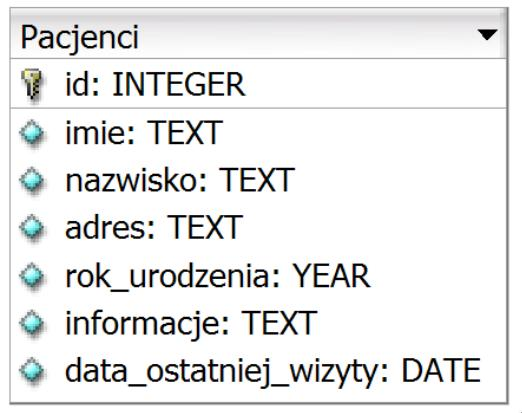

Jakie zapytanie SQL będzie odpowiednie do odnalezienia w podanej tabeli tylko imion oraz nazwisk pacjentów, którzy przyszli na świat przed rokiem 2002?

A. SELECT * FROM Pacjenci WHERE rok_urodzenia <= 2002

B. SELECT imie, nazwisko FROM Pacjenci WHERE rok_urodzenia < 2002

C. SELECT * FROM Pacjenci WHERE rok_urodzenia LIKE 2002

D. SELECT imie, nazwisko FROM Pacjenci WHERE data_ostatniej_wizyty < 2002

Tworzenie i administrowanie s…

Konstrukcja w języku SQL ALTER TABLE USA... służy do

A. nadpisania istniejącej tabeli USA

B. zmiany tabeli USA

C. stworzenia nowej tabeli USA

D. usunięcia tabeli USA

Administracja i eksploatacja …

W terminalu systemu Windows, do zarządzania parametrami konta użytkownika komputera, takimi jak okres ważności hasła, minimalna długość hasła, czas blokady konta i inne, wykorzystywane jest polecenie

A. NET ACCOUNTS

B. NET USE

C. NET CONFIG

D. NET USER

Kwalifikacja EE8

W programie napisanym w C/C++ można znaleźć różne funkcje. Która z nich jest funkcją główną programu?

A. Umieszczona na końcu programu

B. Umieszczona na początku programu

C. O typie void

D. Oznaczona jako main

Administracja i eksploatacja …

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

A. koncentrator

B. regenerator

C. punkt dostępowy

D. firewall sprzętowy

Tworzenie i administrowanie s…

W języku SQL używanym przez bazę danych MySQL atrybut UNIQUE w poleceniu CREATE TABLE

A. uniemożliwia wprowadzenie wartości NULL

B. wymusza niepowtarzalne nazwy kolumn tabeli

C. jest stosowany jedynie w przypadku kolumn liczbowych

D. jest używany, jeżeli wartości w danej kolumnie nie mogą się powtarzać

Tworzenie i administrowanie s…

W stylu CSS ustalono obramowanie pojedyncze, które ma następujące kolory dla krawędzi: border: solid 1px; border-color: red blue green yellow;

A. górna – czerwona, lewa – niebieska, dolna – zielona, prawa – żółta

B. lewa – czerwona, dolna – niebieska, prawa – zielona, górna – żółta

C. prawa – czerwona, dolna – niebieska, lewa – zielona, górna – żółta

D. górna – czerwona, prawa – niebieska, dolna – zielona, lewa – żółta

Tworzenie i administrowanie s…

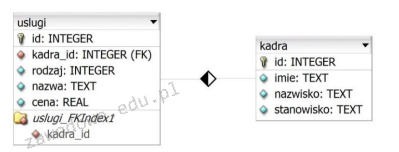

Na podstawie relacji przedstawionej na ilustracji, można stwierdzić, że jest to relacja

A. jeden do wielu, gdzie kluczem obcym jest pole w tabeli uslugi

B. jeden do wielu, gdzie kluczem obcym jest pole w tabeli kadra

C. wiele do wielu pomiędzy kluczami głównymi obu tabel

D. jeden do jednego, gdzie obie tabele mają przypisane klucze obce

Administracja i eksploatacja …

Zasady filtrowania ruchu w sieci przez firewall określane są w formie

A. reguł.

B. serwisów.

C. kontroli pasma zajętości.

D. plików CLI.

Administracja i eksploatacja …

Czym jest patchcord?

A. pasywny komponent będący elementem wyposażenia szafy krosowniczej do instalacji gniazd

B. ekranowane złącze RJ45

C. kabel krosowy wykorzystywany do łączenia urządzeń lub gniazd

D. krótki fragment światłowodu z fabrycznie wykonanym zakończeniem

Kwalifikacja EE8

Jakie są różnice pomiędzy komendą ps a komendą top w systemie Linux?

A. Komenda top prezentuje w czasie rzeczywistym działające procesy w systemie, a ps tego nie robi

B. Komenda top pozwala na wyświetlenie PID procesu, a ps tego nie umożliwia

C. Komenda ps nie informuje o poziomie użycia CPU, natomiast top ma tę funkcję

D. Komenda ps umożliwia zobaczenie uprawnień, z jakimi działa proces, podczas gdy top tego nie oferuje

Tworzenie i administrowanie s…

Metainformacja "Description" umieszczona w pliku HTML powinna zawierać <head>

<meta name="Description" content="...">

</head>

A. opis treści znajdującej się na stronie

B. informację na temat autora strony

C. spis słów kluczowych, które są wykorzystywane przez wyszukiwarki internetowe

D. nazwę aplikacji, za pomocą której stworzono stronę

Tworzenie i administrowanie s…

Jakie tabele będą weryfikowane przez podane polecenie? CHECK TABLE pracownicy CHANGED;

A. Tylko tabele, które nie zostały prawidłowo zamknięte.

B. Tabele, które uległy zmianie od ostatniego sprawdzenia lub nie zostały prawidłowo zamknięte.

C. Tabele, które zmieniły się w bieżącej sesji.

D. Jedynie tabele referencyjne.

Administracja i eksploatacja …

Jakie polecenia należy zrealizować, aby zamontować pierwszą partycję logiczną dysku primary slave w systemie Linux?

A. mount /dev/hda2 /mnt/hdd

B. mount /dev/hdb5 /mnt/hdd

C. mount /dev/hdb3 /mnt/hdd

D. mount /dev/hda4 /mnt/hdd

Administracja i eksploatacja …

Urządzenie peryferyjne, które jest kontrolowane przez komputer i służy do pracy z dużymi, płaskimi powierzchniami, a do produkcji druku odpornego na warunki atmosferyczne wykorzystuje farby na bazie rozpuszczalników, nosi nazwę ploter

A. solwentowy

B. pisakowy

C. kreślący

D. tnący

Administracja i eksploatacja …

Wskaż porty płyty głównej przedstawione na ilustracji.

A. 1 x RJ45, 4 x USB 2.0, 1.1, 1 x eSATA, 1 x Line Out, 1 x Microfon In, 1 x DVI-A, 1 x HDMI

B. 1 x RJ45, 4 x USB 3.0, 1 x SATA, 1 x Line Out, 1 x Microfon In, 1 x DVI-I, 1 x DP

C. 1 x RJ45, 2 x USB 2.0, 2 x USB 3.0, 1 x eSATA, 1 x Line Out, 1 x Microfon In, 1 x DVI-I, 1 x HDMI

D. 1 x RJ45, 2 x USB 2.0, 2 x USB 3.0, 1 x eSATA, 1 x Line Out, 1 x Microfon In, 1 x DVI-D, 1 x HDMI

Administracja i eksploatacja …

Który z wymienionych elementów stanowi część mechanizmu drukarki igłowej?

A. Traktor.

B. Soczewka.

C. Lustro.

D. Filtr ozonowy.

Administracja i eksploatacja …

Które z poniższych twierdzeń na temat protokołu DHCP jest poprawne?

A. Jest to protokół konfiguracji hosta

B. Jest to protokół transferu plików

C. Jest to protokół dostępu do bazy danych

D. Jest to protokół trasowania

Kwalifikacja EE8

Licencja CAL (Client Access License) przyznaje użytkownikowi uprawnienia

A. do użytkowania programu w sposób nieograniczony

B. do korzystania z usług dostępnych na serwerze

C. do przenoszenia programu na nośniki zewnętrzne

D. do modyfikacji kodu źródłowego programu

Tworzenie i administrowanie s…

Głównym zadaniem systemu CMS jest

A. przyspieszenie projektowania aplikacji desktopowych.

B. konwersja obiektowego języka programowania na strukturalny.

C. ułatwienie zarządzania treścią na stronie internetowej.

D. ujednolicenie tematyczne zawartości stron internetowych.

Tworzenie i administrowanie s…

Wskaź model kolorów, który jest używany do prezentacji barw na monitorze komputerowym?

A. RGB

B. HLS

C. CMY

D. CMYK

Administracja i eksploatacja …

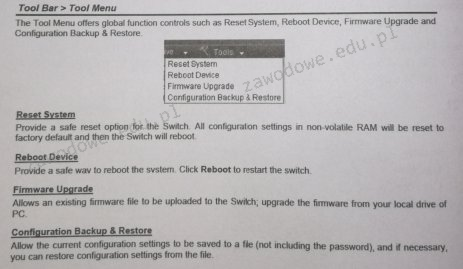

Którą opcję w menu przełącznika należy wybrać, aby przywrócić ustawienia do wartości fabrycznych?

A. Reboot Device

B. Firmware Upgrade

C. Save Configuration

D. Reset System

Administracja i eksploatacja …

Aby zminimalizować różnice w kolorach pomiędzy zeskanowanymi obrazami prezentowanymi na monitorze a ich wersjami oryginalnymi, należy przeprowadzić

A. modelowanie skanera

B. kadrowanie skanera

C. kalibrację skanera

D. interpolację skanera

Administracja i eksploatacja …

Jak określa się technologię stworzoną przez firmę NVIDIA, która pozwala na łączenie kart graficznych?

A. SLI

B. ATI

C. RAMDAC

D. CROSSFIRE

Tworzenie i administrowanie s…

W SQL komenda ALTER TABLE ma na celu

A. usunięcie tabeli z bazy danych

B. zmianę danych rekordów w tabeli

C. dodanie tabeli do bazy danych

D. zmianę kolumn w tabeli

Kwalifikacja EE8

Jakie urządzenia ochronne są zalecane w pomieszczeniach z komputerami?

A. metalowa obudowa jednostki centralnej komputera

B. zasilacz awaryjny

C. wyłącznik różnicowoprądowy

D. listwa przeciwprzepięciowa

Administracja i eksploatacja …

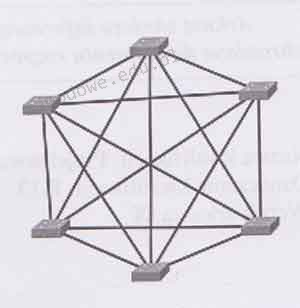

Jakiego rodzaju fizycznej topologii sieci komputerowej dotyczy przedstawiony obrazek?

A. Częściowej siatki

B. Wzór gwiazdy

C. Połączenia punkt-punkt

D. Pełnej siatki

Administracja i eksploatacja …

Administrator Active Directory w domenie firma.local pragnie skonfigurować mobilny profil dla wszystkich użytkowników. Ma on być przechowywany na serwerze serwer1, w folderze pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia opisane wymagania?

A. \serwer1\dane$\%username%

B. \serwer1\pliki\%username%

C. \firma.local\dane\%username%

D. \firma.local\pliki\%username%