Filtrowanie pytań

Tworzenie i administrowanie s…

A. <i> oraz <mark>

B. <b> oraz <u>

C. <b> oraz <i>

D. <u> oraz <sup>

Administracja i eksploatacja …

W zestawieniu przedstawiono istotne parametry techniczne dwóch typów interfejsów. Z powyższego wynika, że SATA w porównaniu do ATA charakteryzuje się

| Table Comparison of parallel ATA and SATA | ||

|---|---|---|

| Parallel ATA | SATA 1.5 Gb/s | |

| Bandwidth | 133 MB/s | 150 MB/s |

| Volts | 5V | 250 mV |

| Number of pins | 40 | 7 |

| Cable length | 18 in. (45.7 cm) | 39 in. (1 m) |

A. większą przepustowością oraz mniejszą liczbą pinów w złączu

B. mniejszą przepustowością oraz większą liczbą pinów w złączu

C. większą przepustowością oraz większą liczbą pinów w złączu

D. mniejszą przepustowością oraz mniejszą liczbą pinów w złączu

Administracja i eksploatacja …

Jakie narzędzie służy do delikatnego wygięcia blachy obudowy komputera i przykręcenia śruby montażowej w trudno dostępnych miejscach?

A. Rys. A

B. Rys. B

C. Rys. C

D. Rys. D

Administracja i eksploatacja …

Jakie urządzenie powinno być użyte do podłączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

A. Koncentratora

B. Mostu

C. Rutera

D. Regeneratora

Kwalifikacja EE8

W dokumentacji systemu operacyjnego Windows XP przedstawiono pliki z rozszerzeniem .dll. To rozszerzenie odnosi się do pliku

A. inicjalizacyjnego

B. dziennika zdarzeń

C. uruchamialnego

D. biblioteki

Administracja i eksploatacja …

Cena wydruku jednej strony tekstu wynosi 95 gr, a koszt wykonania jednej płyty CD to 1,54 zł. Jakie wydatki poniesie firma, tworząc płytę z prezentacjami oraz poradnik liczący 120 stron?

A. 145,54 zł

B. 115,54 zł

C. 154,95 zł

D. 120,95 zł

Tworzenie i administrowanie s…

W CSS, aby ustawić różne stylizacje dla pierwszej litery w akapicie, należy wykorzystać selektor

A. pseudoelementu p::first-letter

B. atrybutu p [first-letter]

C. klasy p.first-letter

D. dziecka p + first-letter

Tworzenie i administrowanie s…

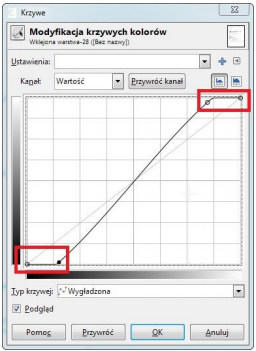

W programie do edytowania grafiki rastrowej zmieniono krzywe kolorów w sposób zaznaczony ramką na pokazanym obrazie. Jakie jest to działanie?

A. wygładzenie krawędzi na obrazie

B. modyfikację najjaśniejszych i najciemniejszych kolorów obrazu

C. rozjaśnienie całego obrazu

D. przyciemnienie całego obrazu

Administracja i eksploatacja …

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

A. Modem

B. Router

C. Koncentrator

D. Punkt dostępowy

Tworzenie i administrowanie s…

Grafik pragnie zmienić obraz JPG na format PNG bez utraty jakości, tak aby w obszarach, gdzie pierwotnie był kolor biały, w finalnym obrazie występowała przezroczystość. W tym celu powinien

A. dodać kanał alfa

B. przekształcić obraz w odcienie szarości

C. zmniejszyć rozdzielczość obrazu

D. zaimportować obraz do edytora grafiki wektorowej

Kwalifikacja EE8

Minimalna odległość pomiędzy pracownikiem siedzącym przy komputerze a tyłem sąsiedniego monitora powinna wynosić

A. 50 cm

B. 60 cm

C. 70 cm

D. 80 cm

Administracja i eksploatacja …

Który z protokołów jest wykorzystywany w telefonii VoIP?

A. HTTP

B. H.323

C. FTP

D. NetBEUI

Administracja i eksploatacja …

Na zdjęciu widoczny jest

A. zaciskarkę wtyków RJ45

B. zaciskarka do wtyków.

C. tester kablowy.

D. reflektor.

Administracja i eksploatacja …

Wydanie w systemie Windows komendy ATTRIB -S +H TEST.TXT

spowoduje

ATTRIB -S +H TEST.TXTA. usunięcie atrybutu pliku systemowego oraz atrybutu pliku ukrytego

B. ustawienie atrybutu pliku jako tylko do odczytu oraz jego ukrycie

C. usunięcie atrybutu pliku systemowego oraz aktywowanie atrybutu pliku ukrytego

D. ustawienie atrybutu pliku systemowego z zablokowaniem edycji

Tworzenie i administrowanie s…

W SQL uprawnienie SELECT przydzielone za pomocą polecenia GRANT umożliwia użytkownikowi bazy danych

A. usuwanie danych z tabeli

B. zmienianie danych w tabeli

C. uzyskiwanie danych z tabeli

D. generowanie tabeli

Tworzenie i administrowanie s…

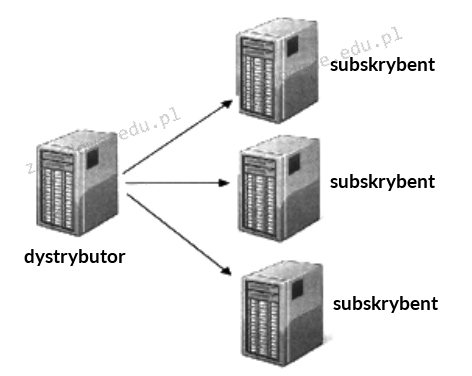

Model fizyczny replikacji bazy danych pokazany na ilustracji to model

A. centralnego wydawcy

B. rozproszony

C. równorzędny

D. centralnego subskrybenta

Tworzenie i administrowanie s…

W języku JavaScript następujący zapis: var napis1 = new napisy); ma na celu

A. wywołanie metody dla obiektu napisy

B. zadeklarowanie zmiennej napis1 oraz wywołanie funkcji, w której argumentem jest napis1

C. stworzenie instancji obiektu napis1 klasy napisy

D. stworzenie nowej klasy napis1

Tworzenie i administrowanie s…

Który typ danych obsługiwany przez PHP jest przeznaczony do obsługi zmiennych typu logicznego?

A. Boolean

B. Float

C. String

D. Integer

Administracja i eksploatacja …

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

A. IEEE802.1

B. IEEE802.11

C. IEEE802.8

D. IEEE802.3

Administracja i eksploatacja …

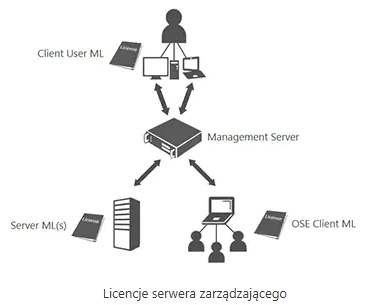

Wskaż model licencjonowania serwera zarządzającego (Management Serwer), oferowanego firmom przez Microsoft, którego schemat przedstawiono na ilustracji.

A. CAL

B. BOX

C. ML

D. MOLP

Administracja i eksploatacja …

Procesor RISC to procesor o

A. rozbudowanej liście instrukcji

B. głównej liście instrukcji

C. pełnej liście instrukcji

D. zmniejszonej liście instrukcji

Administracja i eksploatacja …

Jakiego portu używa protokół FTP (File transfer Protocol)?

A. 53

B. 20

C. 25

D. 69

Administracja i eksploatacja …

Do wykonania obrazu dysku twardego można użyć programu

A. Acronis True Image

B. HW Monitor

C. SpeedFan

D. Digital Image Recovery

Administracja i eksploatacja …

Jakie czynności należy wykonać, aby oczyścić zatkane dysze kartridża w drukarce atramentowej?

A. przemyć dyszę specjalnym środkiem chemicznym

B. wyczyścić dysze za pomocą drucianych zmywaków

C. przeczyścić dysze drobnym papierem ściernym

D. oczyścić dysze przy użyciu sprężonego powietrza

Administracja i eksploatacja …

Jak nazywa się standard podstawki procesora bez nóżek?

A. SPGA

B. LGA

C. CPGA

D. PGA

Administracja i eksploatacja …

Karta sieciowa przedstawiona na ilustracji jest w stanie przesyłać dane z maksymalną szybkością

A. 108 Mb/s

B. 54 Mb/s

C. 11 Mb/s

D. 300 Mb/s

Administracja i eksploatacja …

W układzie SI jednostką, która mierzy napięcie, jest

A. herc

B. wat

C. amper

D. wolt

Tworzenie i administrowanie s…

W dokumencie HTML umieszczono tekst sformatowany określonym stylem. Aby wprowadzić w treści kilka słów o zróżnicowanym stylu, należy użyć znacznika

A. <hr>

B. <table>

C. <section>

D. <span>

Administracja i eksploatacja …

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

A. /sbin

B. /var

C. /dev

D. /proc

Tworzenie i administrowanie s…

Odizolowane środowisko ogólnego przeznaczenia, utworzone na fizycznym serwerze z wykorzystaniem technologii wirtualizacji, to

A. serwer dedykowany.

B. serwer VPS.

C. serwer DHCP.

D. serwer aplikacji.

Administracja i eksploatacja …

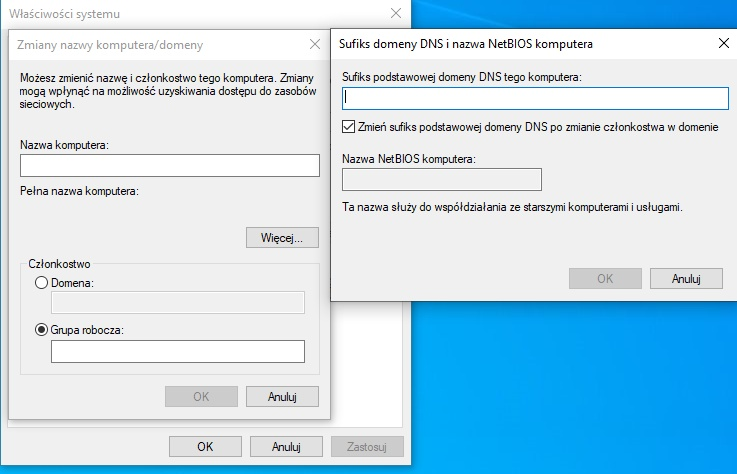

Aby podłączyć stację roboczą z zainstalowanym systemem Windows do domeny zst.local należy

A. jedynie w polu Domena wpisać zst.local

B. ustawić nazwę komputera oraz w polu Grupa robocza wpisać zst.local

C. jedynie w polu Sufiks podstawowej domeny DNS tego komputera wpisać zst.local

D. ustawić nazwę komputera oraz w polu Domena wpisać zst.local

Tworzenie i administrowanie s…

Który z poniższych języków jest używany do stylizacji stron WWW?

A. SQL

B. CSS

C. HTML

D. Python

Administracja i eksploatacja …

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

A. wydruku

B. WWW

C. DNS

D. terminali

Tworzenie i administrowanie s…

Definicja formularza została użyta na stronie internetowej, która przesyła dane do pliku napisanego w języku PHP. W jakiej tablicy będą dostępne dane z tego formularza?

A. $_GET

B. $_POST

C. $_ACTION

D. $_COOKIE

Tworzenie i administrowanie s…

W kodzie HTML zdefiniowano formularz, który wysyła dane do pliku formularz.php. Po naciśnięciu przycisku typu submit przeglądarka przechodzi do poniższego adresu:

../formularz.php?imie=Anna&nazwisko=KowalskaNa podstawie podanego adresu można stwierdzić, że dane do pliku formularz.php zostały przesłane metodą:

A. GET

B. SESSION

C. POST

D. COOKIE

Tworzenie i administrowanie s…

Aby obraz umieszczony na stronie internetowej mógł automatycznie dostosowywać się do rozmiaru ekranu, na którym jest prezentowana strona, trzeba

A. jego szerokość ustawić w wartościach procentowych

B. oba jego wymiary ustawić w pikselach

C. nie zmieniać obu jego wymiarów za pomocą stylów CSS

D. jeden z jego wymiarów określić w pikselach

Tworzenie i administrowanie s…

Jakim formatem kompresji dźwięku, który nie traci jakości, jest?

A. WWA

B. FLAC

C. AAC

D. MP3

Administracja i eksploatacja …

Transmisję danych bezprzewodowo realizuje interfejs

A. DVI

B. HDMI

C. IrDA

D. LFH60

Kwalifikacja EE8

Na zdjęciu przedstawiono gniazda należące do karty

A. sieciowej.

B. telewizyjnej.

C. faksmodemowej.

D. dźwiękowej.

Tworzenie i administrowanie s…

Zdarzenie JavaScript onmousedown występuje, gdy

A. wskaźnik myszy komputerowej wyszedł poza obręb obiektu.

B. wskaźnik myszy komputerowej znalazł się w obrębie obiektu.

C. został wciśnięty dowolny klawisz myszy komputerowej na danym elemencie.

D. został naciśnięty dwa razy klawisz myszy komputerowej.