Filtrowanie pytań

Administracja i eksploatacja …

A. PCI - Express x 4 wersja 2.0

B. PCI - Express x 1 wersja 3.0

C. PCI - Express x 16 wersja 1.0

D. PCI - Express x 8 wersja 1.0

Administracja i eksploatacja …

Liczba 10011001100 zaprezentowana w systemie heksadecymalnym ma formę

A. 4CC

B. 998

C. 2E4

D. EF4

Kwalifikacja EE8

W przypadku dysku twardego, wartość współczynnika MTBF (Mean Time Between Failure) jest wyrażana w

A. minutach

B. latach

C. dniach

D. godzinach

Tworzenie i administrowanie s…

Polecenie SQL: GRANT CREATE, ALTER ON sklep.* TO adam;

Zakładając, że użytkownik adam wcześniej nie posiadał żadnych uprawnień, to powyższe polecenie SQL przyzna mu prawa jedynie do:

A. dodawania oraz modyfikacji danych we wszystkich tabelach bazy sklep

B. dodawania oraz modyfikacji danych w tabeli sklep

C. tworzenia oraz modyfikacji struktury wszystkich tabel w bazie sklep

D. tworzenia oraz modyfikacji struktury w tabeli sklep

Administracja i eksploatacja …

Programem służącym do archiwizacji danych w systemie Linux jest

A. gzip

B. tar

C. compress

D. lzma

Administracja i eksploatacja …

Jakim elementem sieci SIP jest telefon IP?

A. Serwerem rejestracji SIP

B. Terminalem końcowym

C. Serwerem Proxy SIP

D. Serwerem przekierowań

Tworzenie i administrowanie s…

W języku PHP zapisano fragment kodu. Plik cookie stworzony tym poleceniem

| setcookie("osoba", "Anna Kowalska", time() + (3600 * 24)); |

A. zostanie usunięty po jednej godzinie od jego utworzenia.

B. będzie przechowywany na serwerze przez jeden dzień.

C. będzie przechowywany na serwerze przez jedną godzinę.

D. zostanie usunięty po jednym dniu od jego utworzenia.

Administracja i eksploatacja …

Na przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

A. wymuszone

B. pasywne

C. symetryczne

D. aktywne

Tworzenie i administrowanie s…

W języku PHP do zmiennej a przypisano tekst, w którym słowo Kowalski pojawia się wielokrotnie. Aby jednym poleceniem zamienić wszystkie wystąpienia słowa Kowalski na słowo Nowak, trzeba użyć polecenia

A. $a = str_replace('Nowak', 'Kowalski',$a);

B. $a = str_replace('Kowalski','Nowak',$a);

C. $a = str_rep('Kowalski','Nowak',$a);

D. $a = str_replace('Nowak','Kowalski');

Kwalifikacja EE8

Użytkownik systemu Windows zdecydował się na przywrócenie systemu do określonego punktu. Które pliki utworzone po tym punkcie nie będą dotknięte przez tę procedurę?

A. Pliki aplikacji

B. Pliki osobiste

C. Pliki sterowników

D. Pliki aktualizacji

Administracja i eksploatacja …

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

A. włączenie szyfrowania przy użyciu klucza WEP

B. aktywacja filtrowania adresów MAC

C. zmiana loginu i hasła dla wbudowanego konta administratora

D. zmiana domyślnej nazwy sieci (SSID) na unikalną

Administracja i eksploatacja …

W systemie Linux narzędzie do śledzenia zużycia CPU, pamięci, procesów oraz obciążenia systemu z poziomu terminala to

A. passwd

B. top

C. dxdiag

D. pwd

Tworzenie i administrowanie s…

Jaką rolę pełni funkcja PHP o nazwie mysql_select_db()?

A. pobrać dane z bazy danych na podstawie zapytania

B. nawiązać połączenie bazy danych z serwerem SQL

C. określić bazę, z której będą pobierane dane

D. określić tabelę, z której będą pobierane informacje

Administracja i eksploatacja …

Który adres IP jest zaliczany do klasy B?

A. 96.15.2.4

B. 134.192.16.1

C. 100.10.10.2

D. 198.15.10.112

Administracja i eksploatacja …

Do czego służy oprogramowanie Microsoft Hyper-V?

A. lokalizacji zasobów w sieci

B. identyfikacji komputerów w sieci

C. zdalnego łączenia z innymi hostami

D. wirtualizacji komputerów fizycznych

INF.02 Pytanie 5736

Administracja i eksploatacja …

Jest to najnowsza edycja klienta wieloplatformowego, docenianego przez użytkowników na całym świecie, serwera wirtualnej sieci prywatnej, umożliwiającego nawiązanie połączenia między hostem a komputerem lokalnym, obsługującego uwierzytelnianie z wykorzystaniem kluczy, certyfikatów, nazwy użytkownika oraz hasła, a także, w wersji dla Windows, dodatkowych zakładek. Który z programów został wcześniej opisany?

A. OpenVPN

B. Putty

C. TinghtVNC

D. Ethereal

Administracja i eksploatacja …

Polecenie uname -s w systemie Linux służy do identyfikacji

A. nazwa jądra systemu operacyjnego.

B. dostępnego miejsca na dysku twardym.

C. ilości dostępnej pamięci.

D. stanu aktywnych interfejsów sieciowych.

Administracja i eksploatacja …

Wartość wyrażana w decybelach, będąca różnicą pomiędzy mocą sygnału przekazywanego w parze zakłócającej a mocą sygnału generowanego w parze zakłócanej to

A. przesłuch zdalny

B. rezystancja pętli

C. przesłuch zbliżny

D. poziom mocy wyjściowej

Administracja i eksploatacja …

Gniazdo w sieciach komputerowych, które jednoznacznie identyfikuje dany proces na urządzeniu, stanowi kombinację

A. adresu IP i numeru sekwencyjnego danych

B. adresu fizycznego i numeru portu

C. adresu IP i numeru portu

D. adresu fizycznego i adresu IP

Kwalifikacja EE8

Jakie jest pierwsze działanie po włączeniu komputerowego sprzętu?

A. odłączenie zasilania od uszkodzonego komputera

B. użycie gaśnicy pianowej

C. powiadamianie straży pożarnej

D. informowanie przełożonego o wystąpieniu pożaru

Tworzenie i administrowanie s…

W tabeli produkt znajdują się przedmioty wyprodukowane po roku 2000, z kolumnami nazwa i rok_produkcji. Klauzula SQL pokaże listę przedmiotów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji,3,2)=17; |

A. w roku 2017

B. po roku 2017

C. w latach innych niż 2017

D. przed rokiem 2017

Administracja i eksploatacja …

Recykling można zdefiniować jako

A. produkcję

B. odzysk

C. oszczędność

D. segregację

Tworzenie i administrowanie s…

Jakie imiona spełniają warunki klauzuli LIKE w zapytaniu? SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

A. Gerald, Jarosław, Marek, Tamara

B. Arleta, Krzysztof, Krystyna, Tristan

C. Rafał, Rebeka, Renata, Roksana

D. Krzysztof, Krystyna, Romuald

Administracja i eksploatacja …

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji protokołów TCP/IP lub innych przesyłanych lub odbieranych w sieci komputerowej, do której jest podłączony komputer użytkownika?

A. ssh

B. route

C. tcpdump

D. ipconfig

Tworzenie i administrowanie s…

Która z zasad walidacji strony internetowej jest nieprawidłowa?

A. W tagach nie jest brana pod uwagę różnica między dużymi a małymi literami, np. ```<p>``` i ```<P>``` to ten sam tag.

B. Tagi, poza samozamykającymi się, funkcjonują do momentu ich wyłączenia znakiem "/", np. ```<p> ..</p>```

C. Jeżeli w poleceniu występuje kilka atrybutów, ich kolejność powinna być uporządkowana alfabetycznie np. ```<img alt="..." src="/.."/>```

D. Wyłączanie tagów musi następować w odwrotnej sekwencji do ich włączenia, np. ```<p> ... <big>...</big></p>```

Administracja i eksploatacja …

Wskaż rysunek ilustrujący kondensator stały?

A. Rys. C

B. Rys. D

C. Rys. A

D. Rys. B

Kwalifikacja EE8

Aby przywrócić dane usunięte za pomocą kombinacji klawiszy Shift+Delete, co należy zrobić?

A. użyć oprogramowania do odzyskiwania danych

B. skorzystać z kombinacji klawiszy Shift+Insert

C. przywrócić je z kosza systemowego

D. odzyskać je z folderu plików tymczasowych

Administracja i eksploatacja …

Narzędzie służące do przechwytywania oraz ewentualnej analizy ruchu w sieci to

A. viewer

B. sniffer

C. keylogger

D. spyware

Tworzenie i administrowanie s…

W CSS zastosowano regułę: float:left; dla bloku. Jakie będzie jej zastosowanie?

A. umieszczanie bloków jeden pod drugim

B. dopasowanie elementów tabeli do lewej krawędzi

C. ustawienie bloku na lewo względem innych

D. wyrównanie tekstu do lewej strony

Administracja i eksploatacja …

Jakiej klasy adresów IPv4 dotyczą adresy, które mają dwa najbardziej znaczące bity ustawione na 10?

A. Klasy D

B. Klasy A

C. Klasy C

D. Klasy B

Administracja i eksploatacja …

Które urządzenie należy zainstalować, w celu zwiększenia obszaru zasięgu sieci bezprzewodowej?

A. Punkt dostępowy.

B. Koncentrator.

C. Konwerter światłowodowy.

D. Przełącznik.

Administracja i eksploatacja …

Aby zapobiec uszkodzeniu układów scalonych, podczas konserwacji sprzętu komputerowego należy używać

A. rękawiczek gumowych

B. opaski antystatycznej

C. okularów ochronnych

D. rękawiczek skórzanych

Tworzenie i administrowanie s…

W języku PHP symbol "//" oznacza

A. początek skryptu

B. początek komentarza jednoliniowego

C. operator alernatywy

D. operator dzielenia całkowitego

Tworzenie i administrowanie s…

Efektem wykonania kwerendy dla przedstawionej tabeli rezerwacje jest

|

| id_pok | liczba_dn | sezon |

|---|---|---|

| 1 | 10 | lato |

| 2 | 4 | zima |

| 1 | 5 | lato |

| 2 | 6 | zima |

| 1 | 5 | lato |

| 3 | 9 | zima |

| 1 | 8 | zima |

A. lato 20, zima 27

B. lato 10, 5, 5; zima 4, 6, 9, 8

C. lato 10, zima 4, lato 5, zima 6, lato 5, zima 9, zima 8

D. lato 3, zima 4

Administracja i eksploatacja …

Jakim akronimem oznacza się przenikanie bliskie skrętki teleinformatycznej?

A. ANEXT

B. FEXT

C. AFEXT

D. NEXT

Administracja i eksploatacja …

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

A. Statyczny VLAN

B. Dynamiczny VLAN

C. Multi-VLAN

D. Port-Based VLAN

Kwalifikacja EE8

Wynik wykonania działania to liczba 1

A. 7*2

B. 7/2

C. 7 div 2

D. 7 mod 2

Administracja i eksploatacja …

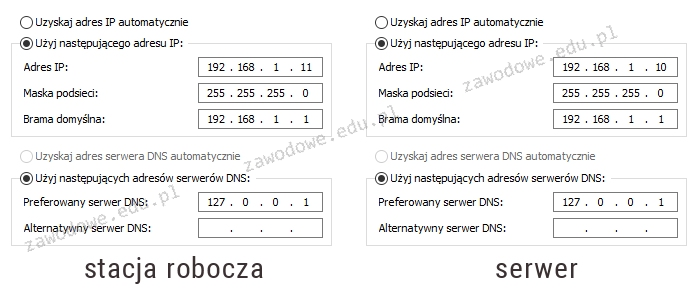

Na schemacie przedstawiono konfigurację protokołu TCP/IP pomiędzy serwerem a stacją roboczą. Na serwerze zainstalowano rolę DNS. Wykonanie polecenia ping www.cke.edu.pl na serwerze zwraca pozytywny wynik, natomiast na stacji roboczej jest on negatywny. Jakie zmiany należy wprowadzić w konfiguracji, aby usługa DNS na stacji funkcjonowała poprawnie?

A. adres serwera DNS na stacji roboczej na 192.168.1.10

B. adres bramy na serwerze na 192.168.1.11

C. adres serwera DNS na stacji roboczej na 192.168.1.11

D. adres bramy na stacji roboczej na 192.168.1.10

Kwalifikacja EE8

Które z poniższych działań nie wpływa na bezpieczeństwo komputera?

A. Instalacja systemu operacyjnego z rodziny Linux

B. Regularne aktualizowanie oprogramowania antywirusowego

C. Zainstalowanie programu typu benchmark

D. Aktywowanie zapory sieciowej

Kwalifikacja EE8

Wizualnym przedstawieniem danych liczbowych zawartych w arkuszu kalkulacyjnym jest

A. komórka

B. wykres słupkowy

C. wybrany wiersz

D. kolumna