Filtrowanie pytań

Tworzenie i administrowanie s…

A. RESTORE DATABASE

B. EXPORT DATABASE

C. BACKUP DATABASE

D. UNBACKUP DATABASE

Tworzenie i administrowanie s…

Dana jest tabela firmy zawierająca następujące kolumny: nazwa, adres, NIP, obrot (obrót w ostatnim miesiącu), rozliczenie, status. Wykonanie kwerendy SQL SELECT sprawi, że zostaną wyświetlone

SELECT nazwa, NIP FROM firmy WHERE obrot < 4000;

A. jedynie nazwa oraz numer NIP firm, które w ostatnim miesiącu miały obrót co najmniej 4000 zł.

B. wszystkie dane firm, które w ostatnim miesiącu miały obrót mniejszy niż 4000 zł.

C. wszystkie dane firm, które w ostatnim miesiącu miały obrót co najmniej 4000 zł.

D. jedynie nazwa oraz numer NIP firm, które w ostatnim miesiącu miały obrót mniejszy niż 4000 zł.

Tworzenie i administrowanie s…

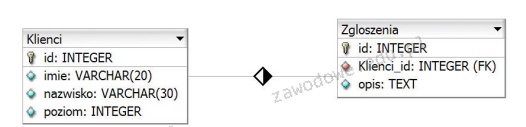

Tabele Klienci oraz Zgloszenia są związane relacją jeden do wielu. Jakie polecenie należy wydać, aby uzyskać tylko opis zgłoszenia oraz odpowiadające mu nazwisko klienta dla zgłoszenia numer 5?

A. SELECT opis, nazwisko FROM Zgloszenia JOIN Klienci ON Klienci.id = Zgloszenia.id WHERE Zgloszenia.id = 5

B. SELECT opis, nazwisko FROM Zgloszenia JOIN Klienci WHERE Klienci.id = 5

C. SELECT opis, nazwisko FROM Zgloszenia JOIN Klienci ON Klienci.id = Zgloszenia.Klienci_id WHERE Klienci.id = 5

D. SELECT opis, nazwisko FROM Zgloszenia JOIN Klienci ON Klienci.id = Zgloszenia.Klienci_id WHERE Zgloszenia.id = 5

Administracja i eksploatacja …

Po włączeniu komputera wyświetlił się komunikat: "non-system disk or disk error. Replace and strike any key when ready". Jakie mogą być przyczyny?

A. brak pliku ntldr

B. uszkodzony kontroler DMA

C. dyskietka umieszczona w napędzie

D. skasowany BIOS komputera

INF.02 Pytanie 6285

Administracja i eksploatacja …

Bezpośrednio po usunięciu istotnych plików z dysku twardego, użytkownik powinien

A. przeprowadzić test S. M. A. R. T. na tym dysku

B. zainstalować narzędzie diagnostyczne

C. ochronić dysk przed zapisywaniem nowych danych

D. wykonać defragmentację dysku

Administracja i eksploatacja …

Usługa RRAS serwera Windows 2019 jest przeznaczona do

A. szyfrowania plików na serwerze.

B. tworzenia restrykcji logowania użytkowników.

C. automatycznego wykonywania kopii plików i jej transferu pomiędzy serwerem a klientem.

D. połączenia użytkowników zdalnych za pomocą VPN.

Administracja i eksploatacja …

Aby jednocześnie zmienić tło pulpitu, kolory okien, dźwięki oraz wygaszacz ekranu na komputerze z systemem Windows, należy użyć

A. kompozycji

B. planu zasilania

C. schematów dźwiękowych

D. centrum ułatwień dostępu

Administracja i eksploatacja …

Jakie narzędzie służy do usuwania izolacji z włókna światłowodowego?

A. cleaver

B. zaciskarka

C. stripper

D. nóż

Administracja i eksploatacja …

Który protokół przesyła datagramy bez gwarancji ich dostarczenia?

A. UDP

B. ICMP

C. TCP

D. HTTP

Kwalifikacja EE8

Termin zmiennej wskaźnikowej odnosi się do zmiennej

A. obiektowej określonej klasy

B. o typie dynamicznym

C. która przechowuje adres innej zmiennej w pamięci

D. tablicowej

Administracja i eksploatacja …

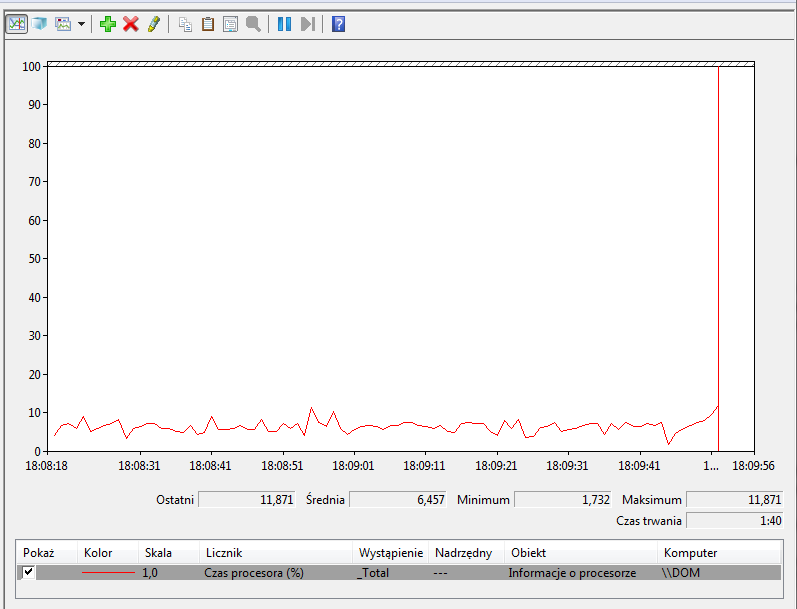

By uruchomić w systemie Windows oprogramowanie narzędziowe monitorujące wydajność komputera przedstawione na rysunku, należy uruchomić

A. devmgmt.msc

B. gpedit.msc

C. perfmon.msc

D. taskschd.msc

Tworzenie i administrowanie s…

W poniższym kodzie PHP wykonano operację na bazie danych. Której funkcji należy użyć, aby pobrać liczbę zmienionych w tabeli wierszy? $zapytanie="UPDATE kadra SET stanowisko='Programista' WHERE id < 10";

mysqli_query($db, $zapytanie);

A. mysqli_num_rows()

B. mysqli_affected_rows()

C. mysqli_use_result()

D. mysqli_field_count()

INF.02 Pytanie 6293

Administracja i eksploatacja …

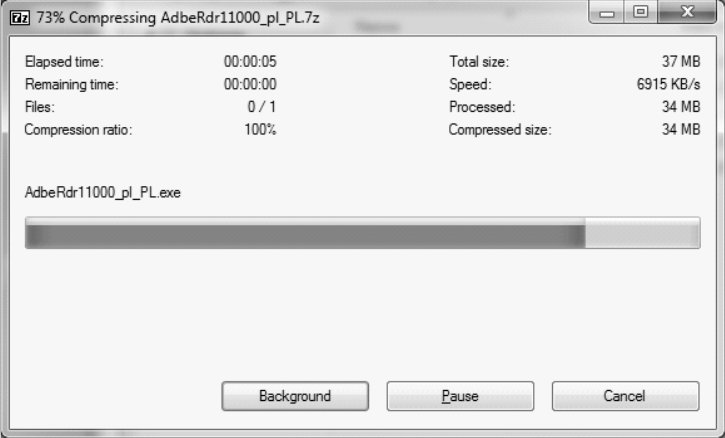

Na dołączonym obrazku ukazano proces

A. kompilacji danych

B. fuzji danych

C. kasowania danych

D. kompresji danych

Tworzenie i administrowanie s…

Jaki rezultat uzyskamy po uruchomieniu załączonego skryptu?

| <?php class Owoc { function __construct() { echo "test1"; } function __destruct() { echo "test2"; } } $gruszka = new Owoc(); ?> |

A. Nie zostanie wyświetlony żaden komunikat

B. Na ekranie pojawią się oba komunikaty: "test1" oraz "test2"

C. Pojawi się tylko komunikat "test1"

D. Pojawi się jedynie komunikat "test2"

Kwalifikacja EE8

Aby wzbogacić możliwości przeglądarki internetowej, na przykład o funkcję VPN, konieczne jest zainstalowanie zewnętrznych bibliotek lub aplikacji zwanych

A. protocols

B. readers

C. inputs

D. plugins

Administracja i eksploatacja …

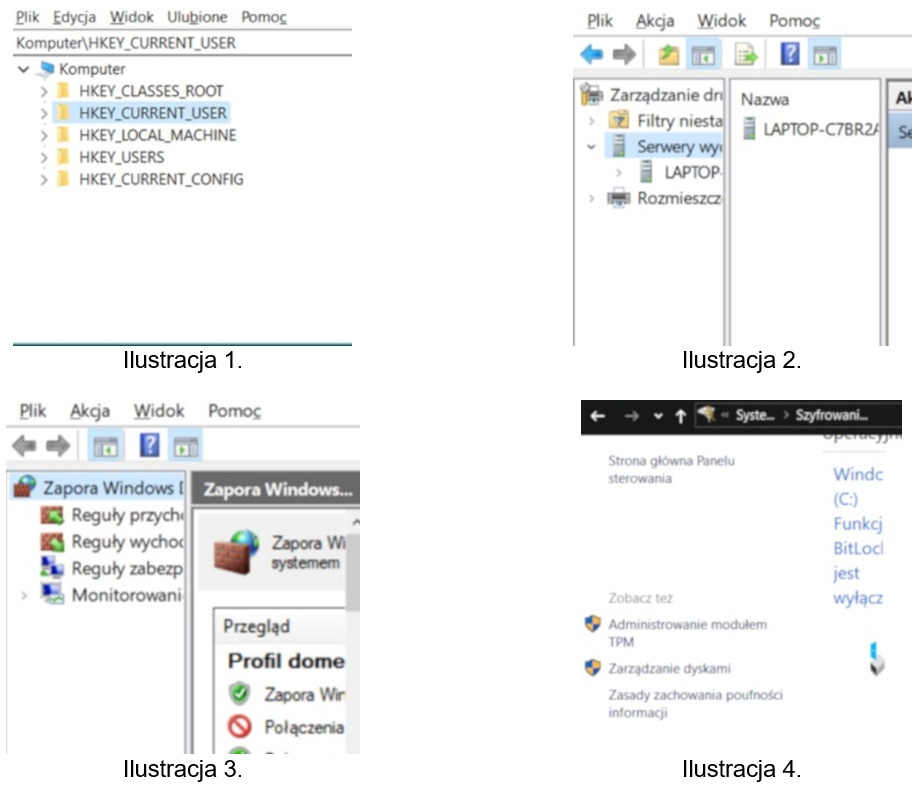

Na której ilustracji przedstawiono Edytor rejestru w systemie Windows?

A. Na ilustracji 2.

B. Na ilustracji 1.

C. Na ilustracji 3.

D. Na ilustracji 4.

Administracja i eksploatacja …

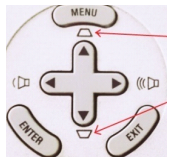

Na przedstawionej grafice wskazano strzałkami funkcje przycisków umieszczonych na obudowie projektora multimedialnego. Dzięki tym przyciskom można

A. przełączać źródła sygnału

B. regulować zniekształcony obraz

C. dostosowywać odwzorowanie przestrzeni kolorów

D. zmieniać intensywność jasności obrazu

Kwalifikacja EE8

Jaką maksymalną wielkość może mieć plik w systemie FAT32?

A. 2 GB

B. 4 GB

C. 6 GB

D. 8 GB

Tworzenie i administrowanie s…

Jaki System Zarządzania Bazą Danych jest standardowo używany w pakiecie XAMPP?

A. Oracle

B. MariaDB

C. Firebird

D. PostgreSQL

Administracja i eksploatacja …

Na podstawie wskazanego cennika oblicz, jaki będzie łączny koszt brutto jednego podwójnego natynkowego gniazda abonenckiego w wersji dwumodułowej?

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

A. 25,00 zł

B. 18,00 zł

C. 28,00 zł

D. 32,00 zł

Administracja i eksploatacja …

W systemie Windows za pomocą komendy assoc można

A. wyświetlić właściwości plików

B. zmienić powiązania dla rozszerzeń plików

C. sprawdzić zawartość dwóch plików

D. dostosować listę kontroli dostępu do plików

Tworzenie i administrowanie s…

Aby zdefiniować pole w klasie, do którego dostęp mają jedynie metody tej klasy, a które jest niedostępne dla klas dziedziczących, konieczne jest zastosowanie kwalifikatora dostępu

A. publikowany

B. publiczny

C. chroniony

D. prywatny

Administracja i eksploatacja …

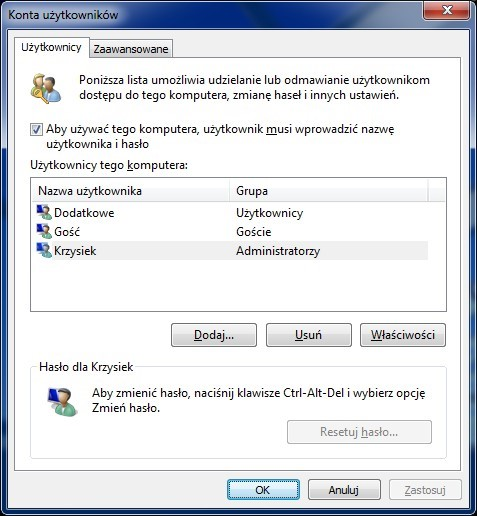

Aby uruchomić przedstawione narzędzie systemu Windows, należy użyć polecenia

A. show userpasswords

B. net localgroup

C. net users

D. control userpasswords2

Administracja i eksploatacja …

Który z protokołów jest wykorzystywany w telefonii VoIP?

A. FTP

B. HTTP

C. NetBEUI

D. H.323

Administracja i eksploatacja …

Według modelu TCP/IP protokoły DNS, FTP i SMTP są przypisane do warstwy

A. dostępu do sieci

B. transportowej

C. aplikacji

D. internetowej

Tworzenie i administrowanie s…

Które z poniższych zdań charakteryzuje grafikę wektorową?

A. Jest to reprezentacja obrazu przy pomocy siatki pikseli o różnych kolorach układających się w poziomie i pionie na monitorze komputera, drukarce lub innym urządzeniu wyjściowym

B. Zapisywany obraz jest opisywany za pośrednictwem figur geometrycznych umieszczonych w układzie współrzędnych

C. Może być zapisywana w formatach JPG lub PNG

D. Służy do zapisu zdjęć cyfrowych

Administracja i eksploatacja …

W przypadku okablowania strukturalnego opartego na skrętce UTP kat.6, jakie gniazda sieciowe powinny być używane?

A. BNC

B. RJ-11

C. F

D. 8P8C

Administracja i eksploatacja …

Jakie narzędzie pozwala na zarządzanie menadżerem rozruchu w systemach Windows od wersji Vista?

A. AFFS

B. BCDEDIT

C. GRUB

D. LILO

Administracja i eksploatacja …

Jak nazywa się translacja adresów źródłowych w systemie NAT routera, która zapewnia komputerom w sieci lokalnej dostęp do internetu?

A. SNAT

B. DNAT

C. LNAT

D. WNAT

Administracja i eksploatacja …

Jakie urządzenie pozwala na podłączenie kabla światłowodowego wykorzystywanego w okablowaniu pionowym sieci do przełącznika z jedynie gniazdami RJ45?

A. Modem

B. Konwerter mediów

C. Ruter

D. Regenerator

Tworzenie i administrowanie s…

Rodzaj programowania, w którym zestaw poleceń (sekwencja instrukcji) przekazywanych komputerowi postrzega się jako program, określa się mianem programowania

A. stanowego

B. logicznego

C. funkcyjnego

D. imperatywnego

Administracja i eksploatacja …

Która z wymienionych technologii pamięci RAM wykorzystuje oba zbocza sygnału zegarowego do przesyłania danych?

A. SIMM

B. DDR

C. SDR

D. SIPP

Administracja i eksploatacja …

Jaki protokół służy do przesyłania plików bez konieczności tworzenia połączenia?

A. HTTP (Hyper Text Transfer Protocol)

B. FTP (File Transfer Protocol)

C. TFTP (Trivial File Transfer Protocol)

D. DNS (Domain Name System)

Administracja i eksploatacja …

Jaką liczbę komputerów można zaadresować w sieci z maską 255.255.255.224?

A. 30 komputerów

B. 32 komputery

C. 25 komputerów

D. 27 komputerów

Tworzenie i administrowanie s…

W aplikacji webowej komunikat powinien być wyświetlany jedynie w przypadku, gdy dany użytkownik odwiedza stronę po raz pierwszy. Którą funkcję PHP należy wykorzystać w tym celu?

A. session_destroy

B. mysqli_change_user

C. setcookie

D. define

Administracja i eksploatacja …

Według normy PN-EN 50174 maksymalna długość trasy kabla poziomego kategorii 6 pomiędzy punktem abonenckim a punktem rozdzielczym w panelu krosowym wynosi

A. 100 m

B. 110 m

C. 150 m

D. 90 m

Administracja i eksploatacja …

Który z wymienionych składników zalicza się do elementów pasywnych sieci?

A. Amplifier.

B. Network card.

C. Patch panel.

D. Switch.

Administracja i eksploatacja …

Jeżeli w konfiguracji karty graficznej zostanie wybrane odświeżanie obrazu większe od zalecanego, monitor CRT spełniający normy TCO 99

A. nie wyłączy się, wyświetli czarny ekran

B. nie wyłączy się, jedynie wyświetli fragment obrazu

C. może ulec uszkodzeniu

D. przejdzie w tryb uśpienia lub wyświetli okno z powiadomieniem

Administracja i eksploatacja …

Jaką liczbę punktów abonenckich (2 x RJ45) zgodnie z wytycznymi normy PN-EN 50167 powinno się zainstalować w biurze o powierzchni 49 m2?

A. 1

B. 5

C. 4

D. 9

Administracja i eksploatacja …

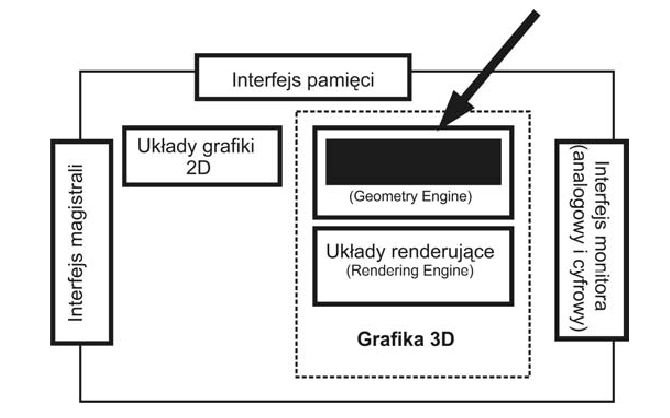

Jakie zadanie realizuje układ oznaczony strzałką na diagramie karty graficznej?

A. Określa widoczność oraz nakładanie się obiektów na ekranie

B. Realizuje obliczenia oświetlenia, uwzględniając lokalizację źródła światła

C. Oblicza wygląd i położenie wielokątów, z których zbudowany jest obiekt

D. Oblicza kolory każdego wyświetlanego piksela