Filtrowanie pytań

Administracja i eksploatacja …

A. 224.0.0.1 ÷ 224.255.255.254

B. 169.254.0.1 ÷ 169.254.255.254

C. 192.168.0.1 ÷ 192.168.255.254

D. 127.0.0.1 ÷ 127.255.255.255.254

Administracja i eksploatacja …

Jaką topologię fizyczną stosuje się w sieciach z topologią logiczną Token Ring?

A. Gwiazdy

B. Pierścienia

C. Magistrali

D. Siatki

Administracja i eksploatacja …

Jaką rolę należy przypisać serwerowi z rodziny Windows Server, aby mógł świadczyć usługi rutingu?

A. Usługi zasad i dostępu sieciowego

B. Usługi domenowe w Active Directory

C. Usługi zarządzania dostępem w Active Directory

D. Serwer sieci Web (IIS)

Administracja i eksploatacja …

Jakie stwierdzenie o routerach jest poprawne?

A. Podejmują decyzje o przesyłaniu danych na podstawie adresów IP

B. Podejmują decyzje o przesyłaniu danych na podstawie adresów MAC

C. Działają w warstwie transportu

D. Działają w warstwie łącza danych

Tworzenie i administrowanie s…

Które z formatowań nie jest wyrażone w języku CSS?

A. Fragment pliku strona.html: |

B. Fragment pliku formatowanie.css: |

C. Fragment pliku strona.html: |

D. Fragment pliku strona.html: |

A. D.

B. C.

C. B.

D. A.

Tworzenie i administrowanie s…

W systemie baz danych MySQL komenda CREATE USER pozwala na

A. zobaczenie danych o aktualnym użytkowniku

B. stworzenie użytkownika oraz przypisanie mu uprawnień do bazy

C. zmianę hasła dla już istniejącego użytkownika

D. stworzenie nowego użytkownika

Tworzenie i administrowanie s…

Zasłanianie niektórych pól lub metod obiektów danej klasy w sposób, który umożliwia dostęp wyłącznie wewnętrznym metodom tej klasy lub funkcjom zaprzyjaźnionym, to

A. hermetyzacja

B. polimorfizm

C. konkatenacja

D. dziedziczenie

Tworzenie i administrowanie s…

Jaki typ danych w MySQL należy zastosować, aby w jednym polu zapisać zarówno datę, jak i czas?

A. TIMESTAMP

B. DATE

C. BOOLEAN

D. YEAR

Tworzenie i administrowanie s…

Pętla zapisana w języku PHP wstawi do tablicy liczby:

$x = 0;

for ($i = 0; $i < 10; $i++)

{

$tabl[$i] = $x;

$x = $x + 10;

}

A. 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, 10

B. 0, 10, 20, 30, 40, 50, 60, 70, 80, 90

C. 10, 20, 30, 40, 50, 60, 70, 80, 90, 100

D. 0, 1, 2, 3, 4, 5, 6, 7, 8, 9

Administracja i eksploatacja …

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w tworzonej sieci komputerowej, jakie rozwiązanie należy zastosować?

A. światłowód

B. gruby przewód koncentryczny

C. cienki przewód koncentryczny

D. ekranowaną skrętkę

Tworzenie i administrowanie s…

Jakie wyrażenie logiczne w języku PHP weryfikuje, czy zmienna1 znajduje się w jednostronnie domkniętym przedziale <-5, 10)?

A. $zmienna1 >= -5 && $zmienna1 < 10

B. $zmienna1 <= -5 || $zmienna1 < 10

C. $zmienna1 <= -5 && $zmienna1 < 10

D. $zmienna1 >= -5 || $zmienna1 < 10

Tworzenie i administrowanie s…

Wskaż PRAWIDŁOWE stwierdzenie dotyczące polecenia: CREATE TABLE IF NOT EXISTS ADRES(ulica VARCHAR(70) CHARACTER SET utf8);

A. Klauzula CHARACTER SET utf8 jest wymagana

B. Do tabeli nie można wprowadzać ulic, które zawierają w nazwie polskie znaki

C. Rekordem tabeli nie może być 3 MAJA

D. IF NOT EXISTS jest stosowane opcjonalnie, aby upewnić się, że tabela nie istnieje już w bazie danych

Kwalifikacja EE8

Instrukcja while (n<100) w języku C++ to konstrukcja, która

A. wykona się 100 razy

B. sprawdza warunek na końcu pętli

C. sprawdza warunek na początku pętli

D. wykona się 99 razy

Kwalifikacja EE8

Kabel sieciowy, który ma jeden wtyk wykonany według standardu 568A, a drugi według 568B, nazywany jest kablem

A. światłowodowy

B. koncentryczny

C. prosty

D. skrosowany

Tworzenie i administrowanie s…

Jakie polecenie HTML powinno być zastosowane, aby sformatować akapit tekstu?

| Tekst może być zaznaczony albo istotny dla autora |

A. <p>Tekst może być <mark>zaznaczony</mark> albo <em>istotny</em> dla autora</p>

B. <p>Tekst może być <mark>zaznaczony albo <em>istotny</em> dla autora</mark></p>

C. <p>Tekst może być <mark>zaznaczony albo <i>istotny</i> dla autora</mark></p>

D. <p>Tekst może być <mark>zaznaczony</mark> albo <em>istotny dla autora</p>

Tworzenie i administrowanie s…

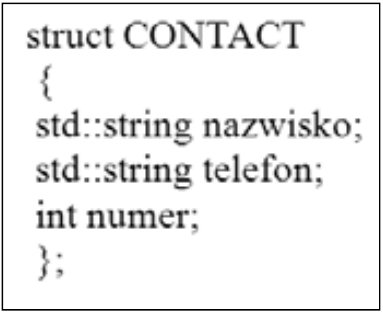

Jakie znaczenie ma przedstawiony fragment kodu w języku C++?

A. Interakcja między zmiennymi globalnymi a lokalnymi.

B. Trzy niezwiązane ze sobą zmienne.

C. Typ strukturalny składający się z trzech pól.

D. Zbiór zmiennych w hierarchii.

INF.03 Pytanie 6377

Tworzenie i administrowanie s…

Dostosowanie wyglądu witryny do indywidualnych preferencji użytkownika oraz jego identyfikacja w systemie są możliwe dzięki mechanizmowi

A. formularzy

B. łączenia z bazą

C. obiektów DOM

D. cookie

Administracja i eksploatacja …

Określ, jaki jest rezultat wykonania powyższego polecenia.

| netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53 |

A. Umożliwienie dostępu do portu 53 dla protokołu TCP

B. Zlikwidowanie reguły o nazwie Open w zaporze sieciowej

C. Blokowanie działania usługi DNS opartej na w protokole TCP

D. Zaimportowanie konfiguracji zapory sieciowej z folderu in action

Administracja i eksploatacja …

W systemie Windows do wyświetlenia treści pliku tekstowego służy polecenie

A. cat.

B. type.

C. more.

D. echo.

Administracja i eksploatacja …

Jakie zagrożenie nie jest eliminowane przez program firewall?

A. Ataki powodujące zwiększony ruch w sieci

B. Wirusy rozprzestrzeniające się za pomocą poczty e-mail

C. Szpiegowanie oraz kradzież poufnych informacji użytkownika

D. Dostęp do systemu przez hakerów

Tworzenie i administrowanie s…

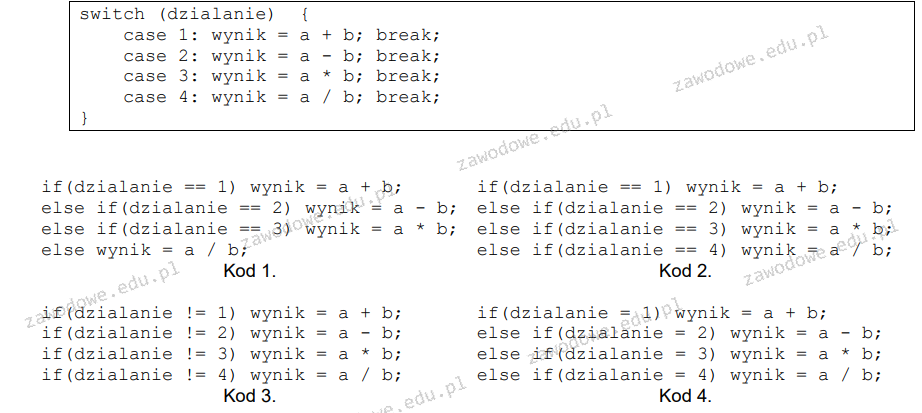

Jaką instrukcję w JavaScript można uznać za równoważną pod względem funkcjonalności do zaprezentowanej?

A. Kod 2

B. Kod 1

C. Kod 3

D. Kod 4

INF.03 Pytanie 6382

Tworzenie i administrowanie s…

Aby graficznie tworzyć strony internetowe, należy skorzystać z.

A. program MS Office Picture Manager

B. edytor CSS

C. przeglądarka internetowa

D. program typu WYSIWYG

Tworzenie i administrowanie s…

Jakie polecenie wydane w terminalu systemu operacyjnego, które zawiera w swojej składni opcję --repair, pozwala na naprawę bazy danych?

A. mysqlcheck

B. mysqldump

C. create

D. truncate

Administracja i eksploatacja …

Który protokół umożliwia zarządzanie wieloma folderami pocztowymi oraz pobieranie i operowanie na listach znajdujących się na zdalnym serwerze?

A. NTP

B. IMAP

C. FTP

D. POP3

Administracja i eksploatacja …

Jakie urządzenie sieciowe jest niezbędne do połączenia kilku segmentów sieci lokalnej w jedną całość?

A. Modem

B. Karta sieciowa

C. Router

D. Serwer plików

Administracja i eksploatacja …

Jakie polecenie jest wysyłane do serwera DHCP, aby zwolnić wszystkie adresy przypisane do interfejsów sieciowych?

A. ipconfig /flushdns

B. ipconfig /renew

C. ipconfig /release

D. ipconfig /displaydns

Tworzenie i administrowanie s…

W języku SQL wykonano przedstawione poniżej polecenia GRANT. Kto będzie miał prawo do przeglądania danych oraz ich zmiany? GRANT ALL ON firmy TO 'adam'@'localhost';

GRANT ALTER, CREATE, DROP ON firmy TO 'anna'@localhost;

GRANT SELECT, INSERT, UPDATE ON firmy TO 'tomasz'@'localhost';

A. Jedynie Tomasz

B. Anna i Tomasz

C. Adam i Anna

D. Tomasz i Adam

Administracja i eksploatacja …

Jakie polecenie w systemie Linux nie pozwala na diagnozowanie sprzętu komputerowego?

A. top

B. ls

C. fsck

D. lspci

Administracja i eksploatacja …

Z powodu uszkodzenia kabla typu skrętka utracono dostęp między przełącznikiem a stacją roboczą. Który instrument pomiarowy powinno się wykorzystać, aby zidentyfikować i naprawić problem bez wymiany całego kabla?

A. Analizator widma

B. Miernik mocy

C. Reflektometr TDR

D. Multimetr

Administracja i eksploatacja …

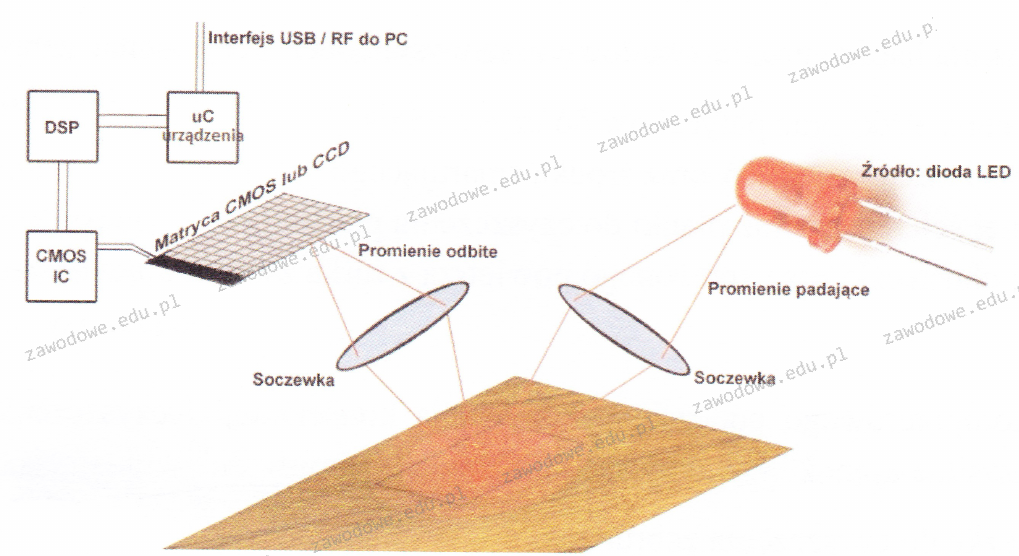

Zilustrowany schemat przedstawia zasadę funkcjonowania

A. cyfrowego aparatu fotograficznego

B. myszy optycznej

C. drukarki termosublimacyjnej

D. skanera płaskiego

Kwalifikacja EE8

Symbol klasy ochronności urządzenia elektrycznego zasilanego napięciem bardzo niskim bezpiecznym SELV lub bardzo niskim ochronnym PELV przedstawia rysunek

A. B.

B. A.

C. D.

D. C.

Tworzenie i administrowanie s…

W CSS, stosowanie poniższego kodu na stronie z kilkoma akapitami, gdzie każdy składa się z kilku linijek, spowoduje, że

| p::first-line { font-size: 150%; } |

A. pierwsza linia każdego z paragrafów będzie miała mniejszą wielkość czcionki od pozostałych linii

B. pierwszy paragraf na stronie będzie miał powiększoną czcionkę w całości

C. cały tekst w paragrafie zostanie powiększony o 150%

D. pierwsza linia każdego paragrafu będzie miała większą czcionkę niż pozostałe linie

Administracja i eksploatacja …

Aby przeprowadzić aktualizację zainstalowanego systemu operacyjnego Linux Ubuntu, należy wykorzystać komendę

A. apt-get upgrade albo apt upgrade

B. kernel update

C. system update

D. yum upgrade

Administracja i eksploatacja …

Po skompresowaniu adresu 2001:0012:0000:0000:0AAA:0000:0000:000B w protokole IPv6 otrzymujemy formę

A. 2001:0012::000B

B. 2001:12::0E98::B

C. 2001:12::AAA:0:0:B

D. 2001::AAA:0000:000B

Administracja i eksploatacja …

Według przedstawionego cennika, średni wydatek na zakup sprzętu do stanowiska komputerowego wynosi

A. 2000,00 zł

B. 6700,00 zł

C. 4350,00 zł

D. 5000,50 zł

Kwalifikacja EE8

Na podstawie rozporządzenie MPiPS z dnia 1.12.1998 r. dotyczącego organizacji pracy na stanowiskach pracy wyposażonych w monitory ekranowe sformułowano wymagania dla pracowni informatycznej. Wskaż, która z właściwości stanowiska pracy informatyka nie spełnia ww. wymagań?

| Minimalne wymagania bhp oraz ergonomii | |

| – | ergonomiczna wysokość, szerokość i długość biurka lub stołu na stanowisku komputerowym, |

| – | krzesło stabilne na podstawie pięcioramiennej z kółkami, zapewniające wygodną pozycję ciała i swobodę, |

| – | mikroklimat w pomieszczeniu z komputerami:

|

| – | okna w sali skierowane w kierunku północnym lub zamontowane żaluzje, |

| – | bezpieczne monitory i filtry, |

| – | odległość pomiędzy monitorem a oczami (400÷750 mm), |

| – | zastosowanie oświetlenia (300 lx÷700 lx) ograniczającego olśnienie i odblask |

A. Wilgotność pomieszczenia 30%

B. Oświetlenie pomieszczenia 600 lx

C. Krzesło ergonomiczne na podstawie pięcioramiennej z kółkami.

D. Temperatura pomieszczenia 21 °C

Tworzenie i administrowanie s…

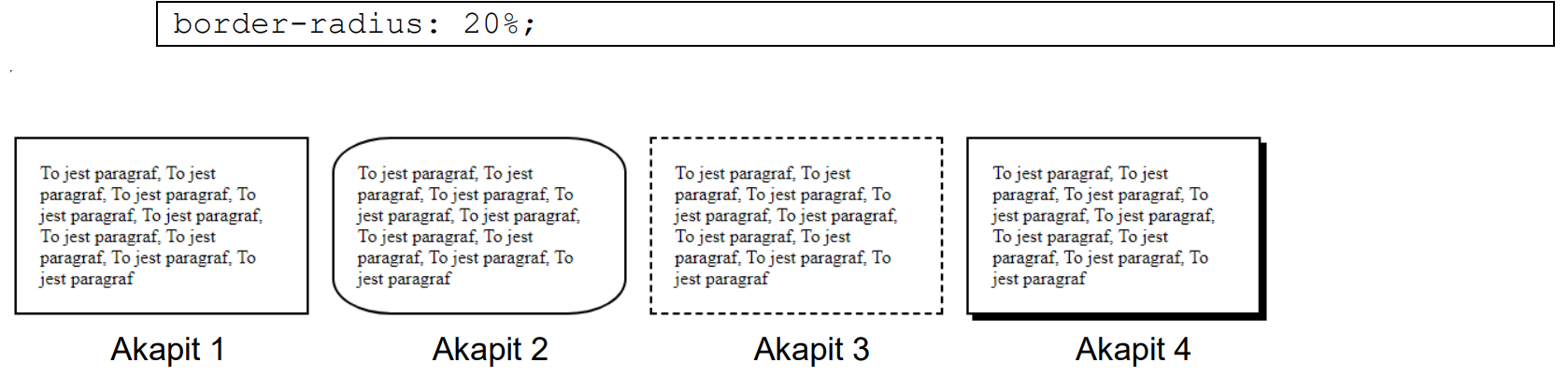

Dla którego akapitu zastosowano przedstawioną właściwość stylu CSS?

A. Akapit 4

B. Akapit 2

C. Akapit 3

D. Akapit 1

Administracja i eksploatacja …

Na ilustracji widoczna jest pamięć operacyjna

A. SDRAM

B. RAMBUS

C. SIMM

D. RIMM

Administracja i eksploatacja …

Aby komputery mogły udostępniać dane w sieci, NIE powinny mieć tych samych

A. serwerów DNS.

B. adresów IP.

C. masek podsieci.

D. grup roboczych.

Tworzenie i administrowanie s…

W CSS należy ustawić tło dokumentu na obraz rys.png, który powinien się powtarzać tylko w poziomie. Którą definicję trzeba przypisać selektorowi body?

A. {background-image: url("rys.png"); background-repeat: repeat;}

B. {background-image: url("rys.png"); background-repeat: round;}

C. {background-image: url("rys.png"); background-repeat: repeat-x;}

D. {background-image: url("rys.png"); background-repeat: repeat-y;}