Filtrowanie pytań

Administracja i eksploatacja …

A. reload

B. rstrui

C. rootkey

D. replace

Administracja i eksploatacja …

Aplikacja komputerowa do organizowania struktury folderów oraz plików to

A. edytor tekstów

B. menedżer plików

C. menedżer urządzeń

D. system plików

Tworzenie i administrowanie s…

W tabeli pokazano cechy pliku graficznego. Aby rysunek ładował się szybciej na stronie WWW, należy

| Wymiary: 4272 x 2848px Rozdzielczość: 72 dpi Format: JPG |

A. zmniejszyć wymiary rysunku

B. zmienić proporcje szerokości do wysokości

C. zwiększyć rozdzielczość

D. zmienić format grafiki na CDR

Administracja i eksploatacja …

Jakie polecenie w systemie Linux prawidłowo ustawia kartę sieciową, przypisując adres IP oraz maskę sieci dla interfejsu eth1?

A. ifconfig eth1 192.168.1.0 netmask 0.255.255.255.255

B. ifconfig eth1 192.168.1.255 netmask 255.255.255.0

C. ifconfig eth1 192.168.1.0 netmask 255.255.255.0

D. ifconfig eth1 192.168.1.1 netmask 255.255.255.0

Administracja i eksploatacja …

Ile adresów IP można wykorzystać do adresowania komputerów w sieci o adresie 192.168.100.0 oraz masce 255.255.255.0?

A. 255

B. 253

C. 254

D. 256

Tworzenie i administrowanie s…

Funkcja phpinfo() umożliwia

A. rozpoczęcie wykonywania kodu w języku PHP

B. sprawdzenie wartości zmiennych zastosowanych w kodzie PHP

C. analizowanie kodu PHP w celu wykrycia błędów

D. uzyskanie danych o środowisku serwera, na którym działa PHP

Tworzenie i administrowanie s…

W języku PHP instrukcja foreach jest rodzajem

A. pętli, przeznaczonej wyłącznie dla elementów tablicy

B. instrukcji wyboru, dla elementów tablicy

C. pętli, niezależnie od rodzaju zmiennej

D. instrukcji warunkowej, niezależnie od typu zmiennej

Administracja i eksploatacja …

Wskaź na zakres adresów IP klasy A, który jest przeznaczony do prywatnej adresacji w sieciach komputerowych?

A. 127.0.0.0 - 127.255.255.255

B. 192.168.0.0 - 192.168.255.255

C. 10.0.0.0 - 10.255.255.255

D. 172.16.0.0 - 172.31.255.255

Administracja i eksploatacja …

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

A. sekwencyjnym

B. bezpołączeniowym

C. hybrydowym

D. połączeniowym

Tworzenie i administrowanie s…

W bazie danych księgarni znajduje się tabela ksiazki, która zawiera pola: id, idAutor, tytul, ileSprzedanych, oraz tabela autorzy z polami: id, imie, nazwisko. Jak można utworzyć raport sprzedanych książek zawierający tytuły oraz nazwiska autorów?

A. należy zdefiniować relację 1..1 pomiędzy tabelami ksiazki a autorzy, a następnie stworzyć kwerendę łączącą obie tabele

B. konieczne jest stworzenie kwerendy, która wyszukuje tytuły książek

C. trzeba utworzyć dwie oddzielne kwerendy: pierwsza do wyszukiwania tytułów książek, druga do wyszukiwania nazwisk autorów

D. należy zdefiniować relację l..n pomiędzy tabelami ksiazki a autorzy, a następnie stworzyć kwerendę łączącą obie tabele

Kwalifikacja EE8

Jaką liczbę w systemie szesnastkowym reprezentuje 16-bitowa liczba 0011110010101111 zapisana w kodzie binarnym?

A. 3DFF

B. 3CAF

C. 3CBF

D. 3DAF

Administracja i eksploatacja …

Jakie narzędzie jest najbardziej odpowiednie do delikatnego zgięcia blachy obudowy komputera oraz przykręcenia śruby montażowej w trudno dostępnej lokalizacji?

A. rys. A

B. rys. C

C. rys. B

D. rys. D

Tworzenie i administrowanie s…

W języku PHP uzyskano wyniki kwerend z bazy danych przy użyciu polecenia mysql_query. Aby wydobyć z otrzymanej kwerendy pojedynczy wiersz danych, konieczne jest użycie polecenia

A. mysql_fetch_lengths

B. mysql_list_fields

C. mysql_fetch_row

D. mysql_field_len

Kwalifikacja EE8

Podczas wyłączania systemu operacyjnego na ekranie ukazał się błąd, zwany bluescreenem, 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN – nieudane zamknięcie systemu, spowodowane brakiem pamięci. Taki błąd może sugerować

A. zbyt duża liczba uruchamianych aplikacji przy starcie komputera

B. przegrzanie procesora

C. niedostateczny rozmiar pamięci wirtualnej

D. uszkodzenie partycji systemowej

Administracja i eksploatacja …

Urządzenie przedstawione na obrazie jest przeznaczone do

A. zaciskania wtyków RJ45

B. ściągania izolacji

C. montażu modułu Krone w gniazdach

D. wykonania zakończeń kablowych w złączach LSA

Administracja i eksploatacja …

Funkcja System Image Recovery dostępna w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na

A. naprawę działania systemu przy użyciu punktów przywracania

B. uruchomienie systemu w trybie diagnostycznym

C. przywrócenie działania systemu z jego kopii zapasowej

D. naprawę uszkodzonych plików rozruchowych

Administracja i eksploatacja …

Jak przywrócić stan rejestru systemowego w edytorze Regedit, wykorzystując wcześniej utworzoną kopię zapasową?

A. Eksportuj

B. Importuj

C. Kopiuj nazwę klucza

D. Załaduj gałąź rejestru

Administracja i eksploatacja …

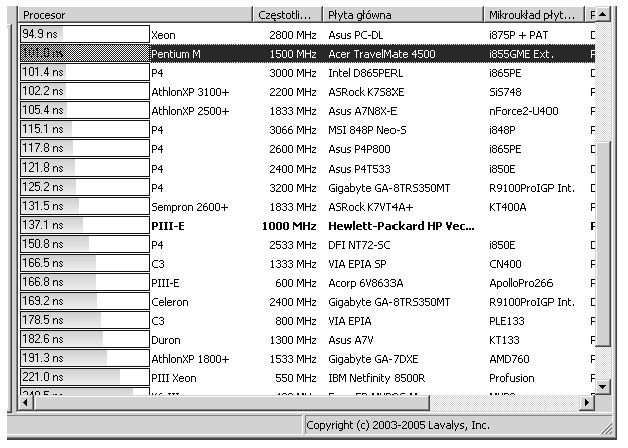

Na ilustracji zaprezentowano zrzut ekranu z wykonanej analizy

A. czas dostępu do nośnika optycznego

B. czas oczekiwania pamięci

C. czas przepełniania buforu systemowego

D. czas dostępu do dysku HDD

Administracja i eksploatacja …

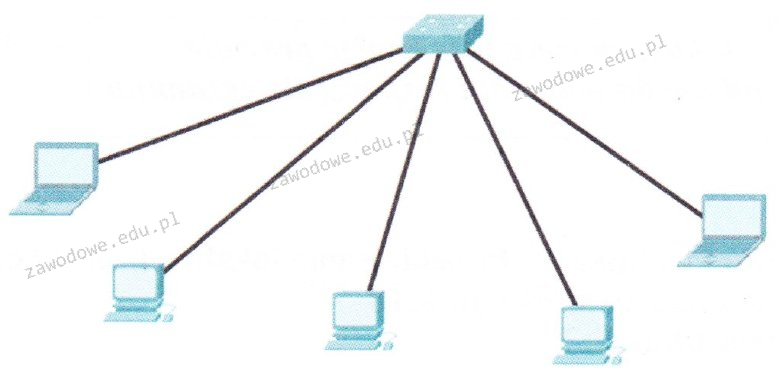

Jaką topologię fizyczną sieci ilustruje zamieszczony rysunek?

A. Podwójnego pierścienia

B. Gwiazdy

C. Magistrali

D. Pełnej siatki

Tworzenie i administrowanie s…

W programie Microsoft Access metodą zabezpieczającą dostęp do danych związanych z tabelą oraz kwerendą jest

A. użycie makr

B. nałożenie limitów przestrzeni dyskowej

C. przydzielenie uprawnień

D. ustalanie przestrzeni tabel

Tworzenie i administrowanie s…

Rezultatem wykonania podanego zapytania SQL jest SELECT count(*) FROM Uczniowie WHERE srednia = 5;

A. Suma ocen uczniów, których średnia ocen wynosi 5.

B. Liczba uczniów, którzy mają średnią ocen równą 5.

C. Średnia ocen wszystkich uczniów.

D. Całkowita liczba uczniów.

Administracja i eksploatacja …

ACPI to interfejs, który umożliwia

A. zarządzanie ustawieniami i energią dostarczaną do różnych urządzeń komputera

B. konwersję sygnału analogowego na cyfrowy

C. wykonanie testu prawidłowego funkcjonowania podstawowych komponentów komputera, jak np. procesor.

D. przesył danych pomiędzy dyskiem twardym a napędem optycznym

Kwalifikacja EE8

W systemie Linux program fsck jest stosowany do

A. realizowania testów wydajnościowych serwera WWW poprzez wysyłanie dużej liczby zapytań

B. oceny stanu systemu plików oraz identyfikacji uszkodzonych sektorów

C. obserwacji parametrów działania i wydajności komponentów komputerowych

D. analizy struktury sieci i diagnozowania przepustowości lokalnej sieci

Tworzenie i administrowanie s…

Wskaż polecenie do iteracji.

A. throw

B. else

C. switch

D. for

Administracja i eksploatacja …

Które słowo należy umieścić w miejscu znaków zapytania w poniższym poleceniu, aby utworzyć konta pracowników? for %i in (1, 2, 3, 4, 5, 6, 7, 8, 9, 10) do

net ??? "pracownik%i" zaq1@WSX /add

A. accounts

B. user

C. start

D. group

Kwalifikacja EE8

Jeśli obrazek ma rozdzielczość 72 ppi, to ile pikseli znajduje się na jednym calu kwadratowym?

A. 72 piksele

B. 144 pikseli

C. 5 184 pikseli

D. 216 pikseli

Administracja i eksploatacja …

Urządzenie sieciowe działające w trzeciej warstwie modelu ISO/OSI, obsługujące adresy IP, to

A. bridge

B. hub

C. router

D. repeater

Tworzenie i administrowanie s…

Jaki jest cel zapisu w języku JavaScript?

| var napis1 = new napisy(); |

A. zainicjowanie zmiennej napis1 oraz wywołanie funkcji, której argumentem jest napis1

B. stworzenie obiektu napis1 z klasy napisy

C. wykonanie metody obiektu napisy

D. założenie nowej klasy napis1

Administracja i eksploatacja …

Zużyty sprzęt elektryczny lub elektroniczny, na którym znajduje się symbol zobrazowany na ilustracji, powinien być

A. wyrzucony do pojemników na odpady domowe

B. przekazany do punktu odbioru zużytej elektroniki

C. wrzucony do pojemników oznaczonych tym symbolem

D. przekazany do miejsca skupu złomu

Tworzenie i administrowanie s…

Sprawdzenie poprawności pól formularza polega na weryfikacji

A. który użytkownik wprowadził informacje

B. czy wprowadzone dane spełniają określone reguły

C. czy użytkownik jest zalogowany

D. czy istnieje plik PHP, który przetworzy dane

Administracja i eksploatacja …

Lokalny komputer dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego urządzenia, która identyfikuje adresy w sieci, uzyskano informację, że adresem komputera jest 195.182.130.24. Co to oznacza?

A. inny komputer podszył się pod adres naszego urządzenia

B. serwer WWW dostrzega inny komputer w sieci

C. adres został przetłumaczony przez translację NAT

D. serwer DHCP zmienił nasz adres w czasie przesyłania żądania

Administracja i eksploatacja …

Jaki protokół aplikacyjny w modelu TCP/IP pozwala klientowi na nawiązanie bezpiecznego połączenia z firmowym serwerem przez Internet, aby zyskać dostęp do zasobów przedsiębiorstwa?

A. VPN

B. VLAN

C. NAT

D. FYP

Kwalifikacja EE8

W trakcie wymiany modułów wrażliwych na ładunki elektrostatyczne konieczne jest

A. ochronić twarz

B. stosować opaski antystatyczne

C. założyć rękawice ochronne

D. założyć gogle ochronne

Tworzenie i administrowanie s…

Wskaż funkcję JavaScript, która umożliwia obliczenie połowy kwadratu liczby podanej jako argument.

A. function wynik(a) { return a*a/2; }

B. function wynik(a) { return a/2+a/2; }

C. function wynik(a) { return a*2/2; }

D. function wynik(a) { return 2*a/a; }

Administracja i eksploatacja …

Jakie zagrożenie nie jest eliminowane przez program firewall?

A. Ataki powodujące zwiększony ruch w sieci

B. Dostęp do systemu przez hakerów

C. Wirusy rozprzestrzeniające się za pomocą poczty e-mail

D. Szpiegowanie oraz kradzież poufnych informacji użytkownika

Administracja i eksploatacja …

Transmisja danych typu półduplex to transmisja

A. jednokierunkowa z kontrolą parzystości

B. dwukierunkowa naprzemienna

C. dwukierunkowa równoczesna

D. jednokierunkowa z trybem bezpołączeniowym

Administracja i eksploatacja …

W usłudze, jaką funkcję pełni protokół RDP?

A. terminalowej w systemie Linux

B. SCP w systemie Windows

C. pulpitu zdalnego w systemie Windows

D. poczty elektronicznej w systemie Linux

Administracja i eksploatacja …

Złocenie styków złącz HDMI ma na celu

A. stworzenie produktu o charakterze ekskluzywnym, aby uzyskać większe wpływy ze sprzedaży.

B. umożliwienie przesyłu obrazu w jakości 4K.

C. zwiększenie przepustowości powyżej wartości określonych standardem.

D. poprawę przewodności oraz żywotności złącza.

Administracja i eksploatacja …

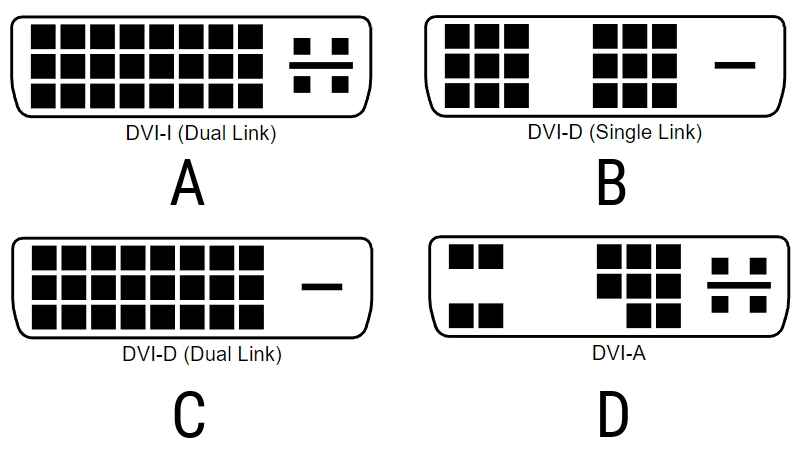

Który standard złącza DVI pozwala na przesyłanie jedynie sygnału analogowego?

A. C

B. B

C. A

D. D

Tworzenie i administrowanie s…

Aby obraz umieszczony na stronie www automatycznie dostosowywał się do rozmiaru ekranu, na którym strona jest wyświetlana, należy

A. nie zmieniać obu jego wymiarów przy użyciu stylów CSS

B. ustawić oba jego wymiaru w pikselach

C. ustawić jeden z jego wymiarów w pikselach

D. ustawić jego szerokość w wartościach procentowych