Filtrowanie pytań

Administracja i eksploatacja …

A. Odbieranie wiadomości e-mail

B. Przesyłanie plików

C. Przeglądanie stron WWW

D. Wysyłanie wiadomości e-mail

Tworzenie i administrowanie s…

Jakim zapisem w języku PHP można określić komentarz, który rozciąga się na wiele linii?

A. /* */

B. #

C. //

D. <!-- -->

Administracja i eksploatacja …

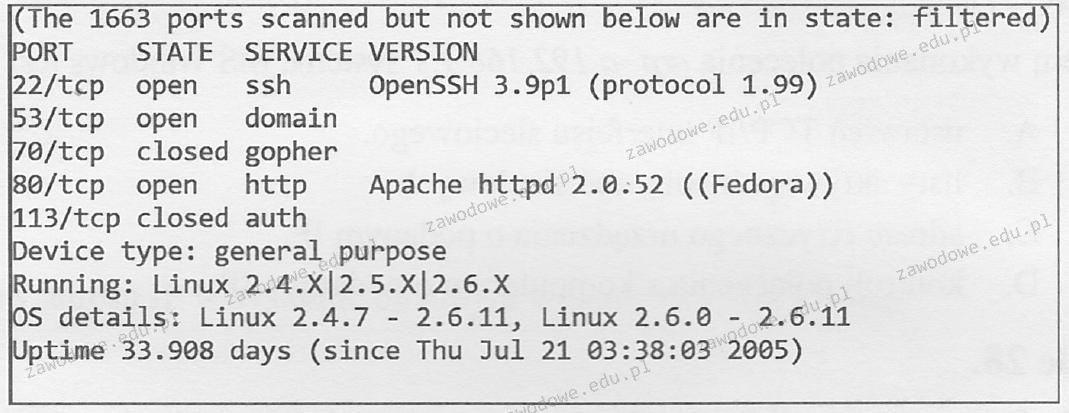

Jaki program został wykorzystany w systemie Linux do szybkiego skanowania sieci?

A. nmap

B. webmin

C. ttcp

D. iptraf

Administracja i eksploatacja …

Możliwość odzyskania listy kontaktów z telefonu komórkowego działającego na systemie Android występuje, gdy użytkownik wcześniej przeprowadził synchronizację danych urządzenia z Google Drive przy użyciu

A. konta Yahoo

B. konta Google

C. konta Microsoft

D. dowolnego konta pocztowego z portalu Onet

Tworzenie i administrowanie s…

Podczas testowania skryptu JavaScript można w konsoli wyświetlać obecnie przechowywane wartości zmiennych przy użyciu funkcji

A. console.warn()

B. console.log()

C. console.count()

D. console.error()

Administracja i eksploatacja …

Poprzez użycie polecenia ipconfig /flushdns można przeprowadzić konserwację urządzenia sieciowego, która polega na

A. zwolnieniu dzierżawy adresu pozyskanego z DHCP

B. odnowieniu dzierżawy adresu IP

C. wyczyszczeniu bufora systemu nazw domenowych

D. aktualizacji ustawień nazw interfejsów sieciowych

Tworzenie i administrowanie s…

W systemie baz danych sklepu komputerowego znajduje się tabela o nazwie komputery. Aby stworzyć raport, który wyświetla dane z tabeli dla komputerów z co najmniej 8 GB pamięci oraz procesorem Intel, można użyć kwerendy

A. SELECT * FROM komputery WHERE procesor = "Intel" AND pamiec < 8

B. SELECT * FROM komputery WHERE procesor = "Intel" OR pamiec < 8

C. SELECT * FROM komputery WHERE procesor = "Intel" OR pamiec >= 8

D. SELECT * FROM komputery WHERE procesor = "Intel" AND pamiec >= 8

Administracja i eksploatacja …

Matryce monitorów typu charakteryzują się najmniejszymi kątami widzenia

A. PVA

B. MVA

C. TN

D. IPS/S-IPS

Administracja i eksploatacja …

Minimalna zalecana ilość pamięci RAM dla systemu operacyjnego Windows Server 2008 wynosi przynajmniej

A. 2 GB

B. 1 GB

C. 1,5 GB

D. 512 MB

Tworzenie i administrowanie s…

Kolor reprezentowany w formacie heksadecymalnym #0000FF to

A. zielony

B. czarny

C. czerwony

D. niebieski

Administracja i eksploatacja …

Liczba 22 umieszczona w adresie http://www.adres_serwera.pl:22 wskazuje na numer

A. aplikacji, do której wysyłane jest zapytanie

B. PID procesu działającego na serwerze

C. portu, innego niż standardowy numer dla danej usługi

D. sekwencyjny pakietu przesyłającego dane

Kwalifikacja EE8

Jak w systemach operacyjnych z rodziny Windows ustawić atrybut pliku na tylko do odczytu?

A. attrib

B. set

C. ftype

D. chmod

Tworzenie i administrowanie s…

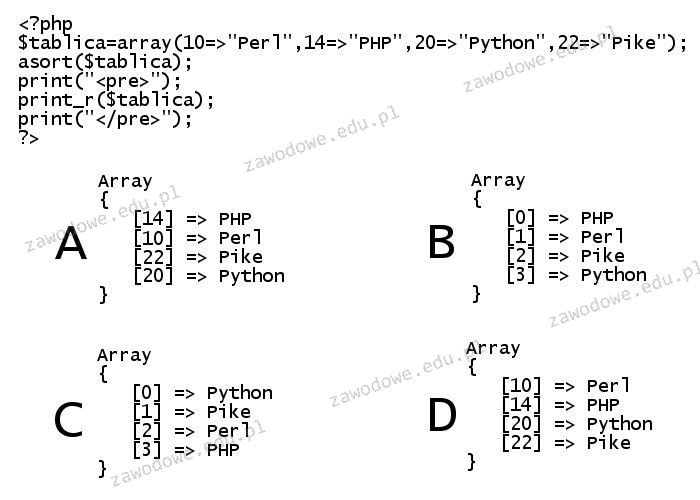

Określ rezultat wykonania skryptu stworzonego w języku PHP

A. C

B. B

C. D

D. A

Administracja i eksploatacja …

Podczas realizacji procedury POST na wyświetlaczu ukazuje się komunikat "CMOS Battery State Low". Jakie kroki należy podjąć, aby uniknąć pojawiania się tego komunikatu w przyszłości?

A. Zamienić akumulatory w laptopie na nowe

B. Właściwie skonfigurować ustawienia zasilania w CMOS

C. Wymienić baterię znajdującą się na płycie głównej komputera

D. Podłączyć zasilanie z sieci

Tworzenie i administrowanie s…

Który z języków skryptowych nie wykonuje operacji po stronie serwera?

A. PHP

B. CSS

C. ASP

D. Perl

Administracja i eksploatacja …

W systemie Linux do bieżącego śledzenia działających procesów wykorzystuje się polecenie:

A. sysinfo

B. proc

C. ps

D. sed

Administracja i eksploatacja …

Jakie urządzenie sieciowe reprezentuje ten symbol graficzny?

A. Access Point

B. Switch

C. Router

D. Hub

Administracja i eksploatacja …

W jakim systemie występuje jądro hybrydowe (kernel)?

A. QNX

B. Windows

C. MorphOS

D. Linux

Tworzenie i administrowanie s…

W CSS zapis w formie: p{background-image: url"rysunek.jpg")} spowoduje, że rysunek.png stanie się

A. wyświetlany obok każdego bloku tekstowego

B. pokazany, jeśli w kodzie użyty będzie znacznik img

C. tłem każdego bloku tekstowego

D. tłem całej witryny

Tworzenie i administrowanie s…

W zamieszczonym kodzie PHP, który łączy się z serwerem bazy danych, jakie działania powinny być umieszczone w instrukcji warunkowej w miejscu trzech kropek?

| $db = mysqli_connect("localhost","root","qwerty","baza1"); if ( !$db ) { ... } |

A. Zamknięcie połączenia z bazą danych

B. Informacja o udanym połączeniu z bazą

C. Przetwarzanie danych otrzymanych z bazy

D. Zarządzanie błędem połączenia

Tworzenie i administrowanie s…

Aby ustawić wewnętrzne marginesy dla elementu: margines górny 50px, dolny 40px, prawy 20px oraz lewy 30px, powinno się zastosować składnię CSS

A. padding: 50px, 20px, 40px, 30px;

B. padding: 20px, 40px, 30px, 50px;

C. padding: 50px, 40px, 20px, 30px;

D. padding: 40px, 30px, 50px, 20px;

Administracja i eksploatacja …

Przy realizacji projektu dotyczącego sieci LAN wykorzystano medium transmisyjne standardu Ethernet 1000Base-T. Które z poniższych stwierdzeń jest prawdziwe?

A. Standard ten umożliwia transmisję typu half-duplex przy maksymalnym zasięgu 1000 metrów

B. To standard sieci optycznych, którego maksymalny zasięg wynosi 1000 metrów

C. To standard sieci optycznych działających na wielomodowych światłowodach

D. Standard ten pozwala na transmisję typu full-duplex przy maksymalnym zasięgu 100 metrów

Administracja i eksploatacja …

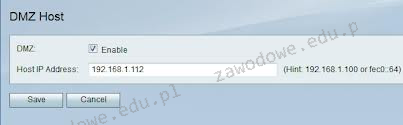

Na ilustracji widać zrzut ekranu ustawień strefy DMZ na routerze. Aktywacja opcji "Enable DMZ" spowoduje, że komputer z adresem IP 192.168.0.106

A. będzie zabezpieczony firewallem

B. będzie publicznie widoczny w Internecie

C. zostanie zamaskowany w lokalnej sieci

D. straci dostęp do Internetu

Kwalifikacja EE8

W systemie Linux, aby dodać do pliku test.txt nowe dane, nie tracąc jednocześnie wcześniej zapisanych informacji, konieczne jest wykorzystanie poniższej składni

A. dir /etc << test.txt

B. dir /etc > test.txt

C. dir /etc < test.txt

D. dir /etc >> test.txt

Administracja i eksploatacja …

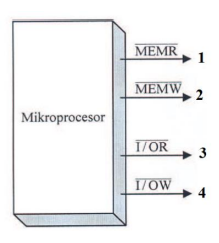

Sygnał kontrolny generowany przez procesor, umożliwiający zapis do urządzeń wejściowych i wyjściowych, został na diagramie oznaczony numerem

A. 3

B. 1

C. 2

D. 4

Administracja i eksploatacja …

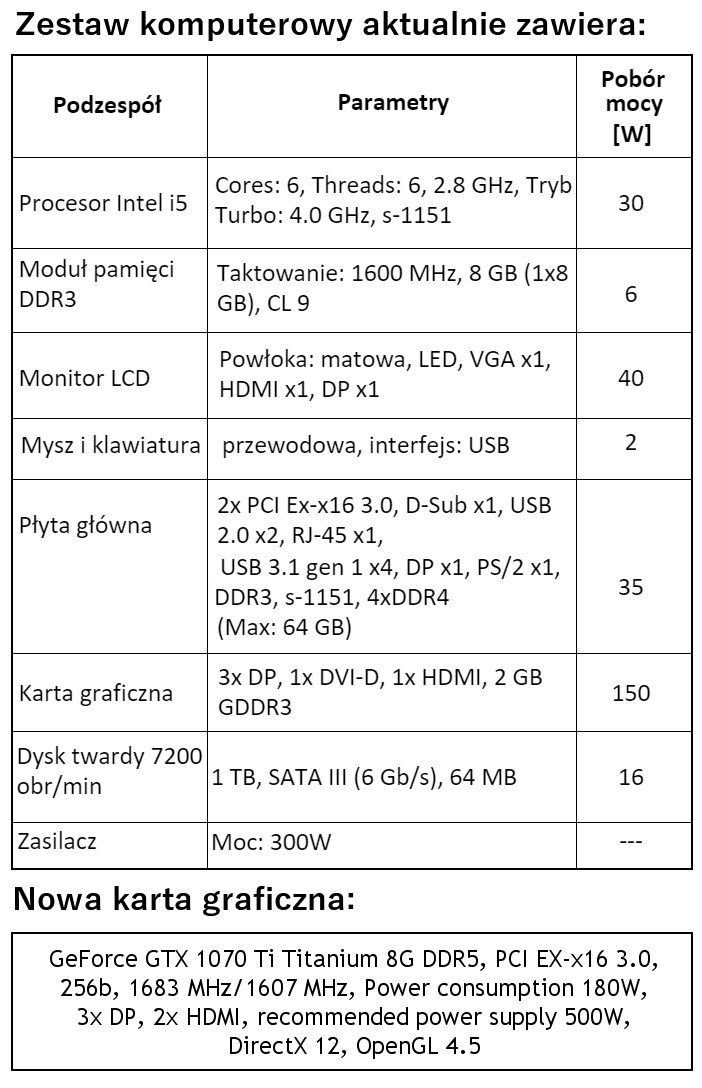

W zestawie komputerowym o parametrach wymienionych w tabeli konieczne jest zastąpienie karty graficznej nową, wskazaną w ramce. W związku z tym modernizacja tego komputera wymaga także wymiany

A. płyty głównej

B. procesora

C. karty sieciowej

D. zasilacza

Kwalifikacja EE8

Jaką maksymalną wielkość może mieć plik w systemie FAT32?

A. 4 GB

B. 2 GB

C. 6 GB

D. 8 GB

Administracja i eksploatacja …

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

A. punkt dostępowy

B. koncentrator

C. regenerator

D. firewall sprzętowy

Administracja i eksploatacja …

Aby naprawić wskazaną awarię, należy

|

A. dezaktywować system NetBIOS NWLink w ustawieniach połączeń LAN komputerów

B. zmienić ustawienia adresów IP i/lub masek podsieci odpowiadających im w taki sposób, aby oba komputery były w tej samej podsieci

C. sprawdzić, czy PROXY jest włączone i ewentualnie je aktywować

D. wyłączyć system NetBIOS przez TCP/IP w zaawansowanych opcjach TCP/IP kart sieciowych

Tworzenie i administrowanie s…

Atrybut wskazujący na lokalizację pliku graficznego w znaczniku <img> to

A. link

B. alt

C. href

D. src

Administracja i eksploatacja …

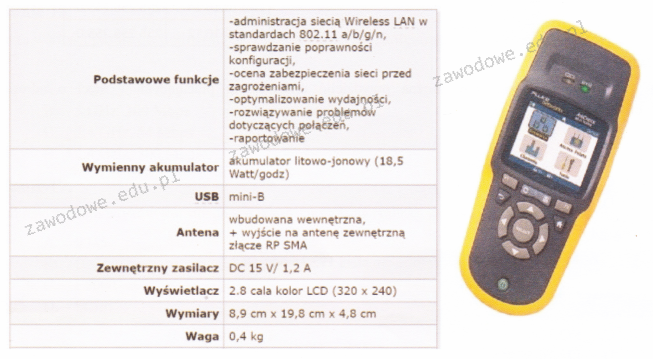

Jakie urządzenie diagnostyczne jest pokazane na ilustracji oraz opisane w specyfikacji zawartej w tabeli?

A. Diodowy tester okablowania

B. Analizator sieci bezprzewodowych

C. Reflektometr optyczny

D. Multimetr cyfrowy

Administracja i eksploatacja …

Jak nazywa się pamięć podręczną procesora?

A. CACHE

B. EPROM

C. ROM

D. NVRAM

Administracja i eksploatacja …

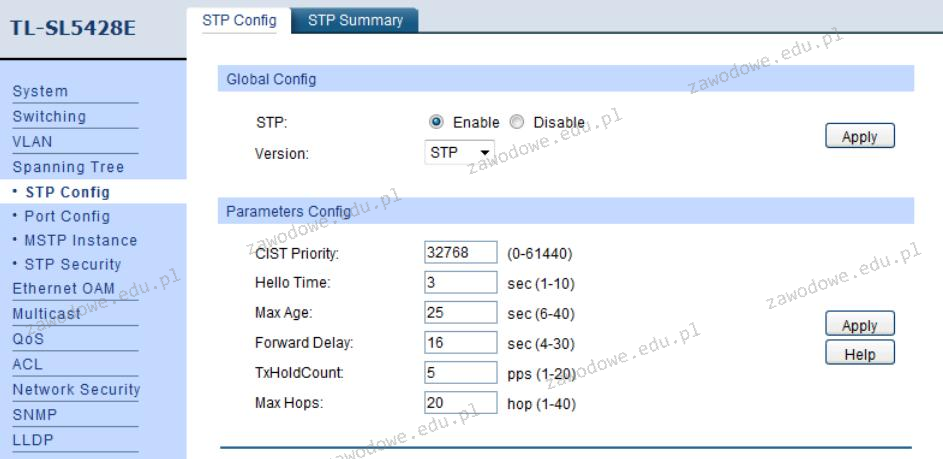

Na podstawie zrzutu ekranu ilustrującego ustawienia przełącznika można wnioskować, że

A. minimalny czas obiegu w sieci komunikatów protokołu BPDU wynosi 25 sekund

B. maksymalny czas między zmianami statusu łącza wynosi 5 sekund

C. czas pomiędzy wysyłaniem kolejnych powiadomień o prawidłowym działaniu urządzenia wynosi 3 sekundy

D. maksymalny czas obiegu w sieci komunikatów protokołu BPDU to 20 sekund

Administracja i eksploatacja …

Katalog Nakładów Rzeczowych w projektowaniu sieci służy do

A. określenia wytycznych dla wykonawcy

B. kosztorysowania prac

C. przygotowywania pomiarów powykonawczych

D. tworzenia schematów sieci

Kwalifikacja EE8

W systemie szesnastkowym liczba 10101110110(2) przedstawia się jako

A. AE6

B. 576

C. A76

D. 536

Administracja i eksploatacja …

Jakie cechy posiadają procesory CISC?

A. małą liczbę metod adresowania

B. ograniczoną wymianę danych między pamięcią a procesorem

C. wielką liczbę instrukcji

D. prostą oraz szybką jednostkę zarządzającą

Kwalifikacja EE8

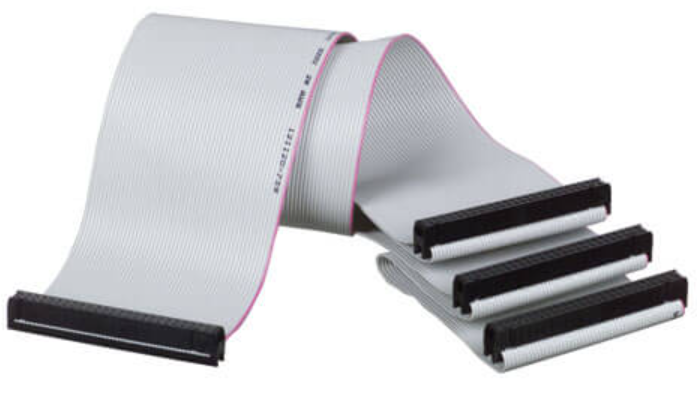

Przy pomocy taśmy 60-pinowej przedstawionej na zdjęciu podłącza się do płyty głównej komputera

A. tylko dyski SCSI

B. tylko dyski EIDE

C. wszystkie urządzenia SCSI

D. napędy ATAPI

Administracja i eksploatacja …

Który z protokołów umożliwia terminalowe połączenie ze zdalnymi urządzeniami, zapewniając jednocześnie transfer danych w zaszyfrowanej formie?

A. Telnet

B. SSL (Secure Socket Layer)

C. Remote

D. SSH (Secure Shell)

Administracja i eksploatacja …

Zgodnie z ustawą z 14 grudnia 2012 roku o odpadach, wymagane jest

A. spalanie odpadów w maksymalnie wysokiej temperaturze.

B. poddanie odpadów w pierwszej kolejności procesowi odzysku.

C. neutralizacja odpadów w dowolny sposób w jak najkrótszym czasie

D. przechowywanie odpadów nie dłużej niż przez rok.

Administracja i eksploatacja …

Liczba 100110011 zapisana w systemie ósemkowym wynosi

A. 463

B. 346

C. 383

D. 333