Filtrowanie pytań

Administracja i eksploatacja …

A. Siatki

B. Drzewa

C. Pierścienia

D. Gwiazdy

Administracja i eksploatacja …

FDDI (ang. Fiber Distributed Data Interface) jest standardem przesyłania danych opartym na technologii światłowodowej. Jaką topologię wykorzystuje się w sieciach zbudowanych według tej technologii?

A. rozszerzonej gwiazdy

B. podwójnego pierścienia

C. pierścienia

D. gwiazdy

Tworzenie i administrowanie s…

Który z poniższych sposobów wyświetlania tekstu nie jest określony w języku JavaScript?

A. Funkcja window.alert()

B. Funkcja MessageBox()

C. Metoda document.write()

D. Właściwość innerHTML

Administracja i eksploatacja …

Dane dotyczące błędów w funkcjonowaniu systemu operacyjnego Linux można uzyskać przy użyciu narzędzia

A. grub

B. syslog

C. netstat

D. watch

Administracja i eksploatacja …

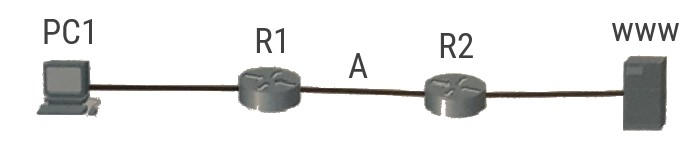

Ramka danych przesyłanych z komputera PC1 do serwera www znajduje się pomiędzy ruterem R1 a ruterem R2 (punkt A). Jakie adresy są w niej zawarte?

A. Źródłowy adres IP komputera PC1, docelowy adres IP serwera, adres źródłowy MAC rutera R1, adres docelowy MAC rutera R2

B. Źródłowy adres IP komputera PC1, docelowy adres IP serwera, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

C. Źródłowy adres IP rutera R1, docelowy adres IP rutera R2, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

D. Źródłowy adres IP komputera PC1, docelowy adres rutera R2, adres źródłowy MAC komputera PC1, adres docelowy MAC serwera

Administracja i eksploatacja …

Przy zgrywaniu filmu kamera cyfrowa przesyła na dysk 220 MB na minutę. Wybierz z diagramu interfejs o najniższej prędkości transferu, który umożliwia taką transmisję

A. USB 1

B. 1394a

C. 1394b

D. USB 2

Administracja i eksploatacja …

O ile zwiększy się liczba dostępnych adresów IP w podsieci po zmianie maski z 255.255.255.240 (/28) na 255.255.255.224 (/27)?

A. O 64 dodatkowe adresy.

B. O 256 dodatkowych adresów.

C. O 16 dodatkowych adresów.

D. O 4 dodatkowe adresy.

Tworzenie i administrowanie s…

W PHP, aby stworzyć obiekt pkt dla klasy Punkt, której definicja znajduje się poniżej, należy użyć polecenia

| class Punkt { public $x; public $y; } |

A. pkt Punkt();

B. pkt = new Punkt();

C. Punkt() pkt;

D. pkt Punkt;

Administracja i eksploatacja …

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

A. GPU

B. ALU

C. DAC

D. RTC

Kwalifikacja EE8

MBR (Master Boot Record) opisuje maksymalnie

A. 2 partycji

B. 8 partycji

C. 4 partycji

D. 6 partycji

Tworzenie i administrowanie s…

W systemie baz danych sklepu komputerowego znajduje się tabela o nazwie komputery. Aby stworzyć raport pokazujący dane z tabeli, obejmujący tylko komputery z co najmniej 8 GB pamięci oraz procesorem Intel, można wykorzystać kwerendę

A. SELECT * FROM komputery WHERE procesor = 'Intel' AND pamiec >= 8;

B. SELECT * FROM komputery WHERE procesor = 'Intel' OR pamiec >= 8;

C. SELECT * FROM komputery WHERE procesor = 'Intel' OR pamiec < 8

D. SELECT * FROM komputery WHERE procesor = 'Intel' AND pamiec < 8

Administracja i eksploatacja …

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

A. SMTP

B. POP3

C. FTP

D. DNS

Administracja i eksploatacja …

Jak najlepiej chronić zgromadzone dane przed ich odczytem w przypadku kradzieży komputera?

A. wdrożyć szyfrowanie partycji

B. chronić konta silnym hasłem

C. ustawić atrybut ukryty dla wszystkich ważnych plików

D. przygotować punkt przywracania systemu

Administracja i eksploatacja …

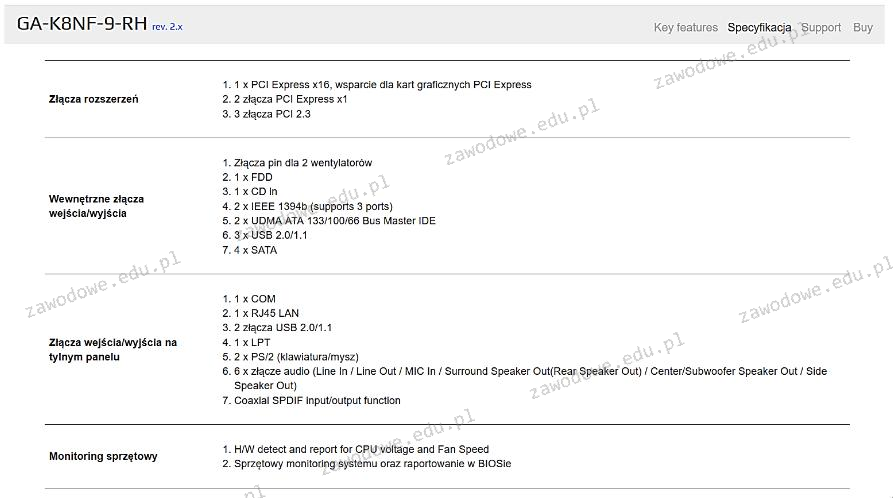

Na przedstawionym rysunku znajduje się fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z tego wynika, że maksymalna liczba kart rozszerzeń, które można zamontować (pomijając interfejs USB), wynosi

A. 6

B. 2

C. 3

D. 5

Kwalifikacja EE8

W sekcji Zasoby karty graficznej określono jeden z zakresów pamięci dla tej karty, sięgający od AOOOOh do BFFFFh. Ta wartość odnosi się do obszaru pamięci zdefiniowanego przez adres fizyczny

A. 1001 1111 1111 1111 1111 - 1010 0000 0000 0000 0000

B. 1100 1111 1111 1111 1111 - 1110 1111 1111 1111 1111

C. 1011 0000 0000 0000 0000 - 1100 1111 1111 1111 1111

D. 1010 0000 0000 0000 0000 - 1011 1111 1111 1111 1111

Administracja i eksploatacja …

Które z urządzeń używanych w sieci komputerowej NIE WPŁYWA na liczbę domen kolizyjnych?

A. Hub

B. Router

C. Server

D. Switch

Tworzenie i administrowanie s…

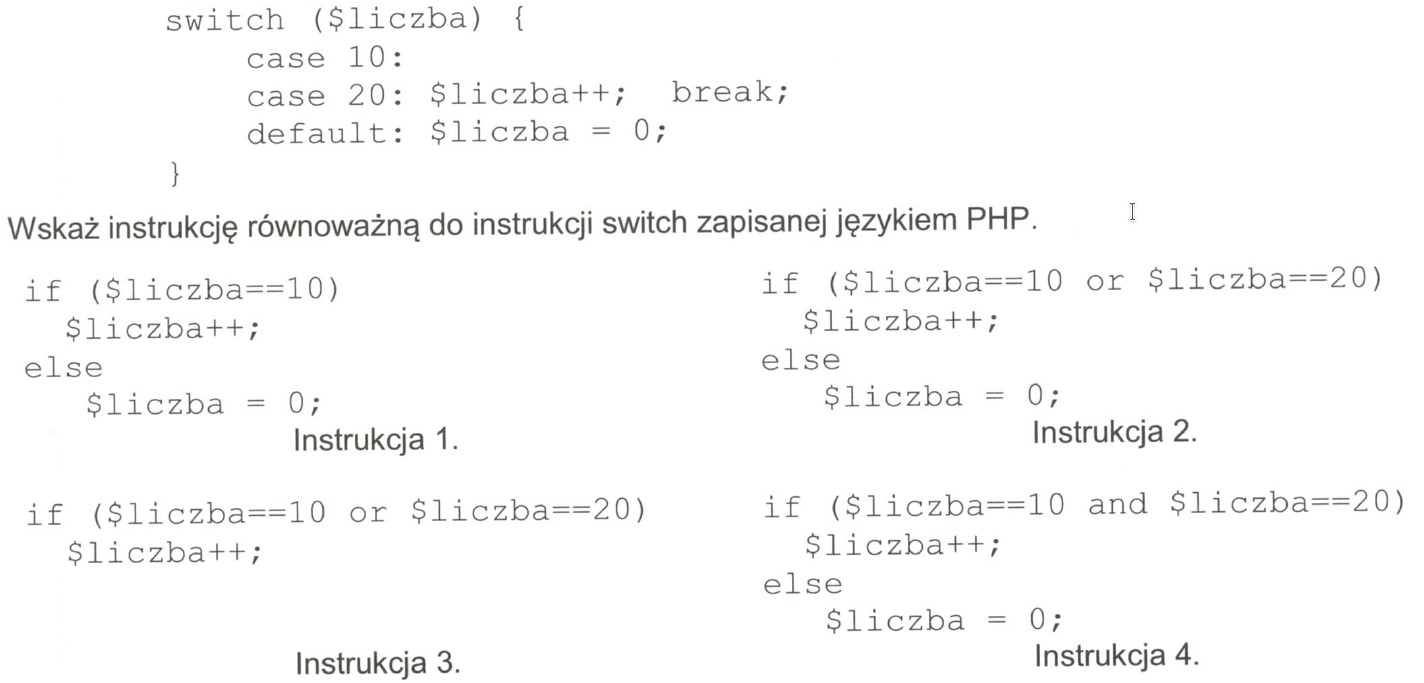

Wskaź, która instrukcja jest równoważna z instrukcją switch w języku PHP?

A. Instrukcja 4

B. Instrukcja 3

C. Instrukcja 1

D. Instrukcja 2

Kwalifikacja EE8

Do bezpośredniego połączenia dwóch komputerów w przewodowej sieci LAN konieczne jest zastosowanie

A. kabla sieciowego patch-cord bez krosowania oraz kabla Centronics

B. kabla sieciowego cross-over i po jednej karcie sieciowej w każdym z komputerów

C. kabla światłowodowego i jednej karty sieciowej w jednym z komputerów

D. kabla USB oraz po jednej karcie sieciowej w każdym z komputerów

Administracja i eksploatacja …

Komputery K1, K2, K3, K4 są podłączone do interfejsów przełącznika, które są przypisane do VLAN-ów wymienionych w tabeli. Które z tych komputerów mają możliwość komunikacji ze sobą?

| Nazwa komputera | Adres IP | Nazwa interfejsu | VLAN |

| K1 | 10.10.10.1/24 | F1 | VLAN 10 |

| K2 | 10.10.10.2/24 | F2 | VLAN 11 |

| K3 | 10.10.10.3/24 | F3 | VLAN 10 |

| K4 | 10.10.11.4/24 | F4 | VLAN 11 |

A. K1 i K4

B. K1 z K3

C. K2 i K4

D. K1 i K2

Administracja i eksploatacja …

W ustawieniach haseł w systemie Windows Server aktywowano opcję, że hasło musi spełniać wymagania dotyczące złożoności. Z jakiej minimalnej liczby znaków musi składać się hasło użytkownika?

A. 10 znaków

B. 12 znaków

C. 5 znaków

D. 6 znaków

Kwalifikacja EE8

W komputerze, który jest połączony z Internetem, w programie antywirusowym bazę danych wirusów powinno się aktualizować co najmniej

A. raz w miesiącu

B. raz dziennie

C. raz w tygodniu

D. raz do roku

Administracja i eksploatacja …

W systemie Windows zastosowanie przedstawionego polecenia spowoduje chwilową zmianę koloru

Microsoft Windows [Wersja 6.1.7600]

Copyright (c) 2009 Microsoft Corporation. Wszelkie prawa zastrzeżone.

C:\Users\w>color 1_

Microsoft Windows [Wersja 6.1.7600] Copyright (c) 2009 Microsoft Corporation. Wszelkie prawa zastrzeżone. C:\Users\w>color 1_

A. czcionki wiersza poleceń

B. paska tytułowego okna Windows

C. tła oraz czcionek okna Windows

D. tła okna wiersza poleceń

Tworzenie i administrowanie s…

Fragment kodu SQL wskazuje, że klucz obcy … FOREIGN KEY (imie) REFERENCES obiekty (imiona) …

A. wiąże się z kolumną imiona

B. jest przypisany do kolumny obiekty

C. jest odniesieniem do siebie samego

D. znajduje się w tabeli obiekty

Tworzenie i administrowanie s…

W przypadku przedstawionego fragmentu kodu walidator HTML zgłosi błąd, ponieważ

| <img src="kwiat.jpg alt="kwiat"> |

A. nie zamknięto cudzysłowu

B. wprowadzono nieznany atrybut alt

C. użyto niewłaściwego znacznika do wyświetlenia obrazu

D. nie odnaleziono pliku kwiat.jpg

Tworzenie i administrowanie s…

W pliku konfiguracyjnym serwera Apache httpd.conf linia kodu Listen 120 oznacza

A. jeden z numerów kodu błędu odpowiedzi HTTP.

B. czwarty oktet adresu IP serwera.

C. numer portu, na którym nasłuchuje serwer.

D. maksymalną liczbę jednoczesnych połączeń z sieci do serwera.

Administracja i eksploatacja …

Zadania systemu operacyjnego nie obejmują

A. zarządzania oraz przydziału pamięci operacyjnej dla aktywnych zadań

B. zapewnienia mechanizmów synchronizacji zadań oraz komunikacji pomiędzy nimi

C. organizacji i przydziału czasu procesora dla różnych zadań

D. generowania źródeł aplikacji systemowych

Administracja i eksploatacja …

Na którym z domyślnych portów realizowana jest komunikacja protokołu ftp?

A. 53

B. 80

C. 21

D. 23

Administracja i eksploatacja …

Komenda uname -s w systemie Linux służy do identyfikacji

A. ilości dostępnej pamięci

B. nazwa jądra systemu operacyjnego

C. stanu aktualnych interfejsów sieciowych

D. wolnego miejsca na dyskach twardych

Tworzenie i administrowanie s…

Głównym zadaniem systemu CMS jest

A. przyspieszenie projektowania aplikacji desktopowych.

B. ujednolicenie tematyczne zawartości stron internetowych.

C. ułatwienie zarządzania treścią na stronie internetowej.

D. konwersja obiektowego języka programowania na strukturalny.

INF.02 Pytanie 830

Administracja i eksploatacja …

Skaner antywirusowy zidentyfikował niechciane oprogramowanie. Z opisu wynika, że jest to dialer, który pozostawiony w systemie

A. zaatakuje sektor rozruchowy dysku

B. uzyska pełną kontrolę nad komputerem

C. zainfekuje załączniki wiadomości email

D. połączy się z płatnymi numerami telefonicznymi przy użyciu modemu

Administracja i eksploatacja …

Sprzętem, który umożliwia wycinanie wzorów oraz grawerowanie w różnych materiałach, takich jak drewno, szkło i metal, jest ploter

A. laserowy

B. solwentowy

C. tnący

D. bębnowy

Administracja i eksploatacja …

Podstawowy protokół stosowany do ustalania ścieżki oraz przesyłania pakietów danych w sieci komputerowej to

A. RIP

B. SSL

C. POP3

D. PPP

Tworzenie i administrowanie s…

Jakie działania należy podjąć, aby stworzyć stronę internetową dostosowaną do potrzeb osób z niepełnosprawnościami, zgodnie z wytycznymi WCAG 2.x?

A. używać jedynie jednej palety barw z jednym głównym kolorem oraz jego różnymi odcieniami

B. używać jedynie paragrafów, nie wykorzystywać nagłówków h1 – h6

C. wybrać najczęściej stosowaną przeglądarkę i na niej przeprowadzać testy tworzonej strony

D. podpisywać wszystkie obrazy tekstem alternatywnym oraz kontrolki etykietami

Tworzenie i administrowanie s…

Na zakończenie dnia w systemie zarządzania magazynem sklepu spożywczego generowany jest raport, który przedstawia produkty oraz ich dostawców, dla których ilość na stanie jest mniejsza niż 10 sztuk. Do stworzenia tego raportu zastosowano kwerendę

A. INSERT INTO

B. CHECK TABLE

C. UPDATE

D. SELECT

Kwalifikacja EE8

Określ właściwą sekwencję działań potrzebnych do uruchomienia nowego laptopa.

A. Zainstalowanie baterii, podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, instalacja systemu operacyjnego, wyłączenie laptopa po zakończeniu instalacji systemu operacyjnego

B. Podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, zainstalowanie baterii, instalacja systemu operacyjnego, wyłączenie laptopa po zakończeniu instalacji systemu operacyjnego

C. Włączenie laptopa, zainstalowanie baterii, instalacja systemu operacyjnego, podłączenie zewnętrznego zasilania sieciowego, wyłączenie laptopa po zakończeniu instalacji systemu operacyjnego

D. Podłączenie zewnętrznego zasilania sieciowego, włączenie laptopa, instalacja systemu operacyjnego, zainstalowanie baterii, wyłączenie laptopa po zakończeniu instalacji systemu operacyjnego

Administracja i eksploatacja …

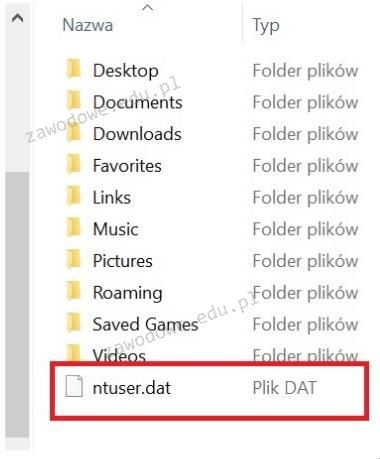

Aby zmienić profil na obowiązkowy, trzeba zmodyfikować rozszerzenie pliku ntuser.dat na

A. $ntuser.bat

B. ntuser.sys

C. $ntuser.exe

D. ntuser.man

Kwalifikacja EE8

W projekcie sieci komputerowej znajduje się informacja dotycząca użycia protokołów TCP oraz UDP. W której warstwie modelu ISO/OSI te protokoły są określone?

A. Fizycznej

B. Prezentacji

C. Sesji

D. Transportowej

Tworzenie i administrowanie s…

W SQL prawo SELECT w poleceniu GRANT umożliwia użytkownikowi bazy danych na

A. pobieranie danych z tabeli

B. usuwanie danych z tabeli

C. zmianę danych w tabeli

D. tworzenie nowych tabel

Tworzenie i administrowanie s…

Na podstawie jakiego parametru oraz z ilu tabel zostaną zwrócone wiersze w wyniku przedstawionego zapytania? SELECT * FROM producent, hurtownia, sklep, serwis

WHERE producent.nr_id = hurtownia.nr_id

AND producent.wyrob_id = serwis.wyrob_id

AND hurtownia.nr_id = sklep.nr_id

AND sklep.nr_id = serwis.nr_id

AND producent.nr_id = 1;

A. Na podstawie parametru nr_id wyłącznie z trzech tabel

B. Na podstawie parametru nr_id ze wszystkich tabel

C. Na podstawie parametru wyrob_id wyłącznie z trzech tabel

D. Na podstawie parametru wyrob_id ze wszystkich tabel

Administracja i eksploatacja …

Aby zobaczyć datę w systemie Linux, można skorzystać z komendy

A. irc

B. joe

C. awk

D. cal