Filtrowanie pytań

Kwalifikacja EE8

A. DNS

B. ARP

C. RIP

D. DHCP

Kwalifikacja EE8

Przedstawioną diagnostykę systemu Linux można zrealizować za pomocą polecenia

Thread(s) per core: 1

Core(s) per socket: 4

Socket(s): 1

NUMA node(s): 1

Core(s) per socket: 4

Socket(s): 1

NUMA node(s): 1

A. lscpu

B. pwd

C. whoami

D. cat

Administracja i eksploatacja …

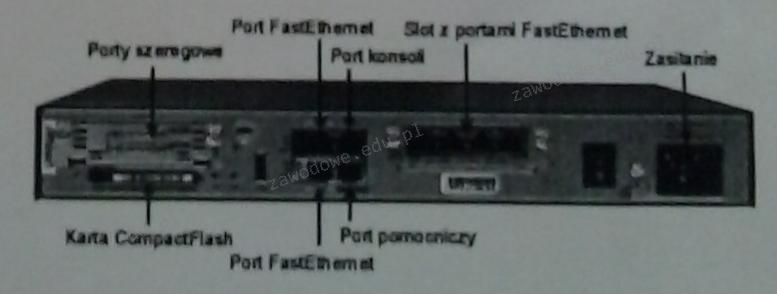

Na ilustracji przedstawiono urządzenie sieciowe, którym jest

A. firewall

B. konwerter mediów

C. przełącznik

D. router

Administracja i eksploatacja …

Jaką kwotę będzie trzeba zapłacić za wymianę karty graficznej w komputerze, jeżeli jej koszt wynosi 250zł, czas wymiany to 80 minut, a każda rozpoczęta roboczogodzina to 50zł?

A. 300zł

B. 350zł

C. 400zł

D. 250zł

Tworzenie i administrowanie s…

Który z przedstawionych kodów XHTML sformatuje tekst według podanego wzorca?

Ala ma kota

a kot ma Alę

A. <p>Ala ma <b>kota</b><br> a <b>kot</b> ma Alę</p>

B. <p>Ala ma <b>kota</b><br> a <i>kot</i> ma Alę</p>

C. <p>Ala ma <b>kota<br> a <i>kot</i> ma Alę</p>

D. <p>Ala ma <b>kota</i><br> a <b>kot</b> ma Alę</p>

Administracja i eksploatacja …

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

A. ./proc

B. ./var

C. ./dev

D. ./sbin

INF.03 Pytanie 1727

Tworzenie i administrowanie s…

Z ilustracji można odczytać, że użytkownik bazy danych posiada uprawnienia do:

A. wyświetlania, dodawania i aktualizacji danych.

B. wyświetlania, dodawania i usuwania danych.

C. wyświetlania, aktualizacji i usuwania danych.

D. dodawania, aktualizacji i usuwania danych.

Administracja i eksploatacja …

Aby uzyskać optymalną wydajność, karta sieciowa w komputerze stosuje transmisję szeregową.

A. synchroniczną Half duplex

B. asynchroniczną Simplex

C. synchroniczną Simplex

D. asynchroniczną Full duplex

Tworzenie i administrowanie s…

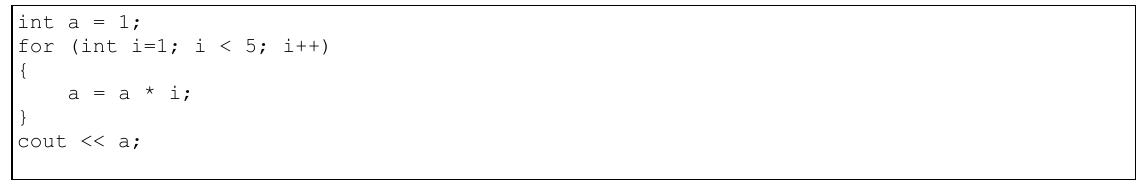

Programista stworzył pętlę w języku C++, która miała za zadanie obliczyć wynik 5! (5! = 1 * 2 * 3 * 4 * 5). Niestety, popełnił błąd logiczny, gdyż int a = 1;

for (int i=1; i < 5; i++)

{

a = a * i;

}

cout << a;

int a = 1;

for (int i=1; i < 5; i++)

{

a = a * i;

}

cout << a;

A. zmienna i pętli powinna być zmniejszana, a nie zwiększana

B. zmienna i w pętli powinna być rozpoczynana od 0, a nie od 1

C. zmienna a powinna być początkowo ustawiona na 0 zamiast 1

D. w drugim parametrze pętli powinno być porównanie i < 6 zamiast i < 5

Administracja i eksploatacja …

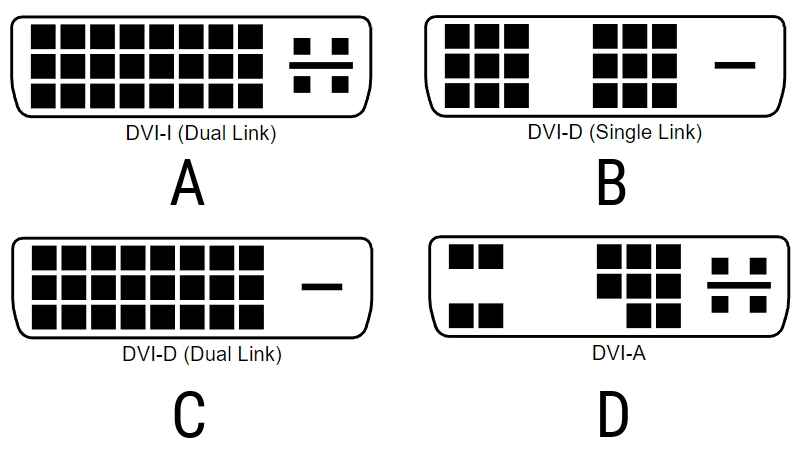

Który standard złącza DVI pozwala na przesyłanie jedynie sygnału analogowego?

A. A

B. B

C. C

D. D

Administracja i eksploatacja …

Użytkownik drukarki samodzielnie i prawidłowo napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje próby drukowania. Przyczyną tej usterki może być

A. zła jakość wykorzystanego tonera do uzupełnienia pojemnika.

B. źle dobrany toner.

C. zabrudzony wałek magnetyczny.

D. niewymieniony chip zliczający, znajdujący się na pojemniku z tonerem.

Administracja i eksploatacja …

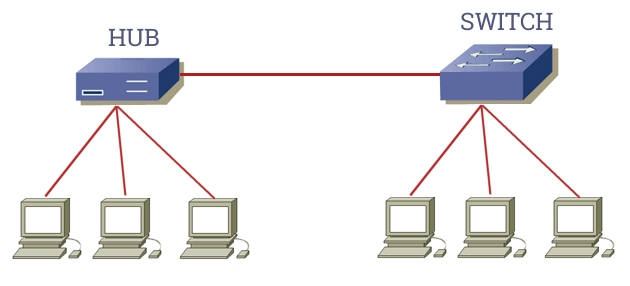

Ile kolizji domenowych występuje w sieci przedstawionej na ilustracji?

A. 6

B. 4

C. 1

D. 5

Administracja i eksploatacja …

Na ilustracji ukazana jest karta

A. kontrolera RAID

B. sieciowa Token Ring

C. kontrolera SCSI

D. sieciowa Fibre Channel

Tworzenie i administrowanie s…

Podana jest tabela psy z polami: imie, rasa, telefon_wlasciciela, rok_szczepienia. Jakie polecenie SQL należy zastosować, aby znaleźć numery telefonów właścicieli, których psy były szczepione przed rokiem 2015?

A. SELECT psy FROM rok_szczepienia < 2015

B. SELECT telefon_wlasciciela FROM psy WHERE rok_szczepienia < 2015

C. SELECT imie, rasa FROM psy WHERE rok_szczepienia > 2015

D. SELECT telefon_wlasciciela FROM psy WHERE rok_szczepienia > 2015

Tworzenie i administrowanie s…

Jaką wartość w formacie szesnastkowym ma kolor określony kodem RGB o wartościach rgb(128,16,8)?

A. #800F80

B. #FF0F80

C. #FF1008

D. #801008

Tworzenie i administrowanie s…

Po przeprowadzeniu walidacji dokumentu HTML pojawił się błąd przedstawiony na zrzucie. Jak można go usunąć?

A. w znaczniku img zmienić nazwę atrybutu src na alt

B. dodać atrybut alt do grafiki

C. w znaczniku img zmienić nazwę atrybutu src na href

D. zmienić zapis </h1> na <h1>

Kwalifikacja EE8

Ataki na systemy komputerowe, które polegają na podstępnym wyłudzaniu od użytkowników ich prywatnych danych, zazwyczaj za pomocą fałszywych komunikatów od różnych instytucji lub dostawców usług płatniczych oraz innych powszechnie znanych organizacji, nazywamy

A. brute force

B. DDoS

C. SYN flooding

D. phishing

Tworzenie i administrowanie s…

W języku HTML w celu określenia słów kluczowych dla danej strony, należy zastosować następujący zapis

A. <meta name="description" content="psy, koty, gryzonie">

B. <meta name="keywords" = "psy, koty, gryzonie">

C. <meta keywords="psy, koty, gryzonie">

D. <meta name="keywords" content="psy, koty, gryzonie">

Kwalifikacja EE8

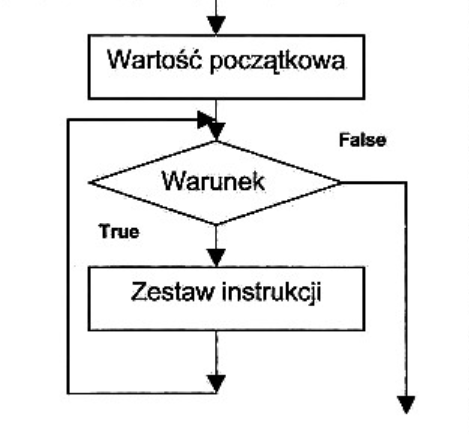

Zamieszczony algorytm przedstawia strukturę sterującą instrukcji pętli

A. Repeat - Until

B. For - Do - To

C. For - Downto - Do

D. While - Do

Administracja i eksploatacja …

Symbol graficzny przedstawiony na ilustracji oznacza jaką bramkę logiczną?

A. NAND

B. NOR

C. OR

D. AND

Administracja i eksploatacja …

Osoba pragnąca jednocześnie drukować dokumenty w wersji oryginalnej oraz trzech kopiach na papierze samokopiującym, powinna nabyć drukarkę

A. atramentową

B. igłową

C. termotransferową

D. laserową

Administracja i eksploatacja …

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

A. fioletowym

B. czarnym

C. szarym

D. żółtym

Tworzenie i administrowanie s…

W przedstawionym kodzie JavaScript występuje błąd logiczny. Program, zamiast informować, czy liczby są równe, nie działa prawidłowo. Wskaż, która odpowiedź dotyczy tego błędu.

var x = 5;

var y = 3;

if (x = y)

document.getElementById("demo").innerHTML = "zmienne są równe";

else

document.getElementById("demo").innerHTML = "zmienne się różnią";

A. Zmienne zostały błędnie zadeklarowane

B. Polecenia w sekcjach if i else powinny zostać zamienione miejscami

C. W instrukcji if znajduje się przypisanie zamiast operacji porównania

D. Przed instrukcją else nie powinno być średnika

Administracja i eksploatacja …

Udostępniono w sieci lokalnej jako udział specjalny folder o nazwie egzamin znajdujący się na komputerze o nazwie SERWER_2 w katalogu głównym dysku C:. Jak powinna wyglądać ścieżka dostępu do katalogu egzamin, w którym przechowywany jest folder macierzysty dla konta użytkownika o określonym loginie?

A. \\SERWER_2\egzamin$\%USERNAME%

B. \\SERWER_2\$egzamin$\%USERNAME%

C. \\SERWER_2\egzamin$\%USERNAME%

D. \\SERWER_2\$egzamin\%USERNAME%

Administracja i eksploatacja …

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

A. 270

B. 271

C. 272

D. 273

Administracja i eksploatacja …

Funkcja failover usługi DHCP umożliwia

A. konfigurację rezerwacji adresów IP.

B. filtrowanie adresów MAC.

C. wyświetlanie statystyk serwera DHCP.

D. konfigurację zapasowego serwera DHCP.

Tworzenie i administrowanie s…

Jaki typ powinien być zastosowany, aby pole w bazie danych mogło przechowywać liczby zmiennoprzecinkowe?

A. VARCHAR

B. INT

C. FLOAT

D. CHAR

Administracja i eksploatacja …

W przedsiębiorstwie zastosowano adres klasy B do podziału na 100 podsieci, z maksymalnie 510 dostępnymi adresami IP w każdej z nich. Jaka maska została użyta do utworzenia tych podsieci?

A. 255.255.240.0

B. 255.255.224.0

C. 255.255.248.0

D. 255.255.254.0

Administracja i eksploatacja …

Sekwencja 172.16.0.1, która reprezentuje adres IP komputera, jest zapisana w systemie

A. dwójkowym

B. dziesiętnym

C. ósemkowym

D. szesnastkowym

Administracja i eksploatacja …

W systemie Windows konto użytkownika można założyć za pomocą polecenia

A. useradd

B. adduser

C. net user

D. users

Administracja i eksploatacja …

Jakie urządzenie powinno być zainstalowane w serwerze, aby umożliwić automatyczne archiwizowanie danych na taśmach magnetycznych?

A. Blue Ray

B. Dysk SSD

C. Streamer

D. Napęd DVD

Tworzenie i administrowanie s…

W SQL klauzula DISTINCT w poleceniu SELECT zapewnia, że zwrócone wyniki

A. będą zgrupowane według wskazanego pola.

B. nie zawiera będą duplikatów.

C. będą spełniały dany warunek.

D. będą uporządkowane.

Tworzenie i administrowanie s…

Jakie są różnice między poleceniami DROP TABLE a TRUNCATE TABLE?

A. DROP TABLE kasuje tabelę, a TRUNCATE TABLE usuwa wszystkie dane, pozostawiając tabelę pustą

B. Oba polecenia usuwają tylko zawartość tabeli, lecz tylko DROP TABLE może być cofnięte

C. DROP TABLE kasuje tabelę, natomiast TRUNCATE TABLE zmienia dane w niej, które spełniają określony warunek

D. Obydwa polecenia usuwają tabelę wraz z jej zawartością, jednak tylko TRUNCATE TABLE może być cofnięte

Administracja i eksploatacja …

Komputer dysponuje adresem IP 192.168.0.1, a jego maska podsieci wynosi 255.255.255.0. Który adres stanowi adres rozgłoszeniowy dla podsieci, do której ten komputer przynależy?

A. 192.168.0.255

B. 192.168.0.31

C. 192.168.0.127

D. 192.168.0.63

Kwalifikacja EE8

Wartość liczby 110011(2) w systemie dziesiętnym wynosi

A. 53

B. 51

C. 50

D. 52

Kwalifikacja EE8

Co to jest układ RAMDAC?

A. stanowi wyjściowy stopień karty graficznej

B. jest typowy dla standardu ATA

C. jest typowy dla standardu S-ATA

D. zawiera przetwornik analogowo-cyfrowy

Administracja i eksploatacja …

Kto jest odpowiedzialny za alokację czasu procesora dla konkretnych zadań?

A. Pamięć RAM

B. Chipset

C. System operacyjny

D. Cache procesora

Administracja i eksploatacja …

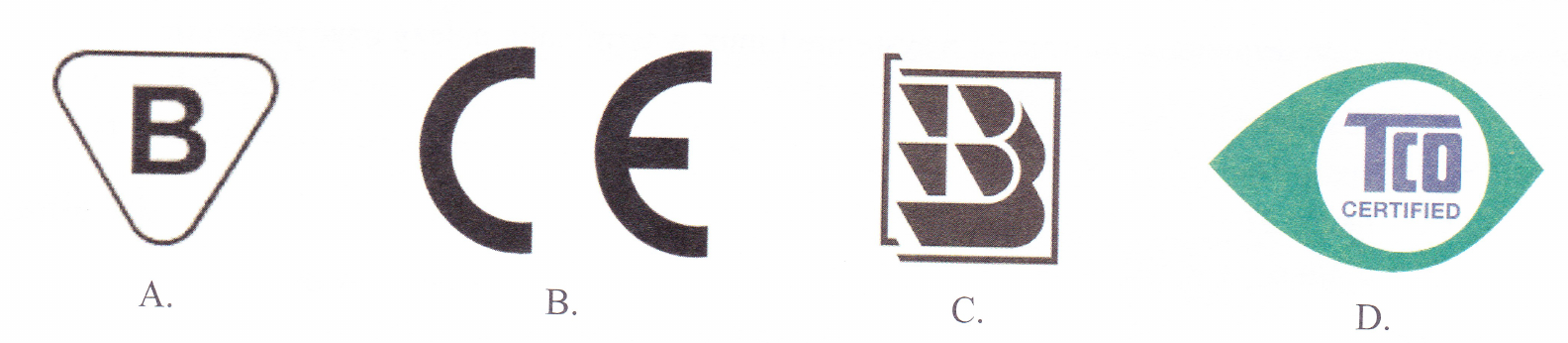

Wskaż symbol umieszczany na urządzeniach elektrycznych, które są przeznaczone do obrotu i sprzedaży na terenie Unii Europejskiej?

A. rys. A

B. rys. C

C. rys. D

D. rys. B

Administracja i eksploatacja …

Jakiego typu kopię zapasową należy wykonać, aby zarchiwizować wszystkie informacje, niezależnie od daty ich ostatniej archiwizacji?

A. Różnicową

B. Przyrostową

C. Pełną

D. Porównującą

Administracja i eksploatacja …

Zjawisko crosstalk, które występuje w sieciach komputerowych, polega na

A. niedoskonałości toru wywołanej zmianami geometrii par przewodów

B. opóźnieniach w propagacji sygnału w ścieżce transmisyjnej

C. utratach sygnału w drodze transmisyjnej

D. przenikaniu sygnału między sąsiadującymi parami przewodów w kablu