Filtrowanie pytań

Tworzenie i administrowanie s…

A. zakładania kont użytkowników serwera oraz ustalania im haseł

B. nadzorowania serwera

C. wszystkich działań na bazach danych oraz użytkownikach serwera

D. wszystkich działań na bazach danych

Tworzenie i administrowanie s…

Tabela Pacjenci ma pola: imie, nazwisko, wiek, lekarz_id. Aby zestawić raport zawierający wyłącznie imiona i nazwiska pacjentów poniżej 18 roku życia, którzy zapisani są do lekarza o id równym 6, można posłużyć się kwerendą SQL

A. SELECT imie, nazwisko WHERE wiek < 18 OR lekarz_id = 6;

B. SELECT imie, nazwisko WHERE wiek < 18 AND lekarz_id = 6;

C. SELECT imie, nazwisko FROM Pacjenci WHERE wiek < 18 AND lekarz_id = 6;

D. SELECT imie, nazwisko FROM Pacjenci WHERE wiek < 18 OR lekarz_id = 6;

Administracja i eksploatacja …

Papier termotransferowy to materiał eksploatacyjny stosowany w drukarkach

A. igłowych.

B. rozetkowych.

C. 3D.

D. atramentowych.

Tworzenie i administrowanie s…

Które wartości będą przechowywane w zmiennych po wykonaniu przedstawionej pętli języka PHP?

$i = 20; $a = 0;

while($i) {

$a += 2;

$i--;

}

A. a = 0, i = 20

B. a = 20, i = 20

C. a = 40, i = 0

D. a = 40, i = 20

Administracja i eksploatacja …

Jakie napięcie zasilające mają moduły pamięci DDR3 SDRAM?

A. 3 V

B. 1,5 V

C. 2,5 V

D. 1,8 V

Administracja i eksploatacja …

Liczba 22 umieszczona w adresie http://www.adres_serwera.pl:22 wskazuje na numer

A. portu, innego niż standardowy numer dla danej usługi

B. sekwencyjny pakietu przesyłającego dane

C. aplikacji, do której wysyłane jest zapytanie

D. PID procesu działającego na serwerze

INF.03 Pytanie 3407

Tworzenie i administrowanie s…

Narzędzie phpMyAdmin służy do administrowania serwerem

A. FTP

B. WWW

C. plików

D. baz danych

Tworzenie i administrowanie s…

Skrypt stworzony w języku JavaScript wyznacza cenę promocyjną dla swetrów w barwach: zielonej, niebieskiej (zmienna kolor) przy wydatkach przekraczających 200 zł (zmienna zakupy). Warunek niezbędny do obliczeń powinien być zapisany z użyciem wyrażenia logicznego?

A. zakupy > 200 || kolor == 'zielony' || kolor == 'niebieski'

B. zakupy > 200 && (kolor == 'zielony' || kolor == 'niebieski')

C. zakupy > 200 || (kolor == 'zielony' && kolor == 'niebieski')

D. zakupy > 200 && kolor == 'zielony' && kolor == 'niebieski'

Tworzenie i administrowanie s…

Aby na stronie internetowej wyświetlić logo, którego tło jest przezroczyste, należy zastosować format

A. JPG

B. BMP

C. CDR

D. PNG

Tworzenie i administrowanie s…

Ustalenie klucza obcego jest konieczne do skonstruowania

A. klucza podstawowego

B. relacji 1..1

C. transakcji

D. relacji 1..n

Administracja i eksploatacja …

Który protokół służy do wymiany danych o trasach oraz dostępności sieci pomiędzy routerami w ramach tego samego systemu autonomicznego?

A. RIP

B. TCP

C. HTTP

D. RARP

Tworzenie i administrowanie s…

Aby osiągnąć efekt przedstawiony na ilustracji, w kodzie HTML należy zastosować znacznik skrótu <abbr> z atrybutem

A. title

B. dfn

C. name

D. alt

Administracja i eksploatacja …

Okablowanie wertykalne w sieci strukturalnej łączy

A. główny punkt dystrybucji z pośrednimi punktami dystrybucji

B. dwa gniazda abonentów

C. pośredni punkt dystrybucji z gniazdem abonenta

D. główny punkt dystrybucji z gniazdem abonenta

Administracja i eksploatacja …

Jakim akronimem oznacza się przenikanie bliskie skrętki teleinformatycznej?

A. AFEXT

B. FEXT

C. ANEXT

D. NEXT

Administracja i eksploatacja …

Jak nazywa się licencja w systemie Windows Server, która pozwala użytkownikom komputerów stacjonarnych na korzystanie z usług serwera?

A. BOX

B. OEM

C. CAL

D. MOLP

Tworzenie i administrowanie s…

Wskaż zapytanie, w którym dane zostały uporządkowane.

A. SELECT nazwisko FROM firma WHERE pensja > 2000 LIMIT 10;

B. SELECT AVG(ocena) FROM uczniowie WHERE klasa = 2;

C. SELECT DISTINCT produkt, cena FROM artykuly;

D. SELECT imie, nazwisko FROM mieszkancy WHERE wiek > 18 ORDER BY wiek;

Administracja i eksploatacja …

Producent wyświetlacza LCD stwierdził, że spełnia on wymagania klasy II według normy ISO 13406-2. Na podstawie danych przedstawionych w tabeli określ, ile pikseli z defektem typu 3 musi wystąpić na wyświetlaczu o naturalnej rozdzielczości 1280x800 pikseli, aby uznać go za uszkodzony?

| Klasa | Maksymalna liczba dopuszczalnych błędów na 1 milion pikseli | ||

|---|---|---|---|

| Typ 1 | Typ 2 | Typ 3 | |

| I | 0 | 0 | 0 |

| II | 2 | 2 | 5 |

| III | 5 | 15 | 50 |

| IV | 50 | 150 | 500 |

A. 3 piksele

B. 4 piksele

C. 7 pikseli

D. 1 piksel

Administracja i eksploatacja …

Pierwszym krokiem koniecznym do ochrony rutera przed nieautoryzowanym dostępem do jego panelu konfiguracyjnego jest

A. aktywacja filtrowania adresów MAC

B. zmiana nazwy loginu oraz hasła domyślnego konta administratora

C. zmiana standardowej nazwy sieci (SSID) na unikalną

D. włączenie szyfrowania z zastosowaniem klucza WEP

Administracja i eksploatacja …

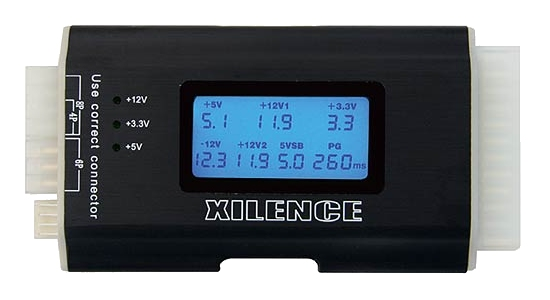

Przy użyciu urządzenia przedstawionego na ilustracji można sprawdzić działanie

A. płyty głównej

B. dysku twardego

C. zasilacza

D. procesora

Tworzenie i administrowanie s…

Który z kodów PHP sprawi, że zostanie wyświetlona sformatowana data oraz czas ostatnich odwiedzin użytkownika witryny, natomiast podczas pierwszej wizyty nic się nie wyświetli?

|

A. Kod 3.

B. Kod 2.

C. Kod 4.

D. Kod 1.

Kwalifikacja EE8

Aby zamocować nowe radiatory na modułach pamięci karty graficznej, gdy stare i uszkodzone zostały usunięte, można wykorzystać

A. alkohol izopropylowy

B. smar

C. taśmy termoprzewodzącej

D. filament

Administracja i eksploatacja …

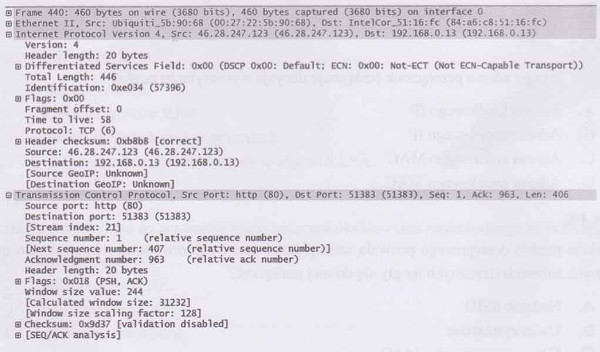

Na podstawie analizy pakietów sieciowych, określ adres IP oraz numer portu, z którego urządzenie otrzymuje odpowiedź?

A. 192.168.0.13:51383

B. 46.28.247.123:80

C. 192.168.0.13:80

D. 46.28.247.123:51383

Administracja i eksploatacja …

RAMDAC konwerter przekształca sygnał

A. cyfrowy na analogowy

B. zmienny na stały

C. analogowy na cyfrowy

D. stały na zmienny

INF.02 Pytanie 3424

Administracja i eksploatacja …

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

A. ochronę systemu operacyjnego przed działaniem wirusów

B. wspomaganie działania użytkownika

C. optymalizację działania systemu operacyjnego

D. wykonywanie niepożądanych działań poza kontrolą użytkownika

Administracja i eksploatacja …

Jaki protokół do obsługi poczty elektronicznej pozwala na przykład na przechowywanie odebranych e-maili na serwerze, zarządzanie różnymi folderami, usuwanie wiadomości oraz przenoszenie ich pomiędzy folderami?

A. Internet Message Access Protocol (IMAP)

B. Post Office Protocol (POP)

C. Simple Mail Transfer Protocol (SMTP)

D. Multipurpose Internet Mail Extensions (MIME)

Tworzenie i administrowanie s…

Zapis CSS w postaci: ul{ list-style-image:url('rys.gif');}

spowoduje, że na stronie internetowej

ul{ list-style-image:url('rys.gif');}A. każdy element listy zyska indywidualne tło pochodzące z grafiki rys.gif

B. rys.gif będzie służyć jako tło dla nienumerowanej listy

C. rysunek rys.gif zostanie wyświetlony jako punkt listy nienumerowanej

D. punktorem nienumerowanej listy stanie się rys.gif

Administracja i eksploatacja …

Zgodnie z normą PN-EN 50174, poziome okablowanie w systemie strukturalnym to segment okablowania pomiędzy

A. serwerem a infrastrukturą sieci.

B. gniazdkiem użytkownika a urządzeniem końcowym.

C. punktem rozdziału a gniazdem użytkownika.

D. punktami rozdzielczymi w głównych pionach budynku.

Tworzenie i administrowanie s…

Aby zweryfikować ustawienia w pliku php.ini, można wykonać skrypt PHP, który zawiera polecenie

A. <?php phpinfo(); ?>

B. <?php echo phpversion(); ?>

C. <?php phpcredits(); ?>

D. <?php ini_set(); ?>

INF.02 Pytanie 3429

Administracja i eksploatacja …

Najbardziej nieinwazyjnym, a zarazem efektywnym sposobem naprawy komputera zainfekowanego wirusem typu rootkit jest

A. usunięcie podejrzanych procesów z Menedżera zadań

B. uruchomienie specjalnego programu do wykrywania rootkitów z zewnętrznego nośnika (np. LiveCD)

C. zainstalowanie najskuteczniejszego oprogramowania antywirusowego i uruchomienie go w trybie monitorowania - z biegiem czasu wirus zostanie automatycznie wykryty

D. ponowne zainstalowanie systemu operacyjnego

Administracja i eksploatacja …

Wskaż symbol, który znajduje się na urządzeniach elektrycznych przeznaczonych do handlu w Unii Europejskiej?

A. C

B. A

C. B

D. D

Administracja i eksploatacja …

Jaki pasywny komponent sieciowy powinno się wykorzystać do podłączenia przewodów z wszystkich gniazd abonenckich do panelu krosowniczego umieszczonego w szafie rack?

A. Kabel połączeniowy

B. Organizer kabli

C. Adapter LAN

D. Przepust szczotkowy

Tworzenie i administrowanie s…

Głównym celem systemu CMS jest oddzielenie treści serwisu informacyjnego od jego wizualnej formy. Ten efekt osiągany jest przez generowanie zawartości

A. z bazy danych oraz wyglądu ze zdefiniowanego szablonu

B. z plików HTML o stałej zawartości oraz wizualizacji przy pomocy technologii FLASH

C. z plików HTML o stałej zawartości oraz wizualizacji z użyciem ustalonego szablonu

D. z bazy danych oraz wizualizacji poprzez atrybuty HTML

Administracja i eksploatacja …

Wykonanie polecenia NET USER GRACZ * /ADD

w wierszu poleceń systemu Windows spowoduje

NET USER GRACZ * /ADDA. utworzenie konta GRACZ z hasłem *

B. wyświetlenie monitu o podanie hasła

C. pokazanie komunikatu o błędnej składni polecenia

D. utworzenie konta GRACZ bez hasła oraz nadanie mu uprawnień administratora komputera

Tworzenie i administrowanie s…

Funkcją w PHP, która służy do tworzenia ciasteczek, jest

A. echocokie()

B. createcookie()

C. setcookie()

D. addcokie()

Tworzenie i administrowanie s…

Utworzono bazę danych z tabelą mieszkańcy, która zawiera pola: nazwisko, imię oraz miasto. Następnie przygotowano poniższe zapytanie do bazy:

SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' UNION ALL SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Kraków';

Wskaż zapytanie, które zwróci takie same dane.

A. SELECT nazwisko, imie FROM mieszkańcy WHERE miasto='Poznań' OR miasto='Kraków';

B. SELECT nazwisko, imie FROM mieszkańcy WHERE miasto BETWEEN 'Poznań' OR 'Kraków';

C. SELECT nazwisko, imie FROM mieszkańcy WHERE miasto HAVING 'Poznań' OR 'Kraków';

D. SELECT nazwisko, imie FROM mieszkańcy AS 'Poznań' OR 'Kraków';

Administracja i eksploatacja …

Czym jest mapowanie dysków?

A. przyznawaniem praw do folderu użytkownikom w sieci WAN

B. przypisaniem etykiety dysku do określonego katalogu w sieci

C. określaniem użytkowników oraz grup użytkowników

D. ustawienie interfejsów sieciowych

Administracja i eksploatacja …

Możliwość weryfikacji poprawności działania pamięci RAM można uzyskać za pomocą programu diagnostycznego

A. Memtest86+

B. S.M.A.R.T

C. GPU-Z

D. CPU-Z

Administracja i eksploatacja …

Rozkaz procesora, przetwarzający informację i zamieniający ją na wynik, należy do grupy rozkazów

A. sterujących.

B. bezwarunkowych i warunkowych.

C. arytmetyczno-logicznych.

D. przesłań.

Tworzenie i administrowanie s…

Dla jakich nazwisk użyta w zapytaniu klauzula LIKE jest poprawna?

| SELECT imie FROM mieszkancy WHERE imie LIKE '_r%'; |

A. Krzysztof, Krystyna, Romuald

B. Rafał, Rebeka, Renata, Roksana

C. Gerald, Jarosław, Marek, Tamara

D. Arleta, Krzysztof, Krystyna, Tristan

Administracja i eksploatacja …

Polecenie uname -s w systemie Linux jest wykorzystywane do sprawdzenia

A. statusu aktywnych interfejsów sieciowych.

B. wolnego miejsca na dyskach twardych.

C. nazwy jądra systemu operacyjnego.

D. ilości wolnej pamięci.