Filtrowanie pytań

Tworzenie i administrowanie s…

A. tylko ten tekst w znaczniku <p>, który posiada klasę o nazwie i

B. wszelki tekst w znaczniku <p> lub wszelki tekst w znaczniku <i>

C. wszelki tekst w znaczniku <p>, z wyjątkiem tych w znaczniku <i>

D. tylko ten tekst w znaczniku <i>, który znajduje się bezpośrednio wewnątrz znacznika <p>

Tworzenie i administrowanie s…

W języku PHP do zmiennej a przypisano tekst, w którym słowo Kowalski pojawia się wielokrotnie. Aby jednym poleceniem zamienić wszystkie wystąpienia słowa Kowalski na słowo Nowak, trzeba użyć polecenia

A. $a = str_replace('Nowak', 'Kowalski',$a);

B. $a = str_replace('Nowak','Kowalski');

C. $a = str_replace('Kowalski','Nowak',$a);

D. $a = str_rep('Kowalski','Nowak',$a);

Administracja i eksploatacja …

Zjawisko crosstalk, które występuje w sieciach komputerowych, polega na

A. niedoskonałości toru wywołanej zmianami geometrii par przewodów

B. opóźnieniach w propagacji sygnału w ścieżce transmisyjnej

C. utratach sygnału w drodze transmisyjnej

D. przenikaniu sygnału między sąsiadującymi parami przewodów w kablu

Tworzenie i administrowanie s…

Symbol, który pojawia się przed adresem w pasku adresowym przeglądarki internetowej lub przy tytule otwartej karty, określany jest mianem

A. favicon

B. iConji

C. emoticon

D. webicon

Tworzenie i administrowanie s…

Aby przesłać informacje za pomocą funkcji mysqli_query) w skrypcie PHP, który dodaje do bazy danych dane uzyskane z formularza na stronie internetowej, jako jeden z argumentów trzeba użyć kwerendy

A. SELECT

B. ALTER

C. UPDATE

D. INSERT INTO

Tworzenie i administrowanie s…

O obiekcie zdefiniowanym w języku JavaScript można stwierdzić, że zawiera

| var obiekt1 = { x: 0, y: 0, wsp: functon() { … } } |

A. trzy właściwości

B. trzy metody

C. dwie właściwości oraz jedną metodę

D. dwie metody oraz jedną właściwość

Administracja i eksploatacja …

Podczas zmiany ustawień rejestru Windows w celu zapewnienia bezpieczeństwa operacji, na początku należy

A. przeanalizować, czy komputer jest wolny od wirusów

B. wyeksportować klucze rejestru do pliku

C. przygotować kopię zapasową istotnych dokumentów

D. sprawdzić, czy nie występują błędy na dysku

Administracja i eksploatacja …

Podstawowy protokół stosowany do ustalania ścieżki oraz przesyłania pakietów danych w sieci komputerowej to

A. POP3

B. SSL

C. PPP

D. RIP

Tworzenie i administrowanie s…

Aby uzyskać dane dotyczące środowiska, w którym działa serwer obsługujący PHP, należy użyć funkcji

A. phpgetinfo()

B. phpinformation()

C. php()

D. phpinfo()

Administracja i eksploatacja …

Jakie urządzenia wyznaczają granice domeny rozgłoszeniowej?

A. huby

B. wzmacniacze sygnału

C. przełączniki

D. rutery

Tworzenie i administrowanie s…

Zaprezentowano poniżej obsługę

| if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono: " . $_COOKIE[$nazwa]; |

A. zmiennych tekstowych

B. ciasteczek

C. sesji

D. bazy danych

Administracja i eksploatacja …

Jakie rozszerzenia mają pliki instalacyjne systemu operacyjnego Linux?

A. ini, dll

B. tgz, dmg

C. rpm, deb

D. zip, exe

Tworzenie i administrowanie s…

Ikona, która pojawia się przed adresem w oknie adresowym przeglądarki internetowej lub przy tytule aktywnej karty, nazywana jest

A. emoticon.

B. favicon.

C. webicon.

D. iConji.

Kwalifikacja EE8

Jaką wartość uzyskuje koniunkcja binarna dla liczby 14 i liczby 4?

A. 14

B. 0

C. 1

D. 4

INF.03 Pytanie 3695

Tworzenie i administrowanie s…

Systemem zarządzania wersjami w projekcie programistycznym, który działa w trybie rozproszonym, jest

A. Eclipse

B. GIT

C. TotalCommander

D. FileZilla

Tworzenie i administrowanie s…

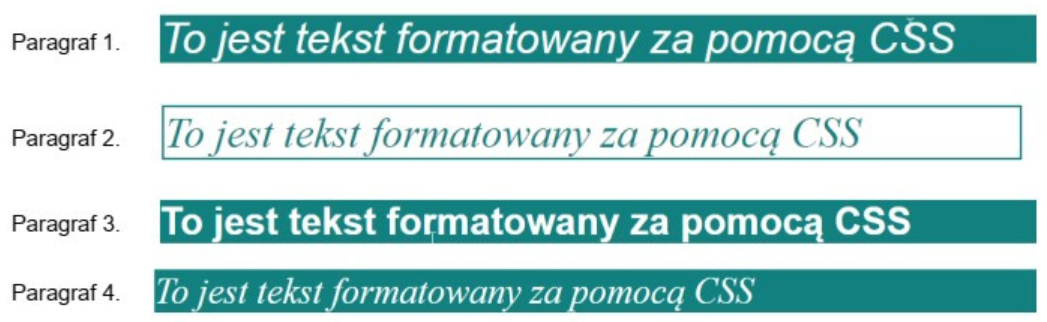

Wskaż, który paragraf jest sformatowany przy użyciu podanego stylu CSS: p {

font-family: serif;

background-color: Teal;

color: white;

font-style: italic;

}

A. Paragraf 2

B. Paragraf 3

C. Paragraf 1

D. Paragraf 4

Administracja i eksploatacja …

Jakie narzędzie w systemie Linux pozwala na wyświetlenie danych o sprzęcie zapisanych w BIOS?

A. cron

B. dmidecode

C. watch

D. debug

Tworzenie i administrowanie s…

Zamieszczone zapytanie SQL przyznaje prawo SELECT: GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

A. dla użytkownika root na serwerze localhost

B. do wszystkich kolumn w tabeli hurtownia

C. dla użytkownika root na serwerze sprzedawca

D. do wszystkich tabel w bazie hurtownia

Administracja i eksploatacja …

Jaki sprzęt powinno się wybrać do pomiarów schematu okablowania strukturalnego sieci lokalnej?

A. Analizator sieci LAN

B. Reflektometr OTDR

C. Monitor sieciowy

D. Analizator protokołów

Tworzenie i administrowanie s…

Wynikiem realizacji kwerendy SELECT sezon, SUM(liczba_dn) FROM rezerwacje GROUP BY sezon;

na podstawie poniższej tabeli rezerwacje jest:

A. lato 20, zima 27

B. lato 10, 5, 5; zima 4, 6, 9, 8

C. lato 10, zima 4, lato 5, zima 6, lato 5, zima 9, zima 8

D. lato 3, zima 4

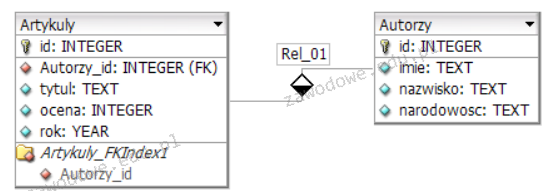

Tworzenie i administrowanie s…

Z tabel Artykuly oraz Autorzy należy wyodrębnić tylko nazwiska autorów oraz tytuły ich artykułów, które uzyskały ocenę 5. Odpowiednia kwerenda do pozyskania tych informacji ma postać

A. SELECT nazwisko, tytul FROM autorzy JOIN artykuly ON autorzy.id = autorzy_id;

B. SELECT nazwisko, tytul FROM autorzy, artykuly WHERE ocena == 5;

C. SELECT nazwisko, tytul FROM autorzy JOIN artykuly ON autorzy.id = artykuly.id;

D. SELECT nazwisko, tytul FROM autorzy JOIN artykuly ON autorzy.id = autorzy_id WHERE ocena = 5;

INF.02 Pytanie 3702

Administracja i eksploatacja …

Zrzut ekranu ilustruje aplikację

A. typu firewall

B. typu recovery

C. antywirusowy

D. antyspamowy

Administracja i eksploatacja …

Która z poniższych czynności NIE przyczynia się do personalizacji systemu operacyjnego Windows?

A. Zmiana rozmiaru pliku wymiany

B. Dobór koloru lub kilku nakładających się kolorów jako tła pulpitu

C. Wybranie domyślnej przeglądarki internetowej

D. Konfiguracja opcji wyświetlania pasków menu oraz pasków narzędziowych

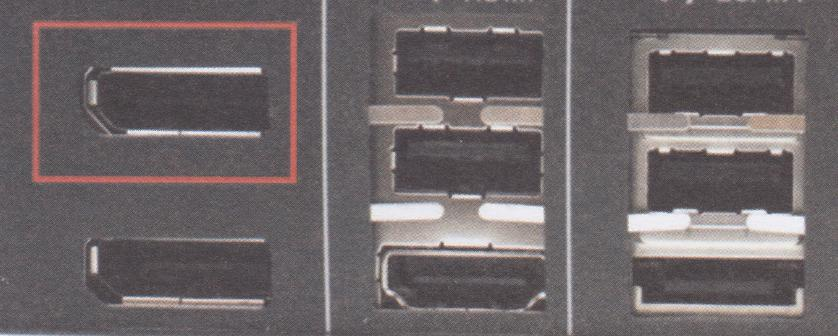

Administracja i eksploatacja …

Na ilustracji, złącze monitora zaznaczone czerwoną ramką, będzie kompatybilne z płytą główną, która ma interfejs

A. DisplayPort

B. HDMI

C. D-SUB

D. DVI

Tworzenie i administrowanie s…

Najłatwiejszym i najmniej czasochłonnym sposobem na przetestowanie funkcjonowania strony internetowej w różnych przeglądarkach oraz ich wersjach jest

A. użycie emulatora przeglądarek internetowych, np. Browser Sandbox

B. skorzystanie z narzędzia do walidacji kodu HTML

C. zainstalowanie na kilku maszynach różnych przeglądarek i przeprowadzenie testu witryny

D. testowanie strony w programie Internet Explorer, zakładając, że inne przeglądarki będą kompatybilne

Tworzenie i administrowanie s…

W jaki sposób będzie uporządkowana lista stworzona z wszystkich kolumn tabeli uczniowie, obejmująca uczniów o średniej wyższej niż 5, która zostanie zwrócona jako rezultat przedstawionego zapytania?

| SELECT * FROM uczniowie WHERE srednia > 5 ORDER BY klasa DESC; |

A. Rosnaco według parametru srednia

B. Malejąco według parametru klasa

C. Rosnąca według parametru klasa

D. Malejąco według parametru srednia

Administracja i eksploatacja …

Z wykorzystaniem polecenia dxdiag uruchomionego z linii komend systemu Windows można

A. zweryfikować prędkość zapisu oraz odczytu napędów DVD

B. sprawdzić parametry karty graficznej

C. przeprowadzić pełną diagnostykę karty sieciowej

D. przeskanować dysk twardy w poszukiwaniu błędów

Administracja i eksploatacja …

Jakie urządzenie w warstwie łącza danych modelu OSI analizuje adresy MAC zawarte w ramkach Ethernet i na tej podstawie decyduje o przesyłaniu sygnału między segmentami sieci lub jego blokowaniu?

A. Koncentrator.

B. Punkt dostępowy.

C. Wzmacniak.

D. Most.

Tworzenie i administrowanie s…

Kiedy należy użyć kwerendy SELECT DISTINCT, aby wybrać rekordy?

A. obecne w bazie tylko raz.

B. pogrupowane.

C. uporządkowane w kolejności malejącej lub rosnącej.

D. tak, aby w wskazanej kolumnie nie powtarzały się wartości.

INF.03 Pytanie 3710

Tworzenie i administrowanie s…

W firmie zajmującej się technologiami informacyjnymi otwarta jest rekrutacja na stanowisko administratora e-sklepu. Do jego zadań należy instalacja i konfiguracja systemu zarządzania treścią, który jest przeznaczony jedynie dla sklepu internetowego, zmiana szablonów wizualnych oraz dostosowanie grafiki. Jakie umiejętności powinien posiadać nowy pracownik?

A. CMS PrestaShop, CSS, Gimp

B. Photoshop, Gimp, JavaScript

C. CMS WordPress, HTML, Gimp

D. HTML, CSS, Photoshop

Tworzenie i administrowanie s…

Która zasada dotyczy programowania strukturalnego?

A. Można tworzyć obiekty składające się z pól i metod.

B. W kodzie programu należy często korzystać z instrukcji skoku goto.

C. Nie można korzystać z instrukcji warunkowych if.

D. Dla powtarzających się sekwencji instrukcji należy tworzyć procedury i funkcje.

Kwalifikacja EE8

Optymalne oświetlenie miejsca pracy przy komputerze powinno być w zakresie

A. od 300 Lx do 450 Lx

B. od 300 Lx do 700 Lx

C. od 250 Lx do 500 Lx

D. od 500 Lx do 800 Lx

Kwalifikacja EE8

Metody łączenia informacji pomiędzy tabelami w bazie danych Access definiują

A. filtry

B. rekordy

C. relacje

D. makra

Administracja i eksploatacja …

Ile urządzeń jest w stanie współpracować z portem IEEE1394?

A. 1

B. 8

C. 55

D. 63

Tworzenie i administrowanie s…

Wartości, które może przyjąć zmienna typu double, to:

A. 1979-12-05; 12:33

B. 2.4; 4; 3.2

C. 1,44; 2,55

D. "Ala"; 'd'

Administracja i eksploatacja …

Na diagramie okablowania strukturalnego przy jednym z komponentów znajduje się oznaczenie MDF. Z którym punktem dystrybucji jest powiązany ten komponent?

A. Kampusowym

B. Głównym

C. Budynkowym

D. Pośrednim

Tworzenie i administrowanie s…

W systemie bazy danych dotyczącej pojazdów, pole kolor w tabeli samochody może przyjmować wartości tylko z listy lakier. Aby zrealizować połączenie między tabelami samochody a lakier przez relację, należy użyć kwerendy

A. <br>ALTER TABLE samochody<br> ADD FOREIGN KEY kolor REFERENCES lakier;

B. <br>ALTER TABLE samochody<br> ADD FOREIGN KEY (kolor) REFERENCES lakier(lakierId);

C. <br>ALTER TABLE lakier<br> ADD FOREIGN KEY (barwa) REFERENCES samochody(kolor);

D. <br>ALTER TABLE samochody<br> ADD FOREIGN KEY barwa REFERENCES samochody.lakier;

Administracja i eksploatacja …

Jakie polecenie należy wprowadzić w wierszu polecenia systemów Windows Server, aby zaktualizować dzierżawy adresów DHCP oraz przeprowadzić rejestrację nazw w systemie DNS?

A. ipconfig /renew

B. ipconfig /release

C. ipconfig /flushdns

D. ipconfig /registerdns

Administracja i eksploatacja …

W systemach Windows profil użytkownika tymczasowego jest

A. ładowany do systemu w przypadku, gdy wystąpi błąd uniemożliwiający załadowanie profilu mobilnego użytkownika

B. ładowany do systemu z serwera, definiuje konkretne ustawienia dla poszczególnych użytkowników oraz całych grup

C. generowany w momencie pierwszego logowania do komputera i przechowywany na lokalnym dysku twardym urządzenia

D. ustawiany przez administratora systemu i przechowywany na serwerze

Administracja i eksploatacja …

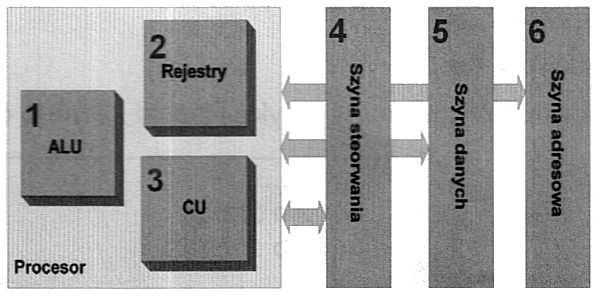

Na diagramie element odpowiedzialny za dekodowanie poleceń jest oznaczony liczbą

A. 1

B. 2

C. 3

D. 6