Filtrowanie pytań

Administracja i eksploatacja …

A. DOS

B. Windows

C. Linux

D. QNX

Administracja i eksploatacja …

Jak nazywa się licencja oprogramowania pozwalająca na bezpłatne dystrybucję aplikacji?

A. shareware

B. freware

C. MOLP

D. OEM

Administracja i eksploatacja …

Wskaź protokół działający w warstwie aplikacji, który umożliwia odbieranie wiadomości e-mail, a w pierwszym etapie pobiera jedynie nagłówki wiadomości, podczas gdy pobranie ich treści oraz załączników następuje dopiero po otwarciu wiadomości.

A. MIME

B. IMAP

C. SNMP

D. FTAM

Administracja i eksploatacja …

Typ systemu plików, który nie obsługuje tworzenia wewnętrznego rejestru zmian, zwanego księgowaniem, to

A. ext4

B. FAT32

C. NTFS

D. ext3

Administracja i eksploatacja …

Jaki protokół służy do przesyłania plików bez konieczności tworzenia połączenia?

A. FTP (File Transfer Protocol)

B. DNS (Domain Name System)

C. TFTP (Trivial File Transfer Protocol)

D. HTTP (Hyper Text Transfer Protocol)

Administracja i eksploatacja …

Programem antywirusowym oferowanym bezpłatnie przez Microsoft dla posiadaczy legalnych wersji systemu Windows jest

A. Windows Antywirus

B. Windows Defender

C. Microsoft Free Antywirus

D. Microsoft Security Essentials

Administracja i eksploatacja …

Jakie oprogramowanie służy do sprawdzania sterowników w systemie Windows?

A. sfc

B. debug

C. replace

D. verifier

Administracja i eksploatacja …

Tusz żelowy wykorzystywany jest w drukarkach

A. igłowych

B. termotransferowych

C. sublimacyjnych

D. fiskalnych

INF.02 Pytanie 129

Administracja i eksploatacja …

Zachowanie kopii często odwiedzanych witryn oraz zwiększenie ochrony przez filtrowanie pewnych treści witryn internetowych można osiągnąć dzięki

A. konfiguracji serwera pośredniczącego proxy

B. zainstalowaniu oprogramowania antywirusowego i aktualizacji bazy wirusów

C. używaniu systemu z uprawnieniami administratora

D. automatycznemu wyłączaniu plików cookies

Administracja i eksploatacja …

Jak nazywa się program, który pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym?

A. detektor.

B. middleware.

C. sterownik.

D. komunikator.

Administracja i eksploatacja …

Jaki sterownik drukarki jest uniwersalny dla różnych urządzeń oraz systemów operacyjnych i stanowi standard w branży poligraficznej?

A. PCL5

B. PCL6

C. Graphics Device Interface

D. PostScript

Administracja i eksploatacja …

Urządzenie typu Plug and Play, które jest ponownie podłączane do komputera, jest identyfikowane na podstawie

A. położenia urządzenia

B. unikalnego identyfikatora urządzenia

C. lokalizacji sterownika tego urządzenia

D. specjalnego oprogramowania sterującego

Administracja i eksploatacja …

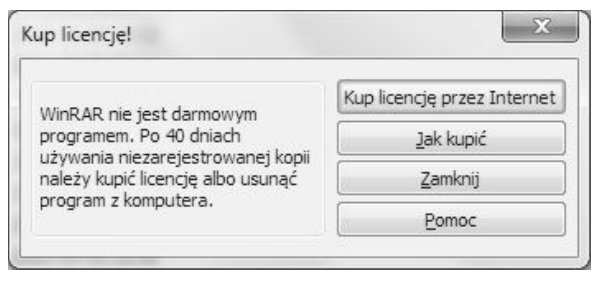

Program WinRAR pokazał okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencją posługiwał się do tej pory użytkownik?

A. Program typu Shareware

B. Program z Public domain

C. Program typu Freeware

D. Program typu Adware

Administracja i eksploatacja …

W którym systemie operacyjnym może pojawić się komunikat podczas instalacji sterowników dla nowego urządzenia?

| System.......nie może zweryfikować wydawcy tego sterownika. Ten sterownik nie ma podpisu cyfrowego albo podpis nie został zweryfikowany przez urząd certyfikacji. Nie należy instalować tego sterownika, jeżeli nie pochodzi z oryginalnego dysku producenta lub od administratora systemu. |

A. Windows XP

B. Windows 98

C. Unix

D. Linux

Administracja i eksploatacja …

Oprogramowanie przypisane do konkretnego komputera lub jego podzespołów, które uniemożliwia instalację na nowym sprzęcie zakupionym przez tego samego użytkownika, to

A. CPL

B. MPL

C. MOLP

D. OEM

Administracja i eksploatacja …

Mechanizm, który pozwala na podłączenie urządzeń peryferyjnych do systemu komputerowego, w którym każde urządzenie jest identyfikowane przez przypisany mu numer, to

A. BootLoader

B. Plug and Play

C. Hot Swap

D. CrossFire

Administracja i eksploatacja …

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

A. DNS

B. SMTP

C. FTP

D. POP3

Administracja i eksploatacja …

Podstawowym zadaniem mechanizmu Plug and Play jest

A. automatyczne uruchamianie ostatnio używanej gry

B. automatyczne usuwanie sterowników, które nie były używane przez dłuższy czas

C. rozpoznawanie nowo podłączonego urządzenia i automatyczne przydzielanie mu zasobów

D. automatyczne tworzenie kopii zapasowych danych na nowo podłączonym nośniku pamięci

Administracja i eksploatacja …

Który z poniższych programów nie jest wykorzystywany do zdalnego administrowania komputerami w sieci?

A. Virtualbox

B. Team Viewer

C. Rdesktop

D. UltraVNC

Administracja i eksploatacja …

Która z poniższych opcji nie jest usługą katalogową?

A. Novell eDirectory

B. Oracle baseDirectory

C. Active Directory

D. OpenLDAP

Administracja i eksploatacja …

Który z podanych programów pozwoli na stworzenie technicznego rysunku ilustrującego plan instalacji logicznej sieci lokalnej w budynku?

A. WireShark

B. CommView

C. AutoCad

D. Packet Tracer

INF.02 Pytanie 142

Administracja i eksploatacja …

Jak najlepiej chronić zebrane dane przed dostępem w przypadku kradzieży komputera?

A. przygotować punkt przywracania systemu

B. ochronić konta za pomocą hasła

C. wdrożyć szyfrowanie partycji

D. ustawić atrybut ukryty dla wszystkich istotnych plików

Administracja i eksploatacja …

Aby możliwe było skierowanie wydruku na twardy dysk, konieczne jest w ustawieniach drukarki wybranie opcji drukowania do portu

A. LPT

B. USB001

C. COM

D. FILE

Administracja i eksploatacja …

GRUB, LILO, NTLDR to

A. oprogramowanie dla dysku twardego

B. odmiany głównego interfejsu sieciowego

C. programy rozruchowe

D. programy do aktualizacji BIOS-u

Administracja i eksploatacja …

Proces zapisywania kluczy rejestru do pliku określamy jako

A. modyfikacją rejestru

B. kopiowaniem rejestru

C. eksportowaniem rejestru

D. edycją rejestru

INF.02 Pytanie 146

Administracja i eksploatacja …

Jednym z programów stosowanych do tworzenia kopii zapasowych partycji oraz dysków jest

A. Diskpart

B. CrystalDiskInfo

C. Gparted

D. Norton Ghost

Administracja i eksploatacja …

Fragment pliku httpd.conf serwera Apache przedstawia się jak na diagramie. W celu zweryfikowania prawidłowego funkcjonowania strony WWW na serwerze, należy wprowadzić w przeglądarkę

| Listen 8012 |

| Server Name localhost:8012 |

A. http://localhost:apache

B. http://localhost

C. http://localhost:8080

D. http://localhost:8012

Administracja i eksploatacja …

Protokół, który pozwala na ściąganie wiadomości e-mail z serwera, to

A. POP3

B. FTP

C. DNS

D. SMTP

Administracja i eksploatacja …

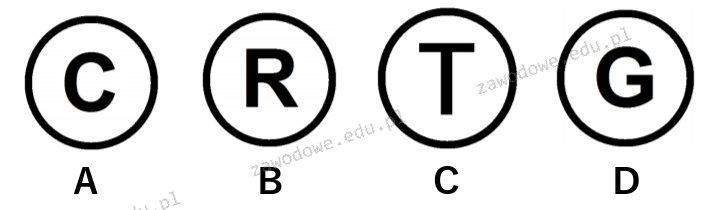

Który z symboli wskazuje na zastrzeżenie praw autorskich?

A. C

B. B

C. D

D. A

INF.02 Pytanie 150

Administracja i eksploatacja …

Jakie funkcje posiada program tar?

A. obsługa pakietów

B. archiwizowanie plików

C. ustawianie parametrów karty sieciowej

D. pokazywanie listy aktywnych procesów

Administracja i eksploatacja …

Licencja na Office 365 PL Personal (na 1 stanowisko, subskrypcja na 1 rok) ESD jest przypisana do

A. dowolnej liczby użytkowników, tylko na jednym komputerze do celów komercyjnych oraz niekomercyjnych

B. dowolnej liczby użytkowników, tylko na jednym komputerze do celów komercyjnych

C. wyłącznie jednego użytkownika na jednym komputerze i jednym urządzeniu mobilnym do użytku komercyjnego i niekomercyjnego

D. wyłącznie jednego użytkownika, na jednym komputerze, jednym tablecie i jednym telefonie, tylko do celów niekomercyjnych

Administracja i eksploatacja …

Do konwersji kodu źródłowego na program wykonywalny używany jest

A. kompilator

B. interpreter

C. debuger

D. emulator

Administracja i eksploatacja …

Jaki pakiet powinien zostać zainstalowany na serwerze Linux, aby umożliwić stacjom roboczym z systemem Windows dostęp do plików i drukarek udostępnianych przez ten serwer?

A. Proftpd

B. Wine

C. Samba

D. Vsftpd

Administracja i eksploatacja …

Poprawę jakości skanowania można osiągnąć poprzez zmianę

A. wielkości wydruku

B. rozdzielczości

C. formatu pliku źródłowego

D. rozmiaru skanowanego dokumentu

Administracja i eksploatacja …

Oprogramowanie, które wymaga zatwierdzenia na wyświetlanie reklam lub zakupu pełnej licencji, aby usunąć reklamy, jest dystrybuowane na licencji

A. Adware

B. Freeware

C. GNU GPL

D. Trial

Administracja i eksploatacja …

Shareware to typ licencji, który opiera się na

A. użytkowaniu programu przez ustalony czas, po którym program przestaje funkcjonować

B. korzystaniu z programu bez opłat i bez jakichkolwiek ograniczeń

C. bezpłatnym udostępnianiu programu w celu testowania przed dokonaniem zakupu

D. bezpłatnym dystrybuowaniu aplikacji bez ujawnienia kodu źródłowego

Administracja i eksploatacja …

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Oba systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, o tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

A. niedobór sterowników

B. nieprawidłowe ustawienie zworek w dysku twardym

C. błędnie skonfigurowane bootowanie urządzeń

D. logiczne uszkodzenie dysku twardego

Administracja i eksploatacja …

Jakiego materiału używa się w drukarkach tekstylnych?

A. filament

B. fuser

C. woskowa taśma

D. atrament sublimacyjny

Administracja i eksploatacja …

W czterech różnych sklepach dostępny jest ten sam komputer w odmiennych cenach. Gdzie można go kupić najtaniej?

| Sklep | Cena netto | Podatek | Informacje dodatkowe |

|---|---|---|---|

| A. | 1500 zł | 23% | Rabat 5% |

| B. | 1600 zł | 23% | Rabat 15% |

| C. | 1650 zł | 23% | Rabat 20% |

| D. | 1800 zł | 23% | Rabat 25 % |

A. B

B. D

C. A

D. C

Administracja i eksploatacja …

Jakie narzędzie należy zastosować w systemie Windows, aby skonfigurować właściwości wszystkich zainstalowanych urządzeń lub wyświetlić ich listę?

A. dhcpmgmt.msc

B. dnsmgmt.msc

C. devmgmt.msc

D. diskmgmt.msc