Filtrowanie pytań

Administracja i eksploatacja …

A. DNS

B. ARP

C. RARP

D. NAT

Administracja i eksploatacja …

Ile maksymalnie kanałów z dostępnego pasma kanałów w standardzie 802.11b może być używanych w Polsce?

A. 11 kanałów

B. 10 kanałów

C. 9 kanałów

D. 13 kanałów

Administracja i eksploatacja …

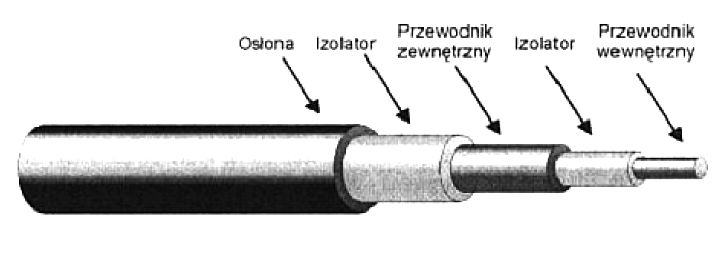

Na ilustracji pokazano przekrój kabla

A. koncentrycznego

B. U/UTP

C. S/UTP

D. optycznego

Administracja i eksploatacja …

Na zdjęciu widać kartę

A. telewizyjną z interfejsem ISA

B. sieciową z interfejsem ISA

C. dźwiękową z interfejsem PCI

D. telewizyjną z interfejsem PCI

Administracja i eksploatacja …

Który z protokołów powinien być zastosowany do pobierania wiadomości e-mail z własnego serwera?

A. POP3

B. SMTP

C. SNMP

D. FTP

Administracja i eksploatacja …

Jakie jest rozwinięcie skrótu, który odnosi się do usług mających na celu m.in. nadawanie priorytetów przesyłanym pakietom oraz zarządzanie przepustowością w sieci?

A. PoE

B. ARP

C. QoS

D. STP

INF.02 Pytanie 1687

Administracja i eksploatacja …

Jakie jest zadanie programu Wireshark?

A. ochrona komputera przed wirusami

B. uniemożliwienie dostępu do komputera przez sieć

C. obserwacja działań użytkowników sieci

D. analiza wydajności komponentów komputera

INF.02 Pytanie 1688

Administracja i eksploatacja …

Programem, który pozwala na zdalne monitorowanie działań użytkownika w sieci lokalnej lub przejęcie pełnej kontroli nad zdalnym komputerem, jest

A. Recuva

B. NSlookup

C. CPU-Z

D. RealVNC

Administracja i eksploatacja …

Komputer lokalny dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego komputera, która rozpoznaje adresy w sieci, uzyskano informację, że adres komputera to 195.182.130.24. To oznacza, że

A. inny komputer podszył się pod adres naszego komputera

B. serwer DHCP zmienił nasz adres w trakcie przesyłania żądania

C. serwer WWW widzi inny komputer w sieci

D. adres został przetłumaczony przez translację NAT

Administracja i eksploatacja …

Czym jest parametr, który określa, o ile moc sygnału w danej parze przewodów zmniejszy się po przejściu przez cały tor kablowy?

A. przenik zdalny

B. długość

C. tłumienie

D. przenik zbliżny

Administracja i eksploatacja …

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji pakietów TCP/IP lub protokołów wysyłanych lub odbieranych w sieci komputerowej, do której podłączony jest komputer użytkownika?

A. tcpdump

B. route

C. ipconfig

D. ssh

INF.02 Pytanie 1692

Administracja i eksploatacja …

Bez zgody właściciela praw autorskich do oprogramowania jego legalny użytkownik, zgodnie z ustawą o prawie autorskim i prawach pokrewnych, co może zrobić?

A. nie ma możliwości wykonania żadnej kopii programu

B. może wykonać dowolną ilość kopii programu na swój użytek

C. może dystrybuować program

D. może stworzyć jedną kopię, jeśli jest to konieczne do korzystania z programu

Administracja i eksploatacja …

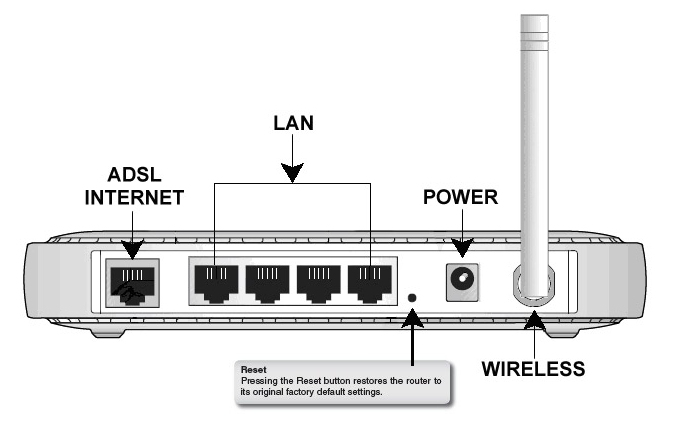

Przycisk znajdujący się na obudowie rutera, którego charakterystyka została podana w ramce, służy do

A. zresetowania rutera

B. aktywacji lub dezaktywacji sieci Wi-Fi

C. włączenia lub wyłączenia urządzenia ruter

D. przywrócenia domyślnych ustawień rutera

Administracja i eksploatacja …

Oblicz całkowity koszt kabla UTP Cat 6, który służy do połączenia 5 punktów abonenckich z punktem dystrybucyjnym, wiedząc, że średnia długość między punktem abonenckim a punktem dystrybucyjnym wynosi 8m oraz że cena brutto za 1m kabla to 1zł. W obliczeniach uwzględnij dodatkowy zapas 2m kabla dla każdego punktu abonenckiego.

A. 50 zł

B. 45 zł

C. 40 zł

D. 32 zł

Administracja i eksploatacja …

Które polecenie pozwala na mapowanie zasobów sieciowych w systemie Windows Serwer?

A. net use

B. network

C. net map

D. net add

Administracja i eksploatacja …

Jakie protokoły są klasyfikowane jako protokoły transportowe w modelu ISO/OSI?

A. ARP, DNS

B. TCP, UDP

C. FTP, POP

D. ICMP, IP

Administracja i eksploatacja …

Na ilustracji zobrazowano

A. switch

B. patch panel

C. network card

D. hub

Administracja i eksploatacja …

Protokół stosowany do rozgłaszania w grupie, dzięki któremu hosty informują o swoim członkostwie, to

A. EIGRP

B. IGMP

C. IGRP

D. ICMP

Administracja i eksploatacja …

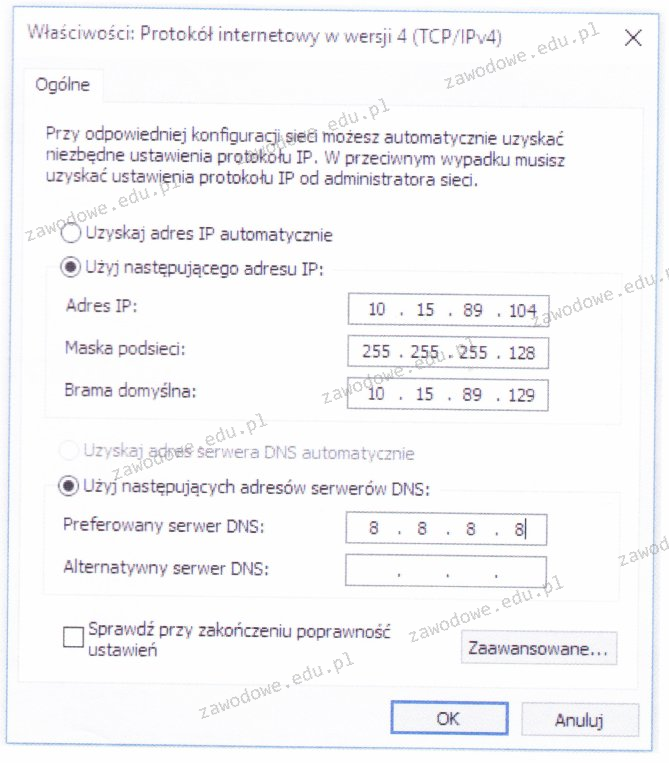

Schemat ilustruje ustawienia karty sieciowej dla urządzenia z adresem IP 10.15.89.104/25. Można z niego wywnioskować, że

A. serwer DNS znajduje się w tej samej podsieci co urządzenie

B. adres maski jest błędny

C. adres IP jest błędny

D. adres domyślnej bramy pochodzi z innej podsieci niż adres hosta

Administracja i eksploatacja …

Jakie polecenie jest wysyłane do serwera DHCP, aby zwolnić wszystkie adresy przypisane do interfejsów sieciowych?

A. ipconfig /release

B. ipconfig /flushdns

C. ipconfig /renew

D. ipconfig /displaydns

Administracja i eksploatacja …

Jakim protokołem połączeniowym w warstwie transportowej, który zapewnia niezawodność dostarczania pakietów, jest protokół

A. UDP (User Datagram Protocol)

B. TCP (Transmission Control Protocol)

C. ARP (Address Resolution Protocol)

D. IP (Internet Protocol)

Administracja i eksploatacja …

Aby kontrolować ilość transferu w sieci, administrator powinien zastosować program rodzaju

A. task manager

B. package manager

C. quality manager

D. bandwidth manager

Administracja i eksploatacja …

Licencja CAL (Client Access License) uprawnia użytkownika do

A. przenoszenia programu na zewnętrzne nośniki

B. modyfikacji kodu aplikacji

C. nielimitowanego użytkowania programu

D. korzystania z usług oferowanych przez serwer

Administracja i eksploatacja …

Norma TIA/EIA-568-B.2 definiuje szczegóły dotyczące parametrów transmisji

A. kabli UTP

B. świetlnych

C. kablów koncentrycznych

D. fal radiowych

Administracja i eksploatacja …

Jaką normę stosuje się w przypadku okablowania strukturalnego w sieciach komputerowych?

A. PN-EN ISO 9001:2009

B. ISO/IEC 8859-2

C. PN-EN 12464-1:2004

D. TIA/EIA-568-B

Administracja i eksploatacja …

Gdy chce się, aby jedynie wybrane urządzenia mogły uzyskiwać dostęp do sieci WiFi, należy w punkcie dostępowym

A. skonfigurować filtrowanie adresów MAC

B. zmienić kod dostępu

C. zmienić częstotliwość radiową

D. zmienić typ szyfrowania z WEP na WPA

Administracja i eksploatacja …

Zestaw narzędzi niezbędnych do instalacji okablowania miedzianego typu "skrętka" w lokalnej sieci powinien obejmować

A. ściągacz izolacji, zaciskarkę do złączy modularnych, nóż montażowy, miernik uniwersalny

B. zaciskarkę do złączy modularnych, ściągacz izolacji, narzędzie uderzeniowe, tester okablowania

C. zestaw wkrętaków, narzędzie uderzeniowe, tester okablowania, lutownicę

D. narzędzie uderzeniowe, nóż montażowy, spawarkę światłowodową, tester okablowania

Administracja i eksploatacja …

Które z wymienionych mediów nie jest odpowiednie do przesyłania danych teleinformatycznych?

A. sieć 230V

B. światłowód

C. skrętka

D. sieć15KV

Administracja i eksploatacja …

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

A. Zarządzanie dostępem do plików w sieci

B. Tłumaczenie nazw domenowych na adresy IP

C. Szyfrowanie danych w sieci komputerowej

D. Tworzenie kopii zapasowych danych w sieci

Administracja i eksploatacja …

Jaką prędkość przesyłu danych określa standard sieci Ethernet IEEE 802.3z?

A. 100 Gb/s

B. 100 Mb/s

C. 10 Mb/s

D. 1 Gb/s

Administracja i eksploatacja …

Atak na system komputerowy przeprowadzany jednocześnie z wielu maszyn w sieci, który polega na zablokowaniu działania tego systemu przez zajęcie wszystkich dostępnych zasobów, określany jest mianem

A. Atak słownikowy

B. Spoofing

C. DDoS

D. Brute force

Administracja i eksploatacja …

Medium transmisyjne, które jest odporne na zakłócenia elektromagnetyczne i atmosferyczne, to

A. skrętka typu UTP

B. cienki kabel koncentryczny

C. światłowód

D. gruby kabel koncentryczny

Administracja i eksploatacja …

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600m?

A. przewód koncentryczny

B. światłowód

C. skretkę STP

D. skrętka UTP

Administracja i eksploatacja …

Jaki jest główny cel stosowania maski podsieci?

A. Szyfrowanie transmisji danych w sieci

B. Rozdzielenie sieci na mniejsze segmenty

C. Ochrona danych przed nieautoryzowanym dostępem

D. Zwiększenie przepustowości sieci

Administracja i eksploatacja …

Na rysunku przedstawiono konfigurację urządzenia WiFi. Wskaż, które z poniższych stwierdzeń dotyczących tej konfiguracji jest poprawne?

A. Urządzenia w sieci mają adresy klasy A

B. Filtrowanie adresów MAC jest wyłączone

C. Dostęp do sieci bezprzewodowej jest możliwy tylko dla siedmiu urządzeń

D. W tej chwili w sieci WiFi pracuje 7 urządzeń

Administracja i eksploatacja …

Na ilustracji pokazano tylną część panelu

A. modemu

B. koncentratora

C. routera

D. mostu

Administracja i eksploatacja …

Na przedstawionym panelu tylnym płyty głównej znajdują się między innymi następujące interfejsy:

A. 2 x USB 3.0; 4 x USB 2.0, 1.1; 1 x D-SUB

B. 2 x HDMI, 1 x D-SUB, 1 x RJ-11, 6 x USB 2.0

C. 2 x PS2; 1 x RJ45; 6 x USB 2.0, 1.1

D. 2 x USB 3.0; 2 x USB 2.0, 1.1; 2 x DP, 1 x DVI

Administracja i eksploatacja …

Podaj prefiks, który identyfikuje adresy globalne w protokole IPv6?

A. 20::/3

B. 2000::/3

C. 2::/3

D. 200::/3

Administracja i eksploatacja …

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

A. 1110001

B. 1101101

C. 1101100

D. 1100110

Administracja i eksploatacja …

Na komputerze klienckim z systemem Windows XP plik "hosts" to plik tekstowy, który wykorzystywany jest do przypisywania

A. nazw hostów przez serwery DNS

B. nazw hostów na adresy IP

C. dysków twardych

D. nazw hostów na adresy MAC