Filtrowanie pytań

Administracja i eksploatacja …

A. okablowaniem pionowym

B. okablowaniem poziomym

C. połączeniami telekomunikacyjnymi

D. połączeniami systemowymi

Administracja i eksploatacja …

Urządzeniem, które chroni przed różnorodnymi atakami sieciowymi oraz może wykonywać dodatkowe zadania, takie jak szyfrowanie przesyłanych informacji lub automatyczne informowanie administratora o próbie włamania, jest

A. punkt dostępowy

B. koncentrator

C. regenerator

D. firewall sprzętowy

Administracja i eksploatacja …

Oblicz całkowity koszt za realizację poniższych czynności serwisowych, przy założeniu, że stawka za jedną roboczogodzinę wynosi 120,00 zł netto, a podatek VAT wynosi 23%.

| LP | Zrealizowane czynności serwisowe | Ilość roboczogodzin |

|---|---|---|

| 1. | Diagnozowanie usterki | 0,2 |

| 2. | Wymiana zasilacza | 0,5 |

| 3. | Przygotowanie drukarki do eksploatacji | 0,6 |

| 4. | Konserwacja urządzenia drukującego | 1,0 |

| 5. | Sprawdzanie po zakończeniu naprawy | 0,2 |

A. 369,00 zł

B. 231,00 zł

C. 480,00 zł

D. 300,00 zł

Administracja i eksploatacja …

Urządzenie przedstawione na rysunku

A. pełni rolę w przesyłaniu ramki pomiędzy segmentami sieci, dobierając port, na który jest ona kierowana

B. jest odpowiedzialne za generowanie sygnału analogowego na wyjściu, który stanowi wzmocniony sygnał wejściowy, kosztem energii pobieranej ze źródła prądu

C. jest wykorzystywane do przechwytywania oraz rejestrowania pakietów danych w sieciach komputerowych

D. umożliwia zamianę sygnału pochodzącego z okablowania miedzianego na okablowanie światłowodowe

Kwalifikacja EE8

Symbol umieszczony na tabliczce znamionowej urządzenia jest oznaczeniem

A. zabezpieczenia różnicowo-prądowego.

B. izolacji dodatkowej.

C. separacji obwodów urządzenia.

D. izolacji roboczej.

Administracja i eksploatacja …

Jakie urządzenie NIE powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

A. Pamięć

B. Dysk twardy

C. Modem

D. Zasilacz

Administracja i eksploatacja …

Shareware to typ licencji, która polega na

A. korzystaniu z programu bez żadnych opłat i ograniczeń

B. użytkowaniu programu przez ustalony czas, po którym program przestaje działać

C. nieodpłatnym dystrybucji aplikacji bez ujawniania kodu źródłowego

D. nieodpłatnym rozpowszechnianiu programu na czas próbny przed zakupem

Administracja i eksploatacja …

Liczby zapisane w systemie binarnym jako 10101010 oraz w systemie heksadecymalnym jako 2D odpowiadają następującym wartościom:

A. 128 i 45

B. żadna z powyższych odpowiedzi nie jest prawidłowa

C. 196 i 16

D. 170 i 65

Administracja i eksploatacja …

Aby zabezpieczyć komputery w lokalnej sieci przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

A. bloku okienek pop-up

B. filtru antyspamowego

C. zapory ogniowej

D. programu antywirusowego

Administracja i eksploatacja …

Jakie polecenie w systemie Windows służy do analizowania ścieżki, jaką pokonują pakiety w sieci?

A. ipconfig

B. netstat

C. tracert

D. route

Tworzenie i administrowanie s…

Jakiego typu mechanizm zabezpieczeń aplikacji jest zawarty w środowisku uruchomieniowym platformy .NET Framework?

A. Mechanizm uruchamiania aplikacji oparty na uprawnieniach kodu (CAS - Code Access Security) i na rolach (RBS - Role-Based Security)

B. Mechanizm uruchamiania aplikacji realizowany przez funkcję Windows API (Application Programming Interface)

C. Mechanizm uruchamiania aplikacji dla bibliotek klas

D. Mechanizm uruchamiania aplikacji zrealizowany przez frameworki aplikacji webowych (ASP.NET)

Administracja i eksploatacja …

Jak określamy atak na sieć komputerową, który polega na łapaniu pakietów przesyłanych w sieci?

A. ICMP echo

B. Spoofing

C. Skanowanie sieci

D. Nasłuchiwanie

Tworzenie i administrowanie s…

W tabeli mieszkańcy zawierającej pola id, imie, nazwisko, ulica, numer, czynsz (wartość całkowita) należy zidentyfikować osoby zamieszkujące ulicę Mickiewicza pod numerami 71, 72, 80, których czynsz jest niższy niż

1000 zł. Jak będzie wyglądać klauzula WHERE w zapytaniu?

A. WHERE ulica = 'Mickiewicza' OR numer IN (71, 72, 80) OR czynsz < 1000

B. WHERE ulica = 'Mickiewicza' AND numer > 70 AND numer < 81 OR czynsz < 1000

C. WHERE ulica = 'Mickiewicza' AND numer IN (71, 72, 80) OR czynsz < 1000

D. WHERE ulica = 'Mickiewicza' AND numer IN (71, 72, 80) AND czynsz < 1000

Tworzenie i administrowanie s…

Jakim formatem kompresji dźwięku, który nie traci jakości, jest?

A. AAC

B. MP3

C. WWA

D. FLAC

Administracja i eksploatacja …

Aby ocenić stabilność systemu Windows Server, należy użyć narzędzia

A. Dziennik zdarzeń

B. Monitor niezawodności

C. Zasady grupy

D. Menedżer zadań

Administracja i eksploatacja …

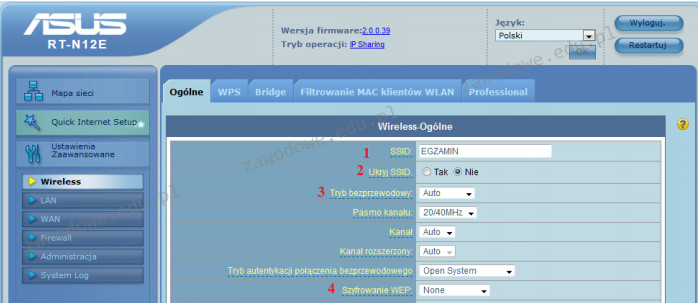

Aby zatuszować identyfikator sieci bezprzewodowej, należy zmodyfikować jego ustawienia w ruterze w polu oznaczonym numerem

A. 2

B. 3

C. 1

D. 4

Administracja i eksploatacja …

Jakim materiałem eksploatacyjnym dysponuje ploter solwentowy?

A. zestaw metalowych narzędzi tnących

B. atrament w żelu

C. farba na bazie rozpuszczalników

D. element tnący

Tworzenie i administrowanie s…

Zaprezentowano poniżej obsługę

| if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono: " . $_COOKIE[$nazwa]; |

A. zmiennych tekstowych

B. bazy danych

C. ciasteczek

D. sesji

Administracja i eksploatacja …

W celu zabezpieczenia komputerów w sieci lokalnej przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

A. blokady okienek pop-up

B. filtru antyspamowego

C. programu antywirusowego

D. zapory ogniowej

Administracja i eksploatacja …

W systemie operacyjnym Linux, do konfigurowania sieci VLAN wykorzystuje się polecenie

A. ip route

B. ip link

C. ip address

D. ip neighbour

Tworzenie i administrowanie s…

W skrypcie JavaScript zmienne mogą być definiowane

A. wyłącznie na początku skryptu

B. zawsze poprzedzone znakiem $ przed nazwą

C. w chwili pierwszego użycia zmiennej

D. jedynie wtedy, gdy podamy typ zmiennej oraz jej nazwę

Tworzenie i administrowanie s…

W SQL, aby zmodyfikować strukturę tabeli, na przykład dodając lub usuwając kolumnę, należy użyć polecenia

A. ALTER TABLE

B. DROP TABLE

C. TRUNCATE

D. UPDATE

Administracja i eksploatacja …

Po przeanalizowaniu wyników testu dysku twardego, jakie czynności powinny zostać wykonane, aby zwiększyć jego wydajność?

| Wolumin (C:) | ||

| Rozmiar woluminu | = | 39,06 GB |

| Rozmiar klastra | = | 4 KB |

| Zajęte miejsce | = | 27,48 GB |

| Wolne miejsce | = | 11,58 GB |

| Procent wolnego miejsca | = | 29 % |

| Fragmentacja woluminu | ||

| Fragmentacja całkowita | = | 15 % |

| Fragmentacja plików | = | 31 % |

| Fragmentacja wolnego miejsca | = | 0 % |

A. Rozdziel dysk na różne partycje

B. Usuń niepotrzebne pliki z dysku

C. Przeprowadź formatowanie dysku

D. Zdefragmentuj dysk

Tworzenie i administrowanie s…

Polecenie MySQL pokazane poniżej spowoduje, że użytkownikowi tkowal zostaną odebrane określone uprawnienia: REVOKE DELETE, UPDATE ON pracownicy FROM 'tkowal'@'localhost';

A. odebrane uprawnienia do usuwania i dodawania rekordów w tabeli pracownicy

B. przydzielone uprawnienia do wszelkich zmian struktury tabeli pracownicy

C. przydzielone uprawnienia do usuwania oraz aktualizacji danych w tabeli pracownicy

D. odebrane uprawnienia do usuwania i modyfikacji danych w tabeli pracownicy

Tworzenie i administrowanie s…

Na stronie www znajduje się formularz, do którego należy stworzyć następujące funkcje: walidacja: w czasie wypełniania formularza na bieżąco kontrolowana jest poprawność danych, przesyłanie danych: po zrealizowaniu formularza i jego zatwierdzeniu, dane są przekazywane do bazy danych na serwerze. Aby zrealizować tę funkcjonalność w jak najprostszy sposób, należy zapisać

A. walidację oraz przesyłanie danych w języku PHP

B. walidację w języku JavaScript, a przesyłanie danych w skrypcie PHP

C. walidację oraz przesyłanie danych w języku JavaScript

D. walidację w skrypcie PHP, a przesyłanie danych w JavaScript

Administracja i eksploatacja …

Druk z drukarki igłowej realizowany jest z wykorzystaniem zestawu stalowych igieł w liczbie

A. 9,15 lub 45

B. 6,9 lub 15

C. 10,20 lub 30

D. 9,24 lub 48

Tworzenie i administrowanie s…

Jaki program jest wykorzystywany do edycji dźwięku?

A. Inkscape

B. CorelDRAW

C. GIMP

D. Audacity

Administracja i eksploatacja …

Minimalną wartość długości hasła użytkownika w systemie Windows można ustawić poprzez komendę

A. net accounts

B. net user

C. net config

D. net computer

Tworzenie i administrowanie s…

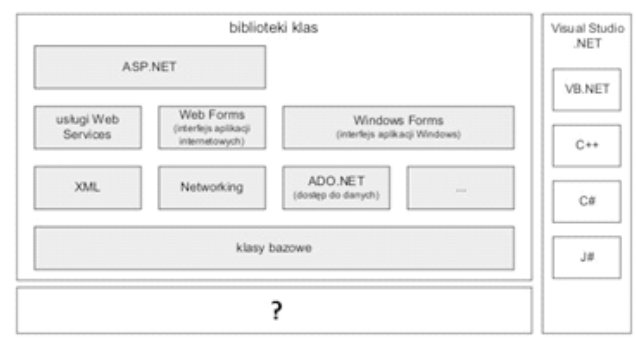

Jak określa się element, który został oznaczony znakiem zapytania w strukturze platformy .NET, a który pozwala na tworzenie indywidualnych aplikacji z wykorzystaniem frameworków oraz na przekształcanie kompilowanego kodu pośredniego na kod maszynowy procesora znajdującego się w komputerze?

A. Infrastruktura językowa (CLI)

B. Biblioteka klas bazowych (BCL)

C. Wspólne środowisko programistyczne (CLP)

D. Wspólne środowisko uruchomieniowe (CLR)

Tworzenie i administrowanie s…

Wskaż styl CSS za pomocą, którego uzyskano przedstawiony efekt

| | | |

A. Styl 1.

B. Styl 2.

C. Styl 3.

D. Styl 4.

Tworzenie i administrowanie s…

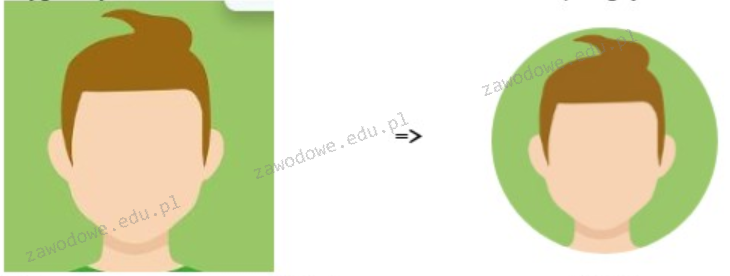

Najłatwiejszym sposobem na zmianę obiektu z numerem 1 na obiekt z numerem 2 jest

A. zmiana warstwy obiektu

B. narysowanie obiektu docelowego

C. geometriczne przekształcenie obiektu

D. animacja obiektu

Tworzenie i administrowanie s…

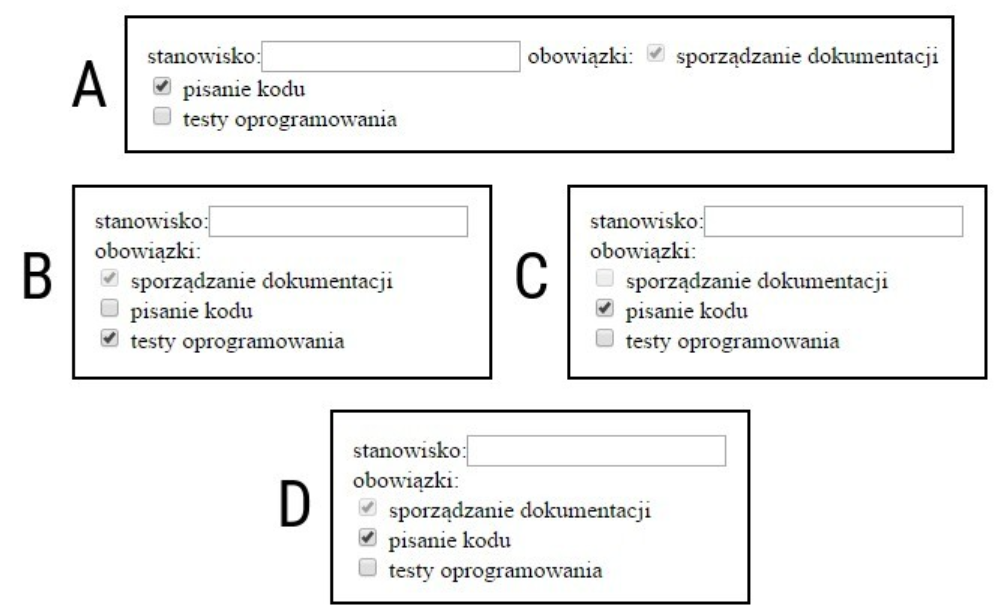

Jak przeglądarka zaprezentuje kod HTML formularza? <form>

stanowisko: <input type="text"><br>

obowiązki:<br>

<input type="checkbox" name="obowiazek1" value="1" disabled checked>

sporządzanie dokumentacji<br>

<input type="checkbox" name="obowiazek2" value="2" checked>

pisanie kodu<br>

<input type="checkbox" name="obowiazek3" value="3">

testy oprogramowania<br>

</form>

A. D

B. A

C. C

D. B

Tworzenie i administrowanie s…

Wskaż zapis stylu CSS, który formatuje punktor listy numerowanej na wielkie cyfry rzymskie oraz listy punktowanej na kwadraty?

A. ol { list-style-type: square; } ul { list-style-type: upper-roman; }

B. ol { list-style-type: upper-alpha; } ul { list-style-type: disc; }

C. ol { list-style-type: upper-roman; } ul { list-style-type: square; }

D. ol { list-style-type: disc; } ul { list-style-type: upper-alpha; }

Administracja i eksploatacja …

Wszystkie ustawienia użytkowników komputera są przechowywane w gałęzi rejestru oznaczonej akronimem

A. HKCC

B. HKLM

C. HKCR

D. HKCU

Tworzenie i administrowanie s…

Hermetyzacja to zasada programowania obiektowego mówiąca o tym, że

A. klasy mogą współdzielić ze sobą funkcjonalność.

B. typy pól w klasach/obiektach mogą być dynamicznie zmieniane w zależności od danych im przypisywanych.

C. pola i metody wykorzystywane tylko przez daną klasę są ograniczane zasięgiem private lub protected.

D. klasy mogą mieć zdefiniowane metody wirtualne, które są implementowane w pochodnych klasach.

Kwalifikacja EE8

Przy pomocy taśmy 34-pinowej przedstawionej na rysunku podłącza się do płyty głównej komputera

A. napęd dyskietek 3,5 lub 5 1/4 cala

B. dyski SCSI

C. napędy DVD

D. dyski ATA

Administracja i eksploatacja …

Zjawisko przekazywania tokena (ang. token) występuje w sieci o fizycznej strukturze

A. pierścienia

B. magistrali

C. siatki

D. gwiazdy

Administracja i eksploatacja …

Jakie protokoły są używane w komunikacji między hostem a serwerem WWW po wpisaniu URL w przeglądarkę internetową hosta?

A. HTTP, TCP, IP

B. HTTP, UDP, IP

C. FTP, UDP, IP

D. HTTP, ICMP, IP

Administracja i eksploatacja …

Jakie urządzenie łączy sieć lokalną z siecią rozległą?

A. Most.

B. Koncentrator.

C. Router.

D. Przełącznik.

Tworzenie i administrowanie s…

Jaką integralność określa przytoczona definicja?

A. Referencyjną

B. Semantyczną

C. Encji

D. Statyczną