Filtrowanie pytań

Administracja i eksploatacja …

A. Trackpoint

B. Touchpad

C. Joystick

D. Myszka

Administracja i eksploatacja …

Która z poniższych wskazówek nie jest właściwa w kontekście konserwacji skanera płaskiego?

A. Sprawdzać, czy kurz nie zgromadził się na powierzchni tacy dokumentów

B. Dbać, aby podczas prac nie uszkodzić szklanej powierzchni tacy dokumentów

C. Używać do czyszczenia szyby acetonu lub alkoholu etylowego wylewając bezpośrednio na szybę

D. Zachować ostrożność, aby podczas prac nie wylać płynu na mechanizm skanera oraz na elementy elektroniczne

INF.02 Pytanie 4483

Administracja i eksploatacja …

Jednym z programów stosowanych do tworzenia kopii zapasowych partycji oraz dysków jest

A. Gparted

B. CrystalDiskInfo

C. Diskpart

D. Norton Ghost

Administracja i eksploatacja …

Przedstawiony moduł pamięci należy zamontować na płycie głównej w gnieździe

A. SO-RIMM

B. DDR

C. SO-DIMM DDR4

D. DDR2

Administracja i eksploatacja …

Jakie jest rozwinięcie skrótu, który odnosi się do usług mających na celu m.in. nadawanie priorytetów przesyłanym pakietom oraz zarządzanie przepustowością w sieci?

A. PoE

B. QoS

C. STP

D. ARP

Administracja i eksploatacja …

Sieci lokalne o architekturze klient-serwer są definiowane przez to, że

A. wszystkie komputery klienckie mają możliwość korzystania z zasobów innych komputerów

B. istnieje jeden dedykowany komputer, który udostępnia swoje zasoby w sieci

C. wszystkie komputery w sieci są sobie równe

D. żaden komputer nie ma dominującej roli wobec innych

INF.03 Pytanie 4487

Tworzenie i administrowanie s…

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

A. HTTP

B. SSH

C. HTTPS

D. SFTP

Administracja i eksploatacja …

W systemie Windows można przeprowadzić analizę wpływu uruchomionych aplikacji na wydajność komputera, korzystając z polecenia

A. perfmon.msc

B. iscsicpl.exe

C. taskschd.msc

D. dfrgui.exe

Administracja i eksploatacja …

Jakie polecenie w systemie Linux pozwala na dodanie istniejącego użytkownika nowak do grupy technikum?

A. grups -g technikum nowak

B. usergroup -g technikum nowak

C. useradd -g technikum nowak

D. usermod -g technikum nowak

Tworzenie i administrowanie s…

Polecenie SQL: GRANT CREATE, ALTER ON sklep.* TO adam;

Zakładając, że użytkownik adam wcześniej nie posiadał żadnych uprawnień, to powyższe polecenie SQL przyzna mu prawa jedynie do:

A. dodawania oraz modyfikacji danych w tabeli sklep

B. tworzenia oraz modyfikacji struktury w tabeli sklep

C. dodawania oraz modyfikacji danych we wszystkich tabelach bazy sklep

D. tworzenia oraz modyfikacji struktury wszystkich tabel w bazie sklep

Administracja i eksploatacja …

Złośliwe oprogramowanie, które rejestruje klawisze naciskane przez użytkownika w systemie operacyjnym, to

A. exploit

B. dialer

C. backdoor

D. keylogger

Administracja i eksploatacja …

Standard magistrali komunikacyjnej PCI w wersji 2.2 (Peripheral Component Interconnect) definiuje maksymalną szerokość szyny danych na

A. 128 bitów

B. 64 bity

C. 16 bitów

D. 32 bity

Kwalifikacja EE8

Jaką długość ma adres IP w wersji 4?

A. 16 bitów

B. 32 bity

C. 2 bajty

D. 10 bajtów

Tworzenie i administrowanie s…

Kod JavaScript aktywowany przez kliknięcie przycisku ma na celu <img id="i1" src="obraz1.gif">

<button onclick="document.getElementById('i1').src='obraz2.gif'">

test</button>

<img id="i1" src="obraz1.gif">

<button onclick="document.getElementById('i1').src='obraz2.gif'">

test</button>A. zmienić styl obrazu o id i1

B. zamienić obraz1.gif na obraz2.gif

C. pokazać obraz2.gif obok obraz1.gif

D. ukryć obraz2.gif

Tworzenie i administrowanie s…

Utworzono bazę danych z tabelą mieszkancy, która zawiera pola: nazwisko, imie, miasto. Następnie zrealizowano poniższe zapytanie do bazy: SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Poznań" UNION ALL SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Kraków"

Wskaż zapytanie, które zwróci te same dane:

SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Poznań" UNION ALL SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Kraków"A. SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Poznań" OR miasto="Kraków"

B. SELECT nazwisko, imie FROM mieszkancy WHERE miasto HAVING "Poznań" OR "Kraków"

C. SELECT nazwisko, imie FROM mieszkancy AS "Poznań" OR "Kraków"

D. SELECT nazwisko, imie FROM mieszkancy WHERE miasto BETWEEN "Poznań" OR "Kraków"

Tworzenie i administrowanie s…

Do jakich celów wykorzystywany jest certyfikat SSL?

A. do przechowywania informacji o sesjach tworzonych na stronie

B. do deszyfrowania przesyłanych danych

C. do eliminowania złośliwego oprogramowania na stronie

D. w celu identyfikacji właściciela domeny

Tworzenie i administrowanie s…

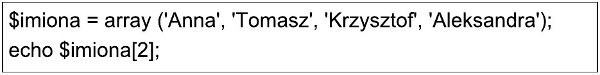

Podano fragment kodu PHP, w którym znajduje się zadeklarowana zmienna typu tablica. Jakie imię zostanie wyświetlone po wykonaniu tego kodu?

A. Aleksandra

B. Anna

C. Tomasz

D. Krzysztof

Tworzenie i administrowanie s…

W CSS zapisano stylizację css

p > i {color: blue}

oznacza to, że kolorem niebieskim zostanie wyświetlony

css

p > i {color: blue}

A. wszystkie teksty nagłówków, niezależnie od formatowania

B. pochylony tekst akapitu

C. cały tekst akapitu, niezależnie od jego stylizacji

D. pogrubiony tekst akapitu

Tworzenie i administrowanie s…

Skrypt strony internetowej stworzony w PHP

A. jest realizowany po stronie klienta

B. może być uruchomiony bez wsparcia serwera WWW

C. jest realizowany po stronie serwera

D. jest przetwarzany na tych samych zasadach co JavaScript

Tworzenie i administrowanie s…

Jakie jest znaczenie powtarzania w zdefiniowanym stylu CSS?

| body { background-image: url("rysunek.gif"); background-repeat: repeat-y; } |

A. tła każdego z paragrafów

B. obrazu umieszczonego przy użyciu znacznika img

C. obrazu umieszczonego w tle strony w pionie

D. obrazu umieszczonego w tle strony w poziomie

Tworzenie i administrowanie s…

Który z poniższych formatów plików nie jest używany do publikacji grafiki lub animacji w internecie?

A. SVG

B. SWF

C. PNG

D. AIFF

Tworzenie i administrowanie s…

Jakie jest zastosowanie programu debugger?

A. interpretacji kodu w wirtualnej maszynie Java

B. badania kodu źródłowego w celu znalezienia błędów składniowych

C. analizy wykonywanego programu w celu lokalizacji błędów

D. tłumaczenia kodu napisanego w języku wyższego poziomu na język maszynowy

Tworzenie i administrowanie s…

Jakie działanie wykonuje polecenie DBCC CHECKDB("sklepAGD", Repair_fast) w MS SQL Server?

A. zweryfikuje spójność danej tabeli

B. zweryfikuje spójność danej tabeli oraz naprawi uszkodzone rekordy

C. sprawdzi spójność bazy danych i naprawi uszkodzone indeksy

D. sprawdzi spójność bazy danych i utworzy kopię zapasową

Administracja i eksploatacja …

Który kolor żyły znajduje się w kablu skrętkowym?

A. biało - pomarańczowy

B. biało - żółty

C. biało - fioletowy

D. biało - czarny

Administracja i eksploatacja …

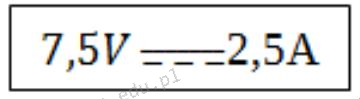

Na urządzeniu zasilanym prądem stałym znajduje się wskazane oznaczenie. Co można z niego wywnioskować o pobieranej mocy urządzenia, która wynosi około

A. 18,75 W

B. 7,5 W

C. 2,5 W

D. 11 W

Kwalifikacja EE8

Interfejs SATA 2 (3 Gb/s) umożliwia transfer na poziomie

A. 150MB/S

B. 375 MB/s

C. 750 MB/s

D. 300 MB/s

Administracja i eksploatacja …

Które wbudowane narzędzie systemu Windows pozwala rozwiązywać problemy z błędnymi sektorami i integralnością plików?

A. diskpart

B. optymalizowanie dysków.

C. chkdsk

D. oczyszczanie dysku.

Administracja i eksploatacja …

Do pokazanej na ilustracji płyty głównej nie da się podłączyć urządzenia korzystającego z interfejsu

A. AGP

B. PCI

C. IDE

D. SATA

Administracja i eksploatacja …

Jak wygląda konwencja zapisu ścieżki do udziału w sieci, zgodna z UNC (Universal Naming Convention)?

A. //nazwa_komputera/nazwa_zasobu

B. \nazwa_komputera\nazwa_zasobu

C. //nazwa_zasobu/nazwa_komputera

D. \nazwa_zasobu\nazwa_komputera

Administracja i eksploatacja …

Plik ma wielkość 2 KiB. Co to oznacza?

A. 2048 bitów

B. 2000 bitów

C. 16000 bitów

D. 16384 bity

Administracja i eksploatacja …

Do utworzenia skompresowanego archiwum danych w systemie Linux można użyć polecenia

A. tar -tvf

B. tar -xvf

C. tar -zcvf

D. tar -jxvf

Administracja i eksploatacja …

GRUB, LILO, NTLDR to

A. odmiany głównego interfejsu sieciowego

B. oprogramowanie dla dysku twardego

C. programy do aktualizacji BIOS-u

D. programy rozruchowe

Kwalifikacja EE8

Przedstawiony kod programu został zapisany w języku

| public class main { public static void main (String args[]) { int a = 3, b = 4, c; c = a + b; System.out.println(c); } } |

A. PASCAL

B. C++

C. JAVA

D. ANSI C

Kwalifikacja EE8

Jaki typ złącza musi posiadać płyta główna, aby użytkownik mógł zainstalować, przedstawioną na rysunku, kartę graficzną?

A. AGP

B. PCI

C. PCIe xl

D. PCIe xl6

Administracja i eksploatacja …

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w projektowanej sieci komputerowej, co należy zastosować?

A. ekranowaną skrętkę

B. światłowód

C. cienki przewód koncentryczny

D. gruby przewód koncentryczny

Kwalifikacja EE8

Które protokoły przesyłają regularne kopie tabeli routingu do sąsiednich ruterów i nie posiadają pełnych danych o odległych ruterach?

A. EIGRP, OSPF

B. RIP, IGRP

C. EGP, BGP

D. OSPF, RIP

Administracja i eksploatacja …

Która z wymienionych technologii pamięci RAM wykorzystuje oba zbocza sygnału zegarowego do przesyłania danych?

A. SIMM

B. SDR

C. SIPP

D. DDR

Tworzenie i administrowanie s…

Jak wykonanie zapytania SQL przedstawionego poniżej wpłynie na tabelę pracownicy?

ALTER TABLE pracownicy MODIFY plec char(9);

A. Utworzy kolumnę plec o typie znakowym o stałej długości 9.

B. Zmieni typ danych kolumny plec na znakowy o stałej długości 9.

C. Zmieni typ danych kolumny plec na znakowy o zmiennej długości 9.

D. Utworzy kolumnę plec o typie znakowym o zmiennej długości 9.

Administracja i eksploatacja …

Planowana sieć należy do kategorii C. Została ona podzielona na 4 podsieci, z których każda obsługuje 62 urządzenia. Która z poniższych masek będzie odpowiednia do tego zadania?

A. 255.255.255.128

B. 255.255.255.192

C. 255.255.255.240

D. 255.255.255.224

Administracja i eksploatacja …

Wskaź protokół działający w warstwie aplikacji, który umożliwia odbieranie wiadomości e-mail, a w pierwszym etapie pobiera jedynie nagłówki wiadomości, podczas gdy pobranie ich treści oraz załączników następuje dopiero po otwarciu wiadomości.

A. FTAM

B. IMAP

C. SNMP

D. MIME