Filtrowanie pytań

Administracja i eksploatacja …

A. karty graficznej

B. mikroprocesora

C. dysku twardego

D. karty sieciowej

Tworzenie i administrowanie s…

document.getElementById("napis").innerHTML = Date); // Aby poprawnie skomentować podaną linijkę kodu w języku JavaScript, należy dodać komentarz po znakach //

A. wyświetlenie ciągu "Date()" w znaczniku o id = napis

B. niepoprawne informacje

C. zmiana właściwości atrybutu innerHTML

D. wyświetlenie daty oraz czasu w znaczniku o id = napis

Kwalifikacja EE8

Jakie środki osobistego zabezpieczenia powinien wybrać pracownik do prac serwisowych związanych z wymianą płyty głównej komputera?

A. Fartuch bawełniany

B. Okulary ochronne

C. Buty na izolowanej podeszwie

D. Rękawice ochronne

Administracja i eksploatacja …

Kiedy dysze w drukarce atramentowej wyschną z powodu długotrwałych przerw w użytkowaniu, co powinno się najpierw wykonać?

A. oczyścić dyszę za pomocą wacika nasączonego olejem syntetycznym

B. dokonać oczyszczania dysz z poziomu odpowiedniego programu

C. ustawić tryb wydruku oszczędnego

D. wymienić cały mechanizm drukujący

Administracja i eksploatacja …

System limitów dyskowych, umożliwiający kontrolowanie wykorzystania zasobów dyskowych przez użytkowników, nazywany jest

A. spool

B. management

C. quota

D. release

Tworzenie i administrowanie s…

Deklaracja z właściwością background-attachment: scroll sprawia, że

A. tło strony zostanie zamocowane, a tekst będzie się poruszał

B. grafika tła będzie się powtarzać (kafelki)

C. grafika tła będzie widoczna w prawym górnym rogu strony

D. tło strony będzie przesuwane razem z zawartością tekstową

Administracja i eksploatacja …

W systemie binarnym liczba szesnastkowa 29A będzie przedstawiona jako:

A. 1000011010

B. 1010010110

C. 1001011010

D. 1010011010

Administracja i eksploatacja …

Program df działający w systemach z rodziny Linux pozwala na wyświetlenie

A. zawartości katalogu ukrytego

B. danych dotyczących dostępnej przestrzeni na dysku

C. tekstu, który odpowiada wzorcowi

D. nazwa aktualnego katalogu

Administracja i eksploatacja …

Program w wierszu poleceń systemu Windows, który pozwala na konwersję tablicy partycji z GPT na MBR, to

A. cipher

B. gparted

C. bcdedit

D. diskpart

Administracja i eksploatacja …

W systemie Linux do obsługi tablic partycji można zastosować komendę

A. lspci

B. fdisk

C. free

D. iostat

Tworzenie i administrowanie s…

W semantycznym HTML odpowiednikiem tagu <b>, który nie tylko pogrubia tekst, ale również oznacza go jako istotniejszy, jest

A. <strong>

B. <em>

C. <ins>

D. <mark>

Administracja i eksploatacja …

Zjawisko przenikania, które ma miejsce w sieciach komputerowych, polega na

A. przenikaniu sygnału pomiędzy sąsiadującymi w kablu parami przewodów

B. opóźnieniach w propagacji sygnału w trakcie przesyłania

C. utratach sygnału w ścieżce transmisyjnej

D. niedoskonałości ścieżki, spowodowanej zmianą konfiguracji par przewodów

Administracja i eksploatacja …

Ataki na systemy komputerowe, które odbywają się poprzez podstępne pozyskiwanie od użytkowników ich danych osobowych, często wykorzystywane są w postaci fałszywych komunikatów z różnych instytucji lub od dostawców usług e-płatności i innych znanych organizacji, to

A. DDoS

B. SYN flooding

C. brute force

D. phishing

INF.02 Pytanie 4614

Administracja i eksploatacja …

Po zauważeniu przypadkowego skasowania istotnych danych na dysku, najlepszym sposobem na odzyskanie usuniętych plików jest

A. przeskanowanie systemu narzędziem antywirusowym, a następnie skorzystanie z narzędzia chkdsk

B. zainstalowanie na tej samej partycji co pliki programu do odzyskiwania skasowanych danych, np. Recuva

C. odinstalowanie i ponowne zainstalowanie sterowników dysku twardego, zalecanych przez producenta

D. podłączenie dysku do komputera, w którym zainstalowany jest program typu recovery

Administracja i eksploatacja …

W sieci komputerowej działającej pod systemem Linux do udostępniania drukarek można zastosować serwer

A. Coda

B. Nginx

C. Firebird

D. Samba

Administracja i eksploatacja …

Podaj prefiks, który identyfikuje adresy globalne w protokole IPv6?

A. 2::/3

B. 200::/3

C. 20::/3

D. 2000::/3

Administracja i eksploatacja …

W nowoczesnych panelach dotykowych prawidłowe działanie wyświetlacza zapewnia mechanizm rozpoznający zmianę

A. pola elektrostatycznego

B. oporu pomiędzy przezroczystymi diodami wtopionymi w ekran

C. pola elektromagnetycznego

D. położenia ręki dotykającej ekranu z zastosowaniem kamery

Tworzenie i administrowanie s…

Jakie wartości zostaną wypisane przez funkcję wypisz(2) zaimplementowaną w JavaScript?

| function wypisz(a) { for (var i=1; i<6; i++) { a++; if ((a%2==0)|| (a%3==0)) document.write(a+" " ); } } |

A. 2 3 4 6

B. 6

C. 3 4 6

D. 3 4 6 8

Administracja i eksploatacja …

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

A. 255.255.255.224

B. 255.255.255.128

C. 255.255.255.192

D. 255.255.255.240

Tworzenie i administrowanie s…

Wskaż PRAWIDŁOWE stwierdzenie dotyczące polecenia: CREATE TABLE IF NOT EXISTS ADRES(ulica VARCHAR(70) CHARACTER SET utf8);

A. IF NOT EXISTS jest stosowane opcjonalnie, aby upewnić się, że tabela nie istnieje już w bazie danych

B. Klauzula CHARACTER SET utf8 jest wymagana

C. Rekordem tabeli nie może być 3 MAJA

D. Do tabeli nie można wprowadzać ulic, które zawierają w nazwie polskie znaki

Administracja i eksploatacja …

Jakie protokoły są używane w komunikacji między hostem a serwerem WWW po wpisaniu URL w przeglądarkę internetową hosta?

A. HTTP, TCP, IP

B. FTP, UDP, IP

C. HTTP, UDP, IP

D. HTTP, ICMP, IP

Tworzenie i administrowanie s…

Wykonano następującą kwerendę SQL na tabeli dania, której wiersze zostały pokazane na obrazie:

SELECT * FROM dania WHERE typ < 3 AND cena < 30 LIMIT 5;

Ile wierszy wybierze ta kwerenda?

| id | typ | nazwa | cena |

|---|---|---|---|

| 1 | 1 | Gazpacho | 20 |

| 2 | 1 | Krem z warzyw | 25 |

| 3 | 1 | Gulaszowa ostra | 30 |

| 4 | 2 | Kaczka i owoc | 30 |

| 5 | 2 | Kurczak pieczony | 40 |

| 6 | 2 | wieprzowy przysmak | 35 |

| 7 | 2 | Mintaj w panierce | 30 |

| 8 | 2 | Alle kotlet | 30 |

| 9 | 3 | Owoce morza | 20 |

| 10 | 3 | Grzybki, warzywka, sos | 15 |

| 11 | 3 | Orzechy i chipsy | 10 |

| 12 | 3 | Tatar i jajo | 15 |

| 13 | 3 | Bukiet warzyw | 10 |

A. 13

B. 8

C. 5

D. 2

Administracja i eksploatacja …

Aby zapewnić największe bezpieczeństwo danych przy wykorzystaniu dokładnie 3 dysków, powinny one być zapisywane w macierzy dyskowej

A. RAID 5

B. RAID 50

C. RAID 10

D. RAID 6

Administracja i eksploatacja …

Materiałem eksploatacyjnym, stosowanym w rzutniku multimedialnym, jest

A. lampa projekcyjna.

B. filament.

C. bęben światłoczuły.

D. fuser.

Tworzenie i administrowanie s…

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w języku SQL pozwala na

A. usunięcie użytkownika z bazy danych

B. przyznawanie uprawnień z użyciem ustalonego schematu

C. przyznawanie praw do tabeli

D. odebranie uprawnień danemu użytkownikowi

Administracja i eksploatacja …

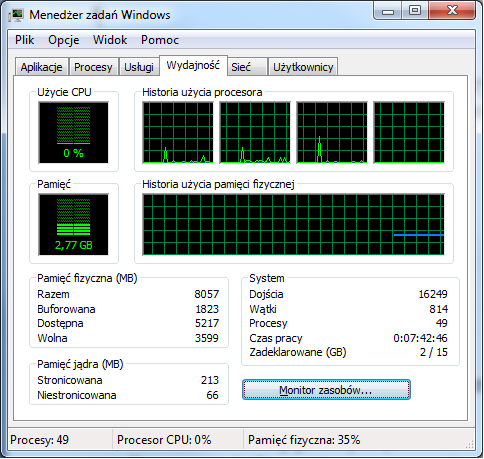

W systemie Windows do uruchomienia przedstawionego narzędzia należy użyć polecenia

A. resmon

B. taskmgr

C. dcomcnfg

D. secpol

Tworzenie i administrowanie s…

Który z elementów HTML ma charakter bloku?

A. img

B. strong

C. span

D. p

Administracja i eksploatacja …

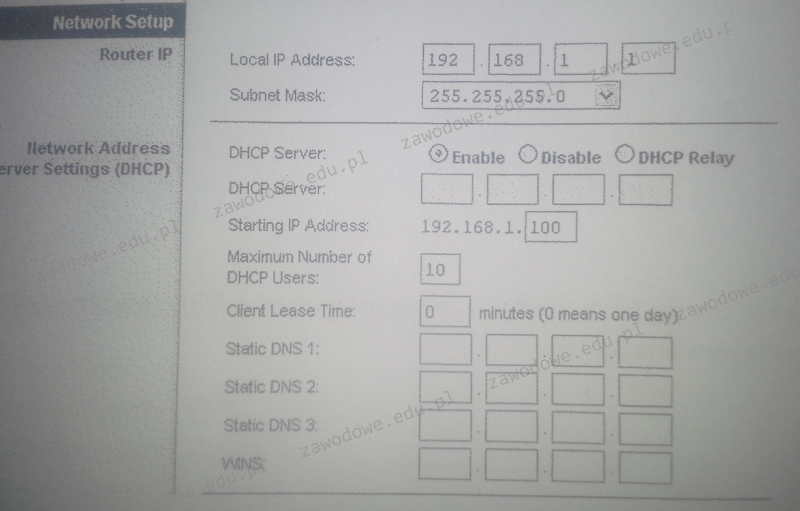

Na przedstawionym zrzucie panelu ustawień rutera można zauważyć, że serwer DHCP

A. przydziela adresy IP z zakresu 192.168.1.1 - 192.168.1.100

B. może przydzielać maksymalnie 154 adresy IP

C. przydziela adresy IP z zakresu 192.168.1.1 - 192.168.1.10

D. może przydzielać maksymalnie 10 adresów IP

Administracja i eksploatacja …

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

A. USB

B. FireWire

C. Centronics

D. Ethernet

Administracja i eksploatacja …

Wskaż zdanie, które jest nieprawdziwe:

A. Stroną aktywną w architekturze klient-serwer jest strona klienta

B. IEEE 802.11 to określenie standardu Wireless LAN

C. Awaria węzła w topologii gwiazdy spowoduje zablokowanie sieci

D. Zaletą topologii pierścienia jest niewielkie zużycie kabla

Kwalifikacja EE8

Zakres arkusza obejmujący komórki A1,A2,A3,B1,B2,B3,C1,C2,C3,D1,D2,D3 ma adres

A. A1.D3

B. A1;D3

C. A1:D3

D. A1..D3

Administracja i eksploatacja …

Adres MAC (Medium Access Control Address) to sprzętowy identyfikator karty sieciowej Ethernet w warstwie modelu OSI

A. drugiej o długości 48 bitów

B. trzeciej o długości 48 bitów

C. trzeciej o długości 32 bitów

D. drugiej o długości 32 bitów

Tworzenie i administrowanie s…

Aby obraz dodany za pomocą kodu HTML był zrozumiały dla programów wspierających osoby niewidome, konieczne jest zdefiniowanie atrybutu

A. sizes

B. border

C. alt

D. src

Tworzenie i administrowanie s…

Aby uruchomić kod JavaScript w przeglądarce, potrzebne jest

A. debugowanie

B. interpretowanie

C. przetwarzanie na kod maszynowy

D. kompilowanie

Administracja i eksploatacja …

Na płycie głównej z chipsetem Intel 865G

A. można zainstalować kartę graficzną z interfejsem AGP

B. nie ma możliwości zainstalowania karty graficznej

C. można zainstalować kartę graficzną z interfejsem PCI-Express

D. można zainstalować kartę graficzną z interfejsem ISA

Administracja i eksploatacja …

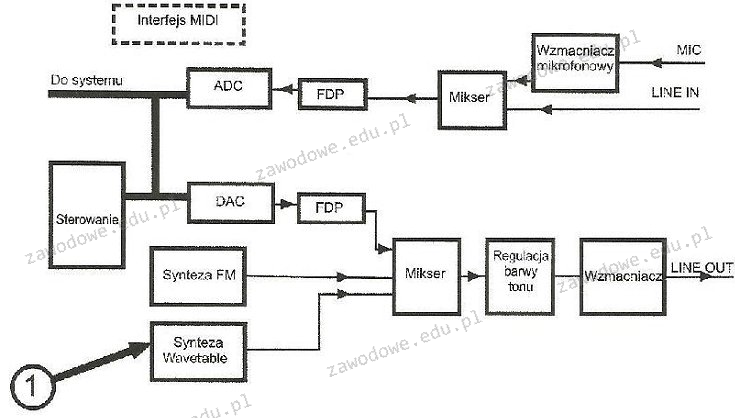

Element wskazany cyfrą 1 na diagramie karty dźwiękowej?

A. przekształca sygnał audio na sygnał wideo

B. eliminuje szumy w linii, stosując krótkie próbki szumu

C. generuje dźwięk o odpowiedniej długości, wykorzystując krótkie próbki dźwięku

D. eliminates sound from multiple sources

Administracja i eksploatacja …

W lokalnej sieci uruchomiono serwer odpowiedzialny za przydzielanie dynamicznych adresów IP. Jaką usługę należy aktywować na tym serwerze?

A. DHCP

B. ISA

C. DNS

D. DCHP

Administracja i eksploatacja …

Zbiór zasad określających metodę wymiany danych w sieci to

A. reguła.

B. standard.

C. zasada.

D. protokół.

Administracja i eksploatacja …

Który z trybów nie jest dostępny dla narzędzia powiększenia w systemie Windows?

A. Zadokowany

B. Pełnoekranowy

C. Lupy

D. Płynny

Kwalifikacja EE8

Adres IP interfejsu sieciowego wynosi 192.0.0.17. Jak wygląda ten adres w systemie binarnym?

A. 11000000.00000000.00000000.00010001

B. 10101000.11000000.00000000.00100001

C. 11000000.10101000.00000000.00100001

D. 10101000.00000000.00000000.00010001