Filtrowanie pytań

Administracja i eksploatacja …

A. konta użytkowników w Ustawieniach

B. zasady blokady konta w zasadach grupowych

C. zasady haseł w lokalnych zasadach zabezpieczeń

D. parametry konta użytkownika w narzędziu zarządzania komputerem

Administracja i eksploatacja …

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów zobowiązuje

A. spalanie odpadów w jak najwyższej temperaturze

B. neutralizację odpadów w sposób dowolny w możliwie najkrótszym czasie

C. przechowywanie odpadów maksymalnie przez rok

D. poddanie odpadów przede wszystkim odzyskowi

Kwalifikacja EE8

W jakiej fizycznej strukturze sieci awaria jednego komputera prowadzi do przerwania pracy całego systemu?

A. Drzewa

B. Siatki

C. Magistrali

D. Pierścienia

Administracja i eksploatacja …

W architekturze ISO/OSI protokoły TCP oraz UDP funkcjonują w warstwie

A. łącza danych

B. aplikacji

C. sieci

D. transportowej

Administracja i eksploatacja …

Jaką maskę domyślną mają adresy IP klasy B?

A. 255.255.255.0

B. 255.0.0.0

C. 255.255.255.255

D. 255.255.0.0

Kwalifikacja EE8

W programie w języku C/C++ warunek w instrukcji if (x<-5 || x>2) x++; jest prawdziwy dla wartości zmiennej x wynoszącej

A. - 4

B. 3

C. 2

D. - 1

Administracja i eksploatacja …

Czy możesz wskazać, jak wygląda zapis maski podsieci /23 w systemie dziesiętnym, wiedząc, że pierwsze 23 bity z 32-bitowej liczby binarnej to jedynki, a pozostałe to zera? Każdemu z kolejnych 8 bitów odpowiada jedna liczba dziesiętna?

A. 255.255.255.0

B. 255.255.254.0

C. 255.255.0.0

D. 255.255.255.128

Tworzenie i administrowanie s…

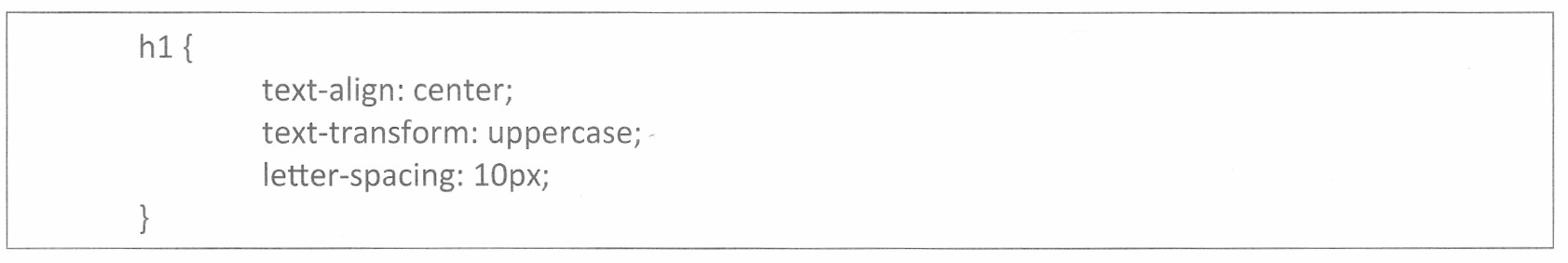

Zdefiniowany styl CSS spowoduje, że nagłówki pierwszego poziomu będą

A. wyjustowane, pisane wielkimi literami, a odstępy między liniami ustalone na 10 px

B. wyjustowane, pisane małymi literami, a odstępy między literami ustalone na 10 px

C. wyśrodkowane, pisane małymi literami, a odstępy między liniami ustalone na 10 px

D. wyśrodkowane, pisane wielkimi literami, a odstępy między literami ustalone na 10 px

Administracja i eksploatacja …

Elementem, który jest odpowiedzialny za utrwalanie tonera na kartce podczas drukowania z drukarki laserowej, jest

A. wałek grzewczy

B. bęben światłoczuły

C. elektroda ładująca

D. listwa czyszcząca

Tworzenie i administrowanie s…

Dla strony internetowej stworzono styl, który będzie stosowany tylko do wybranych znaczników, takich jak niektóre nagłówki oraz kilka akapitów. W tej sytuacji, aby przypisać styl do konkretnych znaczników, najodpowiedniejsze będzie użycie

A. pseudoklasy

B. identyfikatora

C. klasy

D. selektora akapitu

Administracja i eksploatacja …

Jakie adresy mieszczą się w zakresie klasy C?

A. 1.0.0.1 ÷ 126.255.255.254

B. 192.0.0.0 ÷ 223.255.255.255

C. 224.0.0.1 ÷ 239.255.255.0

D. 128.0.0.1 ÷ 191.255.255.254

Tworzenie i administrowanie s…

Baza danych MySQL została uszkodzona. Które z poniższych działań NIE przyczyni się do jej naprawy?

A. Utworzenie nowej bazy oraz przeniesienie do niej tabeli

B. Zrealizowanie replikacji bazy danych

C. Wykonanie naprawy przy użyciu polecenia REPAIR

D. Przywrócenie bazy z kopii zapasowej

Tworzenie i administrowanie s…

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

A. niepowtarzalnych odczytów

B. utraty aktualizacji

C. brudnych odczytów

D. odczytów widm

Tworzenie i administrowanie s…

Zasada działania algorytmów zachłannych polega na

A. przeszukiwaniu danych do momentu znalezienia rozwiązania

B. dzieleniu problemu na mniejsze podproblemy, aby uzyskać łatwiejsze do rozwiązania zadania

C. odwołaniu się do funkcji lub definicji we własnym zakresie

D. wybieraniu rozwiązań, które na danym etapie wydają się najbardziej korzystne

Tworzenie i administrowanie s…

Dla tablicy n-elementowej o nazwie t[n], algorytm, zapisany w formie kroków, ma za zadanie obliczenie sumy

A. n-elementów tablicy

B. sumy wszystkich elementów tablicy

C. sumy tych elementów tablicy, których wartości są nieparzyste

D. co drugiego elementu tablicy

Administracja i eksploatacja …

Jeżeli szybkość pobierania danych z sieci wynosi 8 Mb/s, to w ciągu 6 s możliwe jest pobranie pliku o maksymalnej wielkości równej

A. 6 MB

B. 4 MB

C. 8 MB

D. 2 MB

Administracja i eksploatacja …

Aby zwiększyć bezpieczeństwo prywatnych danych podczas przeglądania stron WWW, zaleca się dezaktywację w ustawieniach przeglądarki

A. funkcji zapamiętywania haseł

B. powiadamiania o nieaktualnych certyfikatach

C. blokowania okienek typu popup

D. monitów o uruchamianiu skryptów

Tworzenie i administrowanie s…

Efektem wykonania przedstawionego kodu PHP jest wyświetlenie komunikatu

| $a = $c = true; $b = $d = false; if(($a && $b) || ($c && $d)) echo 'warunek1'; elseif(($a && $b) || ($c || $d)) echo 'warunek2'; elseif(($c && $d) || (!$a)) echo 'warunek3'; else echo 'warunek4'; |

A. warunek1

B. warunek4

C. warunek3

D. warunek2

Administracja i eksploatacja …

Aby połączyć projektor multimedialny z komputerem, nie można zastosować złącza

A. SATA

B. USB

C. HDMI

D. D-SUB

Administracja i eksploatacja …

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

A. laserowego

B. tnącego

C. grawerującego

D. solwentowego

Tworzenie i administrowanie s…

Która z zasad walidacji strony internetowej jest nieprawidłowa?

A. Wyłączanie tagów musi następować w odwrotnej sekwencji do ich włączenia, np. ```<p> ... <big>...</big></p>```

B. W tagach nie jest brana pod uwagę różnica między dużymi a małymi literami, np. ```<p>``` i ```<P>``` to ten sam tag.

C. Jeżeli w poleceniu występuje kilka atrybutów, ich kolejność powinna być uporządkowana alfabetycznie np. ```<img alt="..." src="/.."/>```

D. Tagi, poza samozamykającymi się, funkcjonują do momentu ich wyłączenia znakiem "/", np. ```<p> ..</p>```

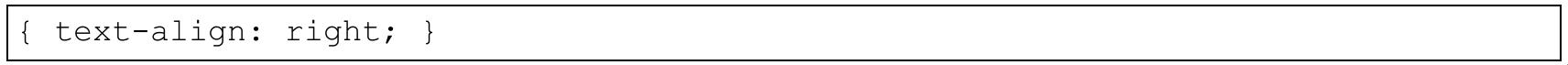

Tworzenie i administrowanie s…

Która z definicji CSS określa formatowanie nagłówka h1: tekst nadkreślony, z odstępami między wyrazami 10 px i czerwonym kolorem tekstu?

|

A. A.

B. D.

C. C.

D. B.

Tworzenie i administrowanie s…

Aby utworzyć tabelę w systemie baz danych, trzeba użyć komendy SQL

A. PLUS TABLE

B. ADD TABLE

C. CREATE TABLE

D. NEW TABLE

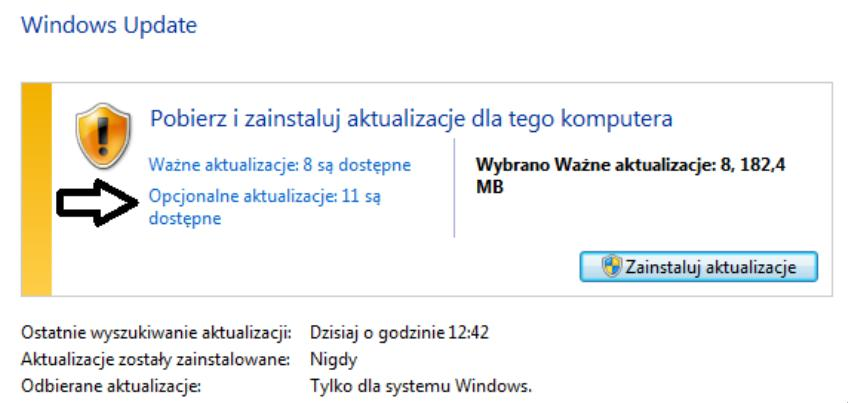

Administracja i eksploatacja …

Jeżeli użytkownik zdecyduje się na pozycję wskazaną przez strzałkę, uzyska możliwość zainstalowania aktualizacji?

A. prowadzące do aktualizacji Windows 8.1 do wersji Windows 10

B. odnoszące się do sterowników lub nowego oprogramowania od Microsoft

C. związane z lukami w zabezpieczeniach o najwyższym priorytecie

D. naprawiające krytyczną awarię, która nie dotyczy zabezpieczeń

Kwalifikacja EE8

W którym z wymienionych modeli barw nie ma komponentów, które mogłyby tworzyć kolor biały?

A. HSL

B. CMYK

C. sRGB

D. RGB

Administracja i eksploatacja …

W trakcie użytkowania drukarki laserowej blady wydruk lub nierównomierne pokrycie medium drukującego mogą wskazywać na

A. uszkodzenie kabla łączącego drukarkę z komputerem

B. zgięcie kartki papieru wewnątrz urządzenia

C. nieprawidłowo zainstalowane sterowniki drukarki

D. niedobór tonera

Tworzenie i administrowanie s…

Podana jest tabela psy z polami: imie, rasa, telefon_wlasciciela, rok_szczepienia. Jakie polecenie SQL należy zastosować, aby znaleźć numery telefonów właścicieli, których psy były szczepione przed rokiem 2015?

A. SELECT telefon_wlasciciela FROM psy WHERE rok_szczepienia > 2015

B. SELECT imie, rasa FROM psy WHERE rok_szczepienia > 2015

C. SELECT psy FROM rok_szczepienia < 2015

D. SELECT telefon_wlasciciela FROM psy WHERE rok_szczepienia < 2015

Administracja i eksploatacja …

Do czego służy nóż uderzeniowy?

A. Do przecinania przewodów miedzianych

B. Do montażu złącza F na kablu koncentrycznym

C. Do przecinania przewodów światłowodowych

D. Do instalacji skrętki w gniazdach sieciowych

Tworzenie i administrowanie s…

Jeżeli zmienna $x zawiera dowolną dodatnią liczbę naturalną, to przedstawiony kod źródłowy PHP ma na celu wyświetlenie: $licznik = 0;

while ($licznik != $x)

{

echo $licznik;

$licznik++;

}

A. liczb wprowadzanych z klawiatury, aż do momentu wprowadzenia wartości x

B. losowych liczb z zakresu (0, x)

C. kolejnych liczb od x do 0

D. kolejnych liczb od 0 do x-1

Administracja i eksploatacja …

Na ilustracji przedstawiono taśmę (kabel) złącza

A. SAS

B. ATA

C. SATA

D. SCSI

Tworzenie i administrowanie s…

Który typ danych należy przypisać kolumnie z kodami pocztowymi w tabeli relacyjnej bazy danych, aby przechowywała dane w formie łańcuchów znakowych o zdefiniowanej, stałej długości?

A. BLOB

B. DECIMAL

C. CHAR

D. TEXT

Administracja i eksploatacja …

Jak wiele adresów IP można wykorzystać do przypisania komputerom w sieci o adresie 192.168.100.0 z maską 255.255.255.0?

A. 254

B. 255

C. 253

D. 256

Tworzenie i administrowanie s…

Prezentowany fragment dokumentu HTML z użyciem JavaScript spowoduje, że po naciśnięciu przycisku <img src="obraz1.png">

<img src="obraz2.png" id="id1">

<button onclick="document.getElementById('id1').style.display='none'">Przycisk</button>

A. obraz1.png zostanie zniknięty

B. obraz1.png zostanie wymieniony przez obraz2.png

C. obraz2.png zostanie wymieniony przez obraz1.png

D. obraz2.png zostanie zniknięty

Administracja i eksploatacja …

W dokumentacji jednego z komponentów komputera zawarto informację, że urządzenie obsługuje OpenGL. Jakiego elementu dotyczy ta dokumentacja?

A. dysku twardego

B. karty sieciowej

C. karty graficznej

D. mikroprocesora

Administracja i eksploatacja …

Liczbie 16 bitowej 0011110010101110 wyrażonej w systemie binarnym odpowiada w systemie szesnastkowym liczba

A. 3CAE

B. 3DFE

C. 3CBE

D. 3DAE

Administracja i eksploatacja …

Który rekord DNS powinien zostać dodany w strefie wyszukiwania do przodu, aby skojarzyć nazwę domeny DNS z adresem IP?

A. A lub AAAA

B. MX lub PTR

C. NS lub CNAME

D. SRV lub TXT

Tworzenie i administrowanie s…

Aby usunąć tabelę, trzeba użyć kwerendy

A. TRUNCATE TABLE

B. DROP TABLE

C. UNIQUE

D. DELETE

Administracja i eksploatacja …

Jakie są różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

A. Polecenie top pozwala na pokazanie PID procesu, a ps nie ma takiej opcji

B. Polecenie top pokazuje aktualnie funkcjonujące procesy w systemie, regularnie aktualizując informacje, podczas gdy ps tego nie robi

C. Polecenie ps umożliwia wyświetlenie uprawnień, z jakimi działa proces, co nie jest możliwe w przypadku top

D. Polecenie ps nie przedstawia stopnia wykorzystania CPU, natomiast polecenie top oferuje tę funkcjonalność

Administracja i eksploatacja …

Dane z twardego dysku HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

A. przy użyciu programu do odzyskiwania danych, na przykład TestDisk

B. poprzez wymianę silnika SM

C. dzięki wymianie płytki z elektroniką dysku na inną z tego samego modelu

D. za pomocą polecenia fixmbr

Kwalifikacja EE8

Określ, jakie działania powinny zostać podjęte, aby udzielić pomocy przedmedycznej osobie, która doznała porażenia prądem elektrycznym i jest w stanie nieprzytomności?

A. Przeniesienie jej na świeże powietrze oraz częściowe ściągnięcie odzieży

B. Ułożenie jej na plecach oraz złagodzenie ucisku odzieży w okolicy szyi

C. Ułożenie jej na boku przy jednoczesnym poluzowaniu ubrania

D. Położenie jej na brzuchu oraz odchylenie głowy w bok