Filtrowanie pytań

Tworzenie i administrowanie s…

A. w miejscu grafiki zasygnalizuje błąd wyświetlania strony

B. w miejscu grafiki pokaże tekst "rysunek.png"

C. wyświetli w miejscu grafiki tekst "pejzaż"

D. nie załaduje strony internetowej

Administracja i eksploatacja …

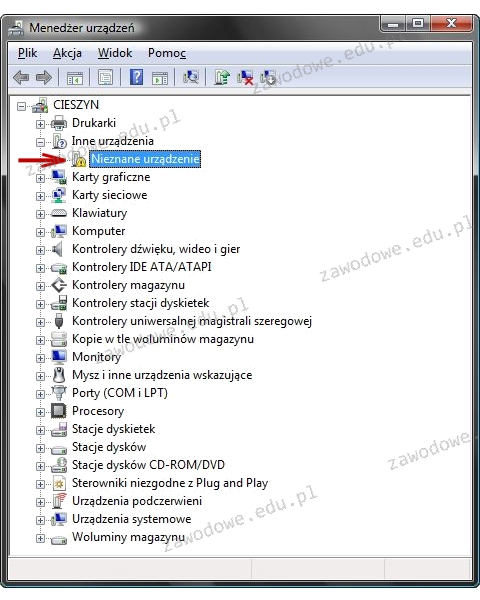

Ikona z wykrzyknikiem, pokazana na ilustracji, która pojawia się obok nazwy sprzętu w Menedżerze urządzeń, wskazuje, że to urządzenie

A. zainstalowane na nim sterowniki są w nowszej wersji

B. zostało dezaktywowane

C. działa prawidłowo

D. nie działa poprawnie

Tworzenie i administrowanie s…

W dostępnej tabeli o nazwie przedmioty znajdują się pola: ocena oraz uczenID. Jakie zapytanie należy wykonać, aby obliczyć średnią ocenę ucznia z ID równym 7?

A. AVG SELECT ocena FROM przedmioty WHERE uczenID = 7;

B. SELECT AVG(ocena) FROM przedmioty WHERE uczenID = 7;

C. COUNT SELECT ocena FROM przedmioty WHERE uczenID = 7;

D. SELECT COUNT(ocena) FROM przedmioty WHERE uczenID = 7;

Administracja i eksploatacja …

Na przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

A. aktywne

B. wymuszone

C. pasywne

D. symetryczne

Administracja i eksploatacja …

Jaka jest binarna reprezentacja adresu IP 192.168.1.12?

A. 11000100,10101010,00000101,00001001

B. 11000000.10101000,00000001,00001100

C. 11000010,10101100,00000111,00001101

D. 11000001,10111000,00000011,00001110

Tworzenie i administrowanie s…

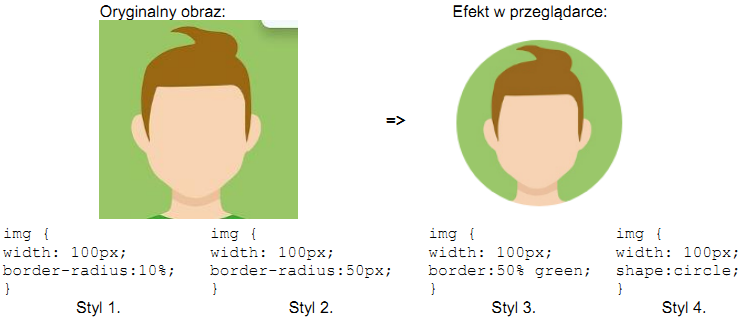

Zidentyfikuj styl CSS, który doprowadził do uzyskania pokazanego efektu.

A. Styl 4

B. Styl 2

C. Styl 1

D. Styl 3

Administracja i eksploatacja …

Termin określający zdolność do rozbudowy sieci to

A. kompatybilność

B. niezawodność

C. nadmiarowość

D. skalowalność

Administracja i eksploatacja …

W trakcie konserwacji oraz czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony osobistej

A. ściereczkę do usuwania zabrudzeń

B. rękawice ochronne

C. przenośny odkurzacz komputerowy

D. element mocujący

Kwalifikacja EE8

W programie C, aby zdefiniować typ złożony - na zasadzie analogicznej do tej przy użyciu słowa kluczowego record w Pascalu - należy zastosować słowo kluczowe

A. enum

B. register

C. union

D. struct

Administracja i eksploatacja …

Oprogramowanie komputerowe, które jest dostępne bezpłatnie i bez ograniczeń czasowych, jest dystrybuowane na podstawie licencji typu

A. trial

B. shareware

C. donationware

D. public domain

Tworzenie i administrowanie s…

Jak, wykorzystując język PHP, można zapisać w ciasteczku wartość znajdującą się w zmiennej dane na okres jednego dnia?

A. setcookie("dane", $dane, time());

B. setcookie("dane", "dane", 0);

C. setcookie("dane", $dane, time() + (3600*24));

D. setcookie("dane", $dane, 0);

Tworzenie i administrowanie s…

Typowym programem przeznaczonym do edycji grafiki wektorowej jest

A. Inkscape.

B. Brasero.

C. Paint.

D. Audacity.

Tworzenie i administrowanie s…

Wskaż system do zarządzania treściami.

A. MariaDB

B. phpMyAdmin

C. Apache

D. Joomla!

Tworzenie i administrowanie s…

W kontekście CSS atrybut font-size może przyjmować wartości zgodnie z nazwami kluczowymi

A. tylko small, smaller, large, larger

B. jedynie big oraz small

C. z zestawu xx-small, x-small, small, medium, large, x-large, xx-large

D. wyłącznie small, medium, large

Administracja i eksploatacja …

W systemie Linux narzędzie iptables wykorzystuje się do

A. konfigurowania zdalnego dostępu do serwera

B. konfigurowania serwera pocztowego

C. konfigurowania zapory sieciowej

D. konfigurowania karty sieciowej

Administracja i eksploatacja …

Wskaż poprawną wersję maski podsieci?

A. 255.255.252.255

B. 0.0.0..0

C. 255.255.0.128

D. 255.255.255.255

Kwalifikacja EE8

Po przeprowadzeniu algorytmu

1. Pobierz pierwszy element tablicy

2. Za x podstaw pierwszy element tablicy

3. Pobierz następny element tablicy

4. Jeżeli następny element tablicy jest większy od x, podstaw jego wartość za x

5. Jeżeli nie ma więcej elementów tablicy, zakończ,

w przeciwnym razie wróć do punktu 3

uzyska się A. wartość minimalną w tablicyB. liczbę elementów w tablicyC. wartość maksymalną w tablicyD. wartość średnią elementów w tablicy Administracja i eksploatacja … Zjawiskiem typowym, które może świadczyć o nadchodzącej awarii twardego dysku, jest wystąpienie

A. błędów przy zapisie i odczycie danych z dyskuB. komunikatu Diskette drive A errorC. trzech krótkich sygnałów dźwiękowychD. komunikatu CMOS checksum error Administracja i eksploatacja … Jaką wartość ma moc wyjściowa (ciągła) zasilacza według parametrów przedstawionych w tabeli?

Napięcie wyjściowe +5 V +3.3 V +12 V1 +12 V2 -12 V +5 VSB Prąd wyjściowy 18,0 A 22,0 A 18,0 A 17,0 A 0,3 A 2,5 A Moc wyjściowa 120 W 336W 3,6 W 12,5 W

A. 456,0 WB. 576,0 WC. 472,1 WD. 336,0 W Tworzenie i administrowanie s… W zaprezentowanym fragmencie algorytmu użyto

Administracja i eksploatacja … Jaką maskę podsieci powinien mieć serwer DHCP, aby mógł przydzielić adresy IP dla 510 urządzeń w sieci o adresie 192.168.0.0?

A. 255.255.252.0B. 255.255.254.0C. 255.255.255.192D. 255.255.255.128 Administracja i eksploatacja … Jeżeli rozmiar jednostki alokacji wynosi 1024 bajty, to ile klastrów zajmą pliki umieszczone w tabeli na dysku?

Nazwa Wielkość Ala.exe 50 B Dom.bat 1024 B Wirus.exe 2 kB Domes.exr 350 B

A. 5 klastrówB. 3 klastryC. 4 klastryD. 6 klastrów Kwalifikacja EE8 Wyłudzanie tajnych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, która pilnie potrzebuje tych informacji, nazywa się

A. spam.B. spyware.C. adware.D. phishing. Administracja i eksploatacja … Na komputerze klienckim z systemem Windows XP plik "hosts" to plik tekstowy, który wykorzystywany jest do przypisywania

A. nazw hostów na adresy MACB. nazw hostów przez serwery DNSC. nazw hostów na adresy IPD. dysków twardych Administracja i eksploatacja … Zjawisko crosstalk, które występuje w sieciach komputerowych, polega na

A. opóźnieniach w propagacji sygnału w ścieżce transmisyjnejB. utratach sygnału w drodze transmisyjnejC. przenikaniu sygnału między sąsiadującymi parami przewodów w kabluD. niedoskonałości toru wywołanej zmianami geometrii par przewodów Tworzenie i administrowanie s… Jaką funkcję w języku PHP należy wykorzystać, aby nawiązać połączenie z bazą danych o nazwie zwierzaki?

A. $polacz = server_connect('localhost', 'root','','zwierzaki')B. $polacz = db_connect('localhost', 'root','','zwierzaki')C. $polacz = mysqli_connect('localhost', 'root','','zwierzaki')D. $polacz = sql_connect('localhost', 'root','','zwierzaki') Kwalifikacja EE8 Jaką maksymalną liczbę partycji podstawowych na dysku twardym z tablicą MBR umożliwia stworzenie narzędzie Zarządzanie dyskami, które jest dostarczane z systemem Windows?

A. 1B. 4C. 3D. 2 Administracja i eksploatacja … Komputer dysponuje adresem IP 192.168.0.1, a jego maska podsieci wynosi 255.255.255.0. Który adres stanowi adres rozgłoszeniowy dla podsieci, do której ten komputer przynależy?

A. 192.168.0.255B. 192.168.0.63C. 192.168.0.127D. 192.168.0.31 Tworzenie i administrowanie s… Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w SQL pozwala na

A. przyznawanie uprawnień za pomocą ustalonego schematuB. usuwanie konta użytkownika z bazy danychC. pozbawianie użytkownika uprawnieńD. przyznawanie praw dostępu do tabeli Kwalifikacja EE8 Zewnętrzny dysk twardy 3,5″ o pojemności 5 TB, przeznaczony do magazynowania danych lub wykonywania kopii zapasowych, wyposażony jest w obudowę z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinien być użyty do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

A. FireWire80B. eSATA 6GC. USB 3.1 gen 2D. WiFi 802.11n Administracja i eksploatacja … Czym jest kopia różnicowa?

A. kopiowaniem jedynie tej części plików, która została dodana od momentu stworzenia ostatniej kopii pełnejB. kopiowaniem tylko plików, które powstały od ostatniej kopii pełnejC. kopiowaniem wyłącznie plików, które zostały zmienione od utworzenia ostatniej kopii pełnejD. kopiowaniem jedynie tych plików, które zostały stworzone lub zmodyfikowane od momentu wykonania ostatniej kopii pełnej Tworzenie i administrowanie s… Jaką cechę pola w tabeli należy ustalić, aby pole mogło przyjmować wyłącznie dane składające się z cyfr?

Ogólne Rozmiar pola 255 Format Maska wprowadzania Tytuł Wartość domyślna Reguła spr. poprawności Tekst reguły spr. poprawności Wymagane Nie Zerowa dł. dozwolona Tak Indeksowane Nie Kompresja Unicode Tak Tryb IME Bez formantu Tryb zdania edytora IME Brak Tagi inteligentne

A. Wartość domyślnąB. Regułę sprawdzania poprawnościC. Tagi inteligentneD. Maskę wprowadzania Administracja i eksploatacja … Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

A. zmiana domyślnej nazwy sieci (SSID) na unikalnąB. zmiana loginu i hasła dla wbudowanego konta administratoraC. włączenie szyfrowania przy użyciu klucza WEPD. aktywacja filtrowania adresów MAC Administracja i eksploatacja … Co oznacza dziedziczenie uprawnień?

A. przeniesieniu uprawnień z obiektu nadrzędnego na obiekt podrzędnyB. przekazanie uprawnień z obiektu podrzędnego do obiektu nadrzędnegoC. przeprowadzanie transferu uprawnień pomiędzy użytkownikamiD. przyznawanie uprawnień użytkownikowi przez admina Administracja i eksploatacja … Która karta graficzna nie będzie współpracowała z monitorem, wyposażonym w złącza przedstawione na zdjęciu (zakładając, że do podłączenia monitora nie można zastosować adaptera)?

Kwalifikacja EE8 Aby profil stał się obowiązkowym, należy zmienić rozszerzenie pliku ntuser.dat na

Kwalifikacja EE8 Przy wymianie komponentów komputerowych system operacyjny powinien być w stanie

A. wstrzymaniaB. hibernacjiC. włączonymD. wyłączonym Tworzenie i administrowanie s… Która z definicji CSS określa formatowanie nagłówka h1: tekst nadkreślony, z odstępami między wyrazami 10 px i czerwonym kolorem tekstu?

h1{

text-decoration: overline;

word-spacing: 10px;

color: red;

} A.

h1{

text-decoration: overline;

letter-spacing: 10px;

color: red;

} B.

h1{

text-transform: none;

line-height: 10px;

color: rgb(255,0,0);

} C.

h1{

text-decoration: underline;

line-height: 10px;

color: rgb(255,0,0);

} D.

A. C.B. A.C. D.D. B. Kwalifikacja EE8 Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet za pośrednictwem lokalnej sieci Ethernet, mając do dyspozycji wyłącznie jeden adres IP.

A. Modem ISDNB. Spliter ADSLC. Przełącznik LAND. Router LAN Tworzenie i administrowanie s… GRANT SELECT, INSERT, UPDATE ON klienci TO anna; Przy założeniu, że użytkownik nie miał wcześniej przyznanych żadnych uprawnień, to polecenie SQL przypisuje użytkownikowi anna wyłącznie prawa do

A. wybierania, wstawiania oraz aktualizacji danych w tabeli o nazwie klienciB. wybierania, wstawiania oraz aktualizacji danych w każdej tabeli w bazie o nazwie klienciC. wybierania, dodawania kolumn oraz zmiany struktury wszystkich tabel w bazie o nazwie klienciD. wybierania, dodawania kolumn oraz zmiany struktury tabeli o nazwie klienci

1. Pobierz pierwszy element tablicy

2. Za x podstaw pierwszy element tablicy

3. Pobierz następny element tablicy

4. Jeżeli następny element tablicy jest większy od x, podstaw jego wartość za x

5. Jeżeli nie ma więcej elementów tablicy, zakończ,

w przeciwnym razie wróć do punktu 3 uzyska się

A. wartość minimalną w tablicy

B. liczbę elementów w tablicy

C. wartość maksymalną w tablicy

D. wartość średnią elementów w tablicy

Administracja i eksploatacja …

Zjawiskiem typowym, które może świadczyć o nadchodzącej awarii twardego dysku, jest wystąpienie

A. błędów przy zapisie i odczycie danych z dysku

B. komunikatu Diskette drive A error

C. trzech krótkich sygnałów dźwiękowych

D. komunikatu CMOS checksum error

Administracja i eksploatacja …

Jaką wartość ma moc wyjściowa (ciągła) zasilacza według parametrów przedstawionych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336W | 3,6 W | 12,5 W |

A. 456,0 W

B. 576,0 W

C. 472,1 W

D. 336,0 W

Tworzenie i administrowanie s…

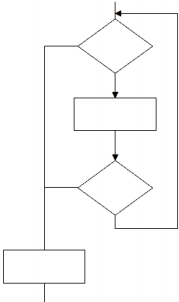

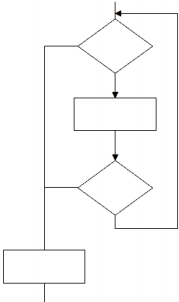

W zaprezentowanym fragmencie algorytmu użyto

A. dwie pętle.

B. jeden blok decyzyjny.

C. trzy bloki operacyjne (procesy).

D. jedną pętlę.

Administracja i eksploatacja …

Jaką maskę podsieci powinien mieć serwer DHCP, aby mógł przydzielić adresy IP dla 510 urządzeń w sieci o adresie 192.168.0.0?

A. 255.255.252.0

B. 255.255.254.0

C. 255.255.255.192

D. 255.255.255.128

Administracja i eksploatacja …

Jeżeli rozmiar jednostki alokacji wynosi 1024 bajty, to ile klastrów zajmą pliki umieszczone w tabeli na dysku?

| Nazwa | Wielkość |

|---|---|

| Ala.exe | 50 B |

| Dom.bat | 1024 B |

| Wirus.exe | 2 kB |

| Domes.exr | 350 B |

A. 5 klastrów

B. 3 klastry

C. 4 klastry

D. 6 klastrów

Kwalifikacja EE8

Wyłudzanie tajnych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, która pilnie potrzebuje tych informacji, nazywa się

A. spam.

B. spyware.

C. adware.

D. phishing.

Administracja i eksploatacja …

Na komputerze klienckim z systemem Windows XP plik "hosts" to plik tekstowy, który wykorzystywany jest do przypisywania

A. nazw hostów na adresy MAC

B. nazw hostów przez serwery DNS

C. nazw hostów na adresy IP

D. dysków twardych

Administracja i eksploatacja …

Zjawisko crosstalk, które występuje w sieciach komputerowych, polega na

A. opóźnieniach w propagacji sygnału w ścieżce transmisyjnej

B. utratach sygnału w drodze transmisyjnej

C. przenikaniu sygnału między sąsiadującymi parami przewodów w kablu

D. niedoskonałości toru wywołanej zmianami geometrii par przewodów

Tworzenie i administrowanie s…

Jaką funkcję w języku PHP należy wykorzystać, aby nawiązać połączenie z bazą danych o nazwie zwierzaki?

A. $polacz = server_connect('localhost', 'root','','zwierzaki')

B. $polacz = db_connect('localhost', 'root','','zwierzaki')

C. $polacz = mysqli_connect('localhost', 'root','','zwierzaki')

D. $polacz = sql_connect('localhost', 'root','','zwierzaki')

Kwalifikacja EE8

Jaką maksymalną liczbę partycji podstawowych na dysku twardym z tablicą MBR umożliwia stworzenie narzędzie Zarządzanie dyskami, które jest dostarczane z systemem Windows?

A. 1

B. 4

C. 3

D. 2

Administracja i eksploatacja …

Komputer dysponuje adresem IP 192.168.0.1, a jego maska podsieci wynosi 255.255.255.0. Który adres stanowi adres rozgłoszeniowy dla podsieci, do której ten komputer przynależy?

A. 192.168.0.255

B. 192.168.0.63

C. 192.168.0.127

D. 192.168.0.31

Tworzenie i administrowanie s…

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w SQL pozwala na

A. przyznawanie uprawnień za pomocą ustalonego schematu

B. usuwanie konta użytkownika z bazy danych

C. pozbawianie użytkownika uprawnień

D. przyznawanie praw dostępu do tabeli

Kwalifikacja EE8

Zewnętrzny dysk twardy 3,5″ o pojemności 5 TB, przeznaczony do magazynowania danych lub wykonywania kopii zapasowych, wyposażony jest w obudowę z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinien być użyty do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

A. FireWire80

B. eSATA 6G

C. USB 3.1 gen 2

D. WiFi 802.11n

Administracja i eksploatacja …

Czym jest kopia różnicowa?

A. kopiowaniem jedynie tej części plików, która została dodana od momentu stworzenia ostatniej kopii pełnej

B. kopiowaniem tylko plików, które powstały od ostatniej kopii pełnej

C. kopiowaniem wyłącznie plików, które zostały zmienione od utworzenia ostatniej kopii pełnej

D. kopiowaniem jedynie tych plików, które zostały stworzone lub zmodyfikowane od momentu wykonania ostatniej kopii pełnej

Tworzenie i administrowanie s…

Jaką cechę pola w tabeli należy ustalić, aby pole mogło przyjmować wyłącznie dane składające się z cyfr?

| Ogólne | |

|---|---|

| Rozmiar pola | 255 |

| Format | |

| Maska wprowadzania | |

| Tytuł | |

| Wartość domyślna | |

| Reguła spr. poprawności | |

| Tekst reguły spr. poprawności | |

| Wymagane | Nie |

| Zerowa dł. dozwolona | Tak |

| Indeksowane | Nie |

| Kompresja Unicode | Tak |

| Tryb IME | Bez formantu |

| Tryb zdania edytora IME | Brak |

| Tagi inteligentne |

A. Wartość domyślną

B. Regułę sprawdzania poprawności

C. Tagi inteligentne

D. Maskę wprowadzania

Administracja i eksploatacja …

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

A. zmiana domyślnej nazwy sieci (SSID) na unikalną

B. zmiana loginu i hasła dla wbudowanego konta administratora

C. włączenie szyfrowania przy użyciu klucza WEP

D. aktywacja filtrowania adresów MAC

Administracja i eksploatacja …

Co oznacza dziedziczenie uprawnień?

A. przeniesieniu uprawnień z obiektu nadrzędnego na obiekt podrzędny

B. przekazanie uprawnień z obiektu podrzędnego do obiektu nadrzędnego

C. przeprowadzanie transferu uprawnień pomiędzy użytkownikami

D. przyznawanie uprawnień użytkownikowi przez admina

Administracja i eksploatacja …

Która karta graficzna nie będzie współpracowała z monitorem, wyposażonym w złącza przedstawione na zdjęciu (zakładając, że do podłączenia monitora nie można zastosować adaptera)?

A. Fujitsu NVIDIA Quadro M2000 4GB GDDR5 (128 Bit) 4xDisplayPort

B. Sapphire Fire Pro W9000 6GB GDDR5 (384 bit) 6x mini DisplayPort

C. Asus Radeon RX 550 4GB GDDR5 (128 bit), DVI-D, HDMI, DisplayPort

D. HIS R7 240 2GB GDDR3 (128 bit) HDMI, DVI, D-Sub

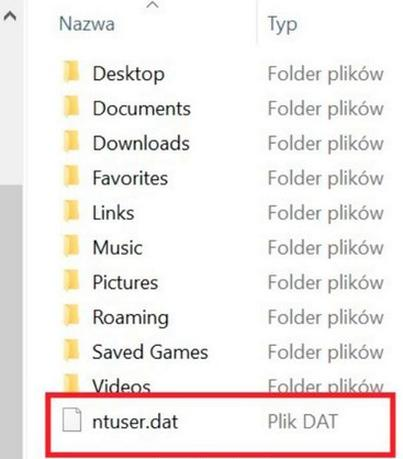

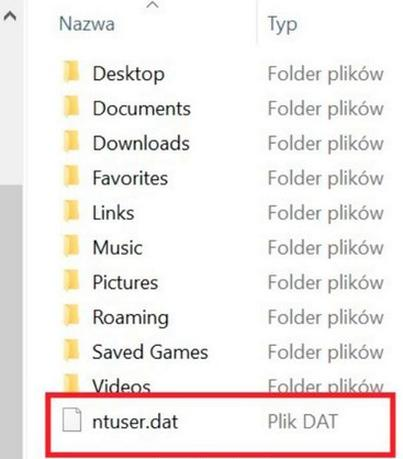

Kwalifikacja EE8

Aby profil stał się obowiązkowym, należy zmienić rozszerzenie pliku ntuser.dat na

A. $ntuser.bat

B. ntuser.man

C. $ntuser.exe

D. ntuser.sys

Kwalifikacja EE8

Przy wymianie komponentów komputerowych system operacyjny powinien być w stanie

A. wstrzymania

B. hibernacji

C. włączonym

D. wyłączonym

Tworzenie i administrowanie s…

Która z definicji CSS określa formatowanie nagłówka h1: tekst nadkreślony, z odstępami między wyrazami 10 px i czerwonym kolorem tekstu?

|

A. C.

B. A.

C. D.

D. B.

Kwalifikacja EE8

Wskaż urządzenie, które powinno być użyte do połączenia dwóch komputerów z siecią Internet za pośrednictwem lokalnej sieci Ethernet, mając do dyspozycji wyłącznie jeden adres IP.

A. Modem ISDN

B. Spliter ADSL

C. Przełącznik LAN

D. Router LAN

Tworzenie i administrowanie s…

GRANT SELECT, INSERT, UPDATE ON klienci TO anna; Przy założeniu, że użytkownik nie miał wcześniej przyznanych żadnych uprawnień, to polecenie SQL przypisuje użytkownikowi anna wyłącznie prawa do

A. wybierania, wstawiania oraz aktualizacji danych w tabeli o nazwie klienci

B. wybierania, wstawiania oraz aktualizacji danych w każdej tabeli w bazie o nazwie klienci

C. wybierania, dodawania kolumn oraz zmiany struktury wszystkich tabel w bazie o nazwie klienci

D. wybierania, dodawania kolumn oraz zmiany struktury tabeli o nazwie klienci