Filtrowanie pytań

Administracja i eksploatacja …

A. Cache L2 lub Cache L3, współdzielona przez wszystkie rdzenie

B. Cache L1 dzielona równo między rdzeniami

C. Cache L2 lub Cache L3, dzielona równo między rdzeniami

D. Cache L1 współdzielona przez wszystkie rdzenie

Administracja i eksploatacja …

Jaki jest maksymalny transfer danych napędu CD przy prędkości x42?

A. 2400 KiB/s

B. 3600 KiB/s

C. 6000 KiB/s

D. 6300 KiB/s

Administracja i eksploatacja …

Komputer, którego serwis ma być wykonany u klienta, nie odpowiada na naciśnięcie przycisku POWER. Jakie powinno być pierwsze zadanie w planie działań związanych z identyfikacją i naprawą tej awarii?

A. sprawdzenie, czy zasilanie w gniazdku sieciowym jest prawidłowe

B. opracowanie kosztorysu naprawy

C. przygotowanie rewersu serwisowego

D. odłączenie wszystkich komponentów, które nie są potrzebne do działania komputera

Administracja i eksploatacja …

Jakie będą wydatki na materiały potrzebne do produkcji 20 kabli typu patchcord o długości 50 cm?

| Nazwa towaru | Cena jedn. brutto |

|---|---|

| wtyk RJ45 | 1,00 zł / szt. |

| koszulka ochronna na wtyk RJ45 | 1,00 zł / szt. |

| skrętka UTP | 1,20 zł / m |

A. 52,00 zł

B. 104,00 zł

C. 92,00 zł

D. 72,00 zł

Administracja i eksploatacja …

Grupa, w której uprawnienia przypisane członkom mogą dotyczyć tylko tej samej domeny, co nadrzędna grupa lokalna domeny, to grupa

A. globalna

B. lokalna domeny

C. lokalna komputera

D. uniwersalna

Tworzenie i administrowanie s…

W instrukcji CREATE TABLE zastosowanie klauzuli PRIMARY KEY przy definiowaniu pola tabeli spowoduje, że to pole stanie się

A. kluczem podstawowym

B. kluczem obcym

C. indeksem klucza

D. indeksem unikalnym

Administracja i eksploatacja …

Medium transmisyjne, które jest odporne na zakłócenia elektromagnetyczne i atmosferyczne, to

A. światłowód

B. skrętka typu UTP

C. cienki kabel koncentryczny

D. gruby kabel koncentryczny

Administracja i eksploatacja …

Wykonanie komendy NET USER GRACZ * /ADD w wierszu poleceń systemu Windows spowoduje

A. utworzenie konta GRACZ bez hasła i nadanie mu uprawnień administratora komputera

B. utworzenie konta GRACZ z hasłem *

C. wyświetlenie monitora o podanie hasła

D. zaprezentowanie komunikatu o błędnej składni polecenia

Tworzenie i administrowanie s…

Wskaż właściwy sposób zapisu instrukcji w języku JavaScript.

A. document.write("Liczba π z dokładnością do 2 miejsc po przecinku ≈ " . 3.14 );

B. document.write("Liczba π z dokładnością do 2 miejsc po przecinku ≈ " 3.14 );

C. document.write("Liczba π z dokładnością do 2 miejsc po przecinku ≈ " ; 3.14 );

D. document.write("Liczba π z dokładnością do 2 miejsc po przecinku ≈ " + 3.14 );

Administracja i eksploatacja …

Jak określa się niechciane oprogramowanie komputerowe, które zwykle instaluje się bez wiedzy użytkownika?

A. Shareware

B. Malware

C. Freeware

D. Slackware

Tworzenie i administrowanie s…

W dokumencie XHTML znajduje się fragment kodu, który posiada błąd w walidacji. Na czym ten błąd polega? <h6>tekst</h6>

<p>pierwsza <b>linia</b> <br>

Druga linia</p>

<h6>tekst</h6>

<p>pierwsza <b>linia</b> <br>

Druga linia</p>A. Znacznik <b> nie może być umieszczany wewnątrz znacznika <p>

B. Nie ma nagłówka szóstego stopnia

C. Znacznik <br> musi być zamknięty

D. Znaczniki powinny być zapisywane dużymi literami

Tworzenie i administrowanie s…

Aby uruchomić skrypt JavaScript, potrzebne jest oprogramowanie

A. debugger JavaScript

B. przeglądarka internetowa

C. serwer MySQL

D. serwer WWW

Tworzenie i administrowanie s…

Debugger to narzędzie programowe, które ma za zadanie

A. rozpoznawanie błędów składniowych w kodzie źródłowym języka programowania

B. łączenie plików bibliotek oraz wstępnie przetworzonego kodu źródłowego w plik wykonywalny

C. instalowanie zestawu do programowania

D. dynamiczna analiza działającego programu mająca na celu identyfikację przyczyn błędnego działania

Tworzenie i administrowanie s…

Tabela o nazwie naprawy zawiera kolumny klient oraz czyNaprawione. Jakie polecenie należy wykonać, aby usunąć te rekordy, w których wartość w kolumnie czyNaprawione jest prawdziwa?

A. DELETE klient FROM naprawy WHERE czyNaprawione= TRUE;

B. DELETE FROM naprawy WHERE czyNaprawione= TRUE;

C. DELETE naprawy WHERE czyNaprawione= TRUE;

D. DELETE FROM naprawy;

Administracja i eksploatacja …

Na którym standardowym porcie funkcjonuje serwer WWW wykorzystujący domyślny protokół HTTPS w typowym ustawieniu?

A. 20

B. 80

C. 110

D. 443

Administracja i eksploatacja …

Aby podłączyć 6 komputerów do sieci przy użyciu światłowodu, potrzebny jest kabel z co najmniej taką ilością włókien:

A. 24

B. 3

C. 12

D. 6

Kwalifikacja EE8

Czym jest kwerenda?

A. zapytanie do bazy danych.

B. unikatowy identyfikator dla każdego rekordu.

C. zautomatyzowany system do archiwizacji rekordów.

D. narzędzie pozwalające na łatwe przeglądanie informacji.

Administracja i eksploatacja …

Oprogramowanie, które pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym, to

A. middleware

B. rozmówca

C. sterownik

D. analyzer

Kwalifikacja EE8

Jaką liczbę w systemie szesnastkowym reprezentuje 16-bitowa liczba 0011110010101111 zapisana w kodzie binarnym?

A. 3CAF

B. 3CBF

C. 3DAF

D. 3DFF

Administracja i eksploatacja …

Drukarka została zainstalowana w systemie z rodziny Windows. Aby skonfigurować m.in. domyślną orientację druku, ilość stron na arkusz oraz kolory, w trakcie jej ustawiania należy skorzystać z opcji

A. preferencji drukowania

B. udostępniania urządzenia

C. ochrony drukarki

D. uprawnień do drukowania

Administracja i eksploatacja …

W standardzie Ethernet 100BaseTX konieczne jest użycie kabli skręconych

A. kategorii 5

B. kategorii 2

C. kategorii 3

D. kategorii 1

Tworzenie i administrowanie s…

W diagramie ER powiązanie między dwoma zbiorami encji nazywamy

A. dziedziną.

B. atrybutem.

C. krotką.

D. związkiem.

Administracja i eksploatacja …

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

A. #81AAFF

B. #FFAA81

C. #AA18FF

D. #18FAAF

Tworzenie i administrowanie s…

Określ wynik działania załączonego kodu PHP, przy założeniu, że zmienna tab jest tablicą.

$tab = explode(", ", "jelenie,sarny,dziki,lisy,borsuki");

echo $tab[1]." ".$tab[2];

A. lisy borsuki

B. jelenie sarny

C. dziki lisy

D. sarny dziki

Kwalifikacja EE8

Niektóre karty graficzne wymagają dodatkowego 6-pinowego złącza zasilacza PCI-E, które dostarcza napięcia

A. +3,3 V oraz +5 V

B. +12 V na 3 liniach

C. +3,3 V, +5 V, +12 V

D. +5 V na 3 liniach

Administracja i eksploatacja …

Wykonanie polecenia tar –xf dane.tar w systemie Linux spowoduje

A. skopiowanie pliku dane.tar do folderu /home

B. wyodrębnienie danych z archiwum o nazwie dane.tar

C. utworzenie archiwum dane.tar zawierającego kopię folderu /home

D. pokazanie informacji o zawartości pliku dane.tar

Tworzenie i administrowanie s…

Liczba 0x142, przedstawiona w skrypcie JavaScript, jest zapisywana w postaci

A. ósemkowej

B. dwójkowej

C. dziesiętnej

D. szesnastkowej

Tworzenie i administrowanie s…

Interpreter PHP zwróci błąd i zaniecha wykonania kodu, jeżeli programista

A. będzie definiował zmienne w obrębie warunku

B. będzie tworzył kod bez odpowiednich wcięć

C. nie umieści średnika po wyrażeniu w instrukcji if, jeśli za nim znajduje się sekcja else

D. pobierze wartość z formularza, w którym pole input nie zostało wypełnione

Administracja i eksploatacja …

Wskaź protokół działający w warstwie aplikacji, który umożliwia odbieranie wiadomości e-mail, a w pierwszym etapie pobiera jedynie nagłówki wiadomości, podczas gdy pobranie ich treści oraz załączników następuje dopiero po otwarciu wiadomości.

A. FTAM

B. MIME

C. IMAP

D. SNMP

Administracja i eksploatacja …

Ile minimalnie pamięci RAM powinien mieć komputer, aby możliwe było uruchomienie 32-bitowego systemu operacyjnego Windows 7 w trybie graficznym?

A. 1 GB

B. 512 MB

C. 2 GB

D. 256 MB

Kwalifikacja EE8

Jakie jest zamierzenie stosowania strefy zdemilitaryzowanej DMZ w sieci?

A. zwiększenie bezpieczeństwa przez oddzielenie serwerów dostępnych z Internetu od sieci lokalnej

B. polepszenie przepustowości dla serwerów w tej sieci

C. podniesienie bezpieczeństwa przez całkowite oddzielenie serwerów oraz sieci od Internetu (Intranet)

D. usprawnienie konfiguracji sieci poprzez usunięcie zapory i NAT

Tworzenie i administrowanie s…

Aby zweryfikować konfigurację w pliku php.ini, można uruchomić skrypt PHP, który zawiera zapis

A. <?php ini_set(); ?>

B. <?php phpcredits(); ?>

C. <?php phpinfo(); ?>

D. <?php echo phpversion(); ?>

INF.02 Pytanie 5313

Administracja i eksploatacja …

Na świeżo zainstalowanym komputerze program antywirusowy powinno się zainstalować

A. podczas instalacji systemu operacyjnego

B. przed instalacją systemu operacyjnego

C. zaraz po zakończeniu instalacji systemu operacyjnego

D. po zainstalowaniu programów pobranych z Internetu

Administracja i eksploatacja …

Jaki jest główny cel stosowania maski podsieci?

A. Szyfrowanie transmisji danych w sieci

B. Rozdzielenie sieci na mniejsze segmenty

C. Zwiększenie przepustowości sieci

D. Ochrona danych przed nieautoryzowanym dostępem

Administracja i eksploatacja …

Protokół ARP (Address Resolution Protocol) pozwala na przypisanie logicznych adresów warstwy sieciowej do rzeczywistych adresów warstwy

A. transportowej

B. łącza danych

C. aplikacji

D. fizycznej

Tworzenie i administrowanie s…

Narzędziem do zarządzania bazą danych wbudowanym w pakiet XAMPP jest

A. pgAdmin

B. SQLite

C. phpMyAdmin

D. MySQL Workbench

Administracja i eksploatacja …

Element, który jest na stałe zainstalowany u abonenta i zawiera zakończenie poziomego okablowania strukturalnego, to

A. punkt konsolidacyjny

B. gniazdo energetyczne

C. gniazdo teleinformatyczne

D. punkt rozdzielczy

Administracja i eksploatacja …

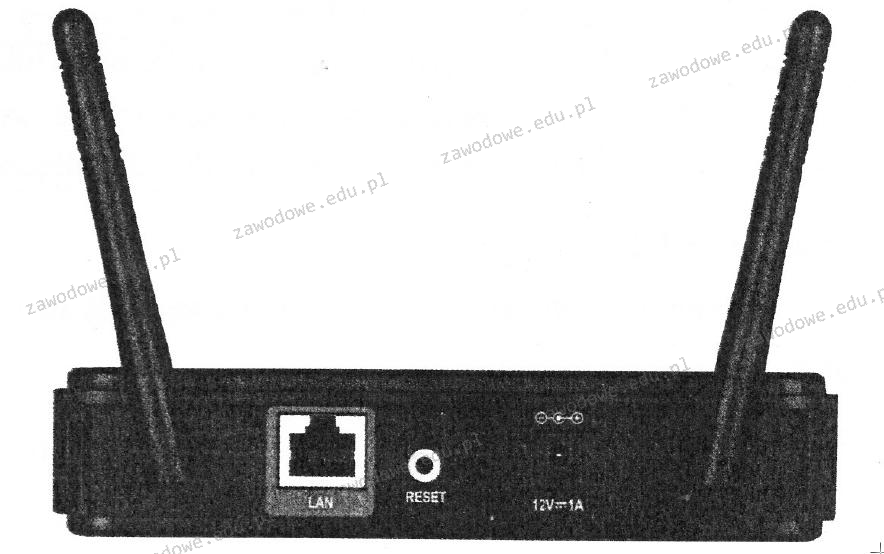

Jakie urządzenie zostało pokazane na ilustracji?

A. Ruter

B. Przełącznik

C. Modem

D. Punkt dostępu

Tworzenie i administrowanie s…

Zademonstrowano fragment kodu JavaScript. Po jego uruchomieniu zmienna str2 otrzyma wartość. var str1 = "JavaScript";

var str2 = str1.substring(2, 6);

var str1 = "JavaScript";

var str2 = str1.substring(2, 6);A. avaScr

B. vaSc

C. avaS

D. vaScri

Administracja i eksploatacja …

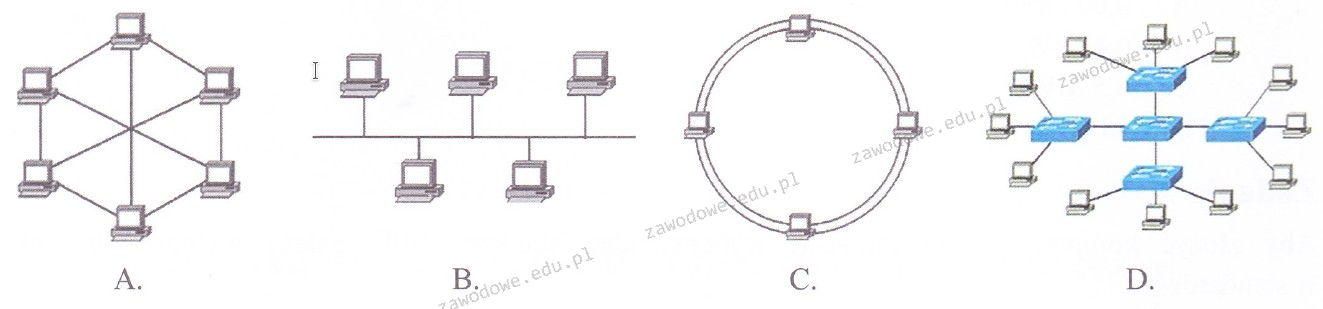

Na którym z przedstawionych rysunków ukazano topologię sieci typu magistrala?

A. Rys. A

B. Rys. B

C. Rys. D

D. Rys. C