Filtrowanie pytań

Kwalifikacja EE8

A. W wskaźniku stosu

B. W rejestrze flagowym

C. W liczniku rozkazów

D. W akumulatorze

Tworzenie i administrowanie s…

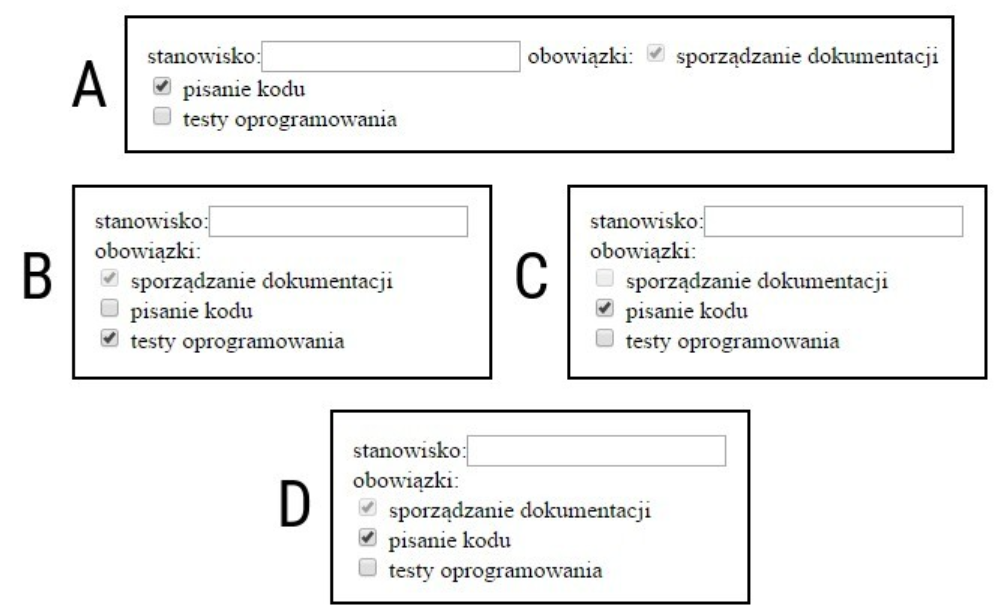

Zamieszczony kod HTML formularza zostanie wyświetlony przez przeglądarkę w sposób:

| <form> stanowisko: <input type="text"><br> obowiązki: <br> <input type="checkbox" name="obowiazek1" value="1" disabled checked>sporządzanie dokumentacji<br> <input type="checkbox" name="obowiazek2" value="2" checked>pisanie kodu<br> <input type="checkbox" name="obowiazek3" value="3">testy oprogramowania<br> </form> |

A.

B.

C.

D.

A. B.

B. A.

C. D.

D. C.

Tworzenie i administrowanie s…

Kolumna, która pełni funkcję klucza głównego w tabeli, powinna

A. być innego rodzaju niż inne kolumny

B. posiadać ciągłą numerację

C. zawierać wartości liczbowe

D. zawierać unikalne wartości

Tworzenie i administrowanie s…

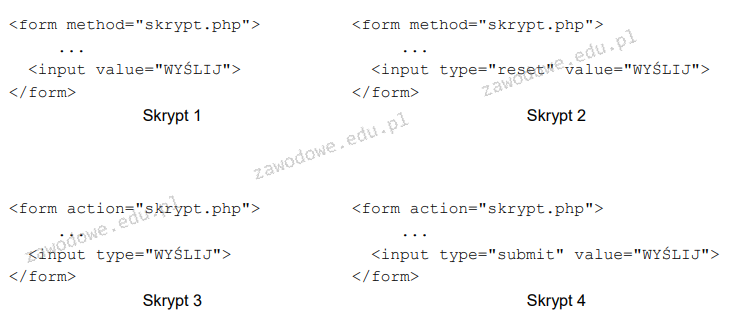

Formularz przesyła informacje do pliku skrypt.php po naciśnięciu przycisku oznaczonego jako "WYŚLIJ". Wskaż właściwą definicję formularza.

A. Skrypt 2

B. Skrypt 4

C. Skrypt 1

D. Skrypt 3

Tworzenie i administrowanie s…

Wskaż poprawną definicję stylu CSS dla przycisku typu submit o właściwościach: czarny kolor tła, brak obramowania, marginesy wewnętrzne 5 px.

|

A. C.

B. A.

C. D.

D. B.

Administracja i eksploatacja …

W procedurze Power-On Self-Test w pierwszej kolejności wykonywane jest sprawdzanie

A. urządzeń peryferyjnych.

B. pamięci wirtualnej.

C. podzespołów niezbędnych do działania komputera.

D. sterowników urządzeń peryferyjnych.

Administracja i eksploatacja …

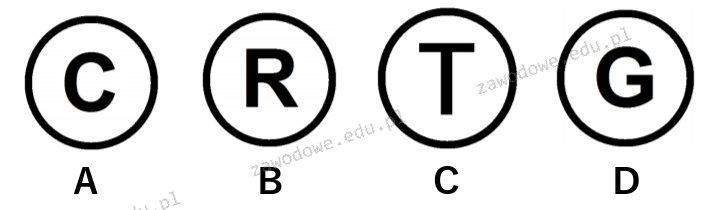

Który z symboli wskazuje na zastrzeżenie praw autorskich?

A. A

B. B

C. C

D. D

Kwalifikacja EE8

W programowaniu termin wskaźnik odnosi się do

A. stałej obliczeniowej

B. indeksu tablicy pamięci

C. zmiennej często wykorzystywanej, zatem zapisanej w rejestrze

D. zmiennej, która przechowuje ilość elementów w tablicy

Administracja i eksploatacja …

Jaki protokół umożliwia terminalowe połączenie zdalne z urządzeniami, zapewniając przy tym transfer danych w sposób zaszyfrowany?

A. SSH (Secure Shell)

B. Telnet

C. SSL (Secure Socket Layer)

D. Remote

Tworzenie i administrowanie s…

W języku PHP zapis $b++ jest równoważny zapisowi

A. $b == $b

B. $b = $b + 1

C. $b = $b + $b

D. $b == $b + $b

Administracja i eksploatacja …

Gdy wykonanie polecenia ping 127.0.0.1 nie przynosi żadnej odpowiedzi, to

A. system DNS w sieci jest niedostępny lub podano błędny adres

B. karta sieciowa urządzenia, z którego wysłano ping, nie działa, co oznacza błąd w konfiguracji stosu TCP/IP

C. komputer o adresie 127.0.0.1 z lokalnej sieci jest obecnie wyłączony

D. serwer DHCP w sieci nie funkcjonuje

Administracja i eksploatacja …

Na komputerze, na którym zainstalowane są dwa systemy – Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows drugi system przestaje się uruchamiać. Aby ponownie umożliwić uruchamianie systemu Linux oraz aby zachować wszystkie dane i ustawienia w nim zawarte, co należy zrobić?

A. wykonać ponowną instalację systemu Windows

B. wykonać reinstalację systemu Linux

C. ponownie zainstalować bootloadera GRUB

D. przeprowadzić skanowanie dysku programem antywirusowym

Administracja i eksploatacja …

Częścią zestawu komputerowego, która zajmuje się zarówno przetwarzaniem danych wejściowych, jak i wyjściowych, jest

A. skaner

B. ploter

C. głośnik

D. modem

Administracja i eksploatacja …

Jaki zapis w systemie binarnym odpowiada liczbie 91 w systemie szesnastkowym?

A. 10001011

B. 10001001

C. 10010001

D. 10011001

Tworzenie i administrowanie s…

Podana jest tabela książki z kolumnami: tytuł, autor (w formie tekstowej), cena (w formie liczbowej). Jaką kwerendę SELECT należy wykorzystać, aby otrzymać tylko tytuły, których cena jest niższa niż 50 zł?

A. SELECT tytul FROM ksiazki WHERE cena > '50 zł';

B. SELECT * FROM ksiazki WHERE cena < 50;

C. SELECT ksiazki FROM tytul WHERE cena < '50 zł';

D. SELECT tytul FROM ksiazki WHERE cena < 50;

Tworzenie i administrowanie s…

W nagłówku dokumentu HTML umieszczono <title>Strona miłośników psów</title>

Tekst ten pojawi się

<title>Strona miłośników psów</title>A. w polu adresowym, przy podanym adresie URL

B. w zawartości strony, na banerze

C. na pasku tytułowym przeglądarki

D. w zawartości strony, w pierwszym widocznym nagłówku

Tworzenie i administrowanie s…

Jak powinna wyglądać odpowiednia sekwencja procesów przetwarzania dźwięku z analogowego na cyfrowy?

A. próbkowanie, kodowanie, kwantyzacja

B. kwantyzacja, kodowanie, próbkowanie

C. kwantyzacja, próbkowanie, kodowanie

D. próbkowanie, kwantyzacja, kodowanie

Administracja i eksploatacja …

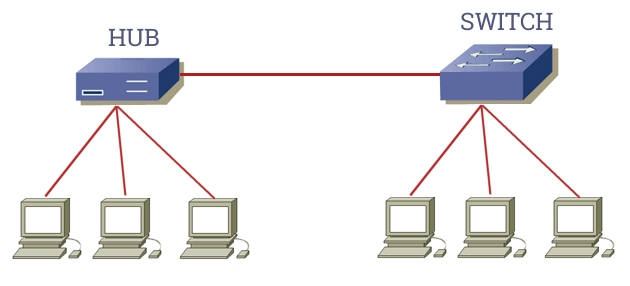

Ile kolizji domenowych występuje w sieci przedstawionej na ilustracji?

A. 4

B. 5

C. 6

D. 1

Administracja i eksploatacja …

Poprawność działania lokalnej sieci komputerowej po modernizacji powinna być potwierdzona

A. wykazem zawierającym zestawienie zmian w strukturze sieci.

B. normami, według których wykonana została modernizacja.

C. fakturami za zakup okablowania i sprzętu sieciowego od licencjonowanych dystrybutorów.

D. wynikami pomiarów parametrów okablowania, uzupełnionymi o opis narzędzi testujących i metodologii testowania.

Administracja i eksploatacja …

fps (ang. frames per second) odnosi się bezpośrednio do

A. płynności wyświetlania dynamicznych obrazów

B. skuteczności transferu informacji na magistrali systemowej

C. szybkości przesyłania danych do dysku w standardzie SATA

D. efektywności układów pamięci RAM

Kwalifikacja EE8

Jakie urządzenie sieciowe powinno zastąpić koncentrator, aby rozdzielić sieć LAN na cztery osobne domeny kolizji?

A. Przełącznikiem.

B. Ruterem.

C. Koniem.

D. Regeneratorem.

Tworzenie i administrowanie s…

W tabeli psy znajdują się kolumny: imię, rasa, telefon_właściciela, rok_szczepienia. Jakie polecenie SQL należy zastosować, aby znaleźć numery telefonów właścicieli psów, które zostały zaszczepione przed 2015 rokiem?

A. SELECT psy FROM rok_szczepienia < 2015

B. SELECT telefon_właściciela FROM psy WHERE rok_szczepienia < 2015

C. SELECT telefon_właściciela FROM psy WHERE rok_szczepienia > 2015

D. SELECT imię, rasa FROM psy WHERE rok_szczepienia > 2015

Administracja i eksploatacja …

Podczas instalacji systemu operacyjnego Linux należy wybrać odpowiedni typ systemu plików

A. NTFS 5

B. FAT32

C. ReiserFS

D. NTFS 4

Administracja i eksploatacja …

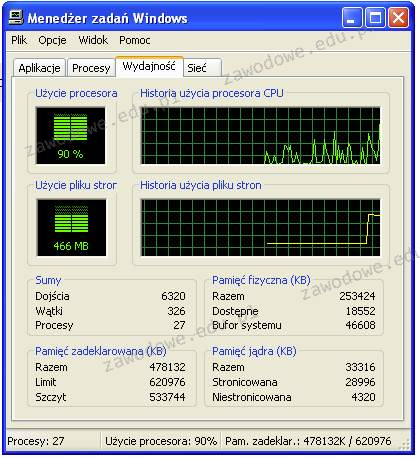

Przyglądając się przedstawionemu obrazkowi, można dostrzec, że deklarowany limit pamięci wynosi 620976 KB. Zauważamy również, że zainstalowana pamięć fizyczna w badanym systemie jest mniejsza niż pamięć zadeklarowana. Który typ pamięci wpływa na podniesienie limitu pamięci zadeklarowanej powyżej rozmiaru zainstalowanej pamięci fizycznej?

A. Pamięć cache procesora

B. Pamięć pliku stron

C. Pamięć RAM

D. Pamięć jądra

Tworzenie i administrowanie s…

Przy użyciu polecenia ALTER TABLE można

A. zmieniać strukturę tabeli

B. tworzyć nową tabelę

C. zmieniać wartości zapisane w rekordach tabeli

D. usuwać tabelę

Administracja i eksploatacja …

W skład sieci komputerowej wchodzi 3 komputery stacjonarne oraz drukarka sieciowa, które są połączone kablem UTP z routerem mającym porty 1 x WAN oraz 5 x LAN. Które urządzenie sieciowe pozwoli na dołączenie kablem UTP dwóch dodatkowych komputerów do tej sieci?

A. Konwerter mediów

B. Modem

C. Terminal sieciowy

D. Przełącznik

Tworzenie i administrowanie s…

Zarządzanie procesem przekształcania kodu źródłowego stworzonego przez programistę na kod maszynowy, który jest zrozumiały dla komputera, nosi nazwę

A. analizowanie

B. wdrażanie

C. rozpoczynanie

D. kompilowanie

Tworzenie i administrowanie s…

Aby stworzyć relację typu jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

A. klucza obcego wskazującego na klucz podstawowy tabeli reprezentującej stronę "jeden"

B. klucza podstawowego odnoszącego się do klucza podstawowego tabeli po stronie "jeden"

C. klucza obcego odnoszącego się do klucza obcego tabeli reprezentującej stronę "jeden"

D. klucza sztucznego odnoszącego się do kluczy podstawowych obu tabel

Tworzenie i administrowanie s…

Jednym z atrybutów tabeli ksiazki jest pole czyWypozyczona, które może mieć dwie wartości: true lub false. Jaki typ danych będzie najbardziej odpowiedni dla tego pola?

A. BOOLEAN

B. VARCHAR(5)

C. CHAR

D. DOUBLE

Kwalifikacja EE8

Wartość liczby 12810 w zapisie heksadecymalnym to

A. 8016

B. 1016

C. 1000000016

D. 12816

Administracja i eksploatacja …

Który adres IP jest zaliczany do klasy B?

A. 134.192.16.1

B. 96.15.2.4

C. 100.10.10.2

D. 198.15.10.112

Administracja i eksploatacja …

Protokół User Datagram Protocol (UDP) należy do

A. warstwy transportowej z połączeniem w modelu TCP/IP

B. warstwy łącza danych bezpołączeniowej w modelu ISO/OSI

C. transportowych protokołów bezpołączeniowych w modelu TCP/IP

D. połączeniowych protokołów warstwy łącza danych w ISO/OSI

Administracja i eksploatacja …

Urządzenie zaprezentowane na ilustracji jest wykorzystywane do zaciskania wtyków:

A. BNC

B. SC

C. E 2000

D. RJ 45

Administracja i eksploatacja …

Na ilustracji pokazano interfejs w komputerze dedykowany do podłączenia

A. drukarki laserowej

B. skanera lustrzanego

C. plotera tnącego

D. monitora LCD

INF.03 Pytanie 5635

Tworzenie i administrowanie s…

Testy związane ze skalowalnością aplikacji mają na celu zweryfikowanie, czy program

A. jest chroniony przed nieautoryzowanymi działaniami, np. dzieleniem przez zero

B. jest właściwie opisany w dokumentacji

C. posiada odpowiednie funkcje

D. jest w stanie funkcjonować przy zaplanowanym i większym obciążeniu

Tworzenie i administrowanie s…

Jak przeglądarka zaprezentuje kod HTML formularza? <form>

stanowisko: <input type="text"><br>

obowiązki:<br>

<input type="checkbox" name="obowiazek1" value="1" disabled checked>

sporządzanie dokumentacji<br>

<input type="checkbox" name="obowiazek2" value="2" checked>

pisanie kodu<br>

<input type="checkbox" name="obowiazek3" value="3">

testy oprogramowania<br>

</form>

A. D

B. A

C. C

D. B

Administracja i eksploatacja …

Jakie jest oprogramowanie serwerowe dla systemu Linux, które pozwala na współdziałanie z grupami roboczymi oraz domenami Windows?

A. NTP

B. Samba

C. CUPS

D. Apache

Administracja i eksploatacja …

Jaką maksymalną prędkość przesyłania danych osiągają urządzenia zgodne ze standardem 802.11g?

A. 108 Mb/s

B. 54 Mb/s

C. 11 Mb/s

D. 150 Mb/s

Tworzenie i administrowanie s…

W algebrze relacji działanie selekcji polega na

A. wybór krotek, które nie zawierają wartości NULL

B. usunięciu krotek z powtórzonymi polami

C. wybór krotek, które spełniają określone warunki

D. usunięciu pustych wierszy

Administracja i eksploatacja …

Jakie czynności należy wykonać, aby przygotować nowego laptopa do użytkowania?

A. Podłączenie zasilania zewnętrznego, uruchomienie laptopa, zainstalowanie baterii, instalacja systemu, wyłączenie laptopa po zakończeniu instalacji systemu operacyjnego

B. Podłączenie zasilania zewnętrznego, uruchomienie laptopa, instalacja systemu, zainstalowanie baterii, wyłączenie laptopa po zakończeniu instalacji systemu operacyjnego

C. Zainstalowanie baterii, podłączenie zasilania zewnętrznego, uruchomienie laptopa, instalacja systemu, wyłączenie laptopa po zakończeniu instalacji systemu operacyjnego

D. Uruchomienie laptopa, zainstalowanie baterii, instalacja systemu operacyjnego, podłączenie zasilania zewnętrznego, wyłączenie laptopa po zakończeniu instalacji systemu operacyjnego