Filtrowanie pytań

Kwalifikacja EE8

A. darmowym udostępnieniu programu na czas prób przed jego zakupem

B. używaniu programu przez określony czas, po którym przestaje on funkcjonować

C. darmowym dystrybucjonowaniu aplikacji bez ujawniania kodu źródłowego

D. korzystaniu z programu bez opłat i ograniczeń

Tworzenie i administrowanie s…

Tabela faktury w bazie danych zawiera pola: numer, data, id_klienta, wartość oraz status. Każdego dnia tworzony jest raport dotyczący faktur z dnia bieżącego. Zawiera on jedynie numery oraz wartości faktur. Która z poniższych kwerend SQL pozwoli na wygenerowanie tego raportu?

A. SELECT numer, wartosc FROM faktury WHERE data=CURRENT_DATE();

B. SELECT numer, wartość FROM faktury;

C. SELECT * FROM faktury WHERE data=CURRENT_DATE();

D. SELECT * FROM faktury;

Administracja i eksploatacja …

Typowym objawem wskazującym na zbliżającą się awarię dysku twardego jest pojawienie się

A. błędów zapisu i odczytu dysku.

B. trzech krótkich sygnałów dźwiękowych.

C. komunikatu <i>Diskette drive A error</i>.

D. komunikatu <i>CMOS checksum error</i>.

Tworzenie i administrowanie s…

Który program służy do obróbki dźwięku?

A. Inkscape

B. GIMP

C. Audacity

D. CorelDRAW

Tworzenie i administrowanie s…

Plik graficzny powinien być zapisany w formacie GIF, gdy

A. jest potrzeba zapisu obrazu lub animacji

B. jest to grafika wektorowa

C. jest to obraz stereoskopowy

D. jest konieczność zapisu obrazu bez kompresji

Tworzenie i administrowanie s…

Przedstawiono fragment HTML, który nie przechodzi poprawnej walidacji. Błąd walidacyjny tego kodu dotyczy

| <!DOCTYPE html> <html> <head> <title>Test</title> </head> <body> <img src="obraz.gif alt="Obrazek"> <h1>Rozdział 1</h1> <p>To jest tekst paragrafu, ... </p> <br> <img src="obraz.gif" alt="Obrazek"> </body> </html> |

A. niedomknięcia znacznika img.

B. niedomknięcia znacznika br.

C. braku cudzysłowu.

D. powtórzenia nazwy pliku graficznego.

Administracja i eksploatacja …

Które polecenie w systemie Linux służy do zakończenia procesu?

A. kill

B. null

C. dead

D. end

Kwalifikacja EE8

Który z przyrządów pomiarowych jest używany do oceny wartości napięcia w zasilaczu?

A. Miernik mocy.

B. Miernik oporu.

C. Miernik napięcia.

D. Miernik natężenia.

Administracja i eksploatacja …

Jakiego typu transmisję danych przesyłanych za pomocą interfejsu komputera osobistego pokazano na ilustracji?

| Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit stopu |

A. Równoległy synchroniczny

B. Równoległy asynchroniczny

C. Szeregowy synchroniczny

D. Szeregowy asynchroniczny

Kwalifikacja EE8

Fragment analizy systemu:

HKEY_CURRENT_USER\SOFTWARE\KOK09RV94Z (Trojan.FakeAlert)

C:\_OTL_\MovedFiles\11712200_170139\C_WINDOWS\Ezegya.exe (Rootkit.TDSS)

Jakie oprogramowanie powinno być użyte, aby zlikwidować zagrożenie oraz przywrócić prawidłowe działanie systemu?

A. Zaporę systemową

B. Harmonogram zadań

C. Zaporę sieciową

D. Anti-malware

Administracja i eksploatacja …

Rodzajem złośliwego oprogramowania, którego podstawowym zamiarem jest rozprzestrzenianie się w sieciach komputerowych, jest

A. robak

B. trojan

C. keylogger

D. backdoor

Tworzenie i administrowanie s…

Parametr face elementu <font> jest używany do wskazania

A. efektów czcionki

B. koloru czcionki

C. rozmiaru czcionki

D. nazwa czcionki

Tworzenie i administrowanie s…

W tabeli programiści znajdują się kolumny: id, nick, ilosc_kodu, ocena. W kolumnie ilosc_kodu zapisano liczbę linii kodu, które programista napisał w danym miesiącu. Jakie zapytanie umożliwi obliczenie całkowitej liczby linii kodu stworzonych przez wszystkich programistów?

A. SELECT SUM(ilosc_kodu) FROM programisci;

B. SELECT SUM(ocena) FROM ilosc_kodu;

C. SELECT COUNT(programisci) FROM ilosc_kodu;

D. SELECT MAX(ilosc_kodu) FROM programisci

Tworzenie i administrowanie s…

Głównym celem systemu CMS jest oddzielenie treści serwisu informacyjnego od jego wizualnej formy. Ten efekt osiągany jest przez generowanie zawartości

A. z bazy danych oraz wizualizacji poprzez atrybuty HTML

B. z bazy danych oraz wyglądu ze zdefiniowanego szablonu

C. z plików HTML o stałej zawartości oraz wizualizacji przy pomocy technologii FLASH

D. z plików HTML o stałej zawartości oraz wizualizacji z użyciem ustalonego szablonu

Administracja i eksploatacja …

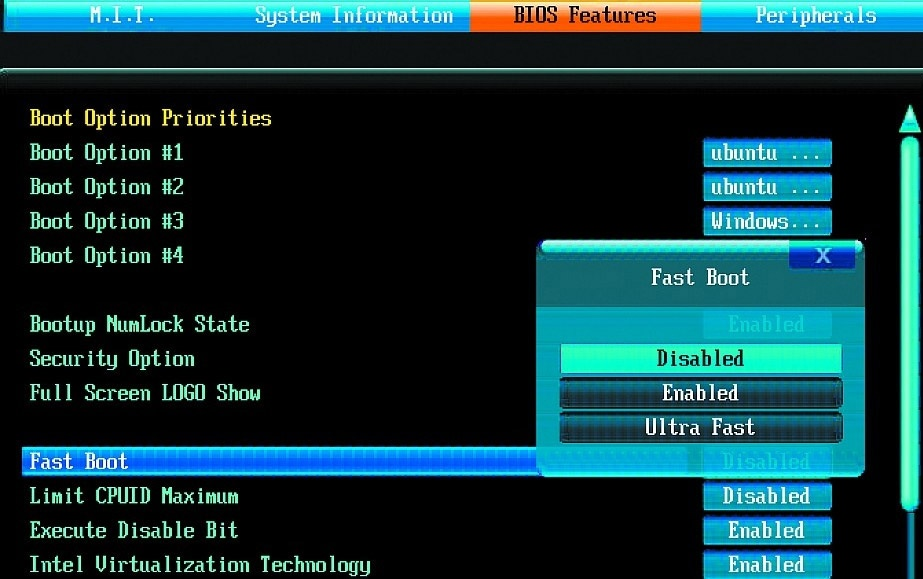

Co spowoduje zmiana opcji Fast Boot na wartość Enabledw konfiguracji BIOS przedstawionej na ilustracji?

A. Komputer będzie uruchamiał się szybciej, ponieważ między innymi pominięte zostaną niektóre testy sprzętu.

B. Uruchamianie systemu operacyjnego na komputerze nastąpi z szybkiego dysku SSD.

C. Komputer będzie uruchamiał się z systemu operacyjnego zainstalowanego na nośniku USB 3.0.

D. Przy następnym uruchomieniu komputera nastąpi aktualizacja BIOS.

Tworzenie i administrowanie s…

Aby zgrupować elementy w jeden blok, jaki znacznik można zastosować?

A. <span>

B. <div>

C. <p>

D. <param>

Administracja i eksploatacja …

Jakie polecenie służy do przeprowadzania aktualizacji systemu operacyjnego Linux korzystającego z baz RPM?

A. rm

B. chmode

C. zypper

D. upgrade

Tworzenie i administrowanie s…

DOM oferuje metody i właściwości, które w języku JavaScript umożliwiają

A. pobieranie oraz modyfikowanie elementów strony widocznej w przeglądarce

B. manipulowanie łańcuchami zadeklarowanymi w kodzie

C. przeprowadzanie operacji na zmiennych przechowujących liczby

D. przesyłanie danych formularza bezpośrednio do bazy danych

Administracja i eksploatacja …

Aby umożliwić transfer danych między siecią w pracowni a siecią ogólnoszkolną o innej adresacji IP, należy zastosować

A. access point

B. hub

C. router

D. switch

Tworzenie i administrowanie s…

W tabeli podzespoly należy zaktualizować wartość pola URL na 'toshiba.pl' dla wszystkich rekordów, gdzie pole producent to TOSHIBA. W języku SQL ta zmiana będzie wyglądała następująco

A. UPDATE podzespoly.producent='TOSHIBA' SET URL='toshiba.pl';

B. UPDATE producent='TOSHIBA' SET URL='toshiba.pl';

C. UPDATE podzespoly SET URL='toshiba.pl' WHERE producent='TOSHIBA';

D. UPDATE podzespoly SET URL='toshiba.pl';

Tworzenie i administrowanie s…

Jakiego typu mechanizm zabezpieczeń dotyczący uruchamiania aplikacji jest obecny w środowisku wykonawczym platformy .NET Framework?

A. Mechanizm uruchamiania aplikacji dla bibliotek klas

B. Mechanizm uruchamiania aplikacji realizowany przez frameworki aplikacji internetowych (ASP.NET)

C. Mechanizm uruchamiania aplikacji realizowany przez funkcję Windows API (Application Programming Interface)

D. Mechanizm uruchamiania aplikacji oparty na uprawnieniach kodu (CAS - Code Access Security) i na rolach (RBS - Role-Based Security)

Administracja i eksploatacja …

Aby chronić konto użytkownika przed nieautoryzowanymi zmianami w systemie Windows 7, 8 lub 10, które wymagają uprawnień administratora, należy ustawić

A. SUDO

B. UAC

C. JOBS

D. POPD

Tworzenie i administrowanie s…

Pojęcie krotka odpowiada

A. relacji

B. kolumnie

C. wierszowi

D. tabeli

Administracja i eksploatacja …

Aby w systemie Linux wykonać kopię zapasową określonych plików, należy wprowadzić w terminalu polecenie programu

A. set

B. tar

C. cal

D. gdb

Administracja i eksploatacja …

Termin gorącego podłączenia (hot-plug) wskazuje, że podłączane urządzenie działa

A. zgodne z komputerem

B. sprawne po zainstalowaniu odpowiednich sterowników

C. kontrolowane przez temperaturę

D. poprawnie od razu po podłączeniu, bez potrzeby wyłączania czy restartowania systemu

Administracja i eksploatacja …

W systemie Linux komenda cd ~ umożliwia

A. przejście do folderu głównego

B. przejście do katalogu domowego użytkownika

C. odnalezienie znaku ~ w zapisanych danych

D. stworzenie katalogu /~

Administracja i eksploatacja …

Aby dezaktywować transmitowanie nazwy sieci Wi-Fi, należy w punkcie dostępowym wyłączyć opcję

A. Filter IDENT

B. UPnP AV

C. SSID

D. Wide Channel

Tworzenie i administrowanie s…

Model reprezentacji kolorów z parametrami: hue, saturation i value, to

A. CMYK

B. HSV

C. RGB

D. CMY

Administracja i eksploatacja …

Jak określa się typ licencji, który pozwala na pełne korzystanie z programu, lecz można go uruchomić tylko przez ograniczoną, niewielką liczbę razy od momentu instalacji?

A. Donationware

B. Box

C. Trialware

D. Adware

Administracja i eksploatacja …

W sytuacji, gdy nie ma możliwości uruchomienia programu BIOS Setup, jak przywrócić domyślne ustawienia płyty głównej?

A. ponownie uruchomić system

B. przełożyć zworkę na płycie głównej

C. naładować baterię na płycie głównej

D. zaktualizować BIOS Setup

Tworzenie i administrowanie s…

Aby ułatwić dodawanie oraz modyfikowanie danych w tabeli, konieczne jest zdefiniowanie

A. formularza.

B. sprawozdania.

C. zapytania SELECT.

D. filtru.

Administracja i eksploatacja …

Jakim skrótem określane są czynności samokontroli komputera po uruchomieniu zasilania?

A. MBR

B. CPU

C. BIOS

D. POST

Tworzenie i administrowanie s…

Baza danych MySQL została uszkodzona. Które z poniższych działańnie przyczyni się do jej naprawy?

A. Wykonanie replikacji bazy danych

B. Utworzenie nowej bazy i przeniesienie do niej tabel

C. Odtworzenie bazy z kopii zapasowej

D. Próba naprawy za pomocą polecenia REPAIR

Administracja i eksploatacja …

Jakie urządzenie jest używane do pomiaru napięcia w zasilaczu?

A. multimetr

B. pirometr

C. impulsator

D. amperomierz

Administracja i eksploatacja …

Jakie porty powinny zostać zablokowane w firewallu, aby nie pozwolić na łączenie się z serwerem FTP?

A. 80 i 443

B. 20 i 21

C. 25 i 143

D. 22 i 23

Tworzenie i administrowanie s…

Dla przedstawionego fragmentu kodu <img src="kwiat.jpg alt="kwiat">

walidator HTML zwróci błąd, ponieważ

A. użyto nieznanego atrybutu alt

B. użyto niewłaściwego znacznika do wyświetlenia grafiki

C. nie odnaleziono pliku kwiat.jpg

D. nie zamknięto cudzysłowu

Tworzenie i administrowanie s…

W formularzu HTML użyto znacznika <input>. Pole to będzie służyło do wprowadzania maksymalnie <input type="password" size="30" maxlength="20">

A. 20 znaków, które nie są widoczne w polu tekstowym

B. 30 znaków, które są widoczne w trakcie wprowadzania

C. 20 znaków, które są widoczne w trakcie wprowadzania

D. 30 znaków, które nie są widoczne w polu tekstowym

Administracja i eksploatacja …

W systemach operacyjnych Windows konto użytkownika, które ma najwyższe domyślne uprawnienia, należy do grupy

A. operatorzy kopii zapasowych

B. użytkownicy zaawansowani

C. goście

D. administratorzy

Administracja i eksploatacja …

Jakie polecenie w systemie Linux pozwala na zweryfikowanie adresu IP przypisanego do interfejsu sieciowego?

A. msconfig

B. ifconfig

C. ipconfig

D. tcpconfig

Tworzenie i administrowanie s…

Która z definicji CSS określa formatowanie nagłówka h1: tekst nadkreślony, z odstępami między wyrazami 10 px i czerwonym kolorem tekstu?

|

A. A.

B. C.

C. D.

D. B.