Filtrowanie pytań

Tworzenie i administrowanie s…

A. Apache, PHP i MySQL

B. IIS, PERL i MySQL

C. PHP oraz MySQL

D. Apache oraz PHP

Administracja i eksploatacja …

Aby zwiększyć efektywność komputera, można w nim zainstalować procesor wspierający technologię Hyper-Threading, co umożliwia

A. automatyczne dostosowanie częstotliwości rdzeni procesora w zależności od ich obciążenia

B. realizowanie przez pojedynczy rdzeń procesora dwóch niezależnych zadań równocześnie

C. podniesienie częstotliwości pracy zegara

D. przesyłanie danych pomiędzy procesorem a dyskiem twardym z prędkością działania procesora

Administracja i eksploatacja …

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalatora w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

A. CTRL+SHIFT

B. SHIFT+F10

C. CTRL+Z

D. ALT+F4

Administracja i eksploatacja …

Jaki tryb funkcjonowania Access Pointa jest wykorzystywany do umożliwienia urządzeniom bezprzewodowym łączności z przewodową siecią LAN?

A. Tryb klienta

B. Repeater

C. Punkt dostępowy

D. Most bezprzewodowy

Administracja i eksploatacja …

Dysk z systemem plików FAT32, na którym regularnie przeprowadza się działania usuwania starych plików oraz dodawania nowych plików, doświadcza

A. kolokacji

B. defragmentacji

C. relokacji

D. fragmentacji

Administracja i eksploatacja …

Oblicz całkowity koszt za realizację poniższych czynności serwisowych, przy założeniu, że stawka za jedną roboczogodzinę wynosi 120,00 zł netto, a podatek VAT wynosi 23%.

| LP | Zrealizowane czynności serwisowe | Ilość roboczogodzin |

|---|---|---|

| 1. | Diagnozowanie usterki | 0,2 |

| 2. | Wymiana zasilacza | 0,5 |

| 3. | Przygotowanie drukarki do eksploatacji | 0,6 |

| 4. | Konserwacja urządzenia drukującego | 1,0 |

| 5. | Sprawdzanie po zakończeniu naprawy | 0,2 |

A. 231,00 zł

B. 369,00 zł

C. 300,00 zł

D. 480,00 zł

Tworzenie i administrowanie s…

Wskaż konstrukcję pętli w języku JavaScript, która wyświetli sześć kolejnych liczb parzystych

A. for(i=2;i<12;i+=2) {document.write(i);}

B. for(i=2;i<12;i++) {i++; document.write(i);}

C. for(i=2;i<=12;i+=2) {document.write(i);}

D. for(i=2;i<=12;i++) {i=i+2; document.write(i);}

Administracja i eksploatacja …

Jakie polecenie wykorzystano do analizy zaprezentowanej konfiguracji interfejsów sieciowych w systemie Linux?

enp0s25 Link encap:Ethernet HWaddr a0:b3:cc:28:8f:37

UP BROADCAST MULTICAST MTU:1500 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:0 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)

Interrupt:20 Memory:d4700000-d4720000

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

inet6 addr: ::1/128 Scope:Host

UP LOOPBACK RUNNING MTU:65536 Metric:1

RX packets:172 errors:0 dropped:0 overruns:0 frame:0

TX packets:172 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:13728 (13.7 KB) TX bytes:13728 (13.7 KB)

wlo1 Link encap:Ethernet HWaddr 60:67:20:3f:91:22

inet addr:192.168.1.11 Bcast:192.168.1.255 Mask:255.255.255.0

inet6 addr: fe80::dcf3:c20b:57f7:21b4/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:7953 errors:0 dropped:0 overruns:0 frame:0

TX packets:4908 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:9012314 (9.0 MB) TX bytes:501345 (501.3 KB)

enp0s25 Link encap:Ethernet HWaddr a0:b3:cc:28:8f:37 UP BROADCAST MULTICAST MTU:1500 Metric:1 RX packets:0 errors:0 dropped:0 overruns:0 frame:0 TX packets:0 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:0 (0.0 B) TX bytes:0 (0.0 B) Interrupt:20 Memory:d4700000-d4720000 lo Link encap:Local Loopback inet addr:127.0.0.1 Mask:255.0.0.0 inet6 addr: ::1/128 Scope:Host UP LOOPBACK RUNNING MTU:65536 Metric:1 RX packets:172 errors:0 dropped:0 overruns:0 frame:0 TX packets:172 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:13728 (13.7 KB) TX bytes:13728 (13.7 KB) wlo1 Link encap:Ethernet HWaddr 60:67:20:3f:91:22 inet addr:192.168.1.11 Bcast:192.168.1.255 Mask:255.255.255.0 inet6 addr: fe80::dcf3:c20b:57f7:21b4/64 Scope:Link UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 RX packets:7953 errors:0 dropped:0 overruns:0 frame:0 TX packets:4908 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:9012314 (9.0 MB) TX bytes:501345 (501.3 KB)

A. ip addr down

B. ping

C. ip route

D. ifconfig

Administracja i eksploatacja …

Przerzutnik bistabilny pozwala na przechowywanie bitu danych w pamięci

A. DRAM

B. DDR SDRAM

C. SDRAM

D. SRAM

Administracja i eksploatacja …

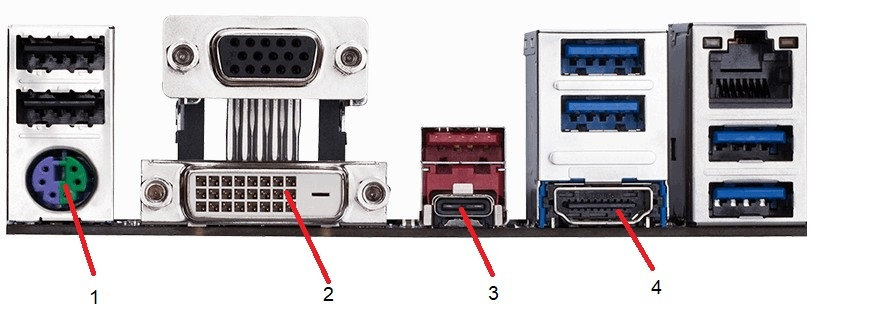

Urządzenie peryferyjne z interfejsem Mini-DIN podłącza się do gniazda oznaczonego na ilustracji

A. numerem 3.

B. numerem 1.

C. numerem 4.

D. numerem 2.

Tworzenie i administrowanie s…

Utworzono bazę danych z tabelą mieszkancy, która zawiera pola: nazwisko, imie, miasto. Następnie zrealizowano poniższe zapytanie do bazy: SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Poznań" UNION ALL SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Kraków"

Wskaż zapytanie, które zwróci te same dane:

SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Poznań" UNION ALL SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Kraków"A. SELECT nazwisko, imie FROM mieszkancy AS "Poznań" OR "Kraków"

B. SELECT nazwisko, imie FROM mieszkancy WHERE miasto HAVING "Poznań" OR "Kraków"

C. SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Poznań" OR miasto="Kraków"

D. SELECT nazwisko, imie FROM mieszkancy WHERE miasto BETWEEN "Poznań" OR "Kraków"

Kwalifikacja EE8

Ile razy zostanie przeprowadzona operacja mnożenia w oparciu o podaną instrukcję pętli?

k:=5; iloczyn:=1; for n:=10 downto k do iloczyn:=iloczyn*n;

A. 10B. 3C. 6D. 5 Administracja i eksploatacja … Program Mozilla Firefox jest udostępniany na zasadach licencji

A. OEMB. GNU MPLC. MOLPD. Liteware Administracja i eksploatacja … Aby w systemie Windows nadać użytkownikowi możliwość zmiany czasu systemowego, potrzebna jest przystawka

A. eventvwr.mscB. services.mscC. certmgr.mscD. secpol.msc Administracja i eksploatacja … Kiedy użytkownik systemu Windows wybiera opcję przywrócenia do określonego punktu, które pliki utworzone po tym punkcie nie będą podlegać zmianom w wyniku tej operacji?

A. Pliki aplikacjiB. Pliki osobisteC. Pliki sterownikówD. Pliki aktualizacji Administracja i eksploatacja … GRUB, LILO, NTLDR to

A. firmware dla dysku twardegoB. aplikacje do aktualizacji BIOSUC. wersje głównego interfejsu sieciowegoD. programy rozruchowe Administracja i eksploatacja … Jakie cechy posiadają procesory CISC?

A. prostą oraz szybką jednostkę zarządzającąB. ograniczoną wymianę danych między pamięcią a procesoremC. wielką liczbę instrukcjiD. małą liczbę metod adresowania Kwalifikacja EE8 Backdoor to aplikacje, które

A. przeprowadzają przejęcie kontroli nad systememB. rejestrują i zapisują wszystkie naciśnięcia klawiszy na klawiaturzeC. wykonują ataki DDOSD. monitorują aktywność użytkownika Tworzenie i administrowanie s… Aby zwiększyć wydajność operacji na bazie danych, należy dla pól, które są często wyszukiwane lub sortowane

A. dodać więzy integralnościB. dodać klucz obcyC. stworzyć osobną tabelę przechowującą tylko te polaD. utworzyć indeks Administracja i eksploatacja … Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

A. TransceiverB. SwitchC. RepeaterD. Bridge Kwalifikacja EE8 Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Systemy zostały poprawnie zainstalowane z domyślnymi opcjami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

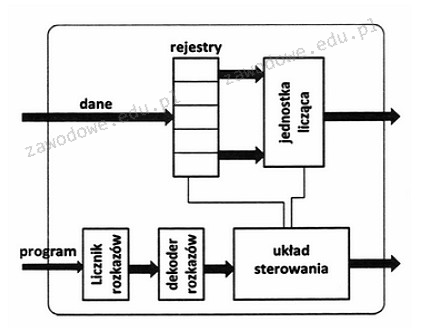

A. niewłaściwie skonfigurowane bootowanie napędówB. braku sterownikówC. nieprawidłowym ustawieniu zworek w dysku twardymD. uszkodzeniu logicznemu dysku twardego Administracja i eksploatacja … Na schemacie procesora rejestry mają za zadanie przechowywać adres do

Tworzenie i administrowanie s… Jakie zapytanie pozwoli Administratorowi cofnąć uprawnienia do przeglądania oraz modyfikacji danych w bazie gazeta dla użytkownika redaktor?

A. REVOKE SELECT, UPDATE ON gazeta.* FROM 'redaktor'@'localhost';B. GRANT SELECT, ALTER ON gazeta.* TO 'redaktor'@'localhost';C. REVOKE SELECT, ALTER ON gazeta.* FROM 'redaktor'@'localhost';D. GRANT SELECT, UPDATE ON gazeta.* TO 'redaktor'@'localhost'; Tworzenie i administrowanie s… Podaj słowo kluczowe w języku C++, które umieszczane przed wbudowanym typem danych, umożliwia przyjmowanie jedynie nieujemnych wartości liczbowych?

A. longB. unsignedC. constD. short Administracja i eksploatacja … Narzędziem systemu Windows, służącym do sprawdzenia wpływu poszczególnych procesów i usług na wydajność procesora oraz tego, w jakim stopniu generują one obciążenie pamięci czy dysku, jest

A. dcomcnfgB. cleanmgrC. resmonD. credwiz Tworzenie i administrowanie s… W języku PHP zapisano fragment kodu. Plik cookie utworzony przy pomocy tego polecenia

setcookie("osoba", "Anna Kowalska", time()+(3600*24));

A. będzie przechowywany na serwerze przez jedną godzinęB. będzie przechowywany na serwerze przez 24 godzinyC. zostanie usunięty po 24 godzinach od jego stworzeniaD. zostanie usunięty po jednej godzinie od momentu jego utworzenia Administracja i eksploatacja … Który typ standardu zakończenia kabla w systemie okablowania strukturalnego ilustruje przedstawiony rysunek?

Administracja i eksploatacja … Który z podanych adresów IP należy do klasy A?

A. 192.0.2.1B. 134.16.0.1C. 119.0.0.1D. 169.255.2.1 Administracja i eksploatacja … Który adres IPv4 identyfikuje urządzenie działające w sieci z adresem 14.36.64.0/20?

A. 14.36.48.1B. 14.36.80.1C. 14.36.17.1D. 14.36.65.1 Administracja i eksploatacja … Jakie narzędzie pozwala na zarządzanie menedżerem rozruchu w systemach Windows od wersji Vista?

A. AFFSB. LILOC. BCDEDITD. GRUB Tworzenie i administrowanie s… W HTML zdefiniowano hiperłącze zawierające znak #. Co się wydarzy po kliknięciu na ten odsyłacz? <a href="#dane"></a>

A. Zostanie wskazany względny adres URL o nazwie daneB. Strona przewinie się do elementu o id równym daneC. Uruchomi się skrypt o nazwie daneD. Otworzy się nowa karta przeglądarki o nazwie dane Tworzenie i administrowanie s… Jak można umieścić komentarz w kodzie PHP, używając odpowiednich symboli?

A. <? ... ?>B. <!-- ... -->C. /? ... ?/D. /* ... */ Administracja i eksploatacja … RAMDAC konwerter przekształca sygnał

A. cyfrowy na analogowyB. zmienny na stałyC. stały na zmiennyD. analogowy na cyfrowy Administracja i eksploatacja … Matryce monitorów typu charakteryzują się najmniejszymi kątami widzenia

A. MVAB. TNC. PVAD. IPS/S-IPS Tworzenie i administrowanie s… Jaki typ mechanizmu zapewnienia bezpieczeństwa podczas uruchamiania aplikacji jest zawarty w środowisku .NET Framework?

A. Mechanizm wykonywania aplikacji realizowany przez frameworki aplikacji webowych (ASP.NET)B. Mechanizm wykonywania aplikacji realizowany przez funkcję Windows API (Application Programming Interface)C. Mechanizm wykonywania aplikacji dla bibliotek klasD. Mechanizm wykonywania aplikacji oparty na uprawnieniach kodu (CAS - Code Access Security) oraz na rolach (RBS - Role-Based Security) Administracja i eksploatacja … Przedstawiony skaner należy podłączyć do komputera przy użyciu złącza

Tworzenie i administrowanie s… Wskaż zapytanie, w którym dane zostały uporządkowane.

A. SELECT nazwisko FROM firma WHERE pensja > 2000 LIMIT 10;B. SELECT imie, nazwisko FROM mieszkancy WHERE wiek > 18 ORDER BY wiek;C. SELECT AVG(ocena) FROM uczniowie WHERE klasa = 2;D. SELECT DISTINCT produkt, cena FROM artykuly; Administracja i eksploatacja … W celu konserwacji elementów z łożyskami oraz ślizgami w urządzeniach peryferyjnych wykorzystuje się

A. sprężone powietrzeB. tetrową szmatkęC. powłokę grafitowąD. smar syntetyczny Tworzenie i administrowanie s… Wskaż NIEPRAWIDŁOWY opis optymalizacji kodu wygenerowanego przez program

A. Powinna prowadzić do zmiany kodu źródłowego w taki sposób, aby działał on szybciejB. Jej celem jest sprawdzenie zgodności z wymogami formalnymiC. W celu przyspieszenia wykonania kodu przez procesor może być przeprowadzana na różnych etapach działaniaD. Jej celem jest zwiększenie efektywności programu Kwalifikacja EE8 Liczba ujemna [-16(10)] w zapisie kodu uzupełnień do dwóch ZU2(U2) przyjmuje formę

A. 0000110(2)B. -110000(2)C. 110000(2)D. 1000100(2)

k:=5; iloczyn:=1; for n:=10 downto k do iloczyn:=iloczyn*n; A. 10

B. 3

C. 6

D. 5

Administracja i eksploatacja …

Program Mozilla Firefox jest udostępniany na zasadach licencji

A. OEM

B. GNU MPL

C. MOLP

D. Liteware

Administracja i eksploatacja …

Aby w systemie Windows nadać użytkownikowi możliwość zmiany czasu systemowego, potrzebna jest przystawka

A. eventvwr.msc

B. services.msc

C. certmgr.msc

D. secpol.msc

Administracja i eksploatacja …

Kiedy użytkownik systemu Windows wybiera opcję przywrócenia do określonego punktu, które pliki utworzone po tym punkcie nie będą podlegać zmianom w wyniku tej operacji?

A. Pliki aplikacji

B. Pliki osobiste

C. Pliki sterowników

D. Pliki aktualizacji

Administracja i eksploatacja …

GRUB, LILO, NTLDR to

A. firmware dla dysku twardego

B. aplikacje do aktualizacji BIOSU

C. wersje głównego interfejsu sieciowego

D. programy rozruchowe

Administracja i eksploatacja …

Jakie cechy posiadają procesory CISC?

A. prostą oraz szybką jednostkę zarządzającą

B. ograniczoną wymianę danych między pamięcią a procesorem

C. wielką liczbę instrukcji

D. małą liczbę metod adresowania

Kwalifikacja EE8

Backdoor to aplikacje, które

A. przeprowadzają przejęcie kontroli nad systemem

B. rejestrują i zapisują wszystkie naciśnięcia klawiszy na klawiaturze

C. wykonują ataki DDOS

D. monitorują aktywność użytkownika

Tworzenie i administrowanie s…

Aby zwiększyć wydajność operacji na bazie danych, należy dla pól, które są często wyszukiwane lub sortowane

A. dodać więzy integralności

B. dodać klucz obcy

C. stworzyć osobną tabelę przechowującą tylko te pola

D. utworzyć indeks

Administracja i eksploatacja …

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

A. Transceiver

B. Switch

C. Repeater

D. Bridge

Kwalifikacja EE8

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Systemy zostały poprawnie zainstalowane z domyślnymi opcjami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

A. niewłaściwie skonfigurowane bootowanie napędów

B. braku sterowników

C. nieprawidłowym ustawieniu zworek w dysku twardym

D. uszkodzeniu logicznemu dysku twardego

Administracja i eksploatacja …

Na schemacie procesora rejestry mają za zadanie przechowywać adres do

A. wykonywania operacji arytmetycznych

B. zarządzania wykonywanym programem

C. przechowywania argumentów obliczeń

D. kolejnej instrukcji programu

Tworzenie i administrowanie s…

Jakie zapytanie pozwoli Administratorowi cofnąć uprawnienia do przeglądania oraz modyfikacji danych w bazie gazeta dla użytkownika redaktor?

A. REVOKE SELECT, UPDATE ON gazeta.* FROM 'redaktor'@'localhost';

B. GRANT SELECT, ALTER ON gazeta.* TO 'redaktor'@'localhost';

C. REVOKE SELECT, ALTER ON gazeta.* FROM 'redaktor'@'localhost';

D. GRANT SELECT, UPDATE ON gazeta.* TO 'redaktor'@'localhost';

Tworzenie i administrowanie s…

Podaj słowo kluczowe w języku C++, które umieszczane przed wbudowanym typem danych, umożliwia przyjmowanie jedynie nieujemnych wartości liczbowych?

A. long

B. unsigned

C. const

D. short

Administracja i eksploatacja …

Narzędziem systemu Windows, służącym do sprawdzenia wpływu poszczególnych procesów i usług na wydajność procesora oraz tego, w jakim stopniu generują one obciążenie pamięci czy dysku, jest

A. dcomcnfg

B. cleanmgr

C. resmon

D. credwiz

Tworzenie i administrowanie s…

W języku PHP zapisano fragment kodu. Plik cookie utworzony przy pomocy tego polecenia

| setcookie("osoba", "Anna Kowalska", time()+(3600*24)); |

A. będzie przechowywany na serwerze przez jedną godzinę

B. będzie przechowywany na serwerze przez 24 godziny

C. zostanie usunięty po 24 godzinach od jego stworzenia

D. zostanie usunięty po jednej godzinie od momentu jego utworzenia

Administracja i eksploatacja …

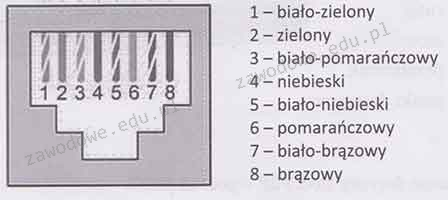

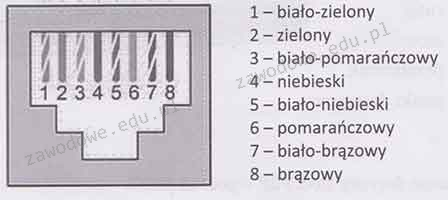

Który typ standardu zakończenia kabla w systemie okablowania strukturalnego ilustruje przedstawiony rysunek?

A. EIA/TIA 569

B. T568B

C. EIA/TIA 607

D. T568A

Administracja i eksploatacja …

Który z podanych adresów IP należy do klasy A?

A. 192.0.2.1

B. 134.16.0.1

C. 119.0.0.1

D. 169.255.2.1

Administracja i eksploatacja …

Który adres IPv4 identyfikuje urządzenie działające w sieci z adresem 14.36.64.0/20?

A. 14.36.48.1

B. 14.36.80.1

C. 14.36.17.1

D. 14.36.65.1

Administracja i eksploatacja …

Jakie narzędzie pozwala na zarządzanie menedżerem rozruchu w systemach Windows od wersji Vista?

A. AFFS

B. LILO

C. BCDEDIT

D. GRUB

Tworzenie i administrowanie s…

W HTML zdefiniowano hiperłącze zawierające znak #. Co się wydarzy po kliknięciu na ten odsyłacz? <a href="#dane"></a>

A. Zostanie wskazany względny adres URL o nazwie dane

B. Strona przewinie się do elementu o id równym dane

C. Uruchomi się skrypt o nazwie dane

D. Otworzy się nowa karta przeglądarki o nazwie dane

Tworzenie i administrowanie s…

Jak można umieścić komentarz w kodzie PHP, używając odpowiednich symboli?

A. <? ... ?>

B. <!-- ... -->

C. /? ... ?/

D. /* ... */

Administracja i eksploatacja …

RAMDAC konwerter przekształca sygnał

A. cyfrowy na analogowy

B. zmienny na stały

C. stały na zmienny

D. analogowy na cyfrowy

Administracja i eksploatacja …

Matryce monitorów typu charakteryzują się najmniejszymi kątami widzenia

A. MVA

B. TN

C. PVA

D. IPS/S-IPS

Tworzenie i administrowanie s…

Jaki typ mechanizmu zapewnienia bezpieczeństwa podczas uruchamiania aplikacji jest zawarty w środowisku .NET Framework?

A. Mechanizm wykonywania aplikacji realizowany przez frameworki aplikacji webowych (ASP.NET)

B. Mechanizm wykonywania aplikacji realizowany przez funkcję Windows API (Application Programming Interface)

C. Mechanizm wykonywania aplikacji dla bibliotek klas

D. Mechanizm wykonywania aplikacji oparty na uprawnieniach kodu (CAS - Code Access Security) oraz na rolach (RBS - Role-Based Security)

Administracja i eksploatacja …

Przedstawiony skaner należy podłączyć do komputera przy użyciu złącza

A. Mini USB

B. Micro USB

C. USB-A

D. USB-B

Tworzenie i administrowanie s…

Wskaż zapytanie, w którym dane zostały uporządkowane.

A. SELECT nazwisko FROM firma WHERE pensja > 2000 LIMIT 10;

B. SELECT imie, nazwisko FROM mieszkancy WHERE wiek > 18 ORDER BY wiek;

C. SELECT AVG(ocena) FROM uczniowie WHERE klasa = 2;

D. SELECT DISTINCT produkt, cena FROM artykuly;

Administracja i eksploatacja …

W celu konserwacji elementów z łożyskami oraz ślizgami w urządzeniach peryferyjnych wykorzystuje się

A. sprężone powietrze

B. tetrową szmatkę

C. powłokę grafitową

D. smar syntetyczny

Tworzenie i administrowanie s…

Wskaż NIEPRAWIDŁOWY opis optymalizacji kodu wygenerowanego przez program

A. Powinna prowadzić do zmiany kodu źródłowego w taki sposób, aby działał on szybciej

B. Jej celem jest sprawdzenie zgodności z wymogami formalnymi

C. W celu przyspieszenia wykonania kodu przez procesor może być przeprowadzana na różnych etapach działania

D. Jej celem jest zwiększenie efektywności programu

Kwalifikacja EE8

Liczba ujemna [-16(10)] w zapisie kodu uzupełnień do dwóch ZU2(U2) przyjmuje formę

A. 0000110(2)

B. -110000(2)

C. 110000(2)

D. 1000100(2)