Filtrowanie pytań

Administracja i eksploatacja …

A. Shareware

B. Freeware

C. OEM

D. Software

Administracja i eksploatacja …

Program testujący wydajność sprzętu komputerowego to

A. sniffer.

B. chkdsk.

C. exploit.

D. benchmark.

Kwalifikacja EE8

Program diagnostyczny do komputera wygenerował komunikat NIC ERROR. Ten komunikat wskazuje na usterkę karty

A. dźwiękowej

B. wideo

C. sieciowej

D. graficznej

Administracja i eksploatacja …

Aby na Pasku zadań pojawiły się ikony z załączonego obrazu, trzeba w systemie Windows ustawić

A. obszar Action Center

B. obszar powiadomień

C. funkcję Pokaż pulpit

D. funkcję Snap i Peek

Tworzenie i administrowanie s…

W którym z poniższych przykładów walidacja fragmentu kodu CSS zakończy się sukcesem?

A. <p style="font-size:bold;">

B. p { text-size:bold; }

C. <p style="font-style:bold;">

D. p { font-weight:bold; }

Kwalifikacja EE8

Bez użycia opaski antystatycznej dotknięcie styków karty rozszerzeń na dolnej części tuż po wyłączeniu komputera może najprawdopodobniej spowodować

A. spalenie zasilacza komputera

B. porażenie ładunkami elektrostatycznymi pracownika

C. uszkodzenie elektrostatyczne karty

D. zawieszenie się komputera

Kwalifikacja EE8

Aby użytkownik systemu Linux mógł zobaczyć zawartość katalogu, wyświetlając pliki oraz foldery, obok polecenia ls

może wykorzystać polecenie

lsA. pwd

B. tree

C. mkdir

D. man

Kwalifikacja EE8

W systemie Linux program odpowiadający Windowsowemu chkdsk to

A. synaptic

B. fsck

C. icacls

D. totem

Administracja i eksploatacja …

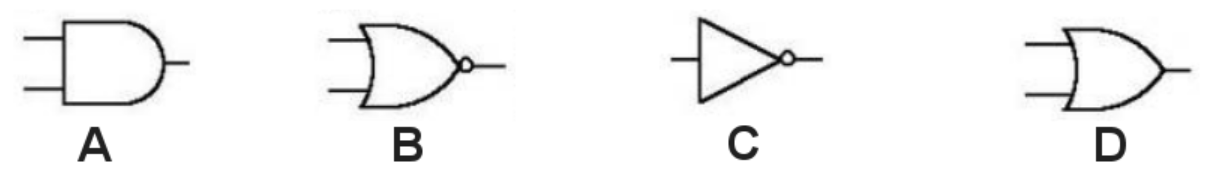

Wskaż ilustrację, która przedstawia symbol bramki logicznej NOT?

A. A

B. C

C. B

D. D

Tworzenie i administrowanie s…

Który model barw opisuje kolor za pomocą stożka przestrzeni barw?

A. CIE

B. CMY

C. HSV

D. CMYK

Administracja i eksploatacja …

Aby zabezpieczyć komputery w lokalnej sieci przed nieautoryzowanym dostępem oraz atakami typu DoS, konieczne jest zainstalowanie i skonfigurowanie

A. zapory ogniowej

B. filtru antyspamowego

C. programu antywirusowego

D. bloku okienek pop-up

Administracja i eksploatacja …

Aby zapewnić komputerowi otrzymanie konkretnego adresu IP od serwera DHCP, należy na serwerze ustalić

A. zarezerwowanie adresu IP urządzenia.

B. pulę adresów IP.

C. dzierżawę adresu IP.

D. wykluczenie adresu IP urządzenia.

Tworzenie i administrowanie s…

Specjalna funkcja danej klasy stosowana w programowaniu obiektowym, która jest wywoływana automatycznie w momencie tworzenia obiektu, a jej głównym celem jest zazwyczaj inicjalizacja pól, to

A. konstruktor

B. obiekt

C. destruktor

D. specyfikator dostępu

Tworzenie i administrowanie s…

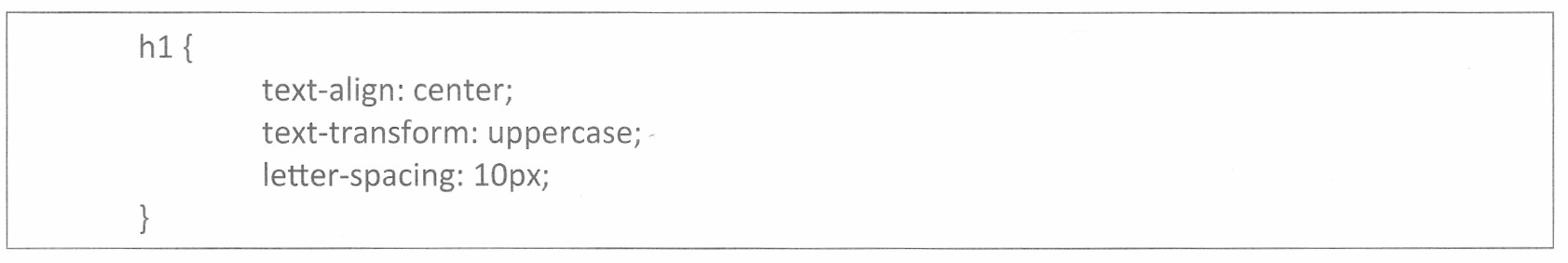

Zdefiniowany styl CSS spowoduje, że nagłówki pierwszego poziomu będą

A. wyśrodkowane, pisane małymi literami, a odstępy między liniami ustalone na 10 px

B. wyśrodkowane, pisane wielkimi literami, a odstępy między literami ustalone na 10 px

C. wyjustowane, pisane wielkimi literami, a odstępy między liniami ustalone na 10 px

D. wyjustowane, pisane małymi literami, a odstępy między literami ustalone na 10 px

Administracja i eksploatacja …

Tester strukturalnego okablowania umożliwia weryfikację

A. mapy połączeń

B. obciążenia ruchu w sieci

C. liczby komputerów w sieci

D. ilości przełączników w sieci

Administracja i eksploatacja …

Rzeczywistą kalibrację sprzętową monitora można wykonać

A. narzędziem online producenta monitora.

B. luksomierzem.

C. narzędziem systemowym do kalibracji.

D. dedykowanym do tego celu kolorymetrem.

Tworzenie i administrowanie s…

Skrypt napisany w języku JavaScript wylicza cenę promocyjną dla swetrów w kolorach: zielonym i niebieskim (zmienna kolor) przy zakupach powyżej 200 zł (zmienna zakupy). Warunek do obliczeń powinien być sformułowany za pomocą wyrażenia logicznego?

A. zakupy > 200 || (kolor == 'zielony' && kolor == 'niebieski')

B. zakupy > 200 && kolor == 'zielony' && kolor == 'niebieski'

C. zakupy > 200 || kolor == 'zielony' || kolor == 'niebieski'

D. zakupy > 200 && (kolor == 'zielony' || kolor == 'niebieski')

Administracja i eksploatacja …

Zapis liczby w systemie oznaczonym jako #108 to

A. oktalnym

B. dziesiętnym

C. binarnym

D. heksadecymalnym

Administracja i eksploatacja …

Która z usług odnosi się do centralnego zarządzania tożsamościami, uprawnieniami oraz obiektami w sieci?

A. DHCP (Dynamic Host Configuration Protocol)

B. NAS (Network File System)

C. AD (Active Directory)

D. WDS (Windows Deployment Services)

Tworzenie i administrowanie s…

Rozdzielczość obrazów cyfrowych wyświetlanych na ekranie monitora wyrażona w liczbie pikseli na cal określa jednostka

A. ppi

B. dpi

C. lpi

D. spi

Tworzenie i administrowanie s…

W języku JavaScript właściwie zdefiniowana zmienna to

A. imię%

B. #imie

C. imie2

D. imię2

Tworzenie i administrowanie s…

Jakie wartości zostaną wyświetlone kolejno w wyniku wykonania podanego skryptu?

| <script language = "JavaScript"> var x = 1; var y; ++y; document.write(++x); document.write(" "); document.write(x--); document.write(" "); document.write(x); </script> |

A. 1 2 2

B. 2 2 1

C. 2 1 1

D. 1 2 1

Administracja i eksploatacja …

Najlepszą metodą ochrony danych przedsiębiorstwa, którego biura znajdują się w różnych, odległych miejscach, jest wdrożenie

A. backupu w chmurze firmowej

B. kopii przyrostowych

C. kopii analogowych

D. kompresji strategicznych danych

Tworzenie i administrowanie s…

Które zapytanie języka SQL zlicza wszystkie rekordy w tabeli Zamowienia?

A. SELECT ALL(*) FROM Zamowienia;

B. COUNT(Zamowienia);

C. SELECT SUM() FROM Zamowienia;

D. SELECT COUNT(*) FROM Zamowienia;

Tworzenie i administrowanie s…

W języku PHP zmienna globalna $_POST, służąca do odbierania danych z formularza przesłanych metodą POST, jest:

A. obiektem klasy stdClass.

B. tablicą asocjacyjną.

C. zmienną tekstową.

D. ciągiem znaków zakodowanym w JSON.

Tworzenie i administrowanie s…

Aby w HTML uzyskać odpowiednie formatowanie paragrafu dla tekstu:

| Tekst może być zaznaczony albo istotny dla autora |

A. <p>Tekst może być <mark>zaznaczony</mark> albo <em>istotny</em> dla autora</p>

B. <p>Tekst może być <mark>wyróżniony</mark> albo <em>istotny dla autora</p>

C. <p>Tekst może być <mark>wyróżniony albo <em>istotny</em> dla autora</mark></p>

D. <p>Tekst może być <mark>wyróżniony albo <i>istotny</i> dla autora</mark></p>

Tworzenie i administrowanie s…

Który z zapisów znacznika <div> może pojawić się w dokumencie HTML tylko raz, a ponowne jego użycie spowoduje błędy podczas walidacji tego dokumentu?

A. <div id="identyfkator">

B. <div>

C. <div class="klasa">

D. <div class="klasa1 klasa2">

Tworzenie i administrowanie s…

Ile razy zostanie wykonana pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w trakcie działania pętli?

for ($i = 0; $i <= 10; $i+=2) { .... }

A. 10

B. 6

C. 0

D. 5

Administracja i eksploatacja …

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

Linux atom 3.16.0-5-amd64 #1 SMP Debian 3.16.51-3+deb8u1 (2018-01-08) x86_64 GNU/Linux

A. factor 22

B. hostname

C. uptime

D. uname -a

Kwalifikacja EE8

W systemie binarnym suma liczb 10011012 oraz 110012 daje

A. 1100110

B. 1101100

C. 1101101

D. 1110001

Tworzenie i administrowanie s…

Podaj polecenie SQL, które pozwoli na dodanie kolumny miesiacSiewu do tabeli rośliny znajdującej się w bazie danych

A. CREATE TABLE rośliny {miesiacSiewu int};

B. UPDATE rośliny ADD miesiacSiewu int;

C. ALTER TABLE rośliny ADD miesiacSiewu int;

D. INSERT INTO rośliny VALUES (miesiacSiewu int);

Tworzenie i administrowanie s…

Jaką wartość w formacie heksadecymalnym będzie miała barwa określona kodem rgb(255, 10, 22)?

A. #2551022

B. #251022

C. #FF1016

D. #FF0A16

Kwalifikacja EE8

Fragment programu z instrukcją case t of ... można zastąpić

var t:integer; begin write('Podaj rok '); readln(x); t:=x div 1000; case t of 1:write('M'); 2:write('MM'); 3:write('MMM'); end;

A. pętlą for ... doB. trzema konstrukcjami warunkowymiC. pętlą while ... doD. instrukcją repeat ...until Administracja i eksploatacja … Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

A. 1101101B. 1100110C. 1101100D. 1110001 Administracja i eksploatacja … Na ilustracji zaprezentowano schemat blokowy karty

Administracja i eksploatacja … Aby utworzyć kontroler domeny w systemach z rodziny Windows Server na serwerze lokalnym, konieczne jest zainstalowanie roli

A. usług zarządzania prawami dostępu w Active DirectoryB. usług domenowej w Active DirectoryC. usług certyfikatów w Active DirectoryD. usług LDS w Active Directory Administracja i eksploatacja … Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

A. Harmonogram zadańB. Foldery udostępnioneC. Podgląd zdarzeńD. Zasady grupy Tworzenie i administrowanie s… W dokumencie HTML umieszczono tekst sformatowany określonym stylem. Aby wprowadzić w treści kilka słów o zróżnicowanym stylu, należy użyć znacznika

A. <hr>B. <span>C. <table>D. <section> Administracja i eksploatacja … Protokół, który pozwala urządzeniom na uzyskanie od serwera informacji konfiguracyjnych, takich jak adres IP bramy sieciowej, to

A. DHCPB. RTPC. HTTPSD. NFS Administracja i eksploatacja … Instalacja systemów Linux oraz Windows 7 przebiegła bez żadnych problemów. Systemy zainstalowały się poprawnie z domyślnymi ustawieniami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

A. brak sterownikówB. nieprawidłowe ułożenie zworek w dysku twardymC. uszkodzenie logiczne dysku twardegoD. błędnie skonfigurowane bootowanie napędów

var t:integer; begin write('Podaj rok '); readln(x); t:=x div 1000; case t of 1:write('M'); 2:write('MM'); 3:write('MMM'); end; A. pętlą for ... do

B. trzema konstrukcjami warunkowymi

C. pętlą while ... do

D. instrukcją repeat ...until

Administracja i eksploatacja …

Jakie będzie rezultatem dodawania liczb 10011012 i 110012 w systemie binarnym?

A. 1101101

B. 1100110

C. 1101100

D. 1110001

Administracja i eksploatacja …

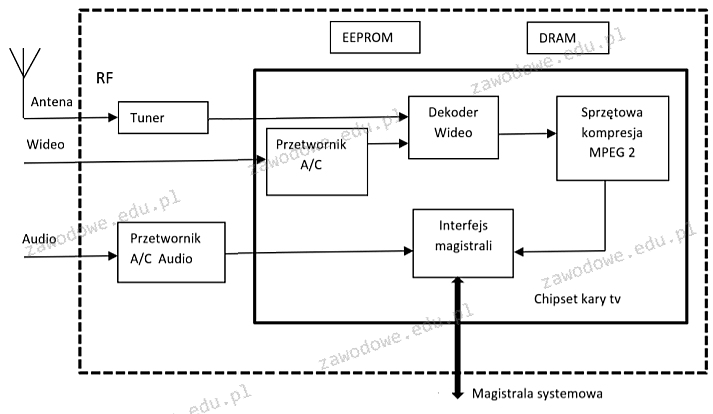

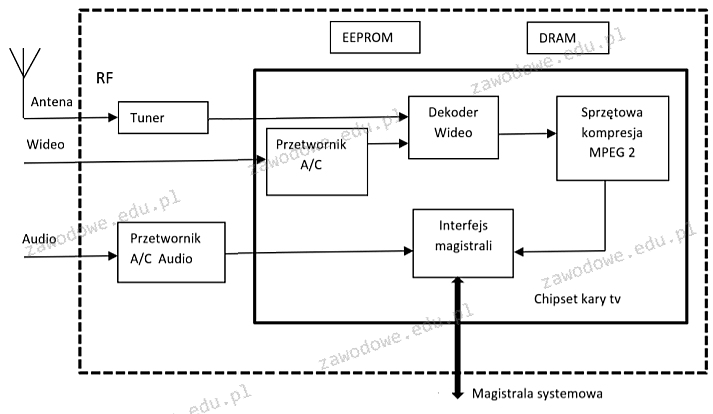

Na ilustracji zaprezentowano schemat blokowy karty

A. dźwiękowej

B. telewizyjnej

C. graficznej

D. sieciowej

Administracja i eksploatacja …

Aby utworzyć kontroler domeny w systemach z rodziny Windows Server na serwerze lokalnym, konieczne jest zainstalowanie roli

A. usług zarządzania prawami dostępu w Active Directory

B. usług domenowej w Active Directory

C. usług certyfikatów w Active Directory

D. usług LDS w Active Directory

Administracja i eksploatacja …

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

A. Harmonogram zadań

B. Foldery udostępnione

C. Podgląd zdarzeń

D. Zasady grupy

Tworzenie i administrowanie s…

W dokumencie HTML umieszczono tekst sformatowany określonym stylem. Aby wprowadzić w treści kilka słów o zróżnicowanym stylu, należy użyć znacznika

A. <hr>

B. <span>

C. <table>

D. <section>

Administracja i eksploatacja …

Protokół, który pozwala urządzeniom na uzyskanie od serwera informacji konfiguracyjnych, takich jak adres IP bramy sieciowej, to

A. DHCP

B. RTP

C. HTTPS

D. NFS

Administracja i eksploatacja …

Instalacja systemów Linux oraz Windows 7 przebiegła bez żadnych problemów. Systemy zainstalowały się poprawnie z domyślnymi ustawieniami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

A. brak sterowników

B. nieprawidłowe ułożenie zworek w dysku twardym

C. uszkodzenie logiczne dysku twardego

D. błędnie skonfigurowane bootowanie napędów