Filtrowanie pytań

Tworzenie i administrowanie s…

A. (zm1 > 6) && (zm1 <= 203)

B. (zm1 > 6) || (zm1 <= 203)

C. (zm1 > 6) || (zm1 != 203)

D. (zm1 > 6) && (zm1 != 203)

Administracja i eksploatacja …

Jakie medium transmisyjne używają myszki Bluetooth do interakcji z komputerem?

A. Promieniowanie podczerwone

B. Fale radiowe w paśmie 800/900 MHz

C. Promieniowanie ultrafioletowe

D. Fale radiowe w paśmie 2,4 GHz

Tworzenie i administrowanie s…

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

A. markup language.

B. metadata.

C. metalanguage.

D. databus.

INF.02 Pytanie 6724

Administracja i eksploatacja …

Aby przywrócić dane, które zostały usunięte za pomocą kombinacji klawiszy Shift + Delete, co należy zrobić?

A. odzyskać je z systemowego kosza

B. skorzystać z oprogramowania do odzyskiwania danych

C. użyć kombinacji klawiszy Shift+Insert

D. odzyskać je z folderu plików tymczasowych

Kwalifikacja EE8

Sygnatura tablicy partycji to ciąg bitów 55AA16. Jaką wartość ma ona w systemie dwójkowym?

A. 10100101101001012

B. 10101010010101012

C. 01011010010110102

D. 01010101101010102

Administracja i eksploatacja …

W dokumentacji technicznej efektywność głośnika podłączonego do komputera wyraża się w jednostce

A. J

B. kHz

C. dB

D. W

Tworzenie i administrowanie s…

Aby osiągnąć efekt przedstawiony na ilustracji, w kodzie HTML należy zastosować znacznik skrótu <abbr> z atrybutem

A. name

B. alt

C. dfn

D. title

Kwalifikacja EE8

Umiejętność generowania strumienia elektromagnetycznego przez obwód zasilany prądem to

A. indukcyjność

B. częstotliwość

C. rezystancja

D. napięcie

Tworzenie i administrowanie s…

W CSS zapis w postaci

h1::first-letter {color: red;}

spowoduje, że kolor czerwony zostanie zastosowany do

A. pierwszej litery nagłówka w pierwszym stopniu

B. pierwszej litery nagłówka w drugim stopniu

C. tekstu nagłówka w pierwszym stopniu

D. pierwszej linii akapitu

Administracja i eksploatacja …

Który typ drukarki powinien być wykorzystany w dziale sprzedaży hurtowni materiałów budowlanych do tworzenia faktur na papierze samokopiującym, aby uzyskać kopie wydruku?

A. Laserowa

B. Atramentowa

C. Sublimacyjna

D. Igłowa

Administracja i eksploatacja …

Wskaż błędny sposób podziału dysku MBR na partycje

A. 2 partycje podstawowe i jedna rozszerzona

B. 1 partycja podstawowa oraz jedna rozszerzona

C. 1 partycja podstawowa i dwie rozszerzone

D. 3 partycje podstawowe oraz jedna rozszerzona

Administracja i eksploatacja …

Odmianą pamięci, która zapewnia tylko odczyt i może być usunięta przy użyciu światła ultrafioletowego, jest pamięć

A. PROM

B. EPROM

C. EEPROM

D. ROM

Kwalifikacja EE8

Adres IP 158.75.60.16 należy do klasy adresów

A. klasy A

B. klasy B

C. klasy C

D. klasy D

Kwalifikacja EE8

Jak nazywa się język programowania, który jest zorientowany obiektowo, a programy w nim stworzone są kompilowane do kodu pośredniego, niezależnego od platformy, i uruchamiane na wirtualnej maszynie?

A. C++

B. Assembler

C. Java

D. Pascal

Tworzenie i administrowanie s…

Jaką postać ma kolor zdefiniowany w formacie szesnastkowym jako #11FE07 w modelu RGB?

A. rgb(17, 255, 7)

B. rgb(ll, 127, 7)

C. rgb(17, FE, 7)

D. rgb(17, 254, 7)

Administracja i eksploatacja …

Aby połączyć projektor multimedialny z komputerem, należy unikać użycia złącza

A. D-SUB

B. USB

C. SATA

D. HDMI

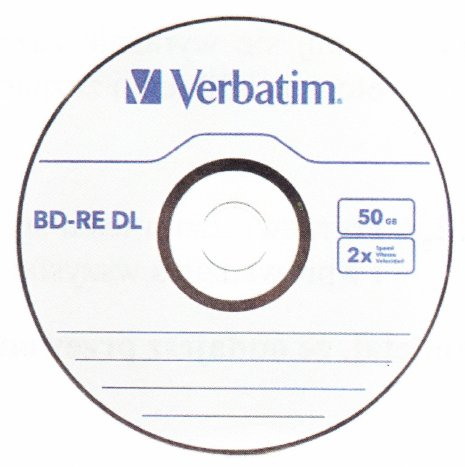

Administracja i eksploatacja …

Aby nagrać dane na nośniku przedstawionym na ilustracji, konieczny jest odpowiedni napęd

A. Blu-ray

B. DVD-R/RW

C. CD-R/RW

D. HD-DVD

Administracja i eksploatacja …

Aby zintegrować komputer z siecią LAN, należy użyć interfejsu

A. LPT

B. D-SUB

C. RJ-45

D. S/PDIF

Administracja i eksploatacja …

Który z standardów implementacji sieci Ethernet określa sieć opartą na kablu koncentrycznym, gdzie długość segmentu nie może przekraczać 185 m?

A. 10Base-2

B. 100Base-T4

C. 10Base-5

D. 100Base-T2

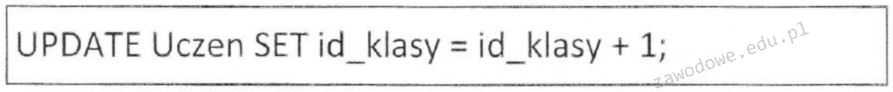

Tworzenie i administrowanie s…

Zadanie przedstawione w ramce polecenia SQL ma na celu

A. powiększyć wartość pola Uczen o jeden

B. zwiększyć wartość kolumny id_klasy o jeden dla wszystkich wpisów tabeli Uczen

C. ustawić wartość pola Uczen na 1

D. ustawić wartość kolumny id_klasy na 1 dla wszystkich wpisów w tabeli Uczen

Tworzenie i administrowanie s…

Aby zmienić wartość atrybutu elementu przy użyciu skryptu JavaScript, należy zastosować następujący zapis

A. document.getElementById(id).style.<nazwa właściwości> = <nowa wartość>

B. document.getElementById(id).<nazwa-atrybutu> = <nowa wartość>

C. document.getElementById(id).<nazwa właściwości> = <nowa wartość>

D. document.getElementById(id).innerHTML = <nowa wartość>

INF.03 Pytanie 6742

Tworzenie i administrowanie s…

Jaki typ komunikatu jest zawsze przesyłany wyłącznie w kierunku w dół, to jest od kierownika do pracownika?

A. Zgłaszanie.

B. Poszukiwanie rozwiązań.

C. Powierzenie zadania.

D. Uwagi dotyczące polityki organizacji.

Kwalifikacja EE8

Przed przystąpieniem do naprawy komputera, która wymaga wymiany procesora, należy

A. odłączyć urządzenia peryferyjne

B. odłączyć zasilanie komputera

C. założyć fartuch ochronny

D. usunąć moduły pamięci RAM

Tworzenie i administrowanie s…

Które zapytanie SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się na literę Z?

A. SELECT nazwisko FROM klient WHERE nazwisko='Z_?'

B. SELECT nazwisko FROM klient WHERE nazwisko LIKE 'Z_%'

C. SELECT nazwisko FROM klient WHERE nazwisko LIKE 'Z%'

D. SELECT nazwisko FROM klient WHERE nazwisko='Z?'

Administracja i eksploatacja …

Do pomiaru wartości mocy pobieranej przez zestaw komputerowy służy

A. omomierz.

B. dozymetr.

C. watomierz.

D. anemometr.

Administracja i eksploatacja …

Jak nazywa się interfejs wewnętrzny w komputerze?

A. AGP

B. PCMCIA

C. D-SUB

D. IrDA

Administracja i eksploatacja …

W systemie Linux do bieżącego monitorowania aktywnych procesów wykorzystuje się polecenie

A. sed

B. ps

C. proc

D. sysinfo

Tworzenie i administrowanie s…

.format1 {

…

}

W CSS określono wspólne style dla pewnej grupy elementów. Użycie takich stylów w kodzie HTML odbywa się za pomocą atrybutu:

A. class = "format1"

B. div = "format1"

C. id = "format1"

D. style = "format1"

Administracja i eksploatacja …

Przedstawione wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate służy do

A. konsolidacji danych na dyskach.

B. kompresji dysku.

C. kryptograficznej ochrony danych na dyskach.

D. tworzenia kopii dysku.

Kwalifikacja EE8

Oprogramowanie, które nie jest zakwalifikowane jako malware (z ang. malicious software) to

A. exploit

B. keylogger

C. computer aided manufacturing

D. scumware

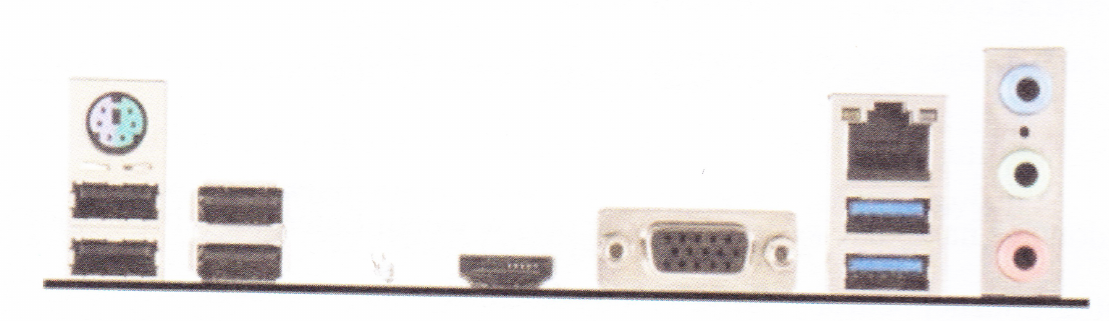

Administracja i eksploatacja …

Zidentyfikuj interfejsy znajdujące się na panelu tylnym płyty głównej:

A. 2xPS2; 1xRJ45; 6xUSB 2.0, 1.1

B. 2xHDMI, 1xD-SUB, 1xRJ11, 6xUSB 2.0

C. 2xUSB 3.0; 4xUSB 2.0, 1.1; 1xD-SUB

D. 2xUSB 3.0; 2xUSB 2.0, 1.1; 2xDP, 1xDVI

Administracja i eksploatacja …

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

A. wymiany

B. folderowa

C. rozszerzona

D. systemowa

Kwalifikacja EE8

Wynikiem mnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest liczba

A. 0110 1001 0000 00002

B. 64400O

C. 690010

D. 6900H

Tworzenie i administrowanie s…

Wskaż polecenie do iteracji.

A. for

B. switch

C. else

D. throw

Tworzenie i administrowanie s…

Podany poniżej kod źródłowy w języku C++ ma na celu wypisywanie dla wprowadzonych dowolnych liczb całkowitych różniących się od zera: int main(){

int liczba;

cin >> liczba;

while (liczba != 0)

{

if ((liczba % 2) == 0)

cout << liczba << endl;

cin >> liczba;

}

return 0;

}

A. wszystkie liczby

B. jedynie liczby parzyste

C. liczby pierwsze

D. tylko liczby nieparzyste

Kwalifikacja EE8

Licencja CAL (Client Access License) przyznaje użytkownikowi uprawnienia

A. do korzystania z usług dostępnych na serwerze

B. do użytkowania programu w sposób nieograniczony

C. do przenoszenia programu na nośniki zewnętrzne

D. do modyfikacji kodu źródłowego programu

Administracja i eksploatacja …

Jaką minimalną rozdzielczość powinna wspierać karta graficzna, aby możliwe było odtwarzanie materiału wideo w trybie Full HD na 23-calowym monitorze?

A. 2560×1440

B. 2048×1152

C. 1920×1080

D. 1600×900

Tworzenie i administrowanie s…

W JavaScript wynik operacji przyjmuje wartość NaN, jeśli skrypt próbował wykonać

A. funkcję parseFloat zamiast parseInt na zmiennej typu liczbowego

B. funkcję sprawdzającą długość napisu, a zawartość zmiennej była liczbą

C. operację arytmetyczną, a zmienna miała postać napisu

D. operację arytmetyczną na dwóch zmiennych liczbowych dodatnich

Administracja i eksploatacja …

Karta sieciowa w standardzie Fast Ethernet umożliwia przesył danych z maksymalną prędkością

A. 100 Mbps

B. 100 MB/s

C. 10 Mbps

D. 10 MB/s

Administracja i eksploatacja …

Aby stworzyć skompresowane archiwum danych w systemie Linux, jakie polecenie należy zastosować?

A. tar -xvf

B. tar -tvf

C. tar -jxvf

D. tar -zcvf