Filtrowanie pytań

Tworzenie i administrowanie s…

A. ALTER TABLE tab CHANGE kol='Ania' kol='Zosia';

B. ALTER TABLE tab CHANGE kol='Zosia' kol='Ania';

C. UPDATE tab SET kol='Ania' WHERE kol='Zosia';

D. UPDATE tab SET kol='Zosia' WHERE kol='Ania';

Tworzenie i administrowanie s…

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

A. unsetcookie(""$ciastko"");

B. setcookie(""ciastko"", """", time()-3600);

C. deletecookie(""ciastko"");

D. setcookie(""$ciastko"", """", 0);

Tworzenie i administrowanie s…

Algorytm przedstawiony dla tablicy n-elementowej t[n] ma na celu obliczenie sumy: // K1

i = 0; wynik = 0;

// K2

while i < n do

// K3

wynik = wynik + t[i];

// K4

i = i + 2;

// K5

wypisz(wynik);

A. elementów tablicy, których wartości są nieparzyste.

B. wszystkie elementy tablicy.

C. co drugi element tablicy.

D. n-elementów tablicy.

Tworzenie i administrowanie s…

Termin "front-end" w kontekście projektowania stron WWW odnosi się do

A. interfejsu witryny internetowej powiązanego z technologiami operującymi w przeglądarce internetowej

B. działania skryptów oraz aplikacji realizowanych po stronie serwera WWW

C. organizacji informacji na serwerze WWW

D. bazy danych z danymi publikowanymi na stronie

Tworzenie i administrowanie s…

Jakie polecenie pozwala na kontrolowanie oraz optymalizację bazy danych?

A. mysqlcheck

B. mysqldump

C. mysqlimport

D. mysqlshow

Administracja i eksploatacja …

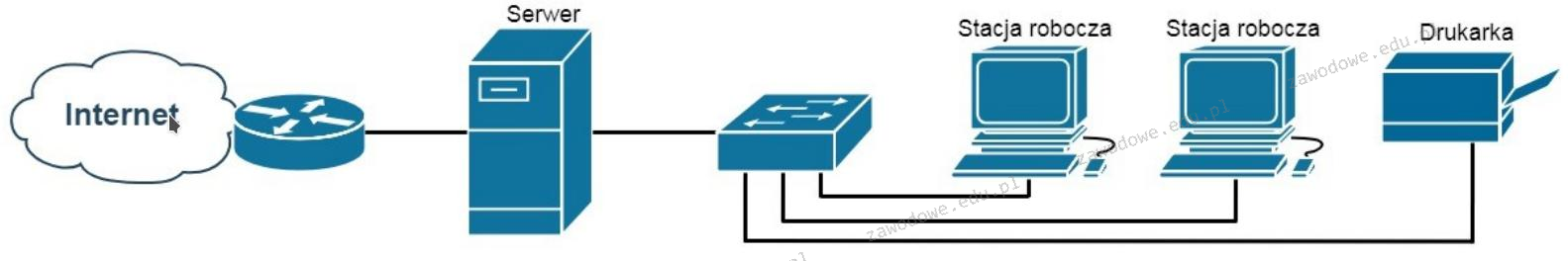

Na rysunku można zobaczyć schemat topologii fizycznej, która jest kombinacją topologii

A. magistrali i gwiazdy

B. pierścienia i gwiazdy

C. siatki i magistrali

D. siatki i gwiazdy

Administracja i eksploatacja …

Co to jest serwer baz danych?

A. MSDN

B. OTDR

C. MySQL

D. VPN

Administracja i eksploatacja …

Komputer K1 jest podłączony do interfejsu G0 routera, a komputer K2 do interfejsu G1 tego samego routera. Na podstawie przedstawionej w tabeli adresacji ustal prawidłowy adres bramy komputera K2.

Interfejs Adres IP Maska

G0 172.16.0.1 255.255.0.0

G1 192.168.0.1 255.255.255.0

A. 192.168.0.1

B. 172.16.0.1

C. 192.168.0.2

D. 172.16.0.2

Administracja i eksploatacja …

Jakie porty powinny być odblokowane w firewallu komputera, aby uzyskać dostęp do zainstalowanej usługi FTP?

A. 53 i 137

B. 80 i 443

C. 25 i 110

D. 20 i 21

Tworzenie i administrowanie s…

Jaki kolor reprezentuje zapis heksadecymalny #0000FF?

A. niebieski

B. zielony

C. czerwony

D. czarny

Administracja i eksploatacja …

int a;

Podaną zmienną wyświetl na 2 sposoby.

A. printf("a = %d", a); oraz printf("%d", a);

B. cout << "a = " << a; oraz cout << a;

C. console.log("a = " + a); oraz console.log(a);

D. System.out.println("a = " + a); oraz System.out.println(a);

INF.02 Pytanie 7212

Administracja i eksploatacja …

Gdy użytkownik zauważy, że ważne pliki zniknęły z dysku twardego, powinien

A. zainstalować oprogramowanie diagnostyczne

B. wykonać defragmentację tego dysku

C. zabezpieczyć dysk przed zapisaniem nowych danych

D. przeprowadzić test S.M.A.R.T. na tym dysku

Administracja i eksploatacja …

Internet Relay Chat (IRC) to protokół wykorzystywany do

A. przesyłania listów do grup dyskusyjnych

B. prowadzenia konwersacji w konsoli tekstowej

C. transmisji dźwięku w sieci

D. przesyłania wiadomości e-mail

Administracja i eksploatacja …

Który rodzaj pracy Access Pointa jest używany, aby umożliwić urządzeniom bezprzewodowym dostęp do przewodowej sieci LAN?

A. Most bezprzewodowy

B. Repeater

C. Punkt dostępowy

D. Tryb klienta

Tworzenie i administrowanie s…

Które ze znaczników HTML umożliwią wyświetlenie na stronie tekstu w jednym wierszu, jeżeli żadne formatowanie CSS nie zostało zdefiniowane?

Dobre strony mojej strony |

A. <p>Dobre strony </p><p style=”letter-spacing:3px”>mojej strony</p>

B. <div>Dobre strony </div><div style=”letter-spacing:3px”>mojej strony</div>

C. <h3>Dobre strony </h3><h3 style=”letter-spacing:3px”>mojej strony</h3>

D. <span>Dobre strony </span><span style=”letter-spacing:3px”>mojej strony</span>

Administracja i eksploatacja …

Komputer jest połączony z myszą bezprzewodową, a kursor w trakcie używania nie porusza się płynnie, tylko "skacze" po ekranie. Możliwą przyczyną awarii urządzenia może być

A. uszkodzenie przycisku lewego

B. brak akumulatora

C. uszkodzenie mikroprzełącznika

D. wyczerpywanie się akumulatora zasilającego

Administracja i eksploatacja …

Jaką wartość ma liczba 5638 zapisana w systemie szesnastkowym?

A. 371

B. 317

C. 173

D. 713

Administracja i eksploatacja …

W systemie Windows uruchomiono plik wsadowy z dwoma argumentami. Uzyskanie dostępu do wartości drugiego argumentu w pliku wsadowym jest możliwe przez

A. $2$

B. %2%

C. $2

D. %2

Administracja i eksploatacja …

Jakie oprogramowanie pełni rolę serwera DNS w systemie Linux?

A. CUPS

B. BIND

C. APACHE

D. ProFTPD

Kwalifikacja EE8

Diagram relacji encji to

A. pojemność bazy danych wyrażona w bajtach

B. typ graficznej prezentacji relacji pomiędzy encjami

C. typ oprogramowania bazodanowego

D. wartość pojedynczego wpisu w bazie danych

Tworzenie i administrowanie s…

Zestaw narzędzi oraz funkcji umożliwiający tworzenie aplikacji, który dodatkowo narzuca ramy wizualne aplikacji, jej strukturę oraz czasami wzór, według którego ma być stworzona aplikacja, to

A. middleware

B. framework

C. biblioteka

D. komponent

Administracja i eksploatacja …

Która z usług na serwerze Windows umożliwi użytkownikom końcowym sieci zaprezentowanej na ilustracji dostęp do Internetu?

A. Usługa udostępniania

B. Usługa rutingu

C. Usługa LDS

D. Usługa drukowania

Administracja i eksploatacja …

W metodzie archiwizacji danych nazwanej Dziadek – Ojciec – Syn na poziomie Dziadek przeprowadza się kopię danych na koniec

A. dnia

B. roku

C. miesiąca

D. tygodnia

Tworzenie i administrowanie s…

Którą technologię poleca się przy tworzeniu serwisów WWW, tak aby zmiany w treści można było wykonywać bez potrzeby ich kodowania, przez użytkowników bez kompetencji programistycznych?

A. CMS

B. FTP

C. SEO

D. SSL

Tworzenie i administrowanie s…

W języku PHP funkcja trim służy do

A. Usuwania białych znaków lub innych znaków wymienionych w parametrze z obu końców tekstu

B. Redukowania długości tekstu o określoną w parametrze liczbę znaków

C. Określania długości tekstu

D. Porównywania dwóch tekstów i wyświetlania ich wspólnej części

Tworzenie i administrowanie s…

Na obrazie przedstawiono projekt układu bloków witryny internetowej. Zakładając, że bloki są realizowane za pomocą znaczników sekcji, ich formatowanie w CSS, oprócz ustawionych szerokości, powinno zawierać właściwość

| BLOK 1 | BLOK 2 | ||

| BLOK 3 | BLOK 4 | ||

| BLOK 5 | |||

A. clear: both dla bloku 5 oraz float: left dla pozostałych bloków.

B. clear: both dla wszystkich bloków.

C. float: left dla wszystkich bloków.

D. clear: both dla bloku 5 oraz float: left jedynie dla 1 i 2 bloku.

Administracja i eksploatacja …

Aby wymusić na użytkownikach lokalnych systemów z rodziny Windows Server regularną zmianę haseł oraz stosowanie haseł o odpowiedniej długości, które spełniają kryteria złożoności, należy ustawić

A. zasady blokady konta w zasadach grupowych

B. parametry konta użytkownika w narzędziu zarządzania komputerem

C. zasady haseł w lokalnych zasadach zabezpieczeń

D. konta użytkowników w Ustawieniach

Tworzenie i administrowanie s…

Aby wykonać usunięcie tabeli, należy użyć kwerendy

A. DELETE

B. UNIQUE

C. DROP TABLE

D. TRUNCATE TABLE

Tworzenie i administrowanie s…

Wskaż styl CSS za pomocą którego został uzyskany przedstawiony efekt.

|

A. ul li:nth-child(odd) { background-color: DodgerBlue; }

B. ul li:hover { background-color: DodgerBlue; }

C. ul li:active { background-color: DodgerBlue; }

D. ul li:nth-child(even) { background-color: DodgerBlue; }

Administracja i eksploatacja …

Zidentyfikuj urządzenie przedstawione na ilustracji

A. jest przeznaczone do przechwytywania oraz rejestrowania pakietów danych w sieciach komputerowych

B. jest odpowiedzialne za generowanie sygnału analogowego na wyjściu, który jest wzmocnionym sygnałem wejściowym, kosztem energii pobieranej z zasilania

C. umożliwia konwersję sygnału z okablowania miedzianego na okablowanie optyczne

D. odpowiada za transmisję ramki pomiędzy segmentami sieci z wyborem portu, do którego jest przesyłana

Administracja i eksploatacja …

Z informacji przedstawionych w tabeli wynika, że efektywna częstotliwość pamięci DDR SDRAM wynosi

| 184 styki |

| 64-bitowa szyna danych |

| Pojemność 1024 MB |

| Przepustowość 3200 MB/s |

A. 200 MHz

B. 333 MHz

C. 266 MHz

D. 400 MHz

Tworzenie i administrowanie s…

Formularze do zarządzania bazami danych są tworzone w celu

A. łatwiejszego wprowadzania, edytowania oraz usuwania danych

B. tworzenia powiązań w relacyjnych bazach danych

C. wyszukiwania rekordów spełniających określone kryteria

D. generowania raportów z danych

INF.03 Pytanie 7233

Tworzenie i administrowanie s…

Edytor, który realizuje zasady WYSIWYG, powinien umożliwiać

A. tworzenie elementów podstawowej grafiki wektorowej

B. osiągnięcie podobnego rezultatu tworzonej strony do jej wizualizacji w przeglądarce internetowej

C. przetwarzanie plików dźwiękowych przed ich umieszczeniem na stronie internetowej

D. publikację serwisów na serwerze przy użyciu wbudowanego klienta FTP

Administracja i eksploatacja …

Jaki jest główny cel stosowania maski podsieci?

A. Rozdzielenie sieci na mniejsze segmenty

B. Ochrona danych przed nieautoryzowanym dostępem

C. Szyfrowanie transmisji danych w sieci

D. Zwiększenie przepustowości sieci

Tworzenie i administrowanie s…

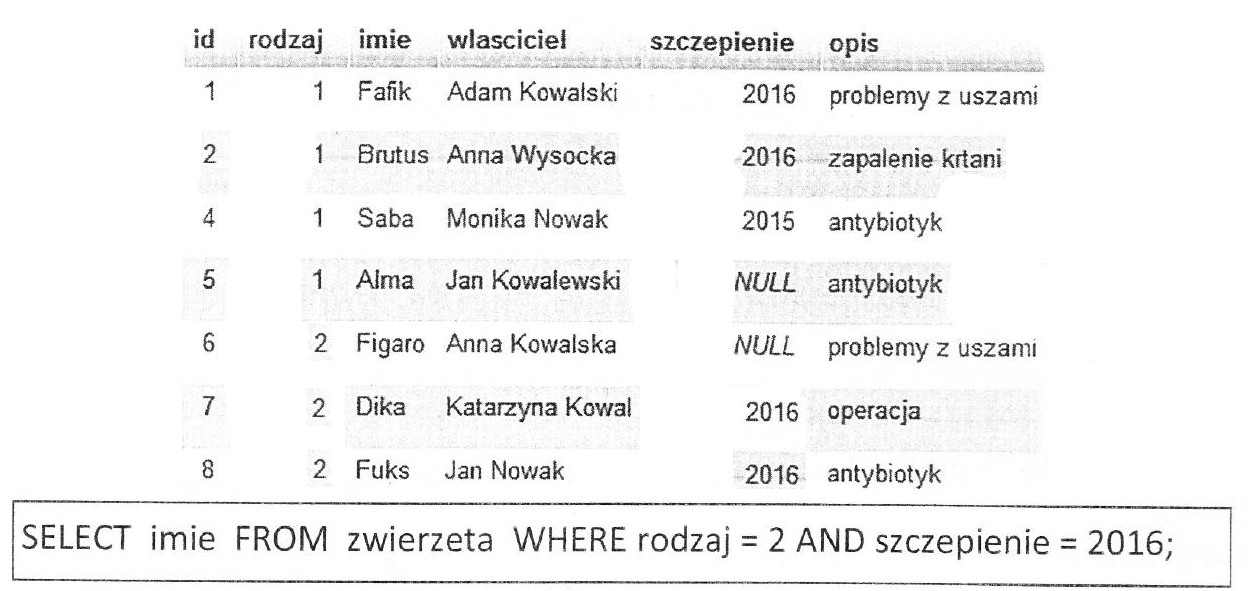

Jakie informacje z ośmiu wpisanych rekordów w tabeli zwierzęta zostaną przedstawione w wyniku wykonania wskazanej instrukcji SQL?

A. Anna Kowalska, Jan Nowak

B. Fafik, Brutus, Dika, Fuks

C. Figaro, Dika, Fuks

D. Dika, Fuks

Kwalifikacja EE8

Aby zmienić hasło użytkownika w systemie Linux, należy użyć polecenia

A. pwd egzamin

B. shadow egzamin

C. passwd egzamin

D. mkdir egzamin

Administracja i eksploatacja …

Pamięć podręczna Intel Smart Cache, która znajduje się w procesorach wielordzeniowych, takich jak Intel Core Duo, to pamięć

A. Cache L1 równo dzielona pomiędzy rdzenie

B. Cache L2 lub Cache L3, równo podzielona pomiędzy rdzenie

C. Cache L1 współdzielona pomiędzy wszystkie rdzenie

D. Cache L2 lub Cache L3, współdzielona przez wszystkie rdzenie

Administracja i eksploatacja …

Jakie znaczenie ma skrót MBR w kontekście technologii komputerowej?

A. Bloki pamięci w górnej części komputera IBM/PC

B. Główny rekord rozruchowy SO

C. Usługę związaną z interpretacją nazw domen

D. Fizyczny identyfikator karty sieciowej

Administracja i eksploatacja …

W systemie Windows konto użytkownika można założyć za pomocą polecenia

A. adduser

B. useradd

C. net user

D. users

Tworzenie i administrowanie s…

W notacji szesnastkowej kolor zielony reprezentowany jest jako #008000. Jaką wartość przyjmuje on w notacji RGB?

A. rgb(0, 100, 0)

B. rgb(0, 80, 0)

C. rgb(0, 128, 0)

D. rgb(0, 160, 0)