Filtrowanie pytań

Administracja i eksploatacja …

A. 100.168.0.1-AH1

B. 100.168.0.1:AH1

C. 100.168.0.1-8080

D. 100.168.0.1:8080

Administracja i eksploatacja …

Która z usług pozwala na zdalne zainstalowanie systemu operacyjnego?

A. RIS

B. DNS

C. IIS

D. IRC

Administracja i eksploatacja …

Interfejs SATA 2 (3Gb/s) oferuje prędkość transferu

A. 375 MB/s

B. 300 MB/s

C. 150 MB/s

D. 750 MB/s

Administracja i eksploatacja …

Czym jest skrót MAN w kontekście sieci?

A. lokalną

B. bezprzewodową

C. rozległą

D. miejską

Tworzenie i administrowanie s…

Jaką wartość wydrukuje na standardowe wyjście poniższy fragment kodu C++?

| int obliczenia( int x ) { x %= 3; x++; return x; } int main() { std::cout<<obliczenia(32); } |

A. 0

B. 2

C. 3

D. 32

Tworzenie i administrowanie s…

Atrybut autor w tabeli ksiazka oznacza

| CREATE TABLE ksiazka ( id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY, tytul VARCHAR(200), autor SMALLINT UNSIGNED NOT NULL, CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id) ); |

A. atrybut używany w relacji z tabelą dane

B. kluczem obcym powiązanym z tabelą autorzy

C. kluczem podstawowym tabeli ksiazka

D. atrybut typu tekstowego zawierający informacje o autorze

Administracja i eksploatacja …

Wskaż ikonę programu stosowanego do rozpakowania archiwum plików RAR.

A. Ikona 1.

B. Ikona 2.

C. Ikona 3.

D. Ikona 4.

Tworzenie i administrowanie s…

Definicja stylu w CSS, którą zaprezentowano, dotyczy odsyłacza, który

| a:visited {color: orange;} |

A. ma wskaźnik myszy umieszczony nad sobą

B. jeszcze nigdy nie został odwiedzony

C. posiada niepoprawny adres URL

D. był wcześniej odwiedzany

Administracja i eksploatacja …

Aby stworzyć archiwum danych w systemie operacyjnym Ubuntu, należy użyć programu

A. set

B. awk

C. tar

D. sed

Administracja i eksploatacja …

W systemie Linux, polecenie usermod -s dla danego użytkownika umożliwia

A. blokadę jego konta

B. zmianę jego katalogu domowego

C. zmianę jego powłoki systemowej

D. przypisanie go do innej grupy

Administracja i eksploatacja …

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

Linux atom 3.16.0-5-amd64 #1 SMP Debian 3.16.51-3+deb8u1 (2018-01-08) x86_64 GNU/Linux

A. uname -a

B. hostname

C. uptime

D. factor 22

Tworzenie i administrowanie s…

Web designer pragnie wstawić w znaczniku <header> nagłówek do treści. Zgodnie z zasadami użycia znaczników semantycznych, powinien wykorzystać znacznik

A. <h1>

B. <strong>

C. <title>

D. <p>

Tworzenie i administrowanie s…

Którą rozdzielczość należy ustawić w opcjach kodera, aby przygotować do publikacji film w rozdzielczości HD Ready?

A. 480x360

B. 1280x720

C. 1920x1080

D. 720x480

Administracja i eksploatacja …

Na podstawie danych przedstawionych w tabeli dotyczącej twardego dysku, ustal, który z wniosków jest poprawny?

Wolumin (C:)

Rozmiar woluminu = 39,06 GB

Rozmiar klastra = 4 KB

Zajęte miejsce = 31,60 GB

Wolne miejsce = 7,46 GB

Procent wolnego miejsca = 19 %

Fragmentacja woluminu

Fragmentacja całkowita = 9 %

Fragmentacja plików = 19 %

Fragmentacja wolnego miejsca = 0 %

Rozmiar woluminu = 39,06 GB

Rozmiar klastra = 4 KB

Zajęte miejsce = 31,60 GB

Wolne miejsce = 7,46 GB

Procent wolnego miejsca = 19 %

Fragmentacja woluminu

Fragmentacja całkowita = 9 %

Fragmentacja plików = 19 %

Fragmentacja wolnego miejsca = 0 %

A. Wymagana jest defragmentacja dysku, całkowita fragmentacja wynosi 19%

B. Dysk należy zdefragmentować, ponieważ fragmentacja wolnego miejsca wynosi 19%

C. Defragmentacja jest niepotrzebna, fragmentacja plików wynosi 0%

D. Defragmentacja nie jest potrzebna, całkowita fragmentacja wynosi 9%

Tworzenie i administrowanie s…

Używając komendy BACKUP LOG w MS SQL Server, można

A. wykonać kopię zapasową dziennika transakcyjnego

B. zrealizować pełną kopię zapasową

C. odczytać komunikaty generowane podczas tworzenia kopii

D. zalogować się do kopii zapasowej

Administracja i eksploatacja …

Aby zapewnić możliwość odzyskania ważnych danych, należy regularnie

A. nie wykonywać defragmentacji dysku.

B. używać programu antywirusowego.

C. tworzyć kopie danych.

D. sprawdzać integralność danych na dysku.

Administracja i eksploatacja …

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

A. IRC

B. recovery

C. sniffer

D. p2p

Tworzenie i administrowanie s…

Aby dostosować dźwięk do określonego poziomu głośności, trzeba zastosować efekt

A. wyciszenia

B. usuwania szumów

C. normalizacji

D. podbicia basów

Tworzenie i administrowanie s…

W bazie danych znajduje się tabela o nazwie pracownicy z kolumnami: nazwisko, imię, pensja, wiek. Jak powinna wyglądać składnia polecenia do obliczenia średniej pensji pracowników?

A. select AVG (pensja) from pracownicy

B. select AVG (nazwisko) into pensja

C. select VAR (pensja) from nazwisko

D. select VAR (pracownicy) into pensja

Tworzenie i administrowanie s…

Znak pisarski @ jest czytany w języku angielskim jako

A. on.

B. ape.

C. at.

D. monkey.

Tworzenie i administrowanie s…

Parametr face znacznika <font> jest używany do wskazania

A. rozmiaru czcionki

B. nazwa czcionki

C. efektów czcionki

D. koloru czcionki

Administracja i eksploatacja …

Program typu recovery, w warunkach domowych, pozwala na odzyskanie danych z dysku twardego w przypadku

A. uszkodzenia elektroniki dysku.

B. uszkodzenia silnika dysku.

C. zalania dysku.

D. przypadkowego usunięcia danych.

Tworzenie i administrowanie s…

Dla jakiej wartości zmiennej x instrukcja warunkowa w JavaScript jest spełniona?

| if ((x < -5) || (x > 2)) x++; |

A. 3

B. -4

C. 2

D. -1

Tworzenie i administrowanie s…

W instrukcji CREATE TABLE zastosowanie klauzuli PRIMARY KEY przy definiowaniu pola tabeli spowoduje, że to pole stanie się

A. indeksem unikalnym

B. kluczem podstawowym

C. kluczem obcym

D. indeksem klucza

Administracja i eksploatacja …

Jaki jest standardowy port dla serwera HTTP?

A. 800

B. 8080

C. 80

D. 8081

Administracja i eksploatacja …

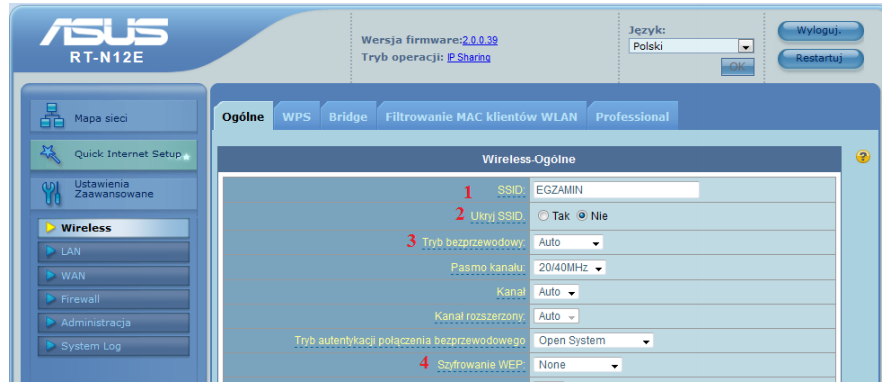

Aby zablokować widoczność identyfikatora sieci Wi-Fi, konieczne jest dokonanie zmian w ustawieniach rutera w sekcji oznaczonej numerem

A. 4

B. 1

C. 2

D. 3

Tworzenie i administrowanie s…

W zamieszczonym kodzie PHP, zamiast znaków zapytania powinien być wyświetlony komunikat:

$x = mysql_query('SELECT * FROM mieszkancy');

if (!$x)

echo '??????????????????????';

A. Zapytanie zostało poprawnie przetworzone

B. Niepoprawne hasło do bazy danych

C. Błąd w trakcie przetwarzania zapytania

D. Niepoprawna nazwa bazy danych

Administracja i eksploatacja …

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

A. DNS

B. WWW

C. wydruku

D. terminali

Administracja i eksploatacja …

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów zobowiązuje

A. poddanie odpadów przede wszystkim odzyskowi

B. spalanie odpadów w jak najwyższej temperaturze

C. neutralizację odpadów w sposób dowolny w możliwie najkrótszym czasie

D. przechowywanie odpadów maksymalnie przez rok

Tworzenie i administrowanie s…

Jakie polecenie należy zastosować, aby naprawić bazę danych w MySQL?

A. FIX

B. CHANGE

C. REPAIR

D. UPDATE

Administracja i eksploatacja …

Aby przeprowadzić instalację systemu operacyjnego z rodziny Windows na stacjach roboczych, konieczne jest dodanie na serwerze usług

A. wdrażania systemu Windows

B. pulpitu zdalnego

C. terminalowych

D. plików

Tworzenie i administrowanie s…

Kod przedstawiony poniżej został napisany w języku JavaScript. W zdefiniowanym obiekcie metoda to element o nazwie

var obj1 = {

czescUlamkowa: 10,

czescCalkowita: 20,

oblicz: function () { ... }

}

A. obj1

B. czescUlamkowa

C. czescCalkowita

D. oblicz

Tworzenie i administrowanie s…

Jakie wyrażenie logiczne w języku PHP weryfikuje, czy zmienna1 znajduje się w przedziale jednostronnie domkniętym <-5, 10)?

A. $zmienna1 <= -5 && $zmienna1 < 10

B. $zmienna1 >= -5 && $zmienna1 < 10

C. $zmienna1 >= -5 || $zmienna1 < 10

D. $zmienna1 <= -5 || $zmienna1 < 10

Tworzenie i administrowanie s…

W przedstawionej regule CSS: h1 {color: blue} h1 symbolizuje

A. deklarację

B. selektor

C. klasę

D. wartość

Administracja i eksploatacja …

Osoba pragnąca jednocześnie drukować dokumenty w wersji oryginalnej oraz trzech kopiach na papierze samokopiującym, powinna nabyć drukarkę

A. atramentową

B. termotransferową

C. igłową

D. laserową

Administracja i eksploatacja …

Co należy zrobić przed przystąpieniem do prac serwisowych związanych z edytowaniem rejestru systemu Windows?

A. czyszczenie rejestru

B. oczyszczanie dysku

C. defragmentacja dysku

D. kopia rejestru

Tworzenie i administrowanie s…

W języku PHP zapis // pozwala na:

A. użycie tablicy superglobalnej

B. dodanie komentarza jednoliniowego

C. dodanie komentarza wieloliniowego

D. użycie operatora dzielenia bez reszty

Administracja i eksploatacja …

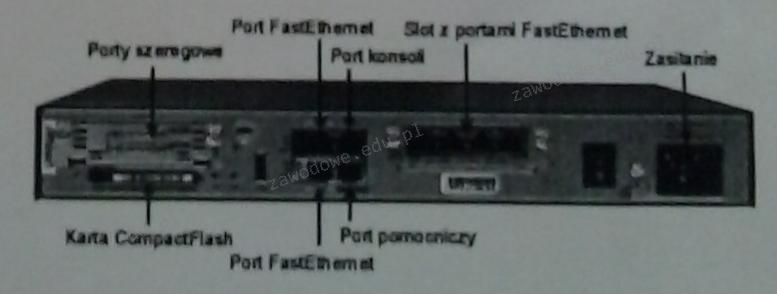

Na ilustracji przedstawiono urządzenie sieciowe, którym jest

A. przełącznik

B. konwerter mediów

C. router

D. firewall

Kwalifikacja EE8

Który z przyrządów pomiarowych jest używany do oceny wartości napięcia w zasilaczu?

A. Miernik oporu.

B. Miernik napięcia.

C. Miernik natężenia.

D. Miernik mocy.

Administracja i eksploatacja …

Jaki będzie najniższy koszt zakupu kabla UTP, potrzebnego do okablowania kategorii 5e, aby połączyć panel krosowniczy z dwoma podwójnymi gniazdami natynkowymi 2 x RJ45, które są oddalone odpowiednio o 10 m i 20 m od panelu, jeśli cena 1 m kabla wynosi 1,20 zł?

A. 96,00 zł

B. 36,00 zł

C. 48,00 zł

D. 72,00 zł