Filtrowanie pytań

Administracja i eksploatacja …

A. route add

B. eth0

C. ifconfig

D. ipconfig

Tworzenie i administrowanie s…

Aby włączyć zewnętrzny skrypt JavaScript o nazwie skrypt.js, konieczne jest umieszczenie w kodzie HTML

A. <script> skrypt.js </script>

B. <link rel="script" href="/skrypt.js" />

C. <script src="/skrypt.js"></script>

D. <link rel="JavaScript" type="js" href="/skrypt.js" />

Administracja i eksploatacja …

Aktywacja opcji OCR podczas ustawiania skanera umożliwia

A. zmianę głębi ostrości

B. podwyższenie jego rozdzielczości optycznej

C. przekształcenie zeskanowanego obrazu w edytowalny dokument tekstowy

D. wykorzystanie szerszej palety kolorów

Administracja i eksploatacja …

Która topologia fizyczna umożliwia nadmiarowe połączenia pomiędzy urządzeniami w sieci?

A. Siatki

B. Gwiazdy

C. Pierścienia

D. Magistrali

Tworzenie i administrowanie s…

Fragmenty kodu JavaScript w dokumencie HTML mogą być umieszczone

A. zarówno w sekcji <head>, jak i <body>, w znaczniku <java>

B. zarówno w sekcji <head>, jak i <body>, w znaczniku <script>

C. wyłącznie w sekcji <head>, w znaczniku <script>

D. wyłącznie w sekcji <body>, w znaczniku <java>

Administracja i eksploatacja …

Za pomocą przedstawionego urządzenia można przeprowadzić diagnostykę działania

A. modułu DAC karty graficznej.

B. zasilacza ATX.

C. pamięci RAM.

D. interfejsu SATA.

Administracja i eksploatacja …

Jakie urządzenie sieciowe umożliwia połączenie sieci LAN z WAN?

A. Router

B. Hub

C. Repeater

D. Switch

Administracja i eksploatacja …

Który adres IP jest powiązany z nazwą mnemoniczna localhost?

A. 192.168.1.255

B. 192.168.1.0

C. 127.0.0.1

D. 192.168.1.1

Tworzenie i administrowanie s…

Jakie skutki przyniesie zastosowanie przedstawionego formatowania CSS dla nagłówka trzeciego stopnia?

| <style> h3 { background-color: grey; } </style> ... <h3 style="background-color: orange;"> Rozdział 1.2.2. </h3> |

A. kolor tekstu będzie pomarańczowy

B. tło będzie pomarańczowe

C. tło będzie szare

D. kolor tekstu będzie szary

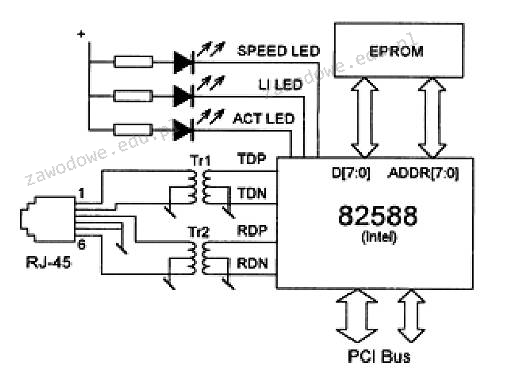

Administracja i eksploatacja …

Jaką rolę pełnią elementy Tr1 i Tr2, które są widoczne na schemacie ilustrującym kartę sieciową Ethernet?

A. Zapewniają separację obwodu elektrycznego sieci LAN od obwodu elektrycznego komputera

B. Informują o aktywności karty sieciowej za pomocą dźwięków

C. Oferują szyfrowanie oraz deszyfrowanie danych przesyłanych przez sieć

D. Wskazują szybkość pracy karty sieciowej poprzez świecenie na zielono

Administracja i eksploatacja …

Do czego służy nóż uderzeniowy?

A. Do przecinania przewodów światłowodowych

B. Do przecinania przewodów miedzianych

C. Do montażu złącza F na kablu koncentrycznym

D. Do instalacji skrętki w gniazdach sieciowych

Administracja i eksploatacja …

Kiedy wygasa autorskie prawo majątkowe dotyczące programu komputerowego, stworzonego przez kilku programistów, którzy jako jego autorzy podpisali aplikację swoimi imionami i nazwiskami?

A. Po 70 latach od daty śmierci współtwórcy, który zmarł najwcześniej.

B. Po 70 latach od śmierci współtwórcy, który przeżył pozostałych.

C. Po 50 latach od śmierci współtwórcy, który przeżył pozostałych.

D. Po 50 latach od daty śmierci współtwórcy, który zmarł najwcześniej.

Kwalifikacja EE8

Zamierzono zakupić komputer wyposażony w dysk o pojemności 120 GB oraz system Windows XP Pro. Komputer ten będzie służył kilku pracownikom w firmie. Wybrane programy oraz dane będą współdzielone przez te osoby. Dodatkowo, ci użytkownicy pragną mieć zagwarantowaną prywatność dla niektórych informacji, co oznacza, że nie chcą, aby ktokolwiek miał dostęp do ich danych. Jaki system plików powinien zostać zainstalowany na tym komputerze, aby zaspokoić potrzeby użytkowników?

A. NTFS

B. EXT2

C. FAT32

D. FAT

Administracja i eksploatacja …

Jakie rozwiązanie techniczne pozwala na transmisję danych z szybkością 1 Gb/s z zastosowaniem światłowodu?

A. 10Base5

B. 1000Base-LX

C. 100Base-FX

D. 10GBase-T

Kwalifikacja EE8

Który rodzaj dodatkowego zabezpieczenia przed porażeniem elektrycznym jest wykorzystywany w narzędziach elektrycznych stosowanych do instalacji sieci komputerowej?

A. Osłona

B. Izolacja elementów aktywnych

C. Obudowa

D. Izolacja podwójna

Administracja i eksploatacja …

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

A. IEEE 802.3

B. IEEE 802.8

C. IEEE 802.1

D. IEEE 802.11

Administracja i eksploatacja …

Relacja między ładunkiem zmagazynowanym na przewodniku a potencjałem tego przewodnika wskazuje na jego

A. moc

B. rezystancję

C. pojemność elektryczną

D. indukcyjność

Kwalifikacja EE8

W systemie Windows, aby zarządzać właściwościami konta użytkownika, takimi jak okres ważności hasła, minimalna długość hasła oraz czas blokady konta, używa się komendy

A. NET USER

B. NET USE

C. NET ACCOUNTS

D. NET CONFIG

Kwalifikacja EE8

Czym jest licencja OEM?

A. licencja umożliwiająca użytkownikowi instalację zakupionego oprogramowania jedynie na jednym komputerze, z zakazem udostępniania go w sieci oraz na innych niezależnych komputerach

B. licencja oprogramowania przeznaczona wyłącznie na komputer, na którym zostało pierwotnie zainstalowane, dotyczy oprogramowania sprzedawanego wraz z nowymi komputerami lub odpowiednimi komponentami

C. dokument, który pozwala na korzystanie z oprogramowania na dowolnych urządzeniach komputerowych w określonej w nim liczbie stanowisk, bez nośników instalacyjnych takich jak dyskietki czy płyty CD

D. licencja, która czyni oprogramowanie własnością publiczną, w której twórcy oprogramowania rezygnują z praw do dystrybucji na rzecz wszystkich użytkowników

Tworzenie i administrowanie s…

W sekcji <head> (w elemencie <meta ... >) witryny www nie umieszcza się danych dotyczących

A. automatycznego odświeżania

B. kodowania

C. typu dokumentu

D. autora

Administracja i eksploatacja …

Główny protokół stosowany do ustalania ścieżki i przesyłania nią pakietów danych w sieci komputerowej to

A. SSL

B. PPP

C. RIP

D. POP3

Administracja i eksploatacja …

Po przeanalizowaniu wyników testu dysku twardego, jakie czynności powinny zostać wykonane, aby zwiększyć jego wydajność?

| Wolumin (C:) | ||

| Rozmiar woluminu | = | 39,06 GB |

| Rozmiar klastra | = | 4 KB |

| Zajęte miejsce | = | 27,48 GB |

| Wolne miejsce | = | 11,58 GB |

| Procent wolnego miejsca | = | 29 % |

| Fragmentacja woluminu | ||

| Fragmentacja całkowita | = | 15 % |

| Fragmentacja plików | = | 31 % |

| Fragmentacja wolnego miejsca | = | 0 % |

A. Zdefragmentuj dysk

B. Rozdziel dysk na różne partycje

C. Przeprowadź formatowanie dysku

D. Usuń niepotrzebne pliki z dysku

Administracja i eksploatacja …

Ile wynosi pojemność jednowarstwowej płyty Blu-ray?

A. 50GB

B. 25MB

C. 25GB

D. 100GB

Administracja i eksploatacja …

Trzech użytkowników komputera z systemem operacyjnym Windows XP Pro posiada swoje foldery z dokumentami w głównym katalogu dysku C:. Na dysku znajduje się system plików NTFS. Użytkownicy mają utworzone konta z ograniczonymi uprawnieniami. Jak można zabezpieczyć folder każdego z użytkowników, aby inni nie mieli możliwości modyfikacji jego zawartości?

A. Zmierzyć każdemu z użytkowników typ konta na konto z ograniczeniami

B. Ustawić dla dokumentów atrybut Ukryty w ustawieniach folderów

C. Nie udostępniać dokumentów w sekcji Udostępnianie w ustawieniach folderu

D. Przydzielić uprawnienia NTFS do edytowania folderu jedynie odpowiedniemu użytkownikowi

Tworzenie i administrowanie s…

Która z funkcji SQL nie wymaga żadnych argumentów?

A. len

B. year

C. now

D. upper

Administracja i eksploatacja …

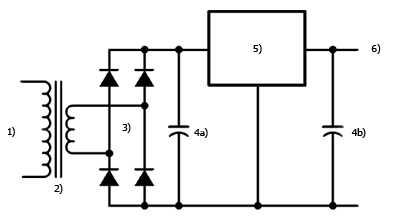

Na schemacie blokowym przedstawiającym zasadę działania zasilacza liniowego numerem 5) oznaczono

A. układ Graetza.

B. regulator napięcia prądu stałego.

C. wejście prądu przemiennego.

D. transformator.

Administracja i eksploatacja …

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie Windows Server. Posiadają oni jedynie uprawnienia do „Zarządzania dokumentami”. Jakie kroki należy podjąć, aby naprawić ten problem?

A. Grupie Administratorzy trzeba odebrać uprawnienia „Drukuj”

B. Grupie Administratorzy należy anulować uprawnienia „Zarządzanie drukarkami”

C. Grupie Pracownicy powinno się usunąć uprawnienia „Zarządzanie dokumentami”

D. Grupie Pracownicy należy przydzielić uprawnienia „Drukuj”

Tworzenie i administrowanie s…

W skrypcie JavaScript użyto metody DOM getElementsByClassName('akapit'). Ta metoda odniesie się do akapitu

A. <p id="akapit">akapit2</p>

B. <p>akapit</p>

C. <p class="akapit">akapit4</p>

D. <p href="/akapit">akapit3</p>

Administracja i eksploatacja …

Atak informatyczny, który polega na wyłudzaniu wrażliwych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, nazywamy

A. spam

B. phishing

C. backscatter

D. spoofing

Administracja i eksploatacja …

W systemie Windows, po dezaktywacji domyślnego konta administratora i ponownym uruchomieniu komputera

A. jest niedostępne, gdy system włączy się w trybie awaryjnym

B. jest dostępne po starcie systemu w trybie awaryjnym

C. nie umożliwia zmiany hasła do konta

D. pozwala na uruchamianie niektórych usług z tego konta

Kwalifikacja EE8

Podczas instalacji systemu operacyjnego Linux, konieczne jest wykorzystanie systemu plików

A. ReiserFS

B. NTFS 5

C. NTFS 4

D. FAT32

Administracja i eksploatacja …

Jak wiele domen kolizyjnych oraz rozgłoszeniowych można dostrzec na schemacie?

A. 1 domena kolizyjna i 9 domen rozgłoszeniowych

B. 9 domen kolizyjnych oraz 1 domena rozgłoszeniowa

C. 4 domeny kolizyjne oraz 9 domen rozgłoszeniowych

D. 9 domen kolizyjnych oraz 4 domeny rozgłoszeniowe

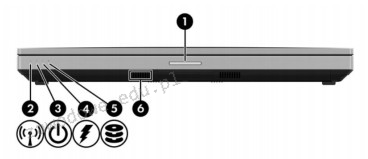

Administracja i eksploatacja …

Na ilustracji zaprezentowane jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Podaj numer kontrolki, która świeci się w czasie ładowania akumulatora?

A. Kontrolka 5

B. Kontrolka 4

C. Kontrolka 3

D. Kontrolka 2

Administracja i eksploatacja …

Przedstawiony zestaw komputerowy jest niekompletny. Który element nie został uwzględniony w tabeli, a jest niezbędny do prawidłowego działania zestawu i należy go dodać?

| Lp. | Nazwa podzespołu |

|---|---|

| 1. | Cooler Master obudowa komputerowa CM Force 500W czarna |

| 2. | Gigabyte GA-H110M-S2H, Realtek ALC887, DualDDR4-2133, SATA3, HDMI, DVI, D-Sub, LGA1151, mATX |

| 3. | Intel Core i5-6400, Quad Core, 2.70GHz, 6MB, LGA1151, 14nm, 65W, Intel HD Graphics, VGA, TRAY/OEM |

| 4. | Patriot Signature DDR4 2x4GB 2133MHz |

| 5. | Seagate BarraCuda, 3.5", 1TB, SATA/600, 7200RPM, 64MB cache |

| 6. | LG SuperMulti SATA DVD+/-R24x,DVD+RW6x,DVD+R DL 8x, bare bulk (czarny) |

| 7. | Gembird Bezprzewodowy Zestaw Klawiatura i Mysz |

| 8. | Monitor Iiyama E2083HSD-B1 19.5inch, TN, HD+, DVI, głośniki |

| 9. | Microsoft OEM Win Home 10 64Bit Polish 1pk DVD |

A. Karta graficzna.

B. Pamięć RAM.

C. Wentylator procesora.

D. Zasilacz.

Kwalifikacja EE8

Dokonaj analizy fragmentu kodu w języku C++.

#include void suma (int a, int b) {a=a+b;} void main() { int a=7, b=3, x; suma(a,b); x=a+b; }

Jaką wartość przyjmie zmienna x po wykonaniu tego fragmentu kodu? A. 7B. 13C. 6D. 10 Tworzenie i administrowanie s… W programie Microsoft Access metodą zabezpieczającą dostęp do danych związanych z tabelą oraz kwerendą jest

A. ustalanie przestrzeni tabelB. przydzielenie uprawnieńC. użycie makrD. nałożenie limitów przestrzeni dyskowej Tworzenie i administrowanie s… Pokazane pole input pozwala na

<input type = "checkbox" name = "text1" value = "text2">

A. selekcja opcji z listy o wartościach text1 i text2B. wprowadzenie hasłaC. wprowadzenie dowolnego tekstuD. wybranie opcji Tworzenie i administrowanie s… W tabeli zwierzeta znajdują się kolumny nazwa, gatunek, gromada, cechy, dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat oraz są ssakami, jakie zapytanie należy wykonać?

A. SELECT nazwa FROM zwierzeta WHERE gromada = 'ssak';B. SELECT nazwa FROM zwierzeta WHERE dlugosc_zycia >= 20;C. SELECT nazwa FROM zwierzeta WHERE dlugosc_zycia >= 20 AND gromada = 'ssak';D. SELECT nazwa FROM zwierzeta WHERE dlugosc_zycia >= 20 OR gromada = 'ssak'; Administracja i eksploatacja … Na komputerze z zainstalowanymi systemami operacyjnymi Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows, drugi system przestaje się uruchamiać. Aby przywrócić możliwość uruchamiania systemu Linux oraz zachować dane i ustawienia w nim zgromadzone, co należy zrobić?

A. zainstalować bootloadera GRUB na nowoB. zrealizować skanowanie dysku przy użyciu programu antywirusowegoC. przeprowadzić jeszcze raz instalację systemu WindowsD. wykonać ponowną instalację systemu Linux Tworzenie i administrowanie s… Co chce osiągnąć poniższe zapytanie MySQL?

ALTER TABLE ksiazki

MODIFY tytul VARCHAR(100) NOT NULL;

A. Zmienić nazwę kolumny w tabeli ksiazkiB. Usunąć kolumnę tytul z tabeli ksiazkiC. Zmienić typ kolumny w tabeli ksiazkiD. Dodać do tabeli ksiazki kolumnę tytul

#include void suma (int a, int b) {a=a+b;} void main() { int a=7, b=3, x; suma(a,b); x=a+b; } Jaką wartość przyjmie zmienna x po wykonaniu tego fragmentu kodu?

A. 7

B. 13

C. 6

D. 10

Tworzenie i administrowanie s…

W programie Microsoft Access metodą zabezpieczającą dostęp do danych związanych z tabelą oraz kwerendą jest

A. ustalanie przestrzeni tabel

B. przydzielenie uprawnień

C. użycie makr

D. nałożenie limitów przestrzeni dyskowej

Tworzenie i administrowanie s…

Pokazane pole input pozwala na

<input type = "checkbox" name = "text1" value = "text2">

A. selekcja opcji z listy o wartościach text1 i text2

B. wprowadzenie hasła

C. wprowadzenie dowolnego tekstu

D. wybranie opcji

Tworzenie i administrowanie s…

W tabeli zwierzeta znajdują się kolumny nazwa, gatunek, gromada, cechy, dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat oraz są ssakami, jakie zapytanie należy wykonać?

A. SELECT nazwa FROM zwierzeta WHERE gromada = 'ssak';

B. SELECT nazwa FROM zwierzeta WHERE dlugosc_zycia >= 20;

C. SELECT nazwa FROM zwierzeta WHERE dlugosc_zycia >= 20 AND gromada = 'ssak';

D. SELECT nazwa FROM zwierzeta WHERE dlugosc_zycia >= 20 OR gromada = 'ssak';

Administracja i eksploatacja …

Na komputerze z zainstalowanymi systemami operacyjnymi Windows i Linux, po przeprowadzeniu reinstalacji systemu Windows, drugi system przestaje się uruchamiać. Aby przywrócić możliwość uruchamiania systemu Linux oraz zachować dane i ustawienia w nim zgromadzone, co należy zrobić?

A. zainstalować bootloadera GRUB na nowo

B. zrealizować skanowanie dysku przy użyciu programu antywirusowego

C. przeprowadzić jeszcze raz instalację systemu Windows

D. wykonać ponowną instalację systemu Linux

Tworzenie i administrowanie s…

Co chce osiągnąć poniższe zapytanie MySQL?

| ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL; |

A. Zmienić nazwę kolumny w tabeli ksiazki

B. Usunąć kolumnę tytul z tabeli ksiazki

C. Zmienić typ kolumny w tabeli ksiazki

D. Dodać do tabeli ksiazki kolumnę tytul