Filtrowanie pytań

Administracja i eksploatacja …

A. 3390

B. 3369

C. 3379

D. 3389

Tworzenie i administrowanie s…

W przedstawionej definicji stylu CSS, powtarzanie dotyczy

| body { background-image: url("rysunek.gif"); background-repeat: repeat-y; } |

A. rysunku umieszczonego znacznikiem img.

B. rysunku umieszczonego w tle strony w pionie.

C. tła każdego ze znaczników akapitu.

D. rysunku umieszczonego w tle strony w poziomie.

Administracja i eksploatacja …

Wykonanie polecenia net use z:\\192.168.20.2\data /delete, spowoduje

A. odłączenie katalogu data92 od dysku Z:

B. przyłączenie katalogu data do dysku Z:

C. przyłączenie zasobów hosta 192.168.20.2 do dysku Z:

D. odłączenie zasobów hosta 192.168.20.2 od dysku Z:

Administracja i eksploatacja …

Na ilustracji zaprezentowano końcówkę kabla

A. rodzaju skrętka

B. telefonicznego

C. koncentrycznego

D. światłowodowego

Tworzenie i administrowanie s…

Funkcja pg_connect w PHP pozwala na nawiązanie połączenia z bazą danych

A. MS ACCESS

B. mySQL

C. PostgreSQL

D. MS SQL

Administracja i eksploatacja …

Aby skonfigurować usługę rutingu w systemie Windows Serwer, należy zainstalować rolę

A. Dostęp zdalny.

B. Serwer DHCP.

C. Hyper-V.

D. Serwer DNS.

Kwalifikacja EE8

W HTML kolor RGB zapisuje się jako trzy dwucyfrowe liczby w systemie szesnastkowym, gdzie pierwsza oznacza wartość czerwoną, druga zieloną, a trzecia niebieską. Kolor #FF801E ma składową niebieską, której wartość w systemie dziesiętnym wynosi

A. 255

B. 32

C. 30

D. 128

Administracja i eksploatacja …

Jaką maksymalną liczbę hostów można przypisać w sieci o adresie IP klasy B?

A. 1022

B. 16777214

C. 65535

D. 254

Tworzenie i administrowanie s…

Kiedy należy wykorzystać kwerendę SELECT DISTINCT, aby wyodrębnić rekordy?

A. posortowane malejąco lub rosnąco.

B. występujące w bazie tylko raz.

C. pogrupowane.

D. tak, aby w podanej kolumnie nie powtarzały się wartości.

Administracja i eksploatacja …

W nagłówku ramki standardu IEEE 802.3, który należy do warstwy łącza danych, znajduje się

A. numer portu

B. adres IPv4

C. adres MAC

D. parametr TTL

Tworzenie i administrowanie s…

Który z poniższych fragmentów kodu JavaScript zwróci true?

A. "abc" > "def"

B. "a" > "b"

C. "ab" > "c"

D. "def" > "abc"

Kwalifikacja EE8

Jakiego typu połączenie z Internetem można udostępniać w sieci lokalnej?

A. Wszystkie rodzaje połączeń

B. Połączenie z prędkością transmisji co najmniej 56 kb/s

C. Tylko tzw. szybkie połączenia, czyli powyżej 64 kb/s

D. Wszystkie połączenia, z wyjątkiem połączeń modemem analogowym

Tworzenie i administrowanie s…

Jakie sformułowanie najlepiej opisuje metodę POST do przesyłania formularzy?

A. Może być zarejestrowana jako zakładka w przeglądarce internetowej

B. Jest zalecana, gdy przesyłane są dane poufne, na przykład hasło, numer telefonu lub numer karty kredytowej

C. Ma dodatkowe ograniczenia związane z długością adresu - maksimum 255 znaków

D. Dane są przesyłane przez adres URL, co czyni je widocznymi dla użytkownika

Administracja i eksploatacja …

Aby zwiększyć lub zmniejszyć rozmiar ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie wciśnięty klawisz

A. CTRL

B. SHIFT

C. ALT

D. TAB

Tworzenie i administrowanie s…

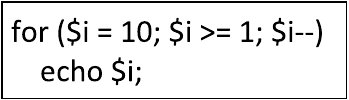

Rezultatem działania zamieszczonej pętli napisanej w języku PHP jest wypisanie następujących liczb

A. od 10 do 1

B. od 2 do 10

C. od 10 do 2

D. od 1 do 10

Administracja i eksploatacja …

Jakie jest adres rozgłoszeniowy sieci, w której funkcjonuje host z adresem IP 195.120.252.32 oraz maską podsieci 255.255.255.192?

A. 195.120.252.255

B. 195.120.252.63

C. 195.120.255.255

D. 195.120.252.0

Administracja i eksploatacja …

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

A. useradd

B. usermod

C. usersadd

D. net user

Tworzenie i administrowanie s…

Elementarna animacja może być zapisana w formacie

A. BMP

B. GIF

C. PSD

D. TIFF

Kwalifikacja EE8

Urządzenie komputerowe z bezpośrednim połączeniem z Internetem, używane w codziennych zadaniach sekretariatu, powinno mieć zainstalowany program

A. antywirusowy

B. antyadwerowy lub firewall

C. antywirusowy i firewall

D. antyadwerowy

Tworzenie i administrowanie s…

Baza danych 6-letniej szkoły podstawowej zawiera tabelę szkola z polami: imie, nazwisko oraz klasa. Uczniowie z klas 1-5 przeszli do wyższej klasy. Jakie polecenie należy użyć, aby zwiększyć wartość w polu klasa o 1?

A. SELECT nazwisko, imie FROM klasa=klasa+1 WHERE klasa>1 OR klasa <5

B. SELECT szkola FROM klasa=klasa+1 WHERE klasa >=1 AND klasa <=5

C. UPDATE szkola SET klasa=klasa+1 WHERE klasa>=1 AND klasa <=5

D. UPDATE nazwisko, imie SET klasa=klasa+1 WHERE klasa>1 OR klasa<5

Tworzenie i administrowanie s…

Podczas sprawdzania poprawności dokumentu HTML5 wyświetlił się komunikat: "Error: Element head is missing a required instance of child element title". Co to oznacza w dokumencie?

A. nie zdefiniowano wymaganego atrybutu title w znaczniku <img>

B. nie zdefiniowano elementu <title> w sekcji <head> dokumentu

C. element <title> nie został zakończony przez </title>

D. element <title> nie jest konieczny

Administracja i eksploatacja …

Jakie są przyczyny wyświetlenia na ekranie komputera komunikatu o wykryciu konfliktu adresów IP?

A. W konfiguracji protokołu TCP/IP ustawiony jest nieprawidłowy adres bramy domyślnej

B. Usługa DHCP w sieci lokalnej jest nieaktywna

C. Adres IP komputera znajduje się poza zakresem adresów w sieci lokalnej

D. Inne urządzenie w sieci posiada ten sam adres IP co komputer

Administracja i eksploatacja …

Aby podłączyć dysk z interfejsem SAS, konieczne jest użycie kabla przedstawionego na ilustracji

A. Odpowiedź B

B. Odpowiedź D

C. Odpowiedź A

D. Odpowiedź C

Tworzenie i administrowanie s…

Wskaż poprawne zdanie dotyczące poniższego polecenia. CREATE TABLE IF NOT EXISTS ADRES (ulica VARCHAR(70)) CHARACTER SET utf8);

CREATE TABLE IF NOT EXISTS ADRES (ulica VARCHAR(70)) CHARACTER SET utf8); A. Klauzula CHARACTER SET utf8 jest wymagana

B. Nie można dodawać do tabeli ulic, które zawierają polskie znaki w nazwie

C. IF NOT EXISTS używa się opcjonalnie, żeby potwierdzić, że taka tabela nie istnieje w bazie danych

D. Rekord tabeli nie może mieć wartości 3 MAJA

Kwalifikacja EE8

Jaką z wymienionych czynności powinno się podjąć w pierwszej kolejności, gdy pracownik doznał porażenia prądem elektrycznym?

A. Przystąpić do reanimacji poszkodowanego

B. Wezwać pogotowie ratunkowe

C. Uwolnić poszkodowanego spod działania prądu

D. Powiadomić o zdarzeniu kierownictwo zakładu

Administracja i eksploatacja …

Jakie jest znaczenie jednostki dpi, która występuje w specyfikacjach skanerów i drukarek?

A. Punkty na cal

B. Gęstość optyczna

C. Punkty na milimetr

D. Punkty na centymetr

Administracja i eksploatacja …

Na schemacie przedstawiono sieć o strukturze

A. magistrali

B. gwiazd

C. siatek

D. drzew

Tworzenie i administrowanie s…

Skrypt strony internetowej stworzony w PHP

A. jest przetwarzany na tych samych zasadach co JavaScript

B. może być uruchomiony bez wsparcia serwera WWW

C. jest realizowany po stronie klienta

D. jest realizowany po stronie serwera

Administracja i eksploatacja …

Jaką sumę należy zapłacić za wymianę karty graficznej w komputerze, jeżeli cena karty wynosi 250 zł, a czas wymiany przez pracownika serwisu to 80 minut, przy czym każda rozpoczęta godzina pracy kosztuje 50 zł?

A. 300 zł

B. 350 zł

C. 400 zł

D. 250 zł

Tworzenie i administrowanie s…

Jaki język skryptowy o uniwersalnym zastosowaniu powinien być użyty do tworzenia aplikacji internetowych, wkomponowanych w kod HTML i działających na serwerze?

A. JavaScript

B. C#

C. PHP

D. Perl

Administracja i eksploatacja …

Do akumulatora w jednostce ALU wprowadzono liczbę dziesiętną 253. Jak wygląda jej reprezentacja binarna?

A. 11111001

B. 11111011

C. 11110111

D. 11111101

Administracja i eksploatacja …

Do wykonania obrazu dysku twardego można użyć programu

A. SpeedFan

B. Digital Image Recovery

C. HW Monitor

D. Acronis True Image

Tworzenie i administrowanie s…

Który element blokowy języka HTML5 jest przeznaczony do umieszczenia w nim nawigacji witryny?

A. nav

B. aside

C. header

D. main

Administracja i eksploatacja …

Wydruk z drukarki igłowej realizowany jest z zastosowaniem zestawu stalowych igieł w liczbie

A. 9, 24 lub 48

B. 9, 15 lub 45

C. 6, 9 lub 15

D. 10, 20 lub 30

Tworzenie i administrowanie s…

Komenda skierowana do serwera bazy danych, która polega na zbieraniu, wyszukiwaniu lub zmienianiu danych w bazie, nosi nazwę

A. kwerendy

B. kolumny

C. kopii

D. formularza

Administracja i eksploatacja …

Aby zarządzać aplikacjami i usługami uruchamianymi podczas startu systemu operacyjnego w Windows 7, należy skorzystać z programu

A. autorun.inf

B. config.sys

C. autoexec.bat

D. msconfig.exe

Kwalifikacja EE8

Jak przedstawia się liczba siedem w systemie ósemkowym?

A. 7(B)

B. 7(H)

C. 7(O)

D. 7(D)

Administracja i eksploatacja …

Jakie narzędzie w systemie Linux pozwala na wyświetlenie danych o sprzęcie zapisanych w BIOS?

A. debug

B. cron

C. watch

D. dmidecode

Kwalifikacja EE8

Użytkownik otrzymał wiadomość e-mail od osoby podszywającej się pod przedstawiciela banku, w której domaga się ujawnienia krytycznych informacji dotyczących konta. Wykorzystany przez napastnika atak to

A. phishing

B. koń trojański

C. adware

D. spyware

Tworzenie i administrowanie s…

Zakładając, że tablica $tab zawiera liczby naturalne, co program wyświetli?

| $liczba = $tab[0]; foreach ($tab as $element) { if ($element > $liczba) $liczba = $element; } echo $liczba; |

A. najmniejszy element tablicy

B. element tablicy o wartości $tab[0]

C. największy element tablicy

D. elementy, które przewyższają zmienną $liczba