Filtrowanie pytań

Tworzenie i administrowanie s…

A. wiele do jednego

B. wiele do wielu

C. jeden do jednego

D. jeden do wielu

Administracja i eksploatacja …

Notacja #102816 oznacza zapis w systemie liczbowym

A. dziesiętnym

B. dwójkowym

C. szesnastkowym

D. ósemkowym

Tworzenie i administrowanie s…

Hermetyzacja to zasada programowania obiektowego, która wskazuje, że

A. klasy i obiekty mogą mieć zdefiniowane metody wirtualne, które są realizowane w klasach lub obiektach pochodnych.

B. typy pól w klasach i obiektach mogą być zmieniane dynamicznie w zależności od przypisywanych danych.

C. klasy i obiekty mogą dzielić się funkcjonalnością.

D. pola oraz metody, które są używane wyłącznie przez daną klasę lub obiekt, są ograniczane zasięgiem private lub protected.

Administracja i eksploatacja …

Jaki adres IP w formacie dziesiętnym odpowiada adresowi IP 10101010.00001111.10100000.11111100 zapisanym w formacie binarnym?

A. 170.15.160.252

B. 171.15.159.252

C. 171.14.159.252

D. 170.14.160.252

Tworzenie i administrowanie s…

Po uruchomieniu zamieszczonego w ramce skryptu w języku JavaScript, w przeglądarce zostanie wyświetlona wartość: var a = 5;

var b = a--;

a *= 3;

document.write(a + "," + b);

A. 12,5

B. 15,5

C. 12,4

D. 15,4

Administracja i eksploatacja …

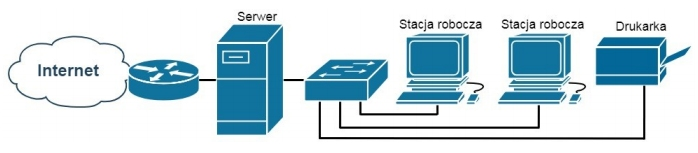

Firma planuje stworzenie lokalnej sieci komputerowej, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart bezprzewodowych. Internet będzie udostępniany przez ruter z modemem ADSL i czterema portami LAN. Które z wymienionych elementów sieciowych jest konieczne, aby sieć mogła prawidłowo działać i uzyskać dostęp do Internetu?

A. Przełącznik 16 portowy

B. Wzmacniacz sygnału bezprzewodowego

C. Przełącznik 8 portowy

D. Access Point

Administracja i eksploatacja …

Która edycja systemu operacyjnego Windows Server 2008 charakteryzuje się najmniej rozbudowanym interfejsem graficznym?

A. Enterprise

B. Server Core

C. Standard Edition

D. Datacenter

Tworzenie i administrowanie s…

Fragment kodu w języku PHP ma następującą postać: Zakładając, że zmienne: a, b, c przechowują wartości numeryczne, wynikiem działania warunku będzie wypisanie liczby

| if ($a > $b && $a > $c) echo $a; else if ($b > $c) echo $b; else echo $c; |

A. nieparzystej.

B. najmniejszej.

C. parzystej.

D. największej.

Administracja i eksploatacja …

W jakiej usłudze wykorzystywany jest protokół RDP?

A. pulpitu zdalnego w systemie Windows

B. SCP w systemie Windows

C. terminalowej w systemie Linux

D. poczty elektronicznej w systemie Linux

Administracja i eksploatacja …

Narzędziem systemu Linux OpenSUSE dedykowanym między innymi do zarządzania systemem jest

A. Menedżer zadań.

B. Monitor systemu.

C. System Log.

D. YaST.

Kwalifikacja EE8

Jaką kartę przedstawia poniższy rysunek?

A. Kartę graficzną.

B. Kartę modemową.

C. Płytę główną komputera.

D. Kartę sieciową.

Kwalifikacja EE8

Liczba 8,125(10) w systemie dziesiętnym przedstawiona w formie stałoprzecinkowej binarnej to

A. 1000,0010(2)

B. 0110,0010(2)

C. 0110,0100(2)

D. 1100,0001(2)

Administracja i eksploatacja …

Montaż przedstawionej karty graficznej będzie możliwy na płycie głównej wyposażonej w złącze

A. PCI-E x16

B. AGP x2

C. AGP x8

D. PCI-E x4

Tworzenie i administrowanie s…

Zadaniem poniższego kodu napisanego w języku C++ jest wypisanie dla podanych dowolnych liczb całkowitych różnych od zera: int main()

{

int liczba;

cin >> liczba;

while (liczba != 0)

{

if ((liczba % 2) == 0)

cout << liczba << endl;

cin >> liczba;

}

return 0;

}

A. wyłącznie liczby nieparzyste

B. wszystkie liczby

C. liczby pierwsze

D. jedynie liczby parzyste

Tworzenie i administrowanie s…

Jakie imiona spełniają warunki klauzuli LIKE w podanym zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

A. Gerald, Jarosław, Marek, Tamara

B. Arleta, Krzysztof, Krystyna, Tristan

C. Rafał, Rebeka, Renata, Roksana

D. Krzysztof, Krystyna, Romuald

Tworzenie i administrowanie s…

Wskaż prawidłową definicję funkcji w języku JavaScript?

A. function nazwa_funkcji(argumenty) {instrukcje;}

B. new nazwa_funkcji(argumenty) {instrukcje;}

C. typ_funkcji nazwa_funkcji(argumenty) {instrukcje;}

D. nazwa_funkcji(argumenty) {instrukcje;}

Kwalifikacja EE8

Po uruchomieniu komputera procedura POST wskazuje 512 MB RAM. Na karcie właściwości systemu operacyjnego Windows znajduje się informacja o 480 MB RAM. Co może być przyczyną tej rozbieżności?

A. W komputerze zainstalowana jest zintegrowana karta graficzna, która wykorzystuje część pamięci RAM.

B. Rozmiar pliku stronicowania w ustawieniach pamięci wirtualnej jest źle skonfigurowany.

C. System operacyjny jest niewłaściwie zainstalowany i nie rozpoznaje całego dostępnego obszaru pamięci.

D. Jedna z kości pamięci jest uszkodzona lub uszkodzone jest jedno z gniazd pamięci RAM na płycie głównej.

Administracja i eksploatacja …

Na jakich portach brama sieciowa powinna umożliwiać ruch, aby klienci w sieci lokalnej mieli możliwość ściągania plików z serwera FTP?

A. 20 i 21

B. 22 i 25

C. 110 i 995

D. 80 i 443

Kwalifikacja EE8

Aby w systemie Linux wyświetlić listę wszystkich aktywnych procesów, niezależnie od tego, kto jest ich właścicielem, można skorzystać z polecenia ps z opcją

A. -aux

B. -cmd

C. -mem

D. -tty

Administracja i eksploatacja …

Serwer WWW o otwartym kodzie źródłowym, który działa na różnych systemach operacyjnych, to

A. Apache

B. Lynx

C. WINS

D. IIS

Tworzenie i administrowanie s…

Co należy zweryfikować przed wykonaniem kopii zapasowej bazy danych, aby było możliwe jej późniejsze odtworzenie w poprawny sposób?

A. prawa dostępu do serwera bazy danych

B. możliwość udostępnienia bazy danych

C. spójność bazy danych

D. poprawność składni zapytań

Administracja i eksploatacja …

Który z protokołów będzie wykorzystany przez administratora do przesyłania plików na serwer?

A. DHCP (Domain Host Configuration Protocol)

B. HTTP (Hyper Text Transfer Protocol)

C. FTP (File Transfer Protocol)

D. DNS (DomainName System)

Administracja i eksploatacja …

Która funkcja serwera Windows umożliwia użytkownikom końcowym sieci pokazanej na rysunku dostęp do Internetu?

A. Usługa drukowania

B. Usługa dzielenia

C. Usługa LDS

D. Usługa rutingu

Tworzenie i administrowanie s…

Czym w relacyjnej bazie danych jest odpowiednik encji?

A. wiersz

B. tabela

C. atrybut

D. kolumna

Administracja i eksploatacja …

Jakie urządzenie powinno być użyte do połączenia sprzętu peryferyjnego, które posiada bezprzewodowy interfejs komunikujący się za pomocą fal świetlnych w podczerwieni, z laptopem, który nie dysponuje takim interfejsem, lecz ma port USB?

A. Rys. A

B. Rys. D

C. Rys. C

D. Rys. B

INF.02 Pytanie 2306

Administracja i eksploatacja …

Jakim procesem jest nieodwracalne usunięcie możliwości odzyskania danych z hard dysku?

A. uszkodzenie łożyska dysku

B. niezamierzone skasowanie plików

C. zalanie dysku

D. zerowanie dysku

Administracja i eksploatacja …

Kontrola pasma (ang. bandwidth control) w switchu to funkcjonalność

A. pozwalająca na ograniczenie przepustowości na określonym porcie

B. umożliwiająca zdalne połączenie z urządzeniem

C. pozwalająca na równoczesne przesyłanie danych z danego portu do innego portu

D. umożliwiająca jednoczesne łączenie switchy przy użyciu wielu interfejsów

Administracja i eksploatacja …

W jakiej logicznej topologii działa sieć Ethernet?

A. siatkowej

B. pierścieniowej i liniowej

C. rozgłaszania

D. siatki gwiazdy

Administracja i eksploatacja …

Początkowe znaki heksadecymalne adresu IPv6 przeznaczonego do link-local to

A. FF30

B. 2000

C. FE80

D. 3000

Tworzenie i administrowanie s…

Z którego z pól klasy Dane

można będzie uzyskać dostęp z zewnątrz, korzystając z obiektu stworzonego jako instancja tej klasy? class Dane {

public $a;

private $b;

protected $c;

}

Daneclass Dane {

public $a;

private $b;

protected $c;

}A. Do pola $b.

B. Do pola $a.

C. Do wszystkich pól.

D. Do pola $c.

Administracja i eksploatacja …

W którym systemie operacyjnym może pojawić się komunikat podczas instalacji sterowników dla nowego urządzenia?

| System.......nie może zweryfikować wydawcy tego sterownika. Ten sterownik nie ma podpisu cyfrowego albo podpis nie został zweryfikowany przez urząd certyfikacji. Nie należy instalować tego sterownika, jeżeli nie pochodzi z oryginalnego dysku producenta lub od administratora systemu. |

A. Unix

B. Windows 98

C. Linux

D. Windows XP

Administracja i eksploatacja …

Oprogramowanie, które jest przypisane do konkretnego komputera lub jego komponentu i nie pozwala na reinstalację na nowszym sprzęcie zakupionym przez tego samego użytkownika, nosi nazwę

A. CPL

B. MPL

C. OEM

D. MOLP

Administracja i eksploatacja …

Jakie narzędzie służy do usuwania izolacji z włókna światłowodowego?

A. cleaver

B. nóż

C. stripper

D. zaciskarka

Tworzenie i administrowanie s…

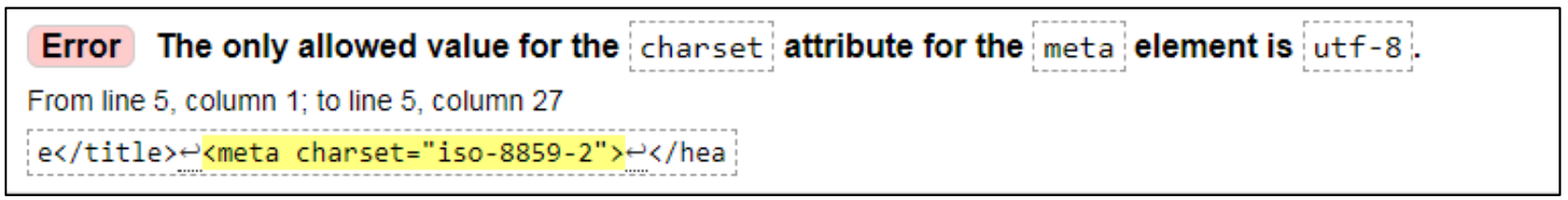

W wyniku walidacji strony został wygenerowany błąd. Oznacza on, że

A. w atrybucie charset jest dozwolona wyłącznie wartość "utf-8".

B. oznaczenie kodowania znaków powinno być zapisane bez myślników.

C. w znaczniku meta nie występuje atrybut charset.

D. oznaczenie ISO-8859-2 nie istnieje.

Tworzenie i administrowanie s…

W systemie kolorów RGB kolor żółty uzyskuje się przez zmieszanie dwóch barw: zielonej i czerwonej. Jaki kod szesnastkowy reprezentuje kolor żółty?

A. #F0F0F0

B. #FF00FF

C. #FFFF00

D. #00FFFF

Kwalifikacja EE8

Użytkownik systemu komputerowego publikuje posiadane pliki w Internecie. Prawa autorskie są łamane, gdy udostępni

A. zrobione przez siebie zdjęcia obiektów wojskowych

B. swoje autorskie filmy z protestów ulicznych

C. obraz płyty systemu operacyjnego Windows 7 Home

D. otrzymany dokument urzędowy

Administracja i eksploatacja …

Ile jest klawiszy funkcyjnych na klawiaturze w układzie QWERTY?

A. 14

B. 10

C. 8

D. 12

Kwalifikacja EE8

Laptopy zazwyczaj posiadają wbudowane bezprzewodowe sieci LAN. Ograniczenia ich stosowania związane są z emisją fal radiowych, które mogą zakłócać pracę innych istotnych dla bezpieczeństwa urządzeń?

A. w biurze

B. w samolocie

C. w mieszkaniu

D. w pociągu

Kwalifikacja EE8

Szkodliwe programy komputerowe, które potrafią się samodzielnie kopiować oraz wykorzystują luki w systemach operacyjnych, zmieniając i rozszerzając jednocześnie swoje możliwości, noszą nazwę

A. robaki

B. trojany

C. rootkity

D. wirusy

Administracja i eksploatacja …

Farad to jednostka

A. pojemności elektrycznej

B. mocy

C. rezystancji

D. natężenia prądu