Filtrowanie pytań

Tworzenie i administrowanie s…

A. mysqldump

B. mysqlshow

C. mysqlcheck

D. mysqlimport

Kwalifikacja EE8

Polecenie md w konsoli systemu Windows służy do

A. tworzenia katalogu

B. tworzenia pliku

C. zmiany nazwy pliku

D. przejścia do katalogu nadrzędnego

Kwalifikacja EE8

Wskaźnik ochrony podstawowej podczas wykonywania prac z użyciem narzędzi oraz urządzeń zasilanych prądem elektrycznym?

A. Izolacja elementów aktywnych narzędzi

B. Obniżenie napięcia do wartości bezpiecznej

C. Separacja galwaniczna odbiorników

D. Wyłącznik różnicowoprądowy

Administracja i eksploatacja …

W systemie Windows, który obsługuje przydziały dyskowe, użytkownik o nazwie Gość

A. nie może być członkiem żadnej grupy

B. może być członkiem grup lokalnych oraz grup globalnych

C. może być członkiem jedynie grupy o nazwie Goście

D. może być członkiem jedynie grupy globalnej

Administracja i eksploatacja …

W biurowcu należy podłączyć komputer do routera ADSL za pomocą przewodu UTP Cat 5e. Jaka powinna być maksymalna odległość między komputerem a routerem?

A. 500 m

B. 185 m

C. 50 m

D. 100 m

Administracja i eksploatacja …

W systemie Linux istnieją takie prawa dostępu do konkretnego pliku rwxr--r--. Jakie polecenie użyjemy, aby zmienić je na rwxrwx---?

A. chmod 221 nazwapliku

B. chmod 770 nazwapliku

C. chmod 544 nazwapliku

D. chmod 755 nazwapliku

Administracja i eksploatacja …

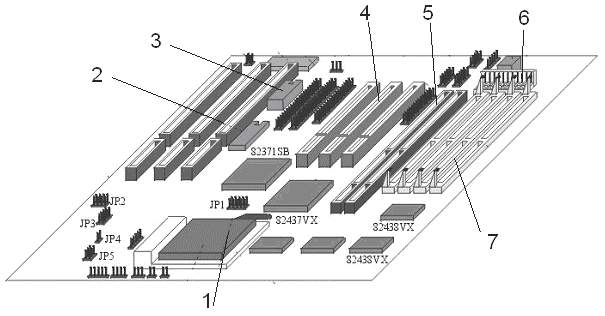

Na schemacie przedstawionej płyty głównej zasilanie powinno być podłączone do gniazda oznaczonego numerem

A. 3

B. 7

C. 5

D. 6

Tworzenie i administrowanie s…

W języku HTML zapis < spowoduje w przeglądarki wyświetlenie znaku

A. <

B. >

C. "

D. &

Administracja i eksploatacja …

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

A. wymiany

B. folderowa

C. rozszerzona

D. systemowa

Administracja i eksploatacja …

Atak informatyczny, który polega na wyłudzaniu wrażliwych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, nazywamy

A. spam

B. phishing

C. spoofing

D. backscatter

Administracja i eksploatacja …

Które polecenie w systemie Windows Server 2008 pozwala na przekształcenie serwera w kontroler domeny?

A. gpedit

B. nslookup

C. gpresult

D. dcpromo

Tworzenie i administrowanie s…

Tabela góry, której fragment został pokazany, obejmuje polskie pasma górskie oraz ich szczyty. Podaj kwerendę obliczającą dla każdego pasma górskiego średnią wysokość szczytów.

A. SELECT pasmo, COUNT(wysokosc) FROM gory ORDER BY pasmo

B. SELECT pasmo, AVG(wysokosc) FROM gory LIMIT pasmo

C. SELECT pasmo, AVG(wysokosc) FROM gory GROUP BY pasmo

D. SELECT pasmo, SUM(wysokosc) FROM gory GROUP BY pasmo

Tworzenie i administrowanie s…

Taki styl CSS sprawi, że na stronie internetowej

| ul{ list-style-image: url('rys.gif'); } |

A. rys.gif stanie się ramką dla listy nienumerowanej

B. punkt listy nienumerowanej będzie rys.gif

C. rys.gif wyświetli się jako tło dla listy nienumerowanej

D. każdy punkt listy zyska osobne tło z grafiki rys.gif

Administracja i eksploatacja …

Wskaż tryb operacyjny, w którym komputer wykorzystuje najmniej energii

A. uśpienie

B. hibernacja

C. wstrzymanie

D. gotowość (pracy)

Tworzenie i administrowanie s…

Podane zapytanie SQL przyznaje użytkownikowi adam@localhost uprawnienia:

| GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost |

A. do manipulowania danymi bazy danych klienci

B. do manipulowania danymi w tabeli klienci

C. do zarządzania strukturą bazy danych klienci

D. do zarządzania strukturą tabeli klienci

Administracja i eksploatacja …

Do zarządzania konfiguracją grup komputerowych oraz użytkowników w systemach Windows Server, należy wykorzystać narzędzie

A. GPMC

B. RDP

C. UNC

D. MMC

Administracja i eksploatacja …

Aby zmienić system plików na dysku z FAT32 na NTFS w Windows XP, należy użyć programu

A. convert

B. attrib

C. replace

D. subst

Kwalifikacja EE8

Co należy zrobić z zużytym sprzętem komputerowym?

A. przekazać do firmy zajmującej się utylizacją sprzętu komputerowego

B. wyrzucać na wysypisko

C. umieszczać w pojemnikach na odpady komunalne

D. oddawać do spalarni odpadów

Kwalifikacja EE8

Aby zweryfikować połączenia kabla U/UTP Cat. 5e w systemie okablowania strukturalnego, należy zastosować

A. analizatora protokołów sieciowych.

B. testera okablowania.

C. miernika elektrycznego.

D. reflektometru optycznego OTDR.

INF.02 Pytanie 2420

Administracja i eksploatacja …

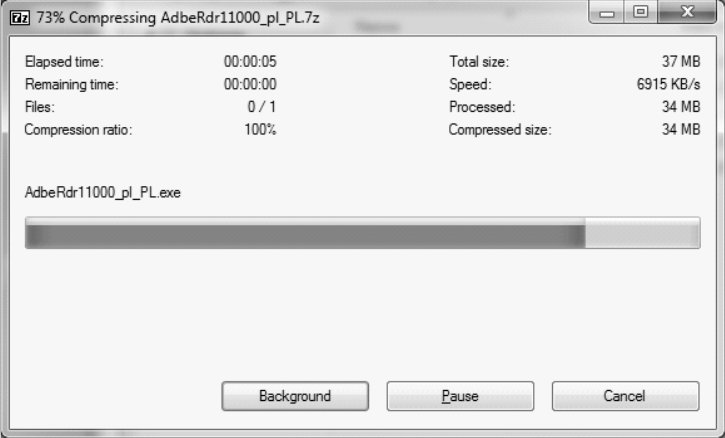

Na dołączonym obrazku ukazano proces

A. kompresji danych

B. fuzji danych

C. kompilacji danych

D. kasowania danych

Administracja i eksploatacja …

Rekord startowy dysku twardego w komputerze to

A. BOOT

B. PT

C. MBR

D. FAT

INF.02 Pytanie 2422

Administracja i eksploatacja …

Komunikat, który pojawia się po uruchomieniu narzędzia do przywracania systemu Windows, może sugerować

A. uszkodzenie plików startowych systemu

B. uszkodzenie sterowników

C. konieczność zrobienia kopii zapasowej systemu

D. wykrycie błędnej adresacji IP

Administracja i eksploatacja …

Jaki typ złącza powinien być zastosowany w przewodzie UTP Cat 5e, aby połączyć komputer z siecią?

A. RJ45

B. BNC

C. RJ11

D. MT-RJ

Administracja i eksploatacja …

Jakie jest połączenie używane do wymiany informacji pomiędzy urządzeniami mobilnymi, które stosuje cyfrową transmisję optyczną w trybie bezprzewodowym do przesyłania danych na stosunkowo krótką odległość?

A. IrDA

B. Bluetooth

C. IEEE 1394a

D. IEEE 1394c

Administracja i eksploatacja …

Który zakres adresów IPv4 jest poprawnie przypisany do danej klasy?

| Zakres adresów IPv4 | Klasa adresu IPv4 | |

|---|---|---|

| A. | 1.0.0.0 ÷ 127.255.255.255 | A |

| B. | 128.0.0.0 ÷ 191.255.255.255 | B |

| C. | 192.0.0.0 ÷ 232.255.255.255 | C |

| D. | 233.0.0.0 ÷ 239.255.255.255 | D |

A. A

B. B

C. D

D. C

Tworzenie i administrowanie s…

W języku PHP wykorzystano funkcję is_float()

. Które z poniższych wywołań tej funkcji zwróci rezultat true?

is_float()A. is_float(NULL)

B. is_float(3.34)

C. is_float(334)

D. is_float('3,34')

Tworzenie i administrowanie s…

W języku PHP w konstrukcji switch powinno się znajdować

A. konstrukcja switch(wyrażenie)

B. instrukcja break po każdej instrukcji case

C. instrukcja default

D. przynajmniej dwie instrukcje case

Kwalifikacja EE8

Wykonanie polecenia attrib +h +s +r przykiad.txt w konsoli systemu Windows spowoduje

A. zapis ciągu znaków hsr w pliku przyklad.txt

B. przypisanie dla pliku przyklad.txt atrybutów ukryty, systemowy, tylko do odczytu

C. przypisanie dla pliku przyklad.txt atrybutów ukryty, skompresowany, tylko do odczytu

D. zabezpieczenie pliku przyklad.txt hasłem hsr

Tworzenie i administrowanie s…

Który z wariantów znacznika jest poprawny pod względem użytych atrybutów?

A. <meta name = "!DOCTYPE">

B. <meta title = "Strona dla hobbystów">

C. <meta background = blue>

D. <meta name = "description" content = "Masz jakieś hobby? To jest strona dla Ciebie! ">

Administracja i eksploatacja …

Jakie składniki systemu komputerowego muszą być usuwane w wyspecjalizowanych zakładach przetwarzania ze względu na obecność niebezpiecznych substancji lub chemicznych pierwiastków?

A. Kable

B. Chłodnice

C. Tonery

D. Obudowy komputerów

Administracja i eksploatacja …

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych od siebie o 600m?

A. Skrętkę STP

B. Skrętkę UTP

C. Przewód koncentryczny

D. Światłowód

Tworzenie i administrowanie s…

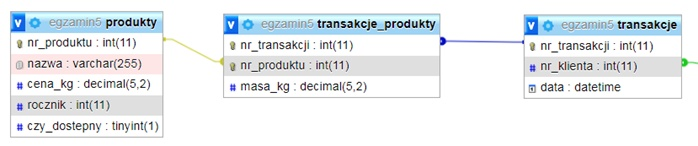

Na przedstawionej grafice widać fragment bazy danych. Jakie kwerendę należy zastosować, aby uzyskać nazwy produktów zakupionych przez klienta o id = 1?

A. SELECT nazwa FROM produkty JOIN transakcje ON nr_produktu = nr_klienta WHERE nr_klienta = 1

B. SELECT nazwa FROM produkty JOIN transakcje_produkty USING(nr_produktu) JOIN transakcje USING(nr_transakcji) WHERE nr_klienta = 1

C. SELECT nazwa FROM produkty JOIN transakcje_produkty USING(nr_produktu) WHERE nr_klienta = 1

D. SELECT nazwa FROM produkty JOIN transakcje_produkty JOIN transakcje WHERE nr_klienta = 1

Tworzenie i administrowanie s…

Który z przedstawionych kodów XHTML sformatuje tekst według podanego wzorca?

Ala ma kota

a kot ma Alę

A. <p>Ala ma <b>kota<br> a <i>kot</i> ma Alę</p>

B. <p>Ala ma <b>kota</i><br> a <b>kot</b> ma Alę</p>

C. <p>Ala ma <b>kota</b><br> a <b>kot</b> ma Alę</p>

D. <p>Ala ma <b>kota</b><br> a <i>kot</i> ma Alę</p>

Administracja i eksploatacja …

Na schemacie przedstawiono podstawowe informacje dotyczące ustawień karty sieciowej. Do jakiej klasy należy adres IP przypisany do tej karty?

Adres IPv4 . . . . . . . . . . . : 192.168.56.1

Maska podsieci . . . . . . . . . : 255.255.255.0

Brama domyślna . . . . . . . . . :

Adres IPv4 . . . . . . . . . . . : 192.168.56.1 Maska podsieci . . . . . . . . . : 255.255.255.0 Brama domyślna . . . . . . . . . :

A. Klasa B

B. Klasa D

C. Klasa A

D. Klasa C

Administracja i eksploatacja …

W systemie Linux można uzyskać kopię danych przy użyciu komendy

A. tac

B. restore

C. dd

D. split

Tworzenie i administrowanie s…

Podczas edytowania grafiki w programie do obróbki grafiki rastrowej należy usunąć kolory z obrazu, aby uzyskać wersję w odcieniach szarości. Do osiągnięcia tego efektu można wykorzystać funkcję

A. szumu RGB

B. kadrowania

C. desaturacji

D. filtru rozmycia

Tworzenie i administrowanie s…

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

A. Zwraca te wiersze, które wystąpiły w wyniku pierwszego zapytania, jednak nie były obecne w wyniku drugiego zapytania

B. Zwraca zbiór wyników z pierwszego zapytania oraz zbiór wyników z drugiego zapytania, automatycznie eliminując powtarzające się wiersze

C. Zwraca te wiersze, które wystąpiły w wyniku drugiego zapytania, natomiast nie było ich w wyniku pierwszego zapytania

D. Zwraca część wspólną wyników dwóch zapytań

Kwalifikacja EE8

Aby ugasić palącą się jednostkę centralną komputera, która jest podłączona do zasilania, należy zastosować gaśnicę oznaczoną literami

A. A, B i D

B. B, C i D

C. A, B i C

D. B, C i E

Tworzenie i administrowanie s…

Język JavaScrypt umożliwia obsługę

A. klas abstrakcyjnych

B. obiektów DOM

C. wysyłania ciastek z identycznymi informacjami do wielu klientów strony

D. funkcji wirtualnych

Administracja i eksploatacja …

Podczas realizacji projektu sieci komputerowej, pierwszym krokiem powinno być

A. wybranie urządzeń sieciowych

B. opracowanie kosztorysu

C. przeprowadzenie analizy biznesowej

D. przygotowanie dokumentacji powykonawczej