Filtrowanie pytań

Tworzenie i administrowanie s…

Jakie kodowanie w języku HTML pozwala na sformatowanie paragrafu dla tekstu

A. <p>Tekst może być <mark>zaznaczony</mark> albo <em>istotny</em> dla autora</p>

B. <p>Tekst może być <mark>zaznaczony albo <i>istotny</i> dla autora</mark></p>

C. <p>Tekst może być <mark>zaznaczony</mark> albo <em>istotny dla autora</p>

D. <p>Tekst może być <mark>zaznaczony albo <em>istotny</em> dla autora</mark></p>

Administracja i eksploatacja …

Oprogramowanie, które wymaga zatwierdzenia na wyświetlanie reklam lub zakupu pełnej licencji, aby usunąć reklamy, jest dystrybuowane na licencji

A. Freeware

B. Trial

C. Adware

D. GNU GPL

Administracja i eksploatacja …

Wskaż właściwą formę maski podsieci?

A. 255.255.255.255

B. 0.0.0.0

C. 255.255.0.128

D. 255.252.252.255

Administracja i eksploatacja …

Wskaż błędne twierdzenie dotyczące Active Directory?

A. Active Directory to usługa służąca do monitorowania wykorzystania limitów dyskowych aktywnych katalogów

B. W Active Directory dane są grupowane w sposób hierarchiczny

C. Domeny uporządkowane w hierarchii mogą tworzyć strukturę drzewa

D. Active Directory to usługa katalogowa w systemach operacyjnych sieciowych firmy Microsoft

Administracja i eksploatacja …

Według specyfikacji JEDEC standardowe napięcie zasilania modułów RAM DDR3L o niskim napięciu wynosi

A. 1,65 V

B. 1,35 V

C. 1,50 V

D. 1,20 V

INF.03 Pytanie 2686

Tworzenie i administrowanie s…

Jakie są odpowiednie kroki w odpowiedniej kolejności, które należy podjąć, aby nawiązać współpracę pomiędzy aplikacją internetową po stronie serwera a bazą danych SQL?

A. zapytanie do bazy, wybór bazy, wyświetlenie na stronie WWW, zamknięcie połączenia

B. wybór bazy, zapytanie do bazy, nawiązanie połączenia z serwerem baz danych, wyświetlenie na stronie WWW, zamknięcie połączenia

C. nawiązanie połączenia z serwerem baz danych, wybór bazy, zapytanie do bazy - wyświetlane na stronie WWW, zamknięcie połączenia

D. wybór bazy danych, nawiązanie połączenia z serwerem baz danych, zapytanie do bazy - wyświetlane na stronie WWW, zamknięcie połączenia

Administracja i eksploatacja …

W systemie Linux, żeby ustawić domyślny katalog domowy dla nowych użytkowników na katalog /users/home/new, konieczne jest użycie polecenia

A. useradd -D -b /users/home/new

B. useradd /users/home/new -D -f

C. /users/home/new useradd -s -D

D. /users/home/new -n -D useradd

Administracja i eksploatacja …

Jaki rodzaj kabla powinien być użyty do podłączenia komputera w miejscu, gdzie występują zakłócenia elektromagnetyczne?

A. FTP Cat 5e

B. UTP Cat 5

C. UTP Cat 5e

D. UTP Cat 6

Tworzenie i administrowanie s…

Powszechnie stosowanym narzędziem SZBD do tworzenia zestawień danych, które można wydrukować, jest

A. raport

B. makro

C. kwerenda UPDATE

D. formularz

Administracja i eksploatacja …

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

A. 52

B. 51

C. 50

D. 53

Administracja i eksploatacja …

Jakie urządzenie powinno być użyte do podłączenia żył kablowych skrętki do gniazda Ethernet?

A. Wciskacz LSA

B. Zaciskarkę BNC

C. Zaciskarkę RJ-11

D. Zaciskarkę RJ-45

Tworzenie i administrowanie s…

W SQL klauzula DISTINCT w poleceniu SELECT spowoduje, że otrzymane dane

A. zostaną uporządkowane

B. będą spełniały dany warunek

C. nie będą zawierały powtórzeń

D. będą zgrupowane według wskazanego pola

Tworzenie i administrowanie s…

Według zasad walidacji HTML5, jakie jest prawidłowe użycie znacznika hr?

A. </ hr>

B. </ hr />

C. </hr?>

D. <hr>

Kwalifikacja EE8

W systemie Linux, aby zobaczyć wszystkie grupy, do których przynależy użytkownik egzamin, można użyć polecenia

A. who egzamin

B. users egzamin

C. groups egzamin

D. cat egzamin

Tworzenie i administrowanie s…

Jaką instrukcję pętli stosuje się do przeprowadzenia określonej liczby operacji na obiekcie lub zmiennej, która nie jest tablicą?

A. switch

B. foreach

C. if

D. for

Tworzenie i administrowanie s…

Jaką formę przybierze data po wykonaniu poniższego kodu PHP?

| <?php echo date('l, dS F Y'); ?> |

A. 10, Monday July 2017

B. Monday, 10 July 2017

C. Monday, 10th July 17

D. Monday, 10th July 2017

Administracja i eksploatacja …

Na skutek użycia polecenia ipconfig uzyskano konfigurację przedstawioną na ilustracji. Jaki jest adres IP stacji roboczej, która została poddana testom?

Sufiks DNS konkretnego połączenia :

Opis. . . . . . . . . . . . . . . : Realtek RTL8168C(P)/8111C(P)

PCI-E Gigabit Ethernet NIC

Adres fizyczny. . . . . . . . . . : 00-1F-D0-A5-0B-57

DHCP włączone . . . . . . . . . . : Tak

Autokonfiguracja włączona . . . . : Tak

Adres IP. . . . . . . . . . . . . : 192.168.0.11

Maska podsieci. . . . . . . . . . : 255.255.255.0

Brama domyślna. . . . . . . . . . : 192.168.0.1

Serwer DHCP . . . . . . . . . . . : 192.168.0.1

Serwery DNS . . . . . . . . . . . : 62.21.99.95

Sufiks DNS konkretnego połączenia :

Opis. . . . . . . . . . . . . . . : Realtek RTL8168C(P)/8111C(P)

PCI-E Gigabit Ethernet NIC

Adres fizyczny. . . . . . . . . . : 00-1F-D0-A5-0B-57

DHCP włączone . . . . . . . . . . : Tak

Autokonfiguracja włączona . . . . : Tak

Adres IP. . . . . . . . . . . . . : 192.168.0.11

Maska podsieci. . . . . . . . . . : 255.255.255.0

Brama domyślna. . . . . . . . . . : 192.168.0.1

Serwer DHCP . . . . . . . . . . . : 192.168.0.1

Serwery DNS . . . . . . . . . . . : 62.21.99.95A. 192.168.0.11

B. 192.168.0.1

C. 62.21.99.95

D. 255.255.255.0

Administracja i eksploatacja …

Jakie jest źródło pojawienia się komunikatu na ekranie komputera, informującego o wykryciu konfliktu adresów IP?

A. Adres IP komputera znajduje się poza zakresem adresów w sieci lokalnej

B. Usługa DHCP nie funkcjonuje w sieci lokalnej

C. Inne urządzenie w sieci posiada ten sam adres IP co komputer

D. Adres bramy domyślnej w ustawieniach protokołu TCP/IP jest nieprawidłowy

Tworzenie i administrowanie s…

Jaką wartość zwróci algorytm? Z = 0

N = 1

dopóki Z < 3:

N = N * 2 + 1

Z = Z + 1

wypisz N

Z = 0

N = 1

dopóki Z < 3:

N = N * 2 + 1

Z = Z + 1

wypisz NA. 15

B. 5

C. 7

D. 3

Kwalifikacja EE8

Procedura uruchamiająca tryb graficzny w języku programowania Turbo Pascal to

A. Graph

B. RunGraph

C. StartGraph

D. InitGraph

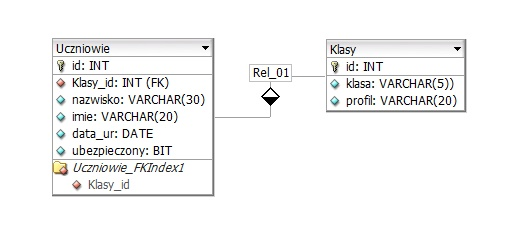

Tworzenie i administrowanie s…

Dodanie ograniczenia klucza obcego w taki sposób, aby kolumna Klasy_id z tabeli Uczniowie była powiązana z kolumną id w tabeli Klasy zostanie wykonane przy użyciu polecenia

A. ALTER TABLE Uczniowie ADD CONSTRAINT FKKlasy FOREIGN KEY(Klasy_id) REFERENCES Klasy(id);

B. ALTER TABLE Uczniowie DROP FOREIGN KEY FKKlasy FOREIGN KEY(Klasy_id) REFERENCES Klasy(id);

C. ALTER TABLE Uczniowie DROP CONSTRAINT FKKlasy FOREIGN KEY(Klasy_id) REFERENCES Klasy(id);

D. ALTER TABLE Uczniowie ADD FOREIGN KEY FKKlasy FOREIGN KEY(Klasy_id) REFERENCES Klasy(id);

Tworzenie i administrowanie s…

Zastosowanie bloku deklaracji background-attachment: scroll sprawia, że

A. grafika tła znajdzie się w prawym górnym rogu strony

B. tło strony będzie się przesuwać razem z tekstem

C. tło strony pozostanie statyczne, a tekst będzie się przesuwał

D. grafika tła będzie się powtarzać (kafelki)

Administracja i eksploatacja …

Jednym z czynników, dla których zapis na dysku SSD jest szybszy niż na dysku HDD, jest

A. brak elementów ruchomych w konstrukcji dysku SSD

B. niska wartość parametru MTBF dla dysku SSD

C. wykorzystanie pamięci typu PROM w dysku SSD

D. nieograniczona liczba cykli zapisu i odczytu dla dysku SSD

Tworzenie i administrowanie s…

W edytorze grafiki wektorowej stworzono przedstawiony kształt, który powstał z dwóch figur: trójkąta i koła. W celu stworzenia tego kształtu, po narysowaniu figur i odpowiednim ich ustawieniu, należy skorzystać z funkcji

A. wykluczenia.

B. różnicy.

C. rozdzielenia.

D. sumy.

Administracja i eksploatacja …

Jeśli jednostka alokacji ma 1024 bajty, to pliki podane w tabeli zajmują na dysku:

Nazwa Wielkość

Ala.exe 50B

Dom.bat 1024B

Wirus.exe 2kB

Domes.exr 350B

A. 4 klastry

B. 5 klastrów

C. 6 klastrów

D. 3 klastry

Administracja i eksploatacja …

W drukarce laserowej do trwałego utrwalania druku na papierze wykorzystuje się

A. bęben transferowy

B. promienie lasera

C. głowice piezoelektryczne

D. rozgrzane wałki

Administracja i eksploatacja …

Spuchnięte kondensatory elektrolityczne w sekcji zasilania monitora LCD mogą spowodować uszkodzenie

A. przewodów sygnałowych.

B. układu odchylania poziomego.

C. inwertera oraz podświetlania matrycy.

D. przycisków znajdujących na panelu monitora.

Administracja i eksploatacja …

Administrator systemu Linux wyświetlił zawartość katalogu /home/szkola w terminalu, uzyskując następujący rezultat: -rwx --x r-x 1 admin admin 25 04-09 15:17 szkola.txt. Następnie wydał polecenie chmod ug=rw szkola.txt | ls

Jaki będzie rezultat tego działania, pokazany w oknie terminala?

A. -rwx ~x rw- 1 admin admin 25 04-09 15:17 szkola.txt

B. -rwx r-x r-x 1 admin admin 25 04-09 15:17 szkola.txt

C. -rw- rw- rw- 1 admin admin 25 04-09 15:17 szkola.txt

D. -rw- rw- r-x 1 admin admin 25 04-09 15:17 szkola.txt

Tworzenie i administrowanie s…

Na podstawie przydzielenia wartości do zmiennych w języku PHP można zauważyć, że $zmienna1 = 15;

$zmienna2 = "15";

$zmienna3 = (string) $zmienna1;

A. zmienna2 i zmienna3 mają ten sam typ.

B. wszystkie zmienne mają ten sam typ.

C. zmienna1 i zmienna3 mają ten sam typ.

D. zmienna1 i zmienna2 mają ten sam typ.

Administracja i eksploatacja …

Aby zmierzyć tłumienie światłowodowego łącza w dwóch zakresach długości fal 1310 nm i 1550 nm, należy zastosować

A. miernika mocy optycznej

B. testera UTP

C. reflektometr TDR

D. rejestratora cyfrowego

Administracja i eksploatacja …

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

A. charakteryzuje się przepustowością 160 GB/s

B. działa z częstotliwością 16000 MHz

C. działa z częstotliwością 160 MHz

D. posiada przepustowość 16 GB/s

Kwalifikacja EE8

Co to jest POP3?

A. narzędziem do zarządzania wiadomościami.

B. systemem do obsługi poczty.

C. protokół do przesyłania e-maili.

D. protokół do odbierania e-maili.

Tworzenie i administrowanie s…

Skrypt PHP wyświetla aktualny czas w formacie godzina:minuta:sekunda, na przykład 15:38:20. Czas w tym formacie zostanie uzyskany dzięki funkcji

A. time("G:m:s");

B. date("G:m:s");

C. time("H:i:s");

D. date("H:i:s");

Administracja i eksploatacja …

Oprogramowanie, które regularnie przerywa działanie przez pokazanie komunikatu o konieczności uiszczenia opłaty, co prowadzi do zniknięcia tego komunikatu, jest dystrybuowane na podstawie licencji

A. crippleware

B. careware

C. greenware

D. nagware

Administracja i eksploatacja …

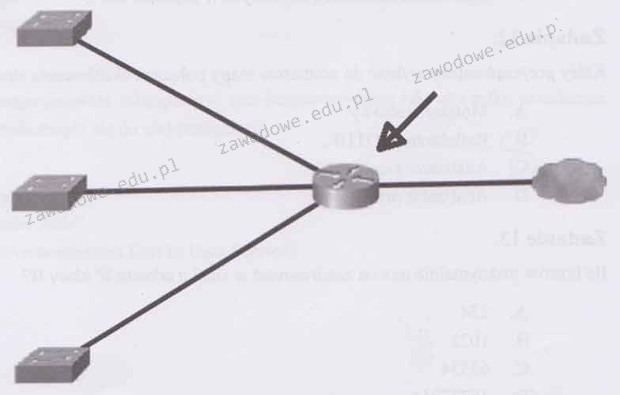

Którego urządzenia dotyczy strzałka na rysunku?

A. Serwera

B. Przełącznika

C. Routera

D. Koncentratora

Tworzenie i administrowanie s…

Który z poniższych znaczników HTML jest używany do tworzenia struktury strony internetowej?

A. <input>

B. <mark>

C. <em>

D. <aside>

Tworzenie i administrowanie s…

Czym jest DBMS?

A. System zarządzania bazą danych

B. Strukturalny język zapytań do bazy danych

C. Kaskadowy arkusz stylów do opisu wyglądu witryny www

D. Obiektowy język programowania służący do tworzenia stron www

Tworzenie i administrowanie s…

Jakie słowo kluczowe w SQL należy zastosować, aby usunąć powtarzające się rekordy?

A. GROUP BY

B. ORDER BY

C. DISTINCT

D. LIKE

Administracja i eksploatacja …

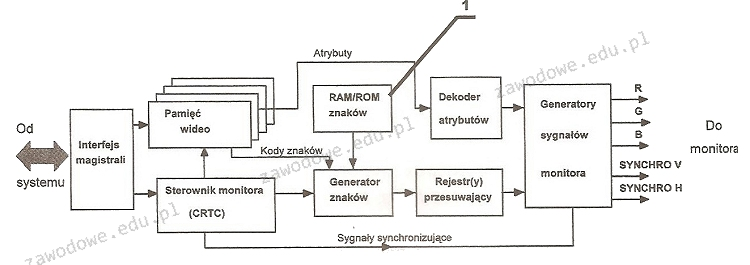

Element oznaczony cyfrą 1 na diagramie blokowym karty graficznej?

A. zawiera matrycę znaków w trybie tekstowym

B. generuje sygnał RGB na wyjściu karty graficznej

C. przechowuje dane wyświetlane w trybie graficznym

D. konwertuje sygnał cyfrowy na analogowy

INF.02 Pytanie 2720

Administracja i eksploatacja …

Jakie funkcje realizuje system informatyczny?Kursy informatyczne

A. Przetwarzanie danych

B. Zarządzanie monitorem CRT

C. Nadzór nad działaniem oprogramowania diagnostycznego

D. Ochrona przed wirusami