Filtrowanie pytań

INF.02 Pytanie 3041

Administracja i eksploatacja …

A. wdrożyć szyfrowanie partycji

B. przygotować punkt przywracania systemu

C. ochronić konta za pomocą hasła

D. ustawić atrybut ukryty dla wszystkich istotnych plików

Administracja i eksploatacja …

Umowa, na podstawie której użytkownik ma między innymi dostęp do kodu źródłowego oprogramowania w celu jego analizy i ulepszania, to licencja

A. MOLP

B. OEM

C. OLP

D. GNU GPL

Administracja i eksploatacja …

Litera S w protokole FTPS odnosi się do zabezpieczania danych przesyłanych poprzez

A. logowanie

B. szyfrowanie

C. autoryzację

D. uwierzytelnianie

Tworzenie i administrowanie s…

DOM oferuje metody i właściwości, które w języku JavaScript umożliwiają

A. przesyłanie danych formularza bezpośrednio do bazy danych

B. manipulowanie łańcuchami zadeklarowanymi w kodzie

C. pobieranie oraz modyfikowanie elementów strony widocznej w przeglądarce

D. przeprowadzanie operacji na zmiennych przechowujących liczby

Tworzenie i administrowanie s…

DOM oferuje funkcje i atrybuty, które w JavaScript umożliwiają

A. pobieranie i modyfikowanie elementów strony załadowanej w przeglądarce

B. wykonywanie operacji na zmiennych przechowujących wartości liczbowe

C. przesyłanie danych formularza bezpośrednio do bazy danych

D. manipulowanie łańcuchami zadeklarowanymi w kodzie

Administracja i eksploatacja …

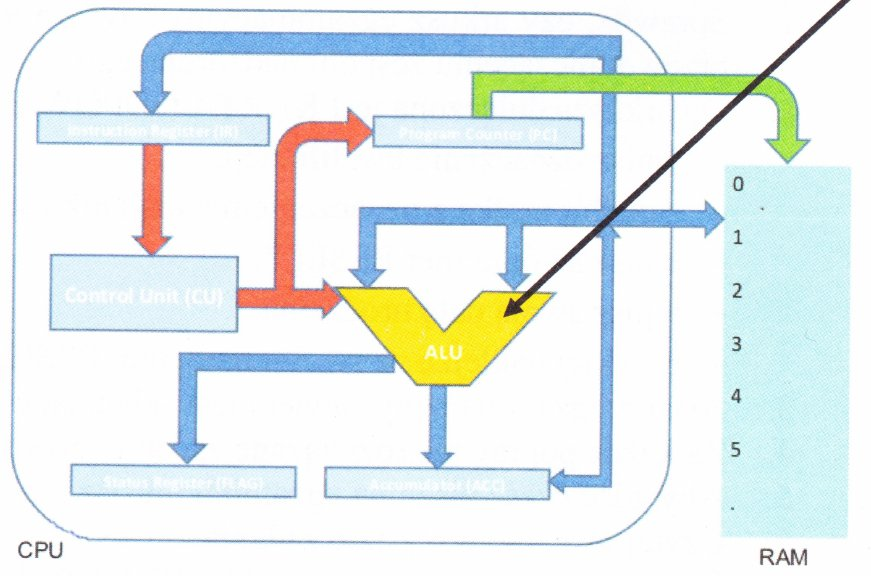

Na diagramie mikroprocesora zidentyfikowany strzałką blok odpowiada za

A. wykonywanie operacji arytmetycznych oraz logicznych na liczbach

B. przechowywanie następujących adresów pamięci z komendami

C. przechowywanie aktualnie realizowanej instrukcji

D. przetwarzanie wskaźnika do następnej instrukcji programu

Kwalifikacja EE8

Ochronę przed dotykiem bezpośrednim (podstawową) zapewnia się przez zastosowanie

| for (let number = 2; number <= 20; number++) { let check = true; for (let test = 2; test < number; test++) { if (number % test === 0) { check = false; break; } } if (check) console.log(number); } |

A. nieuziemionych połączeń wyrównawczych miejscowych

B. separacji elektrycznej

C. izolowania stanowiska komputerowego

D. izolacji części czynnych

Administracja i eksploatacja …

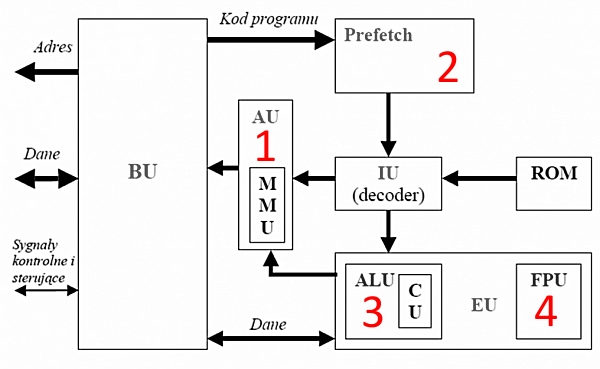

Koprocesor arytmetyczny, który pełni funkcję wykonywania obliczeń na liczbach zmiennoprzecinkowych w mikroprocesorze, został na schemacie oznaczony cyfrą

A. 1

B. 4

C. 3

D. 2

Administracja i eksploatacja …

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

A. kart rozszerzeń

B. napędów płyt CD/DVD

C. dysków twardych

D. płyty głównej

Tworzenie i administrowanie s…

Jakim sposobem można w języku PHP dokumentować blok komentarza składający się z wielu linii?

A. //

B. /* */

C. #

D. <!-- -->

Tworzenie i administrowanie s…

Jakiego ograniczenia (constraint) używa się do zdefiniowania klucza obcego?

A. FOREIGN KEY(ID)

B. UNIQUE KEY(ID)

C. AUTO_INCREMENT(ID)

D. PRIMARY KEY(ID)

Administracja i eksploatacja …

Jak na diagramach sieciowych LAN oznaczane są punkty dystrybucyjne znajdujące się na różnych kondygnacjach budynku, zgodnie z normą PN-EN 50173?

A. MDF (Main Distribution Frame)

B. BD (BuildingDistributor)

C. CD (Campus Distribution)

D. FD (Floor Distribution)

Administracja i eksploatacja …

Adres IP jest przypisywany przełącznikowi warstwy drugiej w celu

A. konfiguracji domeny rozgłoszeniowej

B. skonfigurowania portu bezpieczeństwa

C. ograniczenia pasma na portach

D. uzyskania zdalnego dostępu

Administracja i eksploatacja …

Gdy użytkownik wykonuje w wierszu poleceń komendę ping www.onet.pl, otrzymuje komunikat: "Żądanie polecenia ping nie może znaleźć hosta www.onet.pl Sprawdź nazwę i ponów próbę". Z kolei, po wpisaniu w wierszu poleceń komendy ping 213.180.141.140 (adres IP serwera www.onet.pl), użytkownik otrzymuje odpowiedź z serwera. Jakie mogą być przyczyny tej sytuacji?

A. błędny adres IP serwera DNS

B. błędny adres IP hosta

C. błędnie skonfigurowana brama domyślna

D. błędnie ustawiona maska podsieci

Tworzenie i administrowanie s…

Aby przywrócić uszkodzoną tabelę w MySQL, jakie polecenie należy wykonać?

A. CHECK TABLE

B. REPAIR TABLE

C. RESOLVE TABLE

D. FIX TABLE

Kwalifikacja EE8

Program działający w systemie Linux, umożliwiający gromadzenie w czasie rzeczywistym danych statystycznych dotyczących ruchu w sieci, to

A. getmac

B. ps

C. ntop

D. wget

Administracja i eksploatacja …

Jakie urządzenie powinno być użyte do podłączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

A. Koncentratora

B. Regeneratora

C. Rutera

D. Mostu

Administracja i eksploatacja …

Jeśli użytkownik wybierze pozycję wskazaną strzałką, będzie mógł zainstalować aktualizacje

A. powodujące uaktualnienie Windows 8.1 do systemu Windows 10.

B. dotyczące sterowników lub nowego oprogramowania firmy Microsoft.

C. dotyczące luk w zabezpieczeniach o priorytecie krytycznym.

D. usuwające usterkę krytyczną, niezwiązaną z zabezpieczeniami.

Tworzenie i administrowanie s…

Pole autor w tabeli ksiazka jest:

CREATE TABLE ksiazka (

id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY,

tytul VARCHAR(200),

autor SMALLINT UNSIGNED NOT NULL,

CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id)

);

id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY,

tytul VARCHAR(200),

autor SMALLINT UNSIGNED NOT NULL,

CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id)

);

A. kluczem podstawowym tabeli ksiazka

B. kluczem obcym związanym z tabelą autorzy

C. polem typu tekstowego zawierającym informacje o autorze

D. polem wykorzystanym w relacji z tabelą dane

Administracja i eksploatacja …

Określ najprawdopodobniejszą przyczynę pojawienia się komunikatu: CMOS checksum error press F1 to continue press DEL to setup podczas uruchamiania systemu

A. Skasowana zawartość pamięci CMOS

B. Uszkodzona karta graficzna

C. Rozładowana bateria podtrzymująca ustawienia BIOS-u

D. Zgubiony plik setup

Administracja i eksploatacja …

Jednym ze sposobów na ograniczenie dostępu do sieci bezprzewodowej dla nieuprawnionych osób jest

A. zmiana częstotliwości nadawania sygnału

B. dezaktywacja szyfrowania

C. zmiana standardu szyfrowania z WPA na WEP

D. wyłączenie rozgłaszania SSID

Administracja i eksploatacja …

Na którym z zewnętrznych nośników danych nie dojdzie do przeniknięcia wirusa podczas przeglądania jego zawartości?

A. na dysk zewnętrzny

B. na płytę DVD-ROM

C. na kartę SD

D. na pamięć Flash

Administracja i eksploatacja …

W systemie Linux, aby przejść do głównego katalogu w strukturze drzewiastej, używa się komendy

A. cd /

B. cd\

C. cd/

D. cd ..

Kwalifikacja EE8

Którą drukarkę należy wybrać w sekcji sprzedaży hurtowni materiałów budowlanych do generowania faktur na papierze samokopiującym, aby uzyskać na nim kopie wydruku?

A. Igłowa

B. Laserowa

C. Atramentowa

D. Sublimacyjna

Administracja i eksploatacja …

Jakie pole znajduje się w nagłówku protokołu UDP?

A. Wskaźnik pilności

B. Numer sekwencyjny

C. Suma kontrolna

D. Numer potwierdzenia

Administracja i eksploatacja …

Program testujący wydajność sprzętu komputerowego to

A. benchmark.

B. chkdsk.

C. exploit.

D. sniffer.

Tworzenie i administrowanie s…

Na tabeli muzyka, przedstawionej na rysunku, zostało wykonane następujące zapytanie SQL. Jaki wynik zwróci ta kwerenda?

|

| ID | tytul_plyty | wykonawca | rok_nagrania | opis |

|---|---|---|---|---|

| 1 | Czas jak rzeka | Czeslaw Niemen | 2005 | Przyjdz W Taka Noc itd. |

| 2 | Ikona | Stan Borys | 2014 | |

| 3 | Aerolit | Czeslaw Niemen | 2017 | Winylowa reedycja płyty „Aerolit”. |

| 4 | Journey | Mikolaj Czechowski | 2013 |

A. Czeslaw

B. Czeslaw, Niemen

C. Czeslaw, Czechowski

D. pusty wynik

Kwalifikacja EE8

Jakie są różnice pomiędzy komendą ps a komendą top w systemie Linux?

A. Komenda top pozwala na wyświetlenie PID procesu, a ps tego nie umożliwia

B. Komenda ps umożliwia zobaczenie uprawnień, z jakimi działa proces, podczas gdy top tego nie oferuje

C. Komenda top prezentuje w czasie rzeczywistym działające procesy w systemie, a ps tego nie robi

D. Komenda ps nie informuje o poziomie użycia CPU, natomiast top ma tę funkcję

Administracja i eksploatacja …

Podczas uruchamiania komputera ukazuje się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL skutkuje

A. wejściem do BIOS-u komputera

B. usunięciem pliku setup

C. przeszukiwaniem zawartości pamięci CMOS

D. przejściem do ustawień systemu Windows

Tworzenie i administrowanie s…

Jaką rozdzielczość należy przyjąć, aby uzyskać proporcje obrazu 16:9, zakładając, że piksel ma formę kwadratu?

A. 2560 na 2048 pikseli

B. 800 na 480 pikseli

C. 1366 na 768 pikseli

D. 320 na 240 pikseli

Tworzenie i administrowanie s…

Kod został napisany w języku JavaScript. W podanej definicji obiektu metodą jest element o nazwie.

| var obj1 = { czescUlamkowa: 10, czescCalkowita: 20, oblicz: function() {.....} } |

A. czescUlamkowa

B. oblicz

C. obj1

D. czescCalkowita

Administracja i eksploatacja …

Ile liczb w systemie szesnastkowym jest wymaganych do zapisania pełnej formy adresu IPv6?

A. 24

B. 16

C. 8

D. 12

Kwalifikacja EE8

Użytkownik komputera łączy się z Internetem za pomocą sieci lokalnej. Kiedy wprowadza w przeglądarce adres www.wp.pl, nie uzyskuje dostępu do strony WWW, jednak wprowadzenie adresu IP, takiego jak 212.77.100.101, umożliwia otwarcie tej strony. Jakie mogą być tego powody?

A. Brak adresu bramy

B. Brak serwera DNS

C. Brak serwera WINS

D. Brak serwera PROXY

Administracja i eksploatacja …

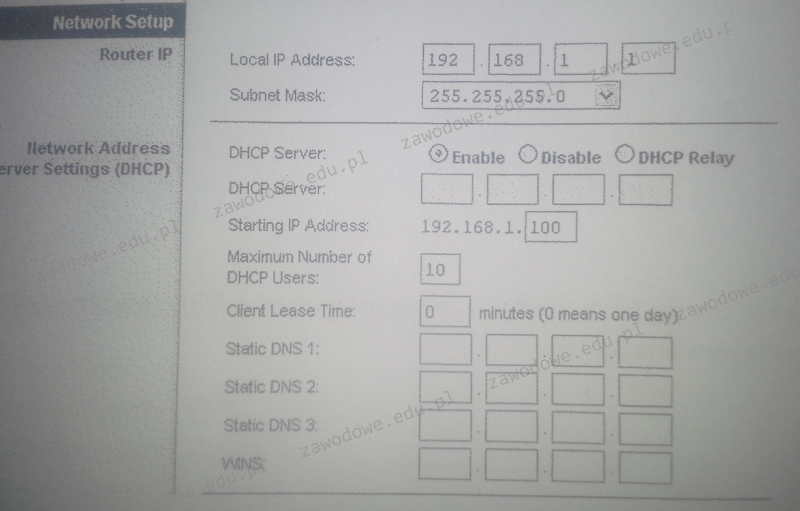

Na przedstawionym zrzucie panelu ustawień rutera można zauważyć, że serwer DHCP

A. może przydzielać maksymalnie 154 adresy IP

B. przydziela adresy IP z zakresu 192.168.1.1 - 192.168.1.10

C. może przydzielać maksymalnie 10 adresów IP

D. przydziela adresy IP z zakresu 192.168.1.1 - 192.168.1.100

Tworzenie i administrowanie s…

Aby wykonać kopię zapasową bazy danych w MySQL, jakie polecenie należy zastosować?

A. mysqlslap

B. mysqlreplicate

C. mysqlcheck

D. mysqldump

Tworzenie i administrowanie s…

Który styl CSS ma najwyższy priorytet ważności w zastosowaniu do elementów dokumentu HTML?

A. Zewnętrzny arkusz stylów.

B. Styl lokalny.

C. Wewnętrzny arkusz stylów.

D. Styl importowany do wewnętrznego arkusza.

Administracja i eksploatacja …

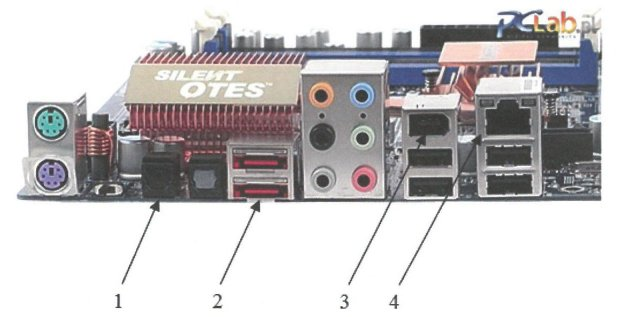

Który z portów na pokazanej płycie głównej pozwala na podłączenie zewnętrznego dysku za pośrednictwem interfejsu e-SATA?

A. 4

B. 1

C. 3

D. 2

Tworzenie i administrowanie s…

Podczas tworzenia formularza konieczne jest dodanie kontrolki, która odnosi się do kontrolki w innym formularzu. Jakie działania w bazie danych Access są w tym przypadku możliwe?

A. niemożliwe we wszystkich trybach z wyjątkiem trybu projektowania.

B. niemożliwe.

C. możliwe o ile dotyczą danych liczbowych.

D. możliwe poprzez określenie ścieżki do kontrolki w atrybucie „Źródło kontrolki”.

Administracja i eksploatacja …

Który z poniższych protokołów służy do zarządzania urządzeniami w sieciach?

A. DNS

B. SMTP

C. SFTP

D. SNMP

Tworzenie i administrowanie s…

Kompresja bezstratna pliku graficznego zapewnia

A. oryginalną jakość grafiki

B. mniejszą ilość warstw

C. rozmiar większy niż w oryginale

D. wyższą jakość