Filtrowanie pytań

Tworzenie i administrowanie s…

A. 1..n

B. n..n

C. n..1

D. 1..1

Administracja i eksploatacja …

Jakie są różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

A. Polecenie top pozwala na pokazanie PID procesu, a ps nie ma takiej opcji

B. Polecenie ps umożliwia wyświetlenie uprawnień, z jakimi działa proces, co nie jest możliwe w przypadku top

C. Polecenie ps nie przedstawia stopnia wykorzystania CPU, natomiast polecenie top oferuje tę funkcjonalność

D. Polecenie top pokazuje aktualnie funkcjonujące procesy w systemie, regularnie aktualizując informacje, podczas gdy ps tego nie robi

INF.03 Pytanie 3363

Tworzenie i administrowanie s…

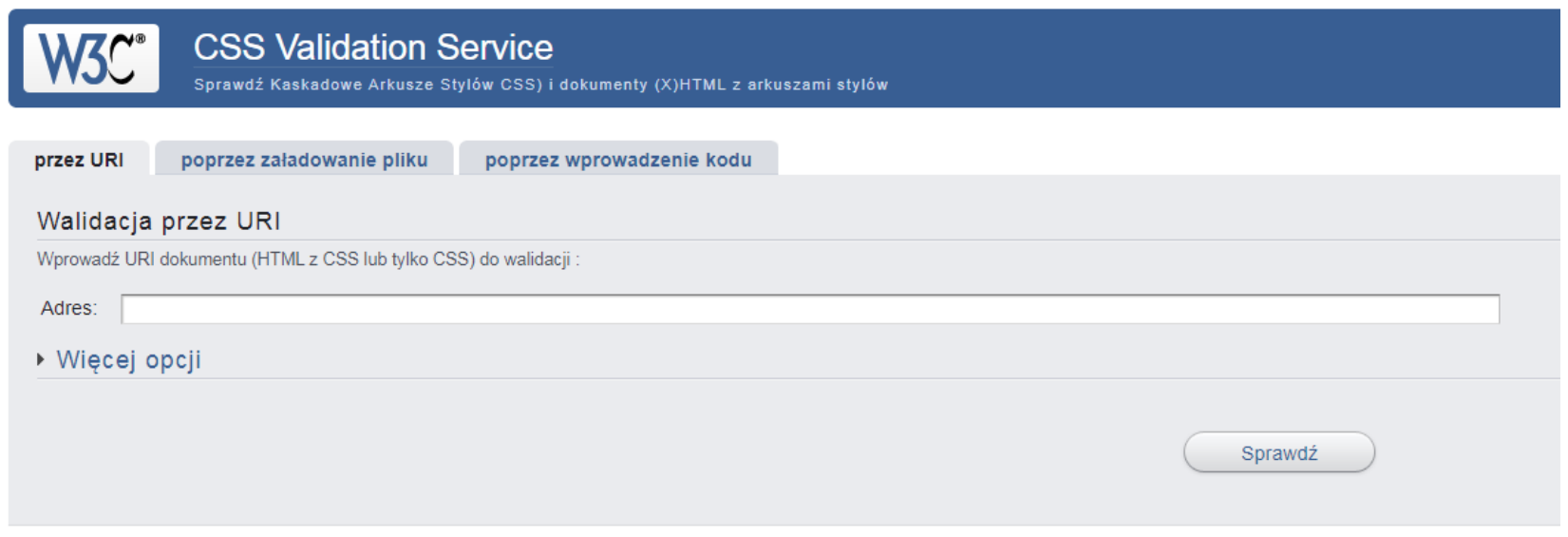

Przedstawiony serwis internetowy służy do walidacji

A. skryptów JavaScript.

B. arkuszy stylów.

C. bazy danych SQL.

D. dokumentów HTML.

Tworzenie i administrowanie s…

Jaki kolor reprezentuje zapis heksadecymalny #0000FF?

A. czerwony

B. zielony

C. czarny

D. niebieski

Administracja i eksploatacja …

Moc zasilacza wynosi 450 W, co oznacza, że

A. 4,5 MW

B. 0,45 kW

C. 0,045 hW

D. 45 GW

Tworzenie i administrowanie s…

W PHP zmienna typu float może przyjmować wartości

A. nieliczbowe.

B. logiczne.

C. jedynie całkowite.

D. zmiennoprzecinkowe.

Tworzenie i administrowanie s…

W systemie baz danych sklepu komputerowego znajduje się tabela o nazwie komputery. Aby stworzyć raport, który wyświetla dane z tabeli dla komputerów z co najmniej 8 GB pamięci oraz procesorem Intel, można użyć kwerendy

A. SELECT * FROM komputery WHERE procesor = "Intel" AND pamiec < 8

B. SELECT * FROM komputery WHERE procesor = "Intel" AND pamiec >= 8

C. SELECT * FROM komputery WHERE procesor = "Intel" OR pamiec < 8

D. SELECT * FROM komputery WHERE procesor = "Intel" OR pamiec >= 8

Tworzenie i administrowanie s…

W JavaScript zdefiniowano obiekt. W jaki sposób można uzyskać dostęp do właściwości nazwisko?

| var osoba = {imie: "Anna", nazwisko: "Kowalska", rok_urodzenia: 1985}; |

A. osoba.nazwisko

B. osoba[2]

C. osoba::nazwisko

D. osoba[1]

Kwalifikacja EE8

Narzędzia dostosowywania oraz Unity Tweak Tool to aplikacje w systemie Linux przeznaczone do

A. personalizacji systemu

B. administrowania kontami użytkowników

C. konfigurowania zapory systemowej

D. przyznawania uprawnień do zasobów systemowych

Administracja i eksploatacja …

Komputer K1 jest podłączony do interfejsu G0 routera, a komputer K2 do interfejsu G1 tego samego routera. Na podstawie przedstawionej w tabeli adresacji ustal prawidłowy adres bramy komputera K2.

Interfejs Adres IP Maska

G0 172.16.0.1 255.255.0.0

G1 192.168.0.1 255.255.255.0

A. 172.16.0.1

B. 172.16.0.2

C. 192.168.0.1

D. 192.168.0.2

Kwalifikacja EE8

W wyniku realizacji polecenia route ustawiono

route add 192.168.35.0 MASK 255.255.255.0 192.168.0.2

A. adres sieci docelowej na 192.168.35.0

B. maskę 255.255.255.0 dla adresu IP bramy 192.168.0.2

C. koszt metryki wynoszący 0 przeskoków

D. 25 bitową maskę dla adresu docelowego

Administracja i eksploatacja …

Jakie polecenie diagnostyczne powinno się użyć, aby uzyskać informacje na temat tego, czy miejsce docelowe odpowiada oraz po jakim czasie nastąpiła odpowiedź?

A. ping

B. ipcconfig

C. route

D. nbtstat

Administracja i eksploatacja …

Jakie są poszczególne elementy adresu globalnego IPv6 typu unicast pokazane na ilustracji?

| IPv6 | ||

|---|---|---|

| 1 | 2 | 3 |

| 48 bitów | 16 bitów | 64 bity |

A. 1 - identyfikator podsieci 2 - globalny prefiks 3 - identyfikator interfejsu

B. 1 - identyfikator interfejsu 2 - globalny prefiks 3 - identyfikator podsieci

C. 1 - globalny prefiks 2 - identyfikator interfejsu 3 - identyfikator podsieci

D. 1 - globalny prefiks 2 - identyfikator podsieci 3 - identyfikator interfejsu

Kwalifikacja EE8

Wartość liczby 110011(2) w systemie dziesiętnym wynosi

A. 52

B. 51

C. 53

D. 50

Tworzenie i administrowanie s…

Funkcję Clean Project środowiska IDE stosuje się do

A. usuwania całego projektu.

B. debugowania skompilowanego i uruchomionego projektu.

C. kompilowania projektu, gdy pliki źródłowe zostały zmienione.

D. usuwania wyników kompilacji projektu.

Administracja i eksploatacja …

Podanie nieprawidłowych napięć do płyty głównej może skutkować

A. pojawieniem się błędów w pamięci RAM

B. uruchomieniem jednostki centralnej z kolorowymi pasami i kreskami na wyświetlaczu

C. brakiem możliwości instalacji aplikacji

D. puchnięciem kondensatorów, zawieszaniem się procesora oraz nieoczekiwanymi restartami

Administracja i eksploatacja …

Jaką usługę serwerową wykorzystuje się do automatycznej konfiguracji interfejsów sieciowych urządzeń klienckich?

A. RIP (Routing Information Protocol)

B. SIP (Session Initiation Protocol)

C. ICMP (Internet Control Message Protocol)

D. DHCP (Dynamic Host Configuration Protocol)

Administracja i eksploatacja …

W systemie Windows przypadkowo zlikwidowano konto użytkownika, lecz katalog domowy pozostał nietknięty. Czy możliwe jest odzyskanie nieszyfrowanych danych z katalogu domowego tego użytkownika?

A. to niemożliwe, dane są trwale utracone wraz z kontem

B. to osiągalne tylko przy pomocy oprogramowania typu recovery

C. to niemożliwe, gdyż zabezpieczenia systemowe uniemożliwiają dostęp do danych

D. to możliwe za pośrednictwem konta z uprawnieniami administratorskimi

Tworzenie i administrowanie s…

W programie Audacity, podczas edytowania dźwięku pozyskanego z płyty analogowej, konieczne jest usunięcie pojedynczych trzasków typowych dla płyt winylowych. Jakie narzędzie jest do tego celu przeznaczone?

A. Usuwanie stukotu (Click Removal)

B. Normalizuj (Normalize)

C. Obwiednia (Envelope)

D. Redukcja szumu (Noise Reduction)

Administracja i eksploatacja …

Według normy JEDEC, napięcie zasilające dla modułów pamięci RAM DDR3L wynosi

A. 1,85 V

B. 1,35 V

C. 1,9 V

D. 1,5 V

Administracja i eksploatacja …

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

A. telnet

B. POP3

C. SSH

D. TFTP

Administracja i eksploatacja …

Który z interfejsów można uznać za interfejs równoległy?

A. USB

B. RS232

C. LPT

D. PS/2

Kwalifikacja EE8

Aby wydobyć dane z archiwum o nazwie dane.tar, użytkownik korzystający z systemu Linux powinien zastosować polecenie

A. gunzip –r dane.tar

B. tar –xvf dane.tar

C. gzip –r dane.tar

D. tar –cvf dane.tar

Tworzenie i administrowanie s…

Globalne zmienne do przechowywania informacji o ciasteczkach oraz sesjach: $_COOKIE oraz $_SESSION stanowią część języka

A. PHP

B. JavaScript

C. Perl

D. C#

Tworzenie i administrowanie s…

Które wyrażenie logiczne należy zastosować w języku JavaScript, aby wykonać operacje tylko dla dowolnych liczb ujemnych z przedziału jednostronnie domkniętego <-200, -100)?

A. (liczba >= -200) && (liczba < -100)

B. (liczba <= -200) && (liczba < -100)

C. (liczba -100)

D. (liczba >= -200) || (liczba > -100)

Tworzenie i administrowanie s…

Które z wywołań funkcji PHP round() da wynik równy 1?

A. round(-1.40)

B. round(-4.60)

C. round(0.60)

D. round(0.29)

Tworzenie i administrowanie s…

Jakie właściwości stylu CSS poprawnie definiują dla akapitu czcionkę: Arial; jej wielkość: 16 pt; oraz styl czcionki: kursywa?

A. p {font-family: Arial; font-size: 16pt; font-style: italic;}

B. p {font-style: Arial; size: 16px; font-weight: normal;}

C. p {font-family: Arial; font-size: 16px; font-variant: normal;}

D. p {font-style: Arial; font-size: 16pt; font-variant: normal;}

Kwalifikacja EE8

Jaką wartość w systemie dziesiętnym reprezentuje liczba 10000110 w postaci binarnej?

A. 134

B. 132

C. 136

D. 135

Administracja i eksploatacja …

Który kabel powinien być użyty do budowy sieci w lokalach, gdzie występują intensywne pola zakłócające?

A. Koncentryczny z transmisją szerokopasmową

B. Koncentryczny z transmisją w paśmie podstawowym

C. Typu skrętka

D. Ekranowany

Administracja i eksploatacja …

Aby zintegrować komputer z siecią LAN, należy użyć interfejsu

A. D-SUB

B. S/PDIF

C. RJ-45

D. LPT

Tworzenie i administrowanie s…

<source src="plik.mp4" type="video/mp4">

Aby osadzić plik wideo na stronie WWW, przedstawiony kod HTML5 należy umieścić wewnątrz znaczników:

A. <video> </video>

B. <div> </div>

C. <embed> </embed>

D. <section> </section>

Tworzenie i administrowanie s…

Zamieszczone poniżej zapytanie SQL przyznaje uprawnienie SELECT: GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

A. dla konta root na serwerze localhost

B. do wszystkich kolumn w tabeli hurtownia

C. do wszystkich tabel w bazie danych hurtownia

D. dla konta root na serwerze sprzedawca

Administracja i eksploatacja …

W czterech różnych sklepach ten sam model komputera oferowany jest w różnych cenach. Gdzie można go kupić najtaniej?

A. Cena netto Podatek Informacje dodatkowe 1600 zł 23% Rabat 15%

B. Cena netto Podatek Informacje dodatkowe 1800 zł 23% Rabat 25%

C. Cena netto Podatek Informacje dodatkowe 1500 zł 23% Rabat 5%

D. Cena netto Podatek Informacje dodatkowe 1650 zł 23% Rabat 20%

Administracja i eksploatacja …

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje

A. automatycznym ściąganiem aktualizacji bez ich instalacji

B. zablokowaniem samodzielnego ściągania uaktualnień przez system

C. automatycznym sprawdzeniem dostępności aktualizacji i informowaniem o tym użytkownika

D. zablokowaniem wszelkich metod pobierania aktualizacji systemu

Tworzenie i administrowanie s…

W przedstawionym kodzie JavaScript występuje błąd logiczny. Program, zamiast informować, czy liczby są równe, nie działa prawidłowo. Wskaż, która odpowiedź dotyczy tego błędu.

var x = 5;

var y = 3;

if (x = y)

document.getElementById("demo").innerHTML = "zmienne są równe";

else

document.getElementById("demo").innerHTML = "zmienne się różnią";

A. Przed instrukcją else nie powinno być średnika

B. W instrukcji if znajduje się przypisanie zamiast operacji porównania

C. Polecenia w sekcjach if i else powinny zostać zamienione miejscami

D. Zmienne zostały błędnie zadeklarowane

Administracja i eksploatacja …

Podczas próby nawiązania połączenia z serwerem FTP, uwierzytelnienie anonimowe nie powiodło się, natomiast logowanie za pomocą loginu i hasła zakończyło się sukcesem. Co może być przyczyną tej sytuacji?

A. Brak wymaganego zasobu

B. Nieprawidłowo skonfigurowane uprawnienia do zasobu

C. Wyłączona funkcjonalność FTP

D. Dezaktywowane uwierzytelnianie anonimowe na serwerze

Administracja i eksploatacja …

Aby przywrócić dane z sformatowanego dysku twardego, konieczne jest zastosowanie programu

A. CD Recovery Toolbox Free

B. RECUVA

C. CDTrack Rescue

D. Acronis True Image

Tworzenie i administrowanie s…

Która z funkcji SQL nie wymaga żadnych argumentów?

A. upper

B. len

C. year

D. now

Tworzenie i administrowanie s…

Baza danych księgarni ma tabelę ksiazki z polami: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Jak utworzyć raport dotyczący sprzedanych książek, który zawiera tytuły oraz nazwiska autorów?

A. utworzyć dwie oddzielne kwerendy: pierwszą, która wyszuka tytuły książek, a drugą, która pobierze nazwiska autorów

B. stworzyć kwerendę, która wyszukuje tytuły książek

C. Ustalić relację 1..1 pomiędzy tabelami ksiazki i autorzy, a następnie stworzyć kwerendę łączącą obie tabele

D. Zdefiniować relację 1..n między tabelami ksiazki i autorzy, a następnie stworzyć kwerendę łączącą obie tabele

Tworzenie i administrowanie s…

Jakiego znacznika używa się do definiowania listy definicji w kodzie HTML?

A. <abbr>

B. <label>

C. <td>

D. <dl>