Filtrowanie pytań

Administracja i eksploatacja …

A. Ping

B. Netstat

C. Telnet

D. Ipconfig

Tworzenie i administrowanie s…

W CSS wartości underline, overline, blink są przypisane do atrybutu

A. text-style

B. font-style

C. font-weight

D. text-decoration

Administracja i eksploatacja …

Jakim skrótem określane są czynności samokontroli komputera po uruchomieniu zasilania?

A. POST

B. CPU

C. MBR

D. BIOS

Administracja i eksploatacja …

Aby zasilić najbardziej wydajne karty graficzne, konieczne jest dodatkowe 6-pinowe gniazdo zasilacza PCI-E, które dostarcza napięcia

A. +12 V na 3 liniach

B. +3,3 V, +5 V, +12 V

C. +5 V na 3 liniach

D. +3,3 V oraz +5 V

Tworzenie i administrowanie s…

W języku JavaScript następujący zapis: var napis1 = new napisy); ma na celu

A. wywołanie metody dla obiektu napisy

B. stworzenie instancji obiektu napis1 klasy napisy

C. zadeklarowanie zmiennej napis1 oraz wywołanie funkcji, w której argumentem jest napis1

D. stworzenie nowej klasy napis1

Kwalifikacja EE8

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Systemy zostały poprawnie zainstalowane z domyślnymi opcjami. Na tym samym komputerze, przy tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

A. braku sterowników

B. nieprawidłowym ustawieniu zworek w dysku twardym

C. niewłaściwie skonfigurowane bootowanie napędów

D. uszkodzeniu logicznemu dysku twardego

Tworzenie i administrowanie s…

p { font-family: Arial, Helvetica, sans-serif; }

Zdefiniowany styl dla selektora p spowoduje, że tekst w paragrafie zostanie wyświetlony czcionką:

A. maszynową.

B. szeryfową.

C. bezszeryfową.

D. dekoracyjną.

Administracja i eksploatacja …

Urządzenie przedstawione na rysunku

A. umożliwia zamianę sygnału pochodzącego z okablowania miedzianego na okablowanie światłowodowe

B. jest wykorzystywane do przechwytywania oraz rejestrowania pakietów danych w sieciach komputerowych

C. jest odpowiedzialne za generowanie sygnału analogowego na wyjściu, który stanowi wzmocniony sygnał wejściowy, kosztem energii pobieranej ze źródła prądu

D. pełni rolę w przesyłaniu ramki pomiędzy segmentami sieci, dobierając port, na który jest ona kierowana

Tworzenie i administrowanie s…

Deklaracja typu dokumentu HTML: <!DOCTYPE HTML> wskazuje, że kod został stworzony w wersji

A. 7

B. 6

C. 4

D. 5

Administracja i eksploatacja …

Jaką minimalną ilość pamięci RAM powinien posiadać komputer, aby możliwe było zainstalowanie 32-bitowego systemu operacyjnego Windows 7 i praca w trybie graficznym?

A. 512 MB

B. 256 MB

C. 2 GB

D. 1 GB

Tworzenie i administrowanie s…

W przypadku podanego fragmentu kodu walidator HTML zgłosi błąd, ponieważ <img src="kwiat.jpg alt="kwiat">

A. zastosowano nieznany atrybut alt

B. nie zamknięto cudzysłowu

C. użyto niewłaściwego znacznika do wyświetlenia obrazu

D. brak obrazu kwiat.jpg

Administracja i eksploatacja …

Program iftop działający w systemie Linux ma na celu

A. ustawianie parametrów interfejsu graficznego

B. prezentowanie bieżącej prędkości zapisu w pamięci operacyjnej

C. kończenie procesu, który zużywa najwięcej zasobów procesora

D. monitorowanie aktywności połączeń sieciowych

Tworzenie i administrowanie s…

Funkcja pg_connect w PHP pozwala na nawiązanie połączenia z bazą danych

A. MS SQL

B. mySQL

C. PostgreSQL

D. MS ACCESS

Tworzenie i administrowanie s…

W jaki sposób można określić w CSS styl dla hiperłącza, aby link, który nie był odwiedzony, miał kolor żółty, natomiast odwiedzony link był w kolorze zielonym?

A. a:link { color: yellow; } a:visited { color: green; }

B. a:visited { color: yellow; } a:link { color: green; }

C. a:hover { color: yellow; } a:visited { color: green; }

D. a:hover { color: green; } a.link { color: yellow; }

Administracja i eksploatacja …

Która z kart graficznych nie będzie kompatybilna z monitorem, posiadającym złącza pokazane na ilustracji (zakładając, że nie można użyć adaptera do jego podłączenia)?

A. Fujitsu NVIDIA Quadro M2000 4GB GDDR5 (128 Bit) 4xDisplayPort

B. HIS R7 240 2GB GDDR3 (128 bit) HDMI, DVI, D-Sub

C. Asus Radeon RX 550 4GB GDDR5 (128 bit), DVI-D, HDMI, DisplayPort

D. Sapphire Fire Pro W9000 6GB GDDR5 (384 bit) 6x mini DisplayPort

Tworzenie i administrowanie s…

Który z wariantów znacznika jest poprawny pod względem użytych atrybutów?

A. <meta background = blue>

B. <meta name = "description" content = "Masz jakieś hobby? To jest strona dla Ciebie! ">

C. <meta name = "!DOCTYPE">

D. <meta title = "Strona dla hobbystów">

Administracja i eksploatacja …

Zainstalowanie gniazda typu keystone w serwerowej szafie jest możliwe w

A. adapterze typu mosaic

B. patchpanelu niezaładowanym

C. patchpanelu FO

D. patchpanelu załadowanym

Administracja i eksploatacja …

Aby w systemie Windows nadać użytkownikowi możliwość zmiany czasu systemowego, potrzebna jest przystawka

A. services.msc

B. eventvwr.msc

C. certmgr.msc

D. secpol.msc

Tworzenie i administrowanie s…

W języku PHP funkcja trim służy do

A. redukcji tekstu o liczbę znaków określoną w parametrze

B. usuwania białych znaków lub innych określonych w parametrze znaków z obu końców tekstu

C. porównywania dwóch tekstów i wyświetlania ich wspólnej części

D. podawania długości tekstu

Tworzenie i administrowanie s…

W PHP typ float oznacza

A. logiczny

B. całkowity

C. zmiennoprzecinkowy

D. łańcuchowy

Tworzenie i administrowanie s…

Jak, wykorzystując język PHP, można zapisać w ciasteczku wartość z zmiennej dane na okres jednego dnia?

A. setcookie("dane", $dane, time() + (3600*24));

B. setcookie("dane", $dane, time());

C. setcookie("dane", "dane", 0);

D. setcookie("dane", $dane, 0);

Tworzenie i administrowanie s…

Jak można opisać przedstawiony obiekt w JavaScript?

| var obiekt1 = { x: 0, y: 0, wsp: function() { ... } } |

A. dwiema właściwościami i jedną metodą

B. dwiema metodami i jedną właściwością

C. trzema metodami

D. trzema właściwościami

Kwalifikacja EE8

Aby umożliwić przeglądarce obsługę różnych typów dokumentów poza plikami HTML, konieczne jest zainstalowanie zewnętrznych bibliotek lub programów znanych jako

A. inputs

B. plugins

C. protocols

D. readers

Tworzenie i administrowanie s…

W SQL warunek ten odpowiada warunkowi liczba >= 10 AND liczba <= 100?

A. liczba IN (10, 100)

B. liczba LIKE '10%'

C. liczba BETWEEN 10 AND 100

D. NOT (liczba < 10 AND liczba > 100)

Administracja i eksploatacja …

Jakie polecenie w systemie Windows służy do zbadania trasy, po jakiej przesyłane są pakiety w sieci?

A. tracert

B. route

C. ipconfig

D. netstat

Administracja i eksploatacja …

Menedżer urządzeń w systemie Windows pozwala na wykrycie

A. niewłaściwej pracy urządzeń podłączonych do komputera.

B. błędów systemu operacyjnego podczas jego pracy.

C. nieprawidłowej konfiguracji oprogramowania użytkowego.

D. błędnej konfiguracji rozruchu systemu oraz wykonywanych usług.

Kwalifikacja EE8

Komenda uname -s w systemie Linux służy do ustalenia

A. dostępnego miejsca na dyskach twardych

B. stanu aktywnych interfejsów sieciowych

C. przestrzeni wolnej w pamięci

D. nazwy jądra systemu operacyjnego

Kwalifikacja EE8

Które z poniższych działań nie wpływa na bezpieczeństwo komputera?

A. Regularne aktualizowanie oprogramowania antywirusowego

B. Instalacja systemu operacyjnego z rodziny Linux

C. Aktywowanie zapory sieciowej

D. Zainstalowanie programu typu benchmark

Administracja i eksploatacja …

W systemie Windows 7 program Cipher.exe w trybie poleceń jest używany do

A. przełączania monitora w tryb uśpienia

B. wyświetlania plików tekstowych

C. szyfrowania i odszyfrowywania plików oraz katalogów

D. sterowania rozruchem systemu

Tworzenie i administrowanie s…

Który typ danych obsługiwany przez PHP jest przeznaczony do obsługi zmiennych typu logicznego?

A. String

B. Boolean

C. Integer

D. Float

Administracja i eksploatacja …

Aby użytkownik laptopa z systemem Windows 7 lub nowszym mógł korzystać z drukarki przez sieć WiFi, musi zainstalować drukarkę na porcie

A. WSD

B. LPT3

C. Nul

D. COM3

Tworzenie i administrowanie s…

Wskaż warunek w języku JavaScript, który ma na celu sprawdzenie, czy przynajmniej jeden z poniższych przypadków jest spełniony: 1) dowolna naturalna liczba a jest liczbą trzycyfrową 2) dowolna liczba całkowita b jest liczbą ujemną

A. ((a>99)&&(a<1000))&&(b<0)

B. ((a>99)&&(a<1000))||(b<0)

C. ((a>99)||(a<1000))&&(b<0)

D. ((a>99)||(a<1000))||(b<0)

Kwalifikacja EE8

Jak należy wpisać w formule arkusza kalkulacyjnego adres komórki B3, żeby przy kopiowaniu te formuły w dowolne miejsce arkusza adres komórki B3 pozostał niezmieniony

A. B3

B. B$3

C. $B$3

D. $B3

Administracja i eksploatacja …

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

A. jedynie wykonania.

B. odczytu, zapisu oraz wykonania.

C. modyfikacji.

D. odczytu i wykonania.

Tworzenie i administrowanie s…

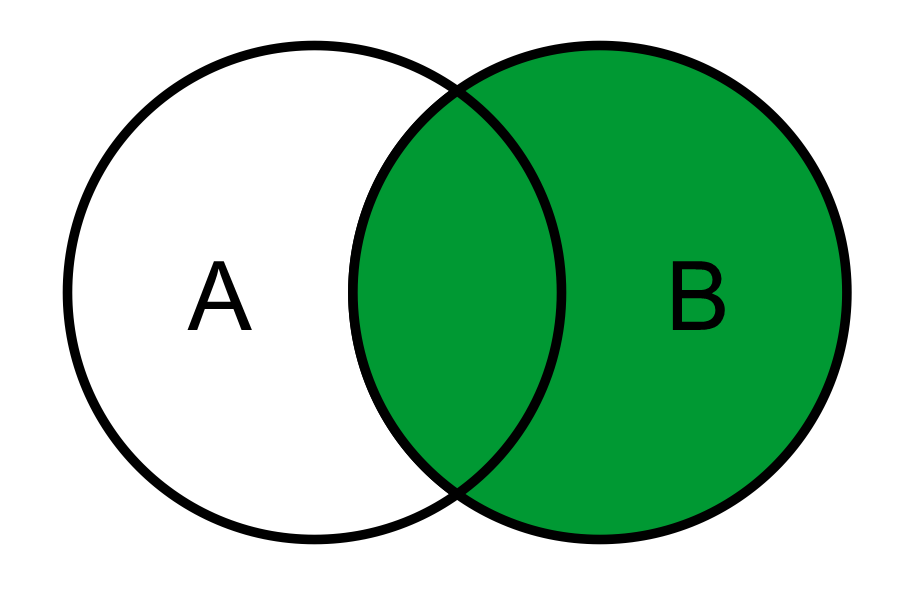

W języku SQL, aby wybrać wszystkie rekordy z tabeli B, w tym część wspólną z tabelą A, należy zastosować typ związku

A. A INNER JOIN B

B. A LEFT JOIN B

C. A FULL OUTER JOIN B

D. A RIGHT JOIN B

Tworzenie i administrowanie s…

Podczas tworzenia tabeli w SQL, dla jednej z kolumn ustalono klucz główny. Jakie atrybuty należy zastosować, aby uniemożliwić wprowadzenie wartości pustej?

A. UNIQUE

B. DEFAULT

C. NOT NULL

D. NULL

Kwalifikacja EE8

Wirusy polimorficzne wyróżniają się tym, że

A. mają cechę polegającą na modyfikowaniu swojego kodu

B. zarażają wszystkie komputery w sieci lokalnej

C. atakują sektor rozruchowy dysku

D. atakują tabelę FAT

Administracja i eksploatacja …

Zgodnie z normą 802.3u w sieciach FastEthernet 100Base-FX stosuje się

A. światłowód jednomodowy

B. przewód UTP kat. 5

C. przewód UTP kat. 6

D. światłowód wielomodowy

Administracja i eksploatacja …

Przedstawiony panel tylny płyty głównej jest wyposażony między innymi w interfejsy:

A. 2 x USB 3.0; 4 x USB 2.0, 1.1; 1 x D-SUB

B. 2 x USB 3.0; 2 x USB 2.0, 1.1; 2 x DP, 1 x DVI

C. 2 x PS2; 1 x RJ45; 6 x USB 2.0, 1.1

D. 2 x HDMI, 1 x D-SUB, 1 x RJ-11, 6 x USB 2.0

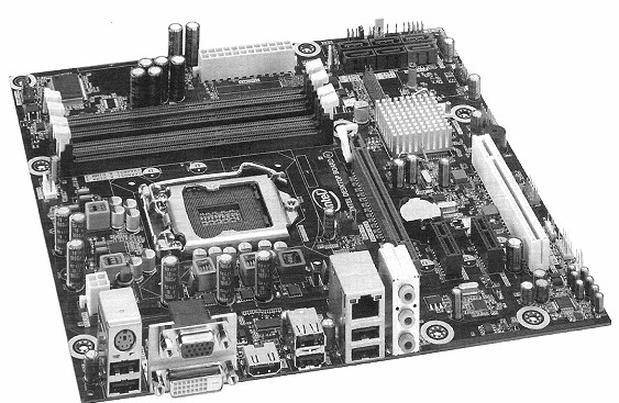

Kwalifikacja EE8

Na zdjęciu przedstawiono płytę główną

A. do której istnieje możliwość bezpośredniego podłączenia dysków twardych w standardzie IDE.

B. która na panelu zewnętrznym nie ma wyprowadzonego portu S/PDIF.

C. która posiada tylko jedno wyjście graficzne.

D. do której nie istnieje możliwość zamontowania urządzeń PCI.