Pytanie 1

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

W wyniku działania pętli zapisanej w języku PHP zostanie wypisany ciąg liczb:

$liczba = 10;

while ($liczba < 50) {

echo "$liczba ";

$liczba = $liczba + 5;

}Zaprezentowany kod źródłowy w języku C++ ma na celu wypisanie dla wprowadzanych całkowitych liczb różniących się od zera.

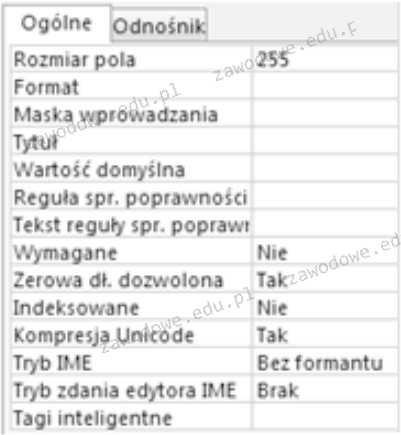

Jaką właściwość pola w tabeli powinno się ustawić, aby akceptowało ono wyłącznie dane liczbowe?

Instrukcja ```REVOKE SELECT ON nazwa1 FROM nazwa2``` w SQL pozwala na

W dostępnej tabeli o nazwie przedmioty znajdują się pola: ocena oraz uczenID. Jakie zapytanie należy wykonać, aby obliczyć średnią ocenę ucznia z ID równym 7?

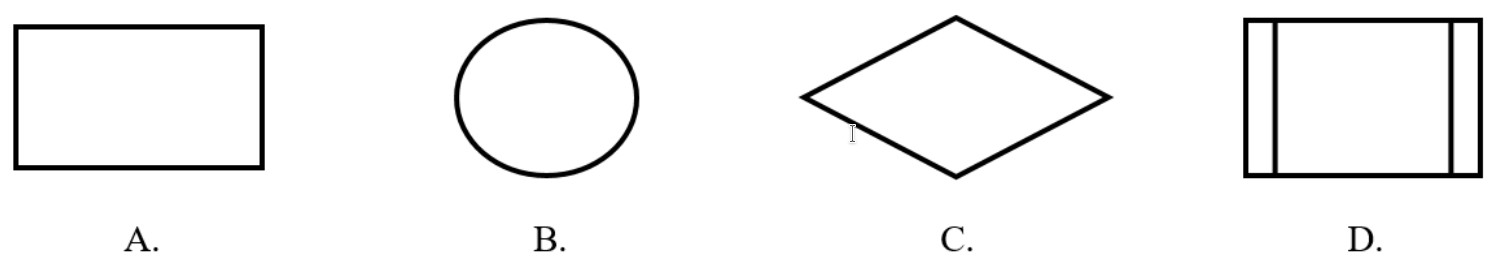

W którym z przedstawionych bloków powinien być umieszczony warunek pętli?

Które z poniższych stwierdzeń o antyaliasingu jest poprawne?

W języku PHP, aby nawiązać połączenie z bazą danych MySQL za pomocą biblioteki mysqli, wykorzystując podany kod, w miejscu parametru 'c' powinno się wpisać

| $a = new mysqli('b', 'c', 'd', 'e') |

Która z wartości tekstowych nie odpowiada podanemu wzorcowi wyrażenia regularnego?

|

Przedstawiona jest tabela pracownicy, w której umieszczono rekordy widoczne obok. Jaką wartość zwróci wykonanie umieszczonej w ramce kwerendy SQL?

| SELECT MAX(pensja) FROM pracownicy WHERE pensja < 3000; |

| id | imie | nazwisko | pensja |

|---|---|---|---|

| 1 | Anna | Kowalska | 3400 |

| 2 | Monika | Nowak | 1300 |

| 3 | Ewelina | Nowakowska | 2600 |

| 4 | Anna | Przybylska | 4600 |

| 5 | Maria | Kowal | 2200 |

| 6 | Ewa | Nowacka | 5400 |

W przedstawionej regule CSS: h1 {color: blue} h1 symbolizuje

W języku PHP symbol "//" oznacza

Funkcja zaprezentowana w PHP

| function dzialania(int $x, float $y) { $z = $x + $y; return $z; } |

Wynikiem działania pętli będzie wypisanie liczb

| for ($i = 0; $i <= 20; $i += 4) echo $i . ', '; |

Jakie mechanizmy powinno się wykorzystać do stworzenia ankiety w języku działającym po stronie serwera, tak aby wyniki były zapisane w postaci małego pliku u użytkownika?

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy, a które nie jest dostępne dla klas dziedziczących, powinno się zastosować kwalifikator dostępu

Do stworzenia układu strony z trzema kolumnami umieszczonymi obok siebie, można wykorzystać styl CSS

Jakie funkcje może pełnić program FileZilla?

Rezultatem wykonania podanego zapytania SQL jest ```SELECT count(*) FROM Uczniowie WHERE srednia = 5;```

Atrybut autor w tabeli ksiazka oznacza

| CREATE TABLE ksiazka ( id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY, tytul VARCHAR(200), autor SMALLINT UNSIGNED NOT NULL, CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id) ); |

W języku HTML kolor biały można przedstawić przy użyciu wartości

Zgodnie z zasadami ACID dotyczącymi przeprowadzania transakcji wymóg izolacji (ang. isolation) wskazuje, że

W tabeli klienci w bazie danych sklepu internetowego występują m.in. pola całkowite: punkty,

liczbaZakupow oraz pole ostatnieZakupy typu DATE. Klauzula WHERE do zapytania wybierającego klientów, którzy posiadają ponad 3000 punktów lub zrealizowali zakupy więcej niż 100 razy, a ich ostatnie zakupy miały miejsce przynajmniej w roku 2022 ma formę

Jakie zadania programistyczne należy realizować po stronie serwera?

W języku C++ utworzono zmienną: char zml;. Jak można przypisać jej wartość, zgodnie ze składnią tego języka?

Podaj zapytanie SQL, które tworzy użytkownika sekretarka na localhost z hasłem zaq123?

W systemie baz danych MySQL komenda CREATE USER pozwala na

W HTML, aby utworzyć poziomą linię, należy zastosować znacznik

Treść pierwszej sekcji.

Treść drugiej sekcji.

W języku JavaScript stworzono obiekt Samochod. Aby wywołać jedną z jego metod, trzeba wpisać

W języku PHP znajduje się poniższa instrukcja pętli. Ile iteracji wykona ta pętla, zakładając, że zmienna kontrolna nie jest zmieniana w jej wnętrzu i nie zastosowano instrukcji przerywającej pętlę typu break?

|

Który z elementów relacyjnej bazy danych, będący kodem w języku SQL, może być użyty w zapytaniach zmieniających kolumny danych przedstawiane w formie tabeli, niezależnie od tego, czy jest tworzony ręcznie, czy też dynamicznie?

Jakie zadania programistyczne mogą być realizowane wyłącznie po stronie klienta w przeglądarce?

Wskaż prawidłową definicję funkcji w języku JavaScript?

Jakie będzie efektem zastosowanego formatowania CSS dla nagłówka trzeciego stopnia

<style> h3 { background-color: grey; } </style>

…

<h3 style="background-color: orange;">Rozdział 1.2.2.</h3>