Pytanie 1

Co jest głównym celem normalizacji krajowej?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Co jest głównym celem normalizacji krajowej?

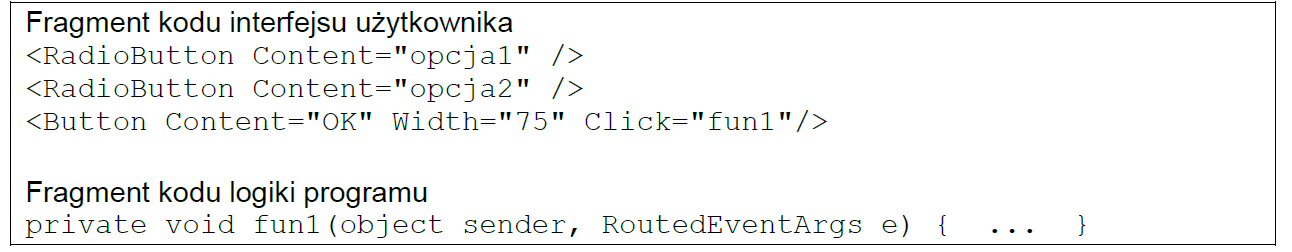

W przedstawionych fragmentach kodu zdefiniowano funkcję o nazwie fun1. W funkcji tej należy umieścić obsługę

Który z poniższych typów kolekcji umożliwia dostęp do ostatnio dodanego elementu w pierwszej kolejności?

Brak odpowiedzi na to pytanie.

Która metoda klasy jest wywoływana automatycznie przy tworzeniu kopii obiektu?

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń najlepiej opisuje etap uruchamiania programu?

Brak odpowiedzi na to pytanie.

Która z akcji powinna być zaimplementowana w części back-end aplikacji internetowej?

Brak odpowiedzi na to pytanie.

Co jest kluczowym krokiem podczas projektowania zestawów danych dla problemu programistycznego?

Brak odpowiedzi na to pytanie.

Który z poniższych elementów NIE należy do etapu kompilacji?

Brak odpowiedzi na to pytanie.

Strategia budowania algorytmu poprzez podział na dwa lub więcej mniejszych pod problemów, tak długo, aż fragmenty staną się proste do bezpośredniego rozwiązania jest metodą

Brak odpowiedzi na to pytanie.

Frameworkiem umożliwiającym programowanie aplikacji desktopowych jest

Brak odpowiedzi na to pytanie.

Który z poniższych elementów jest kluczowy w architekturze klient-serwer?

Brak odpowiedzi na to pytanie.

Przedstawiony symbol przedstawia

Brak odpowiedzi na to pytanie.

Który z poniższych błędów wykonania aplikacji można obsłużyć za pomocą wyjątków?

Brak odpowiedzi na to pytanie.

Co jest kluczowym krokiem podczas analizy wymagań klienta przed rozpoczęciem tworzenia projektu aplikacji?

Brak odpowiedzi na to pytanie.

Pracując w grupie i dbając o jej poprawne funkcjonowanie, nie należy

Brak odpowiedzi na to pytanie.

Który z poniższych terminów najlepiej opisuje składnik statyczny klasy?

Brak odpowiedzi na to pytanie.

Algorytm sekwencyjnego wyszukiwania elementu z wartownikiem polega na założeniu, że

Brak odpowiedzi na to pytanie.

Która operacja logiczna zwróci wynik "true", jeśli obie zmienne są równe?

Brak odpowiedzi na to pytanie.

Aby w aplikacji Web zaimplementować mechanizm gromadzenia na komputerach użytkowników danych statystycznych, można zastosować

Brak odpowiedzi na to pytanie.

Które określenie najlepiej opisuje złożoność obliczeniową algorytmy quicksort?

Brak odpowiedzi na to pytanie.

Do czego służą komentarze w kodzie źródłowym programu?

Brak odpowiedzi na to pytanie.

Który z poniższych frameworków jest typowy dla aplikacji desktopowych tworzonych w języku C#?

Brak odpowiedzi na to pytanie.

Które z poniższych stwierdzeń najlepiej opisuje bibliotekę w programowaniu?

Brak odpowiedzi na to pytanie.

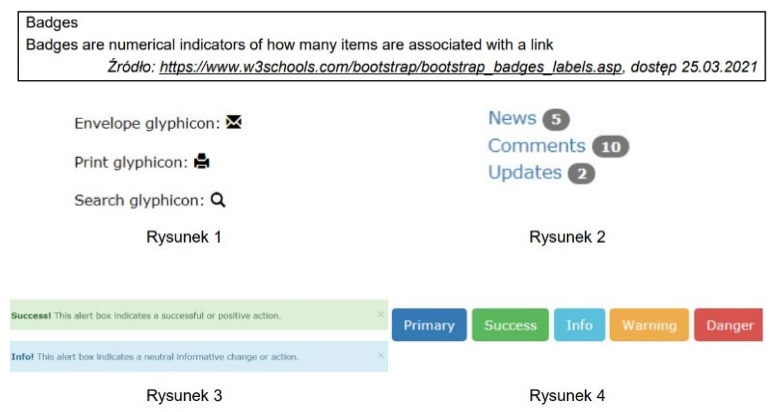

Na podstawie opisu umieszczonego w ramce, wskaż który rysunek przedstawia element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap

Brak odpowiedzi na to pytanie.

Który rodzaj testów sprawdza użyteczność aplikacji z perspektywy użytkownika końcowego?

Brak odpowiedzi na to pytanie.

Który element jest niezbędny w dynamicznym formularzu logowania?

Brak odpowiedzi na to pytanie.

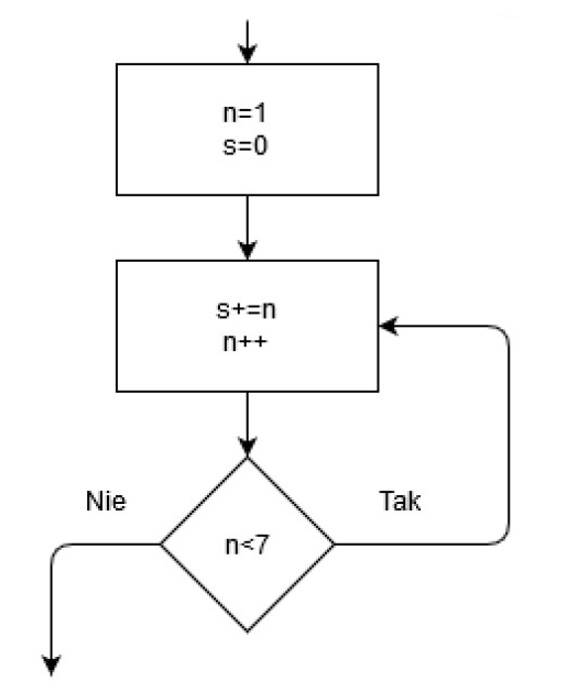

Na rysunku przedstawiony jest fragment schematu blokowego pewnego algorytmu. Ile razy zostanie sprawdzony warunek n<7?

Brak odpowiedzi na to pytanie.

Co oznacza termin "przesłanianie metody" w programowaniu obiektowym?

Brak odpowiedzi na to pytanie.

Przedstawiony zapis w języku C# oznacza definicję klasy Car, która:

Brak odpowiedzi na to pytanie.

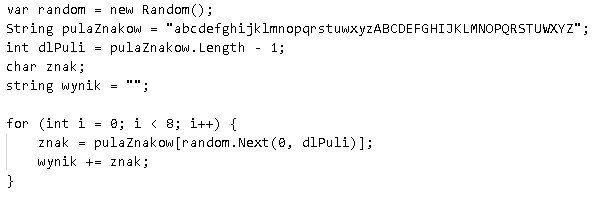

Przedstawiona pętla wykorzystuje obiekt random do

Brak odpowiedzi na to pytanie.

Który z poniższych objawów może wskazywać na nagłe zagrożenie zdrowotne?

Brak odpowiedzi na to pytanie.

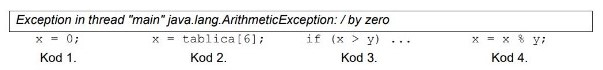

Którego kodu może dotyczyć przedstawiona treść wygenerowana podczas uruchomienia programu Java>

Brak odpowiedzi na to pytanie.

Który z poniższych dokumentów najczęściej wykorzystuje się do organizacji pracy w zespole Scrum?

Brak odpowiedzi na to pytanie.

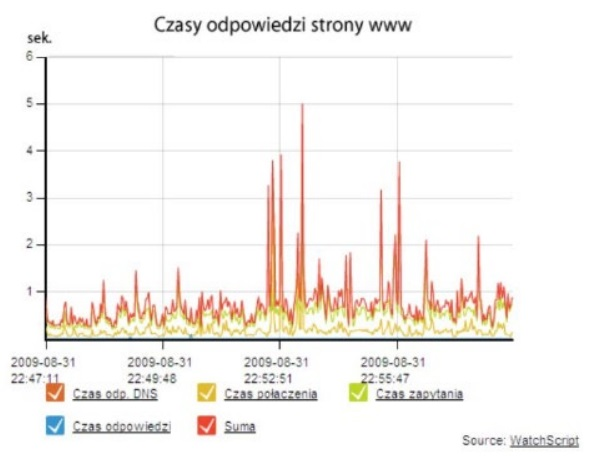

Przedstawiony wykres obrazuje wyniki testów

Brak odpowiedzi na to pytanie.

Jak można zapobiec problemom społecznym wynikającym z nadmiernego korzystania z internetu?

Brak odpowiedzi na to pytanie.

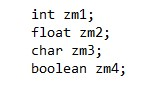

W przedstawionym fragmencie kodu Java wskaż nazwę zmiennej, która będzie w stanie przechowywać wartość "T"

Brak odpowiedzi na to pytanie.

Co oznacza polecenie "git pull"?

Brak odpowiedzi na to pytanie.

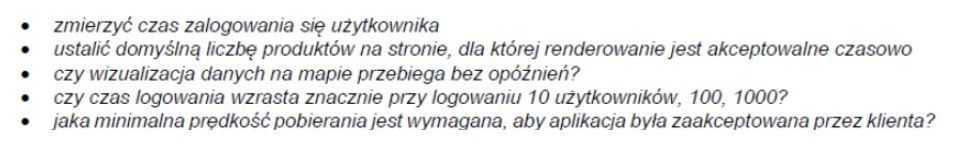

W ramce przedstawiono notatki testera dotyczące testów aplikacji. Który rodzaj testów ma zamiar wykonać tester?

Brak odpowiedzi na to pytanie.

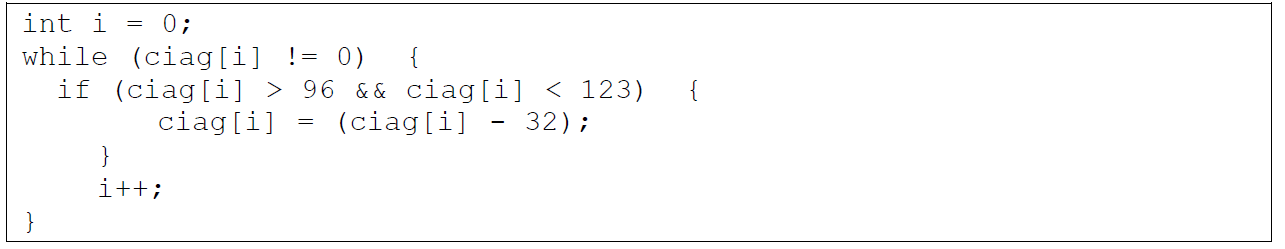

Przedstawiona pętla operuje na zmiennej napisowej ciąg. Jej zadaniem jest

Brak odpowiedzi na to pytanie.

Które z poniższych działań poprawia bezpieczeństwo transakcji internetowych?

Brak odpowiedzi na to pytanie.