Pytanie 1

Jakie jest zastosowanie iteratora w zbiorach?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Jakie jest zastosowanie iteratora w zbiorach?

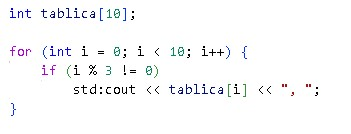

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

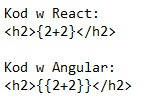

Jaki tekst zostanie wyświetlony po uruchomieniu jednego z poniższych fragmentów kodu?

Jakie z poniższych narzędzi wspomaga projektowanie interfejsu użytkownika w aplikacjach mobilnych?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

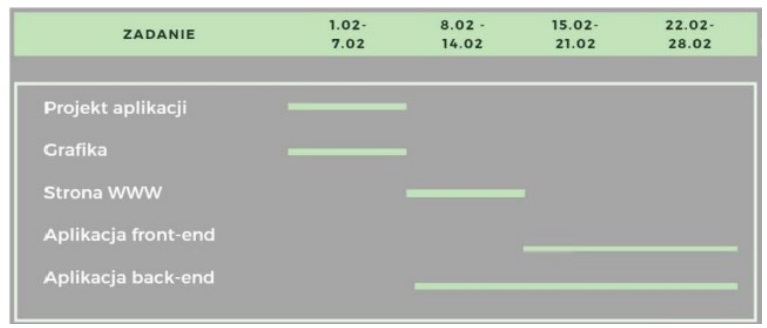

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

Rozpoczęcie tworzenia procedury składowej o nazwie dodajUsera w MS SQL wymaga użycia poleceń

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Który z wymienionych parametrów określa prędkość procesora?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

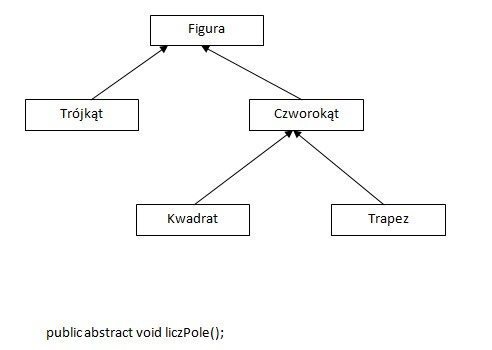

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Jakie są cechy testów interfejsu?

Który z wymienionych typów danych należy do typu logicznego?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Jakie funkcje realizuje polecenie "git clone"?

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

Jakiego rodzaju zmiennej użyjesz w C++, aby przechować wartość "true"?

Jak oddziaływanie monotonnego środowiska pracy może wpłynąć na organizm człowieka?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Jakie znaczenie ma framework w kontekście programowania?

Jaki typ testów ocenia funkcjonalność aplikacji z punktu widzenia użytkownika końcowego?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

Jakie jest oznaczenie komentarza wieloliniowego w języku Java?

Jaki jest podstawowy cel przystosowania aplikacji do publikacji w sklepie mobilnym?

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Która grupa typów zawiera wyłącznie typy złożone?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

Który z wymienionych programów jest przeznaczony do zarządzania projektami przy pomocy tablic kanban?

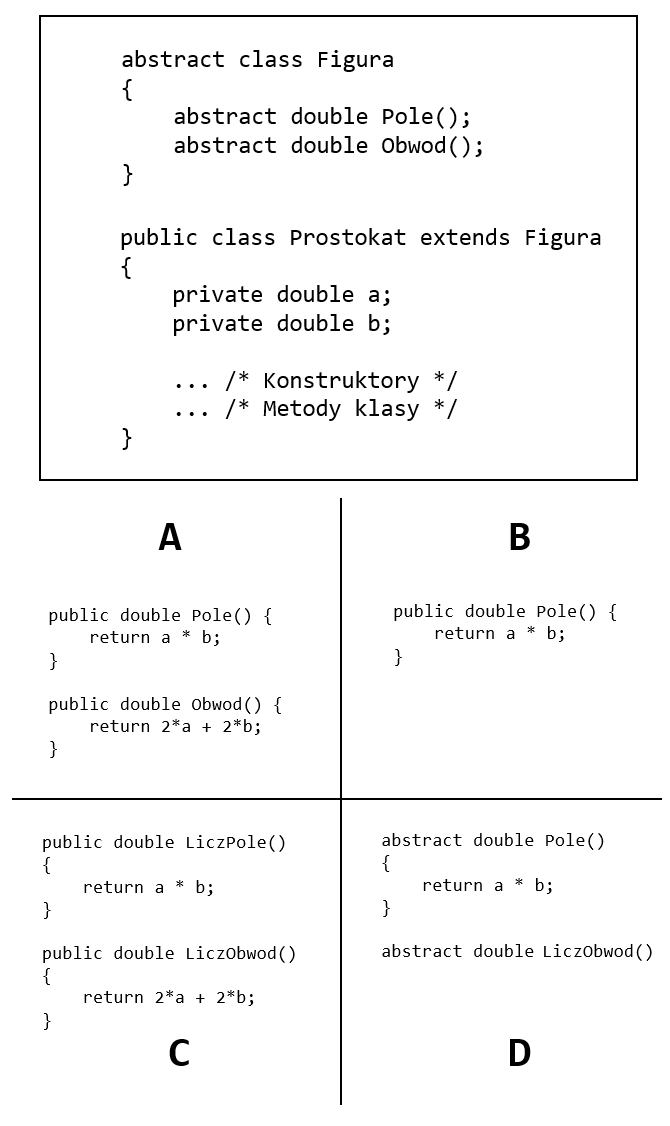

W zaprezentowanym kodzie stworzono abstrakcyjną klasę figura oraz klasę prostokąta, która dziedziczy po niej, zawierającą zdefiniowane pola i konstruktory. Wskaż minimalną wersję implementacji sekcji /* metody klasy */ dla klasy Prostokat:

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?