Pytanie 1

Jakie urządzenie powinno być wykorzystane do pomiaru struktury połączeń w sieci lokalnej?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie powinno być wykorzystane do pomiaru struktury połączeń w sieci lokalnej?

Jakie napięcie zasilające mogą mieć urządzenia wykorzystujące port USB 2.0?

Port zgodny z standardem RS-232, działający w trybie asynchronicznym, to

Jakie urządzenie w sieci lokalnej NIE ROZDZIELA obszaru sieci komputerowej na domeny kolizyjne?

Zachowanie kopii często odwiedzanych witryn oraz zwiększenie ochrony przez filtrowanie pewnych treści witryn internetowych można osiągnąć dzięki

Jaki typ plików powinien być stworzony w systemie operacyjnym, aby zautomatyzować najczęściej wykonywane zadania, takie jak kopiowanie, utworzenie pliku lub folderu?

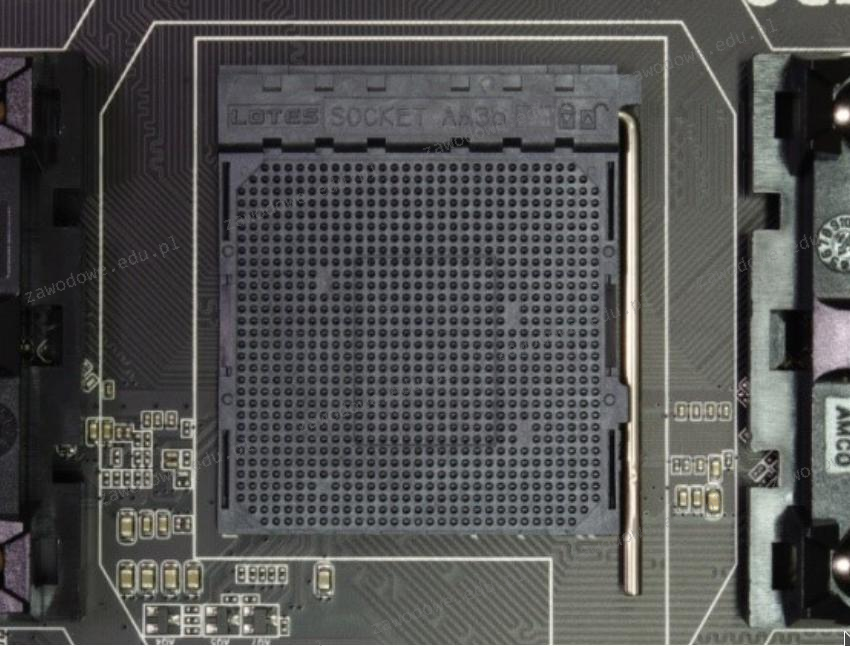

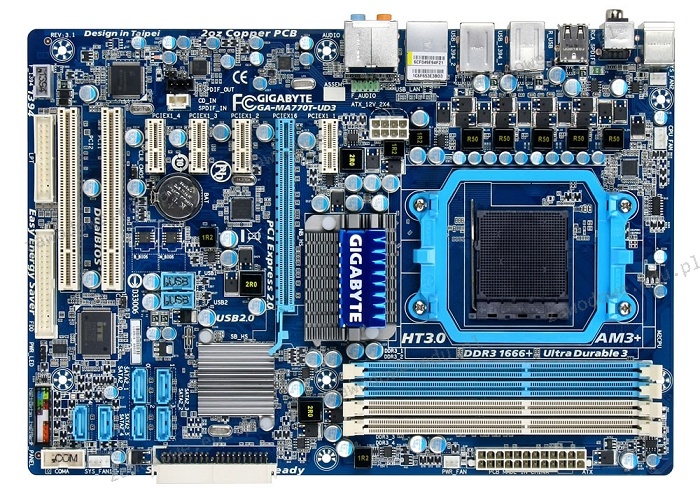

Na płycie głównej z gniazdem pokazanym na fotografii możliwe jest zainstalowanie procesora

Ataki na systemy komputerowe, które odbywają się poprzez podstępne pozyskiwanie od użytkowników ich danych osobowych, często wykorzystywane są w postaci fałszywych komunikatów z różnych instytucji lub od dostawców usług e-płatności i innych znanych organizacji, to

Na ilustracji zaprezentowano końcówkę kabla

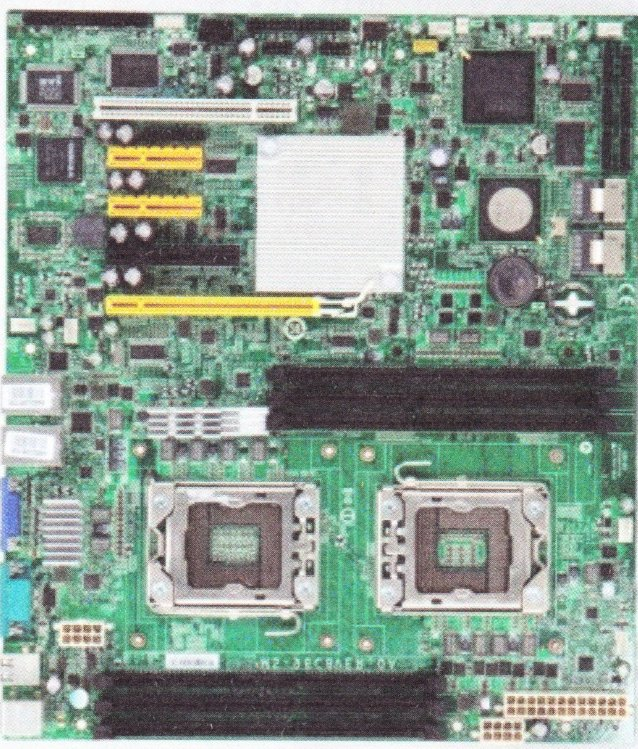

W komputerze użyto płyty głównej widocznej na obrazku. Aby podnieść wydajność obliczeniową maszyny, zaleca się

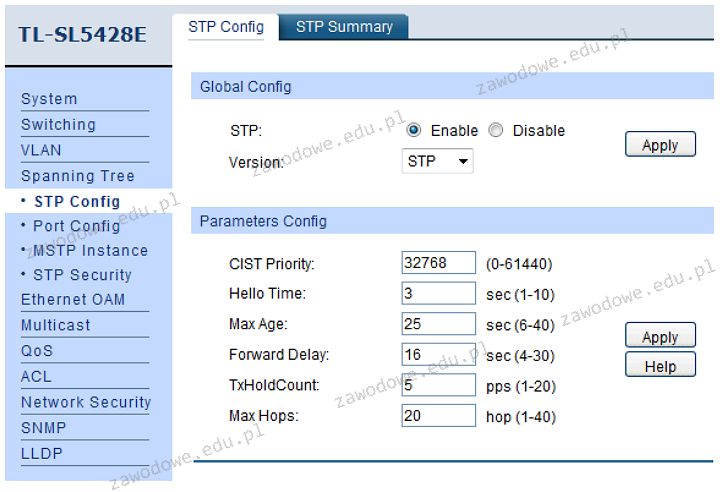

Analizując zrzut ekranu prezentujący ustawienia przełącznika, można zauważyć, że

Jakie jest rozgłoszeniowe IP dla urządzenia o adresie 171.25.172.29 z maską 255.255.0.0?

Które z poniższych twierdzeń na temat protokołu DHCP jest poprawne?

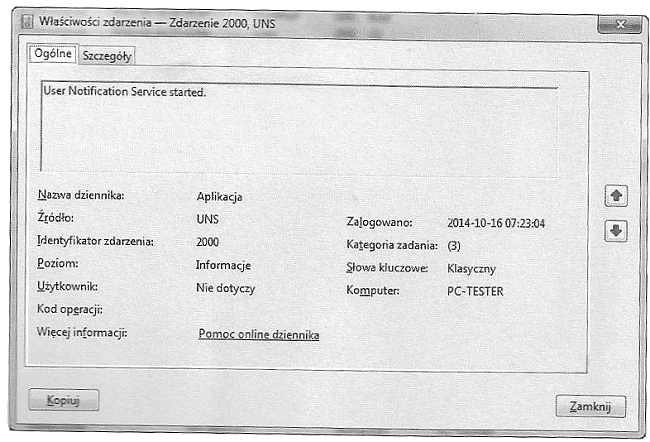

Wpis przedstawiony na ilustracji w dzienniku zdarzeń klasyfikowany jest jako zdarzenie typu

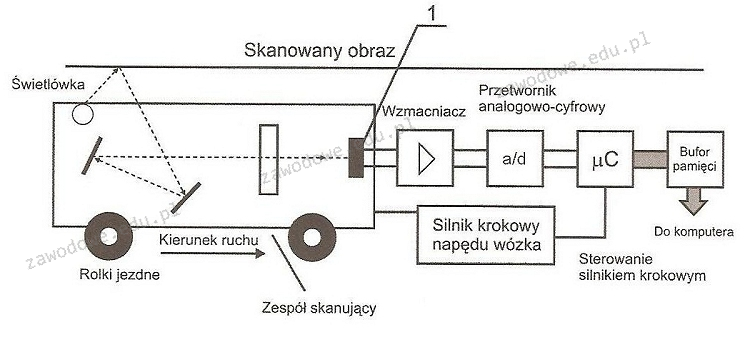

Na diagramie działania skanera, element oznaczony numerem 1 odpowiada za

Aby zweryfikować schemat połączeń kabla UTP Cat 5e w sieci lokalnej, należy zastosować

Rekord typu A w systemie DNS

Funkcja narzędzia tracert w systemach Windows polega na

Jaką pojemność ma dwuwarstwowa płyta Blu-ray?

Do pokazanej na diagramie płyty głównej nie można podłączyć urządzenia, które korzysta z interfejsu

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

Jaką klasę adresów IP reprezentuje publiczny adres 130.140.0.0?

Jakie jest źródło pojawienia się komunikatu na ekranie komputera, informującego o wykryciu konfliktu adresów IP?

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

W przedsiębiorstwie trzeba było zreperować 5 komputerów i serwer. Czas potrzebny na naprawę każdego z komputerów wyniósł 1,5 godziny, a serwera 2,5 godziny. Stawka za usługę to 100,00 zł za roboczogodzinę, a do tego doliczany jest podatek VAT w wysokości 23%. Jaka kwota brutto będzie należna za tę usługę?

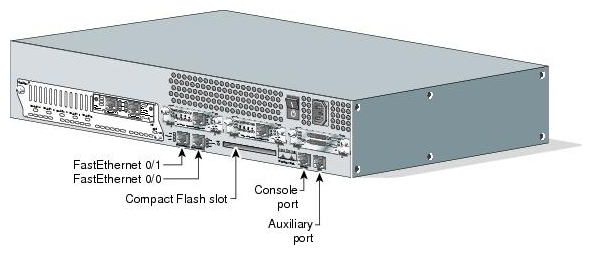

Urządzenie sieciowe, które widoczna jest na ilustracji, to

GRUB, LILO, NTLDR to

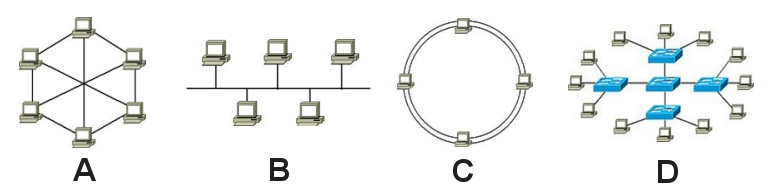

Który z rysunków ilustruje topologię sieci w układzie magistrali?

Bęben działający na zasadzie reakcji fotochemicznych jest wykorzystywany w drukarkach

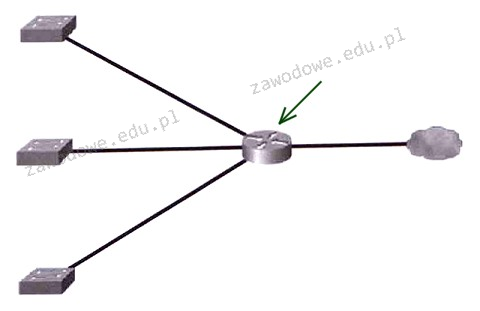

Jaki symbol urządzenia jest pokazany przez strzałkę na rysunku?

Który protokół jest wykorzystywany do konwersji między adresami IP publicznymi a prywatnymi?

Która para: protokół – warstwa, w której funkcjonuje protokół, jest prawidłowo zestawiona według modelu TCP/IP?

Jaką funkcję serwera trzeba dodać w systemach z rodziny Windows Server, aby było możliwe utworzenie nowej witryny FTP?

Który standard z rodziny IEEE 802 odnosi się do sieci bezprzewodowych, zwanych Wireless LAN?

Wykonanie polecenia tar –xf dane.tar w systemie Linux spowoduje

Aby zobaczyć datę w systemie Linux, można skorzystać z komendy

Aby oddzielić komputery działające w sieci z tym samym adresem IPv4, które są podłączone do zarządzalnego przełącznika, należy przypisać

Użytkownik systemu Windows może korzystając z programu Cipher

Rodzajem złośliwego oprogramowania, którego podstawowym zamiarem jest rozprzestrzenianie się w sieciach komputerowych, jest

Na ilustracji widoczna jest pamięć operacyjna