Pytanie 1

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Programem służącym do monitorowania błędów oraz organizacji projektów jest:

Tworząc aplikację opartą na obiektach, należy założyć, że program będzie zarządzany przez

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Która z wymienionych bibliotek stanowi element standardowego zestawu narzędzi programistycznych w Pythonie?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

Który z poniższych opisów najlepiej charakteryzuje system informatyczny?

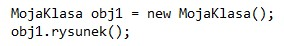

Na podstawie zamieszczonego fragmentu kodu można stwierdzić, że element o nazwie rysunek jest

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Jaką kategorię reprezentuje typ danych "array"?

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

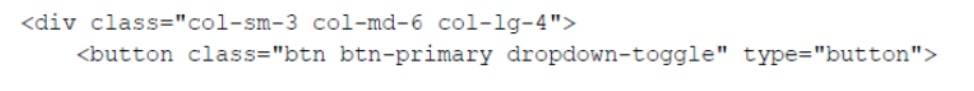

Jaką nazwę nosi framework CSS, który służy do definiowania wyglądu stron internetowych i którego klasy są użyte w przedstawionym przykładzie?

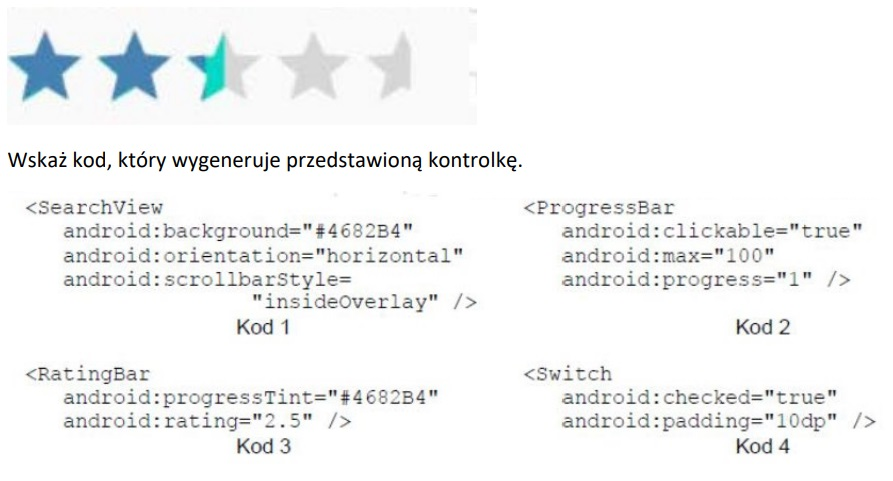

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Jaka jest podstawowa funkcja narzędzia do zarządzania projektami?

Jakie środowisko deweloperskie jest powszechnie wykorzystywane do produkcji aplikacji webowych w języku Java?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n<sup>2</sup>)?

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

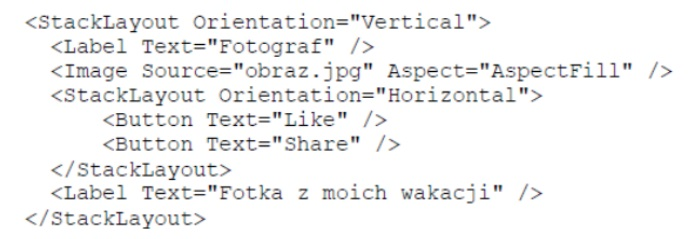

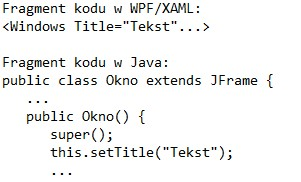

Przeprowadzając analizę kodu interfejsu graficznego napisanego w języku XAML, można zauważyć, że:

Które z wymienionych sytuacji jest przykładem hermetyzacji w programowaniu obiektowym?

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

Zaznaczone elementy w przedstawionych obramowaniach mają na celu

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

Wynik dodawania liczb binarnych 1101 i 1001 to

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Który z wymienionych typów stanowi przykład typu znakowego?

Jaki środek ochronny najlepiej chroni przed hałasem w biurze?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

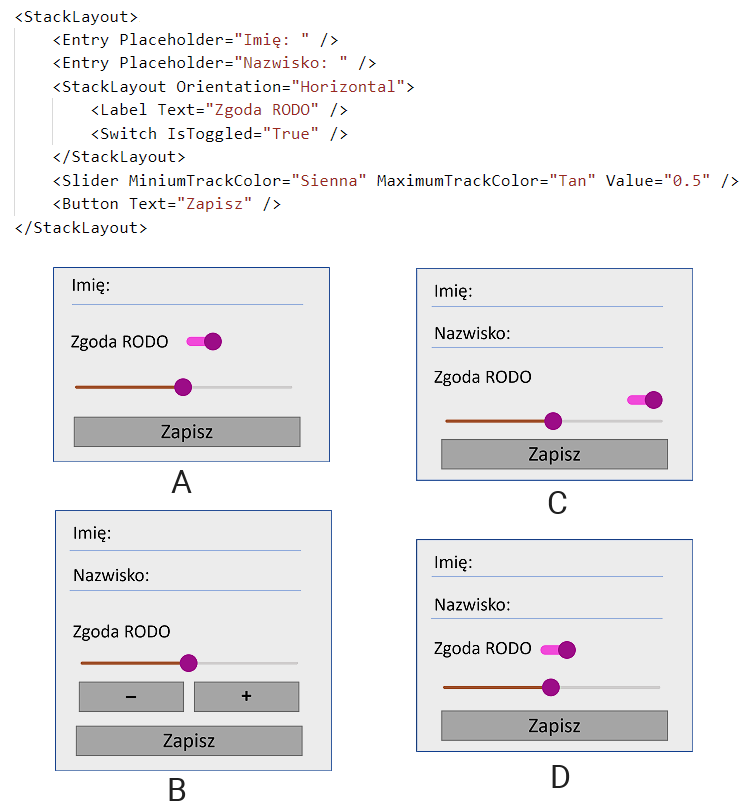

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

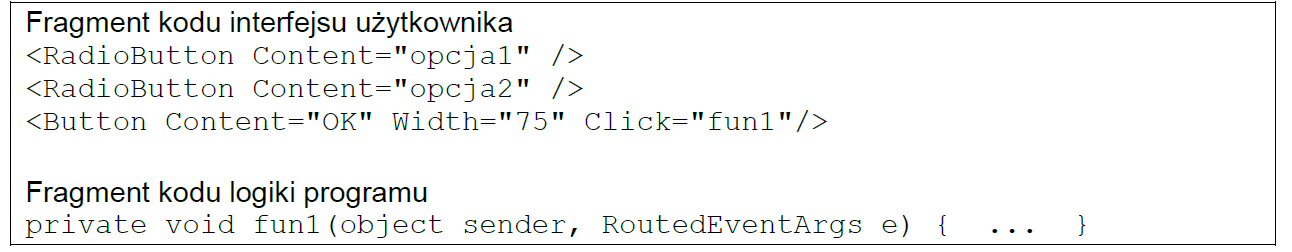

W pokazanych fragmentach kodu zdefiniowano funkcję pod nazwą fun1. W tej funkcji należy zaimplementować obsługę

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Jaką technologię stosuje się do powiązania aplikacji internetowej z systemem baz danych?

Jakie metody umożliwiają przesyłanie danych z serwera do aplikacji front-end?

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?