Pytanie 1

Jakiego protokołu używa warstwa aplikacji w modelu TCP/IP?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jakiego protokołu używa warstwa aplikacji w modelu TCP/IP?

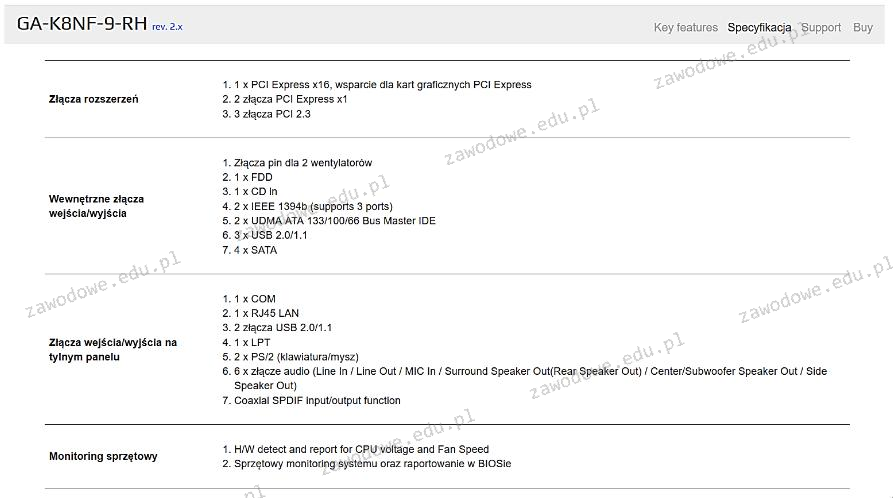

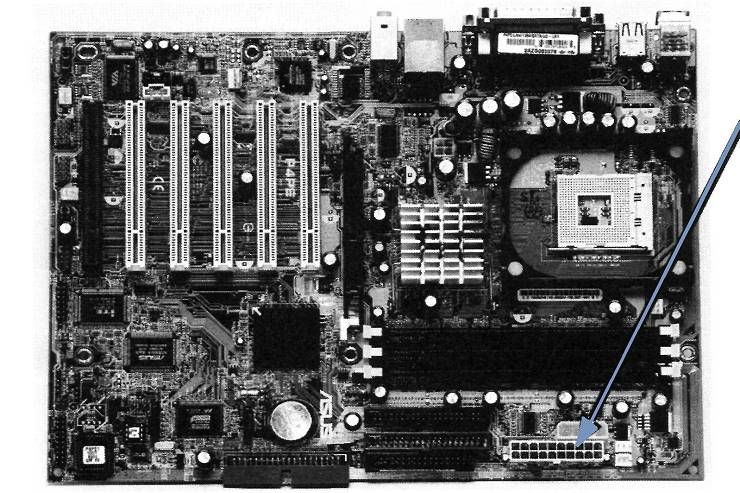

Na przedstawionym rysunku znajduje się fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z tego wynika, że maksymalna liczba kart rozszerzeń, które można zamontować (pomijając interfejs USB), wynosi

Na ilustracji ukazana jest karta

Która karta graficzna nie będzie kompatybilna z monitorem, który posiada złącza pokazane na zdjęciu, przy założeniu, że do podłączenia monitora nie użyjemy adaptera?

Jakie polecenie umożliwia śledzenie drogi datagramu IP do miejsca docelowego?

Jak skonfigurować dziennik w systemie Windows Server, aby rejestrować zarówno udane, jak i nieudane próby logowania użytkowników oraz działania na zasobach dyskowych?

Polecenie to zostało wydane przez Administratora systemu operacyjnego w trakcie ręcznej konfiguracji sieciowego interfejsu. Wynikiem wykonania tego polecenia jest ```netsh interface ip set address name="Glowna" static 151.10.10.2 255.255.0.0 151.10.0.1```

Liczba 5110 w zapisie binarnym wygląda jak

Jakie oprogramowanie nie jest przeznaczone do diagnozowania komponentów komputera?

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

W serwerach warto korzystać z dysków, które obsługują tryb Hot plugging, ponieważ

Który adres IPv4 odpowiada adresowi IPv6 ::1?

Jaki typ rozbudowy serwera wymaga zainstalowania dodatkowych sterowników?

Aby podłączyć kartę sieciową przedstawioną na rysunku do laptopa, urządzenie musi być wyposażone w odpowiednie gniazdo

Zdiagnostykowane wyniki wykonania polecenia systemu Linux odnoszą się do ```/dev/sda: Timing cached reads: 18100 MB in 2.00 seconds = 9056.95 MB/sec```

Aby uzyskać optymalną wydajność, karta sieciowa w komputerze stosuje transmisję szeregową.

Podstawowy protokół stosowany do ustalania ścieżki oraz przesyłania pakietów danych w sieci komputerowej to

Nazwa licencji oprogramowania komputerowego, które jest dystrybuowane bezpłatnie, lecz z ograniczoną przez twórcę funkcjonalnością w porównaniu do pełnej, płatnej wersji, gdzie po upływie 30 dni zaczynają się wyświetlać reklamy oraz przypomnienia o konieczności rejestracji, to

Na dysku należy umieścić 100 tysięcy oddzielnych plików, z których każdy ma rozmiar 2570 bajtów. W takim przypadku, zapisane pliki będą zajmować najmniej miejsca na dysku z jednostką alokacji wynoszącą

Który interfejs pozwala na korzystanie ze sterowników oraz oprogramowania systemu operacyjnego, umożliwiając m.in. przesył danych pomiędzy pamięcią systemową a dyskiem SATA?

Jakiego typu tablicę partycji trzeba wybrać, aby stworzyć partycję o pojemności 3TB na dysku twardym?

Aby sprawdzić minimalny czas ważności hasła w systemie Windows, stosuje się polecenie

Wskaż komponent, który reguluje wartość napięcia pochodzącego z sieci elektrycznej, wykorzystując transformator do przeniesienia energii między dwoma obwodami elektrycznymi z zastosowaniem zjawiska indukcji magnetycznej?

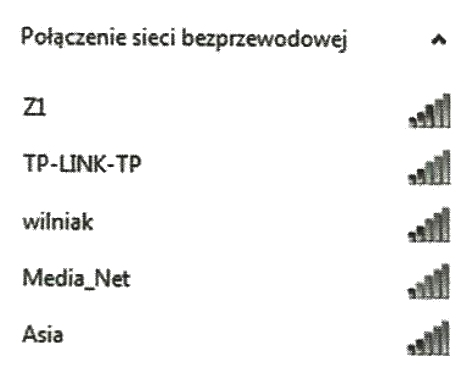

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi, jak przedstawiono na ilustracji. Przy konfiguracji połączenia z siecią Z1 musi wprowadzić

Jakie urządzenie sieciowe zostało przedstawione na diagramie sieciowym?

Która z wymienionych czynności nie jest związana z personalizacją systemu operacyjnego Windows?

W adresie IP z klasy A, wartość pierwszego bajtu mieści się w zakresie

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

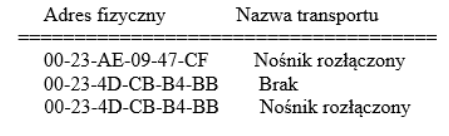

Jakie polecenie systemu Windows przedstawione jest na ilustracji?

Do zarządzania konfiguracją grup komputerowych oraz użytkowników w systemach Windows Server, należy wykorzystać narzędzie

Moduł funkcjonalny, który nie znajduje się w kartach dźwiękowych, to skrót

W standardzie Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP przypisane do pinów

Na zdjęciu widać płytę główną komputera. Strzałka wskazuje na

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?

Odmianą pamięci, która zapewnia tylko odczyt i może być usunięta przy użyciu światła ultrafioletowego, jest pamięć

Okablowanie pionowe w sieci strukturalnej łączy się

Użytkownik systemu Windows doświadcza problemów z niewystarczającą pamięcią wirtualną. Jak można temu zaradzić?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Interfejs SATA 2 (3 Gb/s) gwarantuje prędkość transferu

Jak nazywa się seria procesorów produkowanych przez firmę Intel, charakteryzująca się małymi wymiarami oraz niskim zużyciem energii, zaprojektowana z myślą o urządzeniach mobilnych?