Pytanie 1

Aby zintegrować komputer z siecią LAN, należy użyć interfejsu

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Aby zintegrować komputer z siecią LAN, należy użyć interfejsu

Protokołem umożliwiającym dostęp do sieci pakietowej o prędkości nieprzekraczającej 2 Mbit/s jest protokół

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

W programie Explorator systemu Windows, naciśnięcie klawisza F5 zazwyczaj powoduje wykonanie następującej operacji:

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w tworzonej sieci komputerowej, jakie rozwiązanie należy zastosować?

Jaki jest adres rozgłoszeniowy w sieci, w której działa host z adresem IP 195.120.252.32 i maską podsieci 255.255.255.192?

Ile bitów trzeba wydzielić z części hosta, aby z sieci o adresie IPv4 170.16.0.0/16 utworzyć 24 podsieci?

Najwyższy stopień zabezpieczenia sieci bezprzewodowej zapewnia szyfrowanie

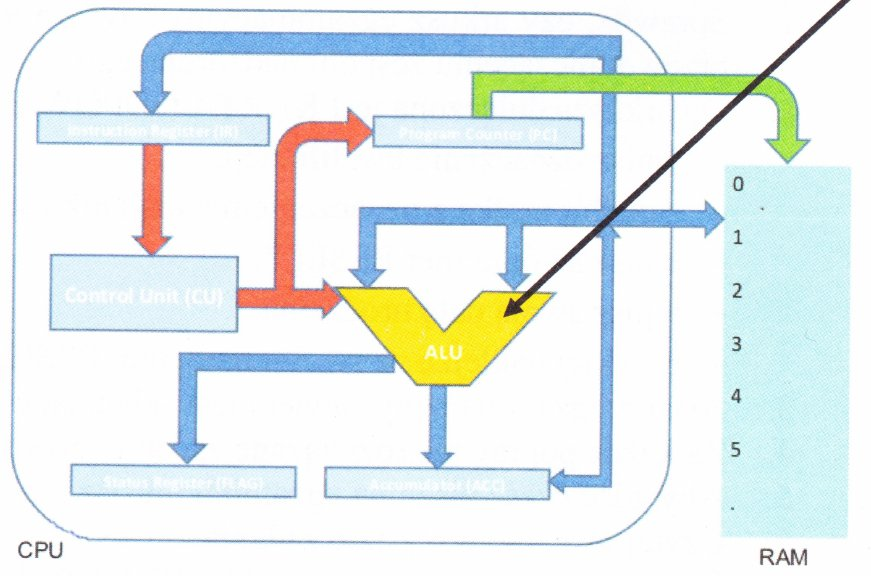

Na diagramie mikroprocesora zidentyfikowany strzałką blok odpowiada za

Jaki protokół do obsługi poczty elektronicznej pozwala na przykład na przechowywanie odebranych e-maili na serwerze, zarządzanie różnymi folderami, usuwanie wiadomości oraz przenoszenie ich pomiędzy folderami?

Jakie są nazwy licencji, które umożliwiają korzystanie z programu w pełnym zakresie, ale ograniczają liczbę uruchomień do określonej, niewielkiej ilości od momentu instalacji?

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

W jakim protokole komunikacyjnym adres nadawcy ma długość 128 bitów?

Który procesor będzie działał z płytą główną o zaprezentowanej specyfikacji?

Który standard z rodziny IEEE 802 odnosi się do sieci bezprzewodowych, zwanych Wireless LAN?

Jakie polecenie w systemie Windows przeznaczonym dla stacji roboczej umożliwia ustalenie wymagań logowania dla wszystkich użytkowników tej stacji?

Chusteczki nasączone substancją o właściwościach antystatycznych służą do czyszczenia

Ikona z wykrzyknikiem, którą widać na ilustracji, pojawiająca się przy nazwie urządzenia w Menedżerze urządzeń, wskazuje, że to urządzenie

Jaki program został wykorzystany w systemie Linux do szybkiego skanowania sieci?

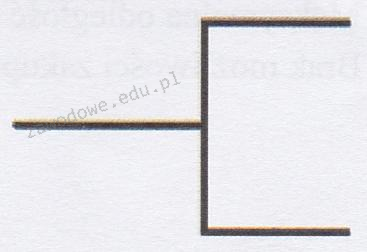

Jakie urządzenie sieciowe reprezentuje ten symbol graficzny?

W systemie Windows, aby założyć nową partycję podstawową, trzeba skorzystać z przystawki

Brak odpowiedzi na to pytanie.

Z wykorzystaniem polecenia dxdiag uruchomionego z linii komend systemu Windows można

Brak odpowiedzi na to pytanie.

Jeśli adres IP komputera roboczego przyjmuje formę 176.16.50.10/26, to jaki jest adres rozgłoszeniowy oraz maksymalna liczba hostów w tej sieci?

Brak odpowiedzi na to pytanie.

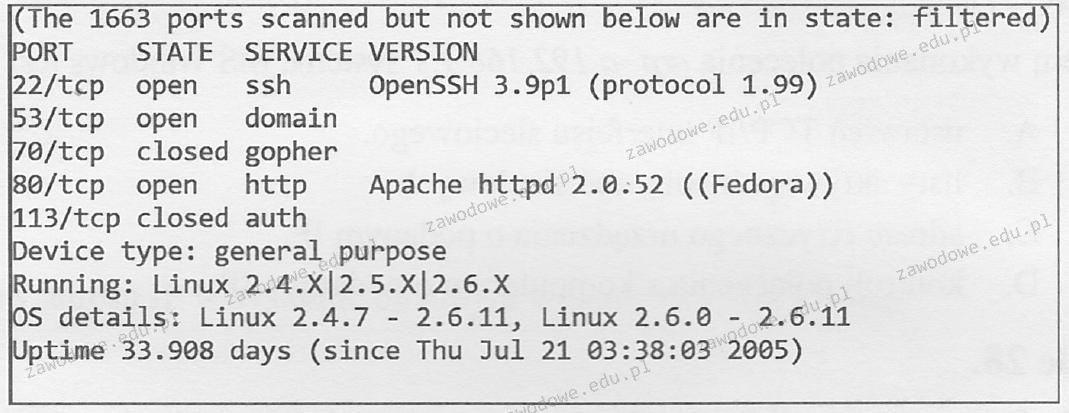

Wyświetlony stan ekranu terminala został uzyskany podczas testu realizowanego w środowisku Windows. Techniczny pracownik zdobył w ten sposób informacje o:

Brak odpowiedzi na to pytanie.

Literowym symbolem P oznacza się

Brak odpowiedzi na to pytanie.

Wartość liczby dziesiętnej 128(d) w systemie heksadecymalnym wyniesie

Brak odpowiedzi na to pytanie.

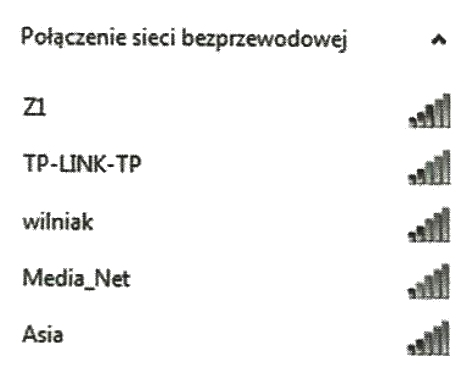

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi, jak przedstawiono na ilustracji. Przy konfiguracji połączenia z siecią Z1 musi wprowadzić

Brak odpowiedzi na to pytanie.

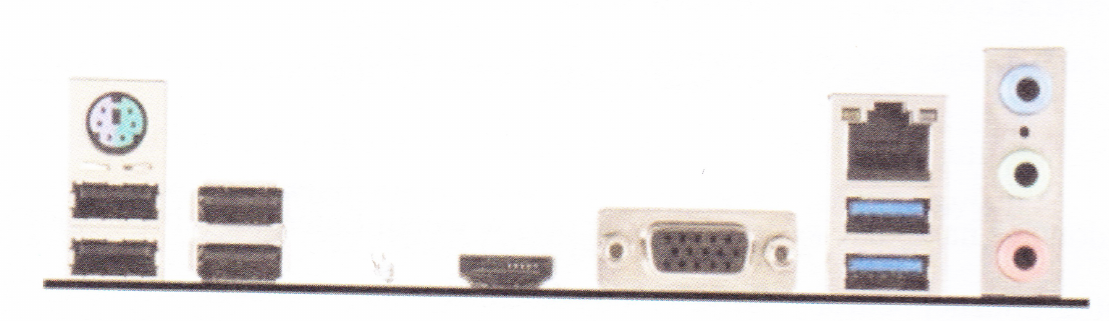

Zidentyfikuj interfejsy znajdujące się na panelu tylnym płyty głównej:

Brak odpowiedzi na to pytanie.

Jaką wartość dziesiętną ma liczba FF w systemie szesnastkowym?

Brak odpowiedzi na to pytanie.

Odmianą pamięci, która zapewnia tylko odczyt i może być usunięta przy użyciu światła ultrafioletowego, jest pamięć

Brak odpowiedzi na to pytanie.

Liczba 100110011 zapisana w systemie ósemkowym wynosi

Brak odpowiedzi na to pytanie.

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

Brak odpowiedzi na to pytanie.

Użytkownik systemu Windows doświadcza komunikatów o niewystarczającej pamięci wirtualnej. Jak można rozwiązać ten problem?

Brak odpowiedzi na to pytanie.

Co symbolizuje graficzny znak przedstawiony na ilustracji?

Brak odpowiedzi na to pytanie.

Aby oczyścić zablokowane dysze kartridża drukarki atramentowej, co należy zrobić?

Brak odpowiedzi na to pytanie.

Aby skopiować katalog c: est z podkatalogami na dysk przenośny f: w systemie Windows 7, jakie polecenie należy zastosować?

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno być użyte do segmentacji domeny rozgłoszeniowej?

Brak odpowiedzi na to pytanie.

Liczby 1001 i 100 w wierszu pliku /etc/passwd reprezentują

Brak odpowiedzi na to pytanie.

Wskaź zestaw do diagnostyki logicznych układów elektronicznych umiejscowionych na płycie głównej komputera, który nie reaguje na próby uruchomienia zasilania?

Brak odpowiedzi na to pytanie.

Jakie narzędzie w systemie Windows służy do wykonania poleceń, wykorzystując logikę obiektową oraz cmdlety?

Brak odpowiedzi na to pytanie.