Pytanie 1

Jakie napięcie jest dostarczane przez płytę główną do pamięci typu SDRAM DDR3?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jakie napięcie jest dostarczane przez płytę główną do pamięci typu SDRAM DDR3?

Z jakiej puli adresowej usługa APIPA przypisuje adres IP dla komputera z systemem Windows, jeśli w sieci nie funkcjonuje serwer DHCP?

Na wydrukach uzyskanych z drukarki laserowej można zauważyć pasma wzdłużne oraz powtarzające się defekty. Jedną z możliwych przyczyn niskiej jakości druku jest wada

Jeżeli podczas uruchamiania systemu BIOS od AWARD komputer wydał długi sygnał oraz dwa krótkie, co to oznacza?

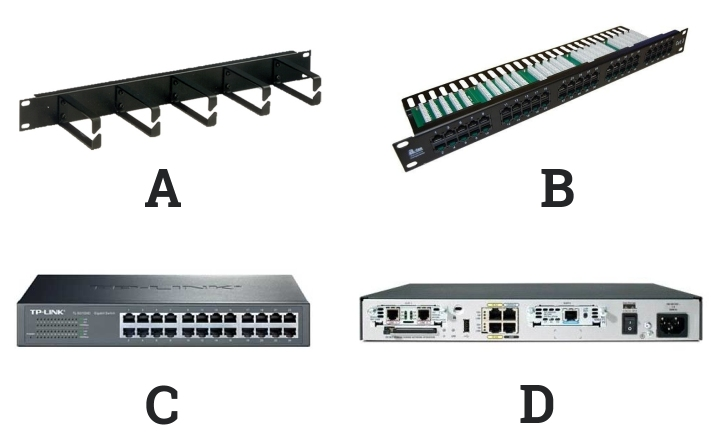

Na którym schemacie znajduje się panel krosowniczy?

Dysk twardy IDE wewnętrzny jest zasilany przez połączenie typu

Najczęściej używany kodek audio przy ustawianiu bramki VoIP to

Obniżenie ilości jedynek w masce pozwala na zaadresowanie

Aby stworzyć archiwum danych w systemie operacyjnym Ubuntu, należy użyć programu

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Do czego służy program CHKDSK?

Funkcja diff w systemie Linux pozwala na

Przerywając działalność na komputerze, możemy szybko wrócić do pracy, wybierając w systemie Windows opcję:

Urządzeniem, które chroni przed różnorodnymi atakami sieciowymi oraz może wykonywać dodatkowe zadania, takie jak szyfrowanie przesyłanych informacji lub automatyczne informowanie administratora o próbie włamania, jest

Termin "10 W" w dokumentacji technicznej dotyczącej głośnika komputerowego wskazuje na jego

Jaką maksymalną liczbę hostów można przypisać w lokalnej sieci, dysponując jedną klasą C adresów IPv4?

Jakiego materiału używa się w drukarkach tekstylnych?

Transmisję danych w sposób bezprzewodowy umożliwia standard, który zawiera interfejs

Jakie medium transmisyjne charakteryzuje się najmniejszym ryzykiem zakłóceń elektromagnetycznych sygnału przesyłanego?

W przypadku sieci strukturalnej rekomendowane jest zainstalowanie jednego punktu abonenckiego na obszarze wynoszącym

Analiza uszkodzonych elementów komputera poprzez ocenę stanu wyjściowego układu cyfrowego pozwala na

Aby sprawdzić dostępną przestrzeń na dysku twardym w systemie Linux, można wykorzystać polecenie

Jakim systemem operacyjnym jest system czasu rzeczywistego?

Norma TIA/EIA-568-B.2 definiuje szczegóły dotyczące parametrów transmisji

Zrzut ekranu ilustruje wynik polecenia arp -a. Jak należy zrozumieć te dane?

Aby zweryfikować mapę połączeń kabla UTP Cat 5e w sieci lokalnej, konieczne jest wykorzystanie

Zrzut ekranu ilustruje aplikację

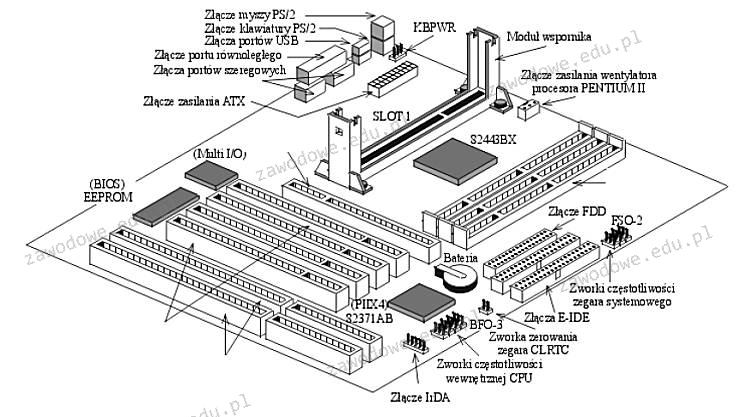

Jakie komponenty są obecne na zaprezentowanej płycie głównej?

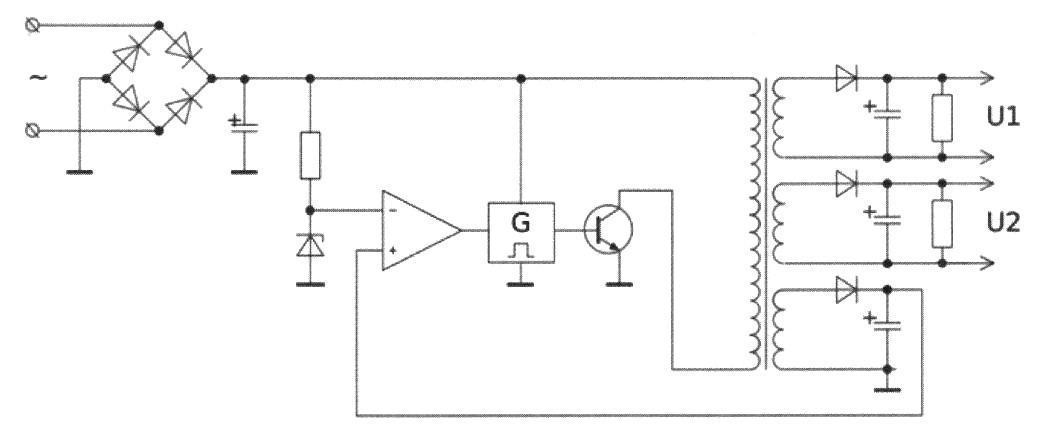

Na rysunku zobrazowano schemat

Można przywrócić pliki z kosza, korzystając z polecenia

Jaki protokół umożliwia terminalowe połączenie zdalne z urządzeniami, zapewniając przy tym transfer danych w sposób zaszyfrowany?

Zjawisko, w którym pliki przechowywane na dysku twardym są umieszczane w nieprzylegających do siebie klastrach, nosi nazwę

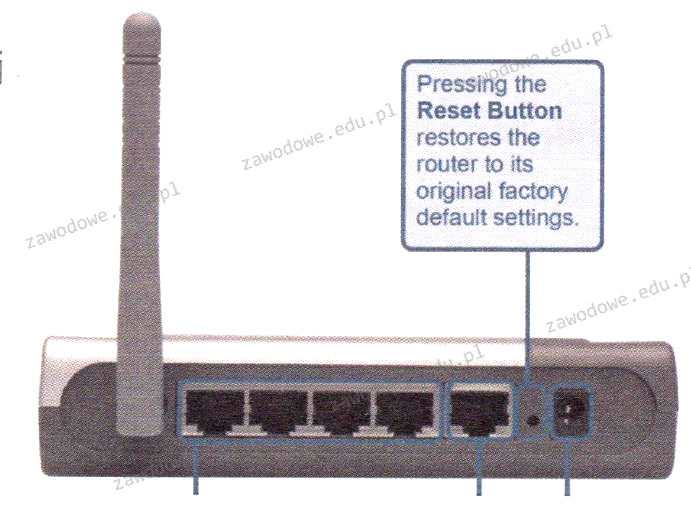

Przycisk znajdujący się na obudowie rutera, którego charakterystyka zamieszczona jest w ramce, służy do

Jaki protokół stosują komputery, aby informować router o zamiarze dołączenia do lub opuszczenia konkretnej grupy multicastowej?

Jaki protokół warstwy aplikacji jest wykorzystywany do zarządzania urządzeniami sieciowymi poprzez sieć?

Na zdjęciu widoczny jest

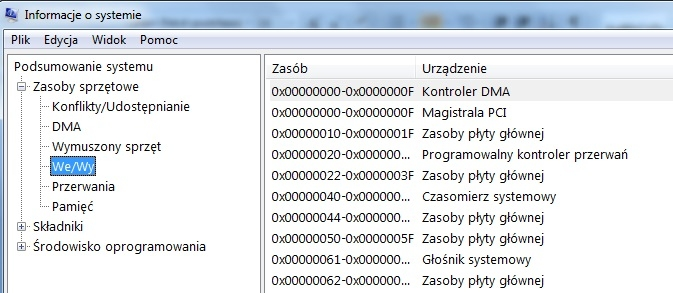

W którym systemie liczbowym zapisano zakresy We/Wy przedstawione na ilustracji?

Fizyczna architektura sieci, inaczej określana jako topologia fizyczna sieci komputerowych, definiuje

Które z podanych poleceń w systemie Windows XP umożliwia sprawdzenie aktualnej konfiguracji adresu IP systemu Windows?

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?