Pytanie 1

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

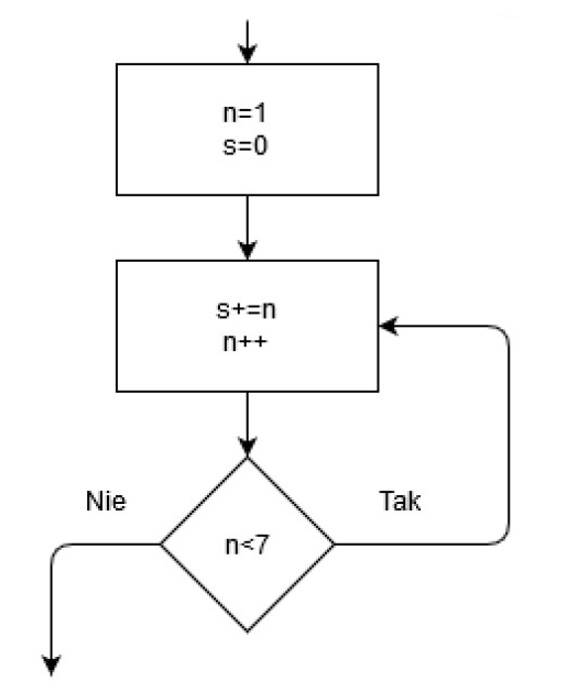

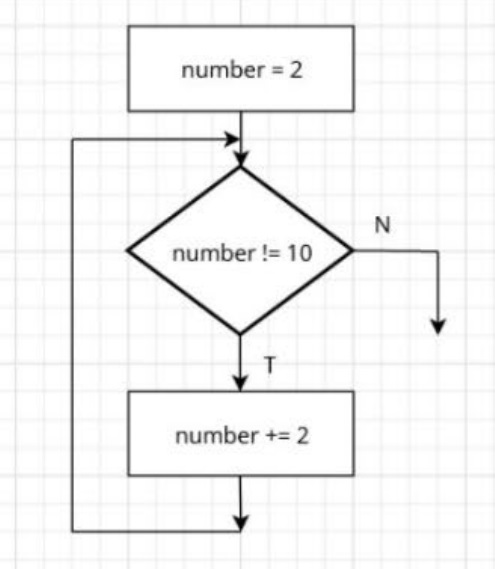

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

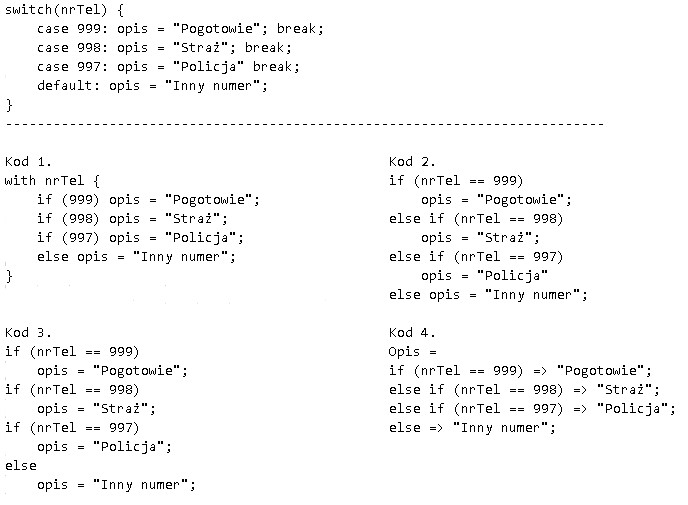

Wskaż kod, który jest funkcjonalnie równy zaprezentowanemu

Jakie polecenie w Gicie jest używane do zapisywania zmian w lokalnym repozytorium?

Jakie składniki powinien mieć plan projektu?

Jakie jest główne zadanie debuggera w środowisku programowania?

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Co to jest dokumentacja instruktażowa programu?

Działania przedstawione w filmie korzystają z narzędzia

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

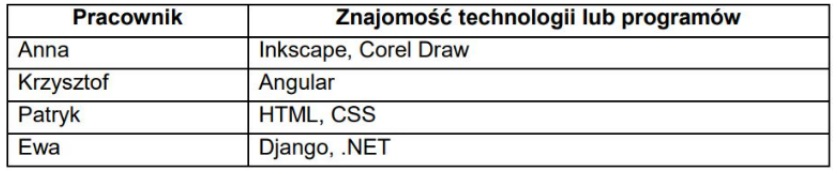

W zestawieniu zaprezentowano doświadczenie zawodowe pracowników firmy IT. Do stworzenia aplikacji front-end powinien/powinna zostać wyznaczony/a

Który z wymienionych algorytmów sortowania jest najskuteczniejszy w przypadku dużych zbiorów danych w przeważającej liczbie sytuacji?

Jakie jest główne zadanie portali społecznościowych?

Brak odpowiedzi na to pytanie.

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Brak odpowiedzi na to pytanie.

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Brak odpowiedzi na to pytanie.

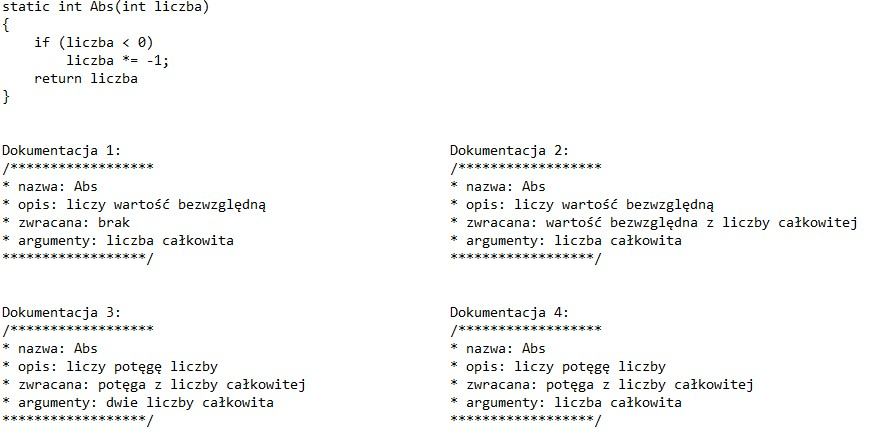

Która z dokumentacji funkcji odpowiada przedstawionemu kodowi źródłowemu?

Brak odpowiedzi na to pytanie.

Który z wymienionych typów kolekcji pozwala na dostęp do ostatnio dodanego elementu w pierwszej kolejności?

Brak odpowiedzi na to pytanie.

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Brak odpowiedzi na to pytanie.

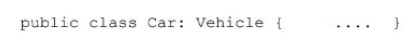

Zapisany fragment w C# wskazuje na definicję klasy Car, która

Brak odpowiedzi na to pytanie.

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę bazową?

Brak odpowiedzi na to pytanie.

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Brak odpowiedzi na to pytanie.

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

Brak odpowiedzi na to pytanie.

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Brak odpowiedzi na to pytanie.

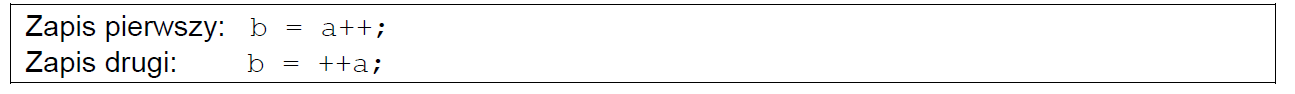

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Brak odpowiedzi na to pytanie.

Który z poniższych procesów jest wyłącznie związany z kompilowaniem kodu?

Brak odpowiedzi na to pytanie.

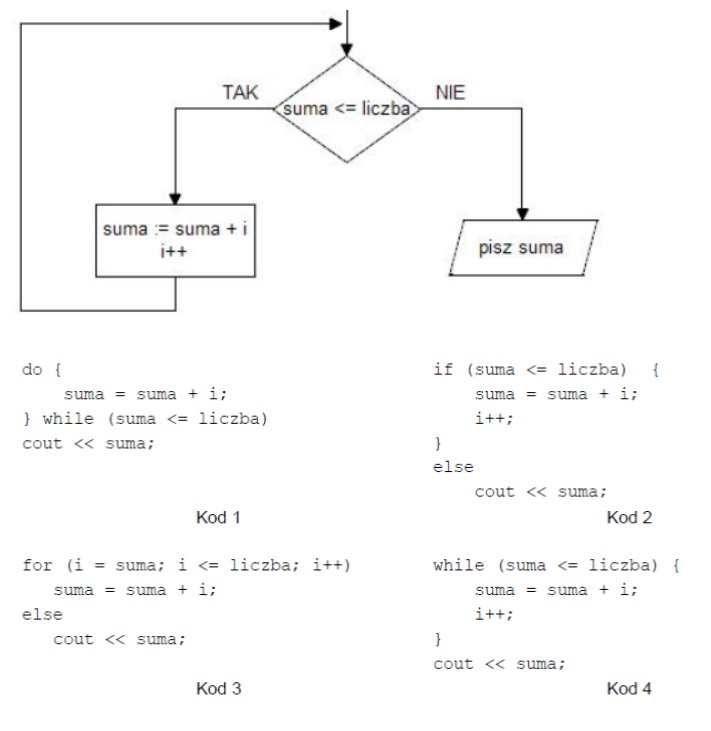

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++

Brak odpowiedzi na to pytanie.

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Brak odpowiedzi na to pytanie.

Które z wymienionych sformułowań najlepiej definiuje oprogramowanie typu ransomware?

Brak odpowiedzi na to pytanie.

W jaki sposób można załadować tylko komponent z biblioteki React?

Brak odpowiedzi na to pytanie.

W jakim języku został stworzony framework Angular?

Brak odpowiedzi na to pytanie.

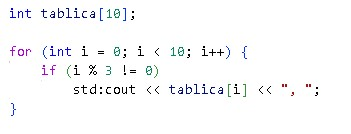

W wyniku realizacji zaprezentowanego kodu na ekranie pojawią się

Brak odpowiedzi na to pytanie.

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Brak odpowiedzi na to pytanie.

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Brak odpowiedzi na to pytanie.

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Brak odpowiedzi na to pytanie.

Wynik dodawania liczb binarnych 1101 i 1001 to

Brak odpowiedzi na to pytanie.

Który z wymienionych poniżej wzorców projektowych można zakwalifikować jako wzorzec strukturalny?

Brak odpowiedzi na to pytanie.

Jaką kategorię reprezentuje typ danych "array"?

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe zadanie konstruktora w klasie?

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe założenie normalizacji krajowej?

Brak odpowiedzi na to pytanie.