Pytanie 1

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

Jakie jest oznaczenie normy międzynarodowej?

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Jak oddziaływanie monotonnego środowiska pracy może wpłynąć na organizm człowieka?

Wskaź rodzaj testowania, które realizuje się w trakcie tworzenia kodu źródłowego?

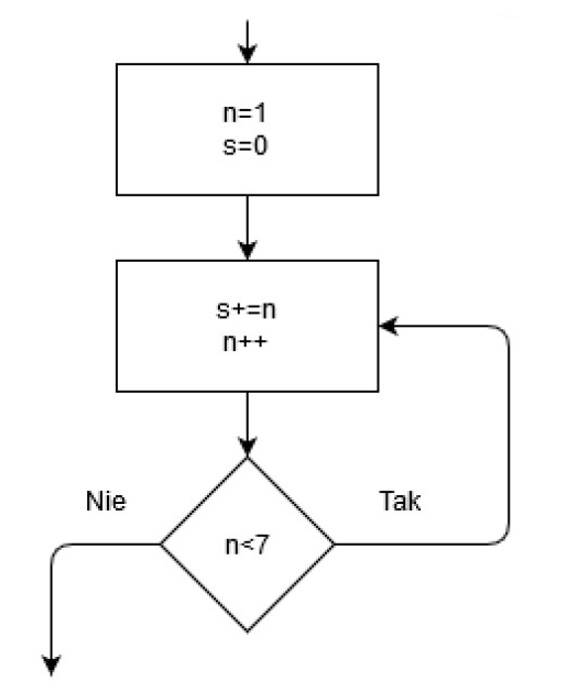

Na schemacie widoczny jest fragment diagramu blokowego pewnego algorytmu. Ile razy zostanie zweryfikowany warunek n<7?

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Który z wymienionych przykładów przedstawia typ rekordowy?

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Jakie są różnice między dialogiem modalnym a niemodalnym?

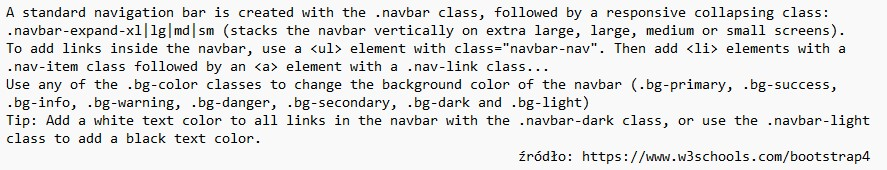

Zgodnie z dokumentacją dotyczącą menu Navbar z biblioteki Bootstrap 4, w celu stworzenia menu należy zdefiniować listę

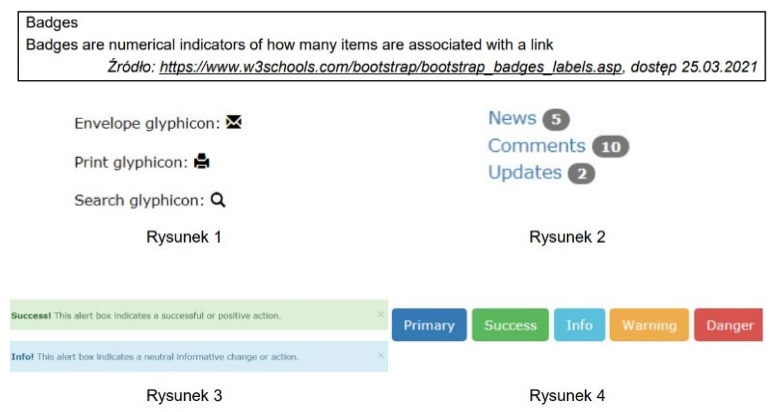

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

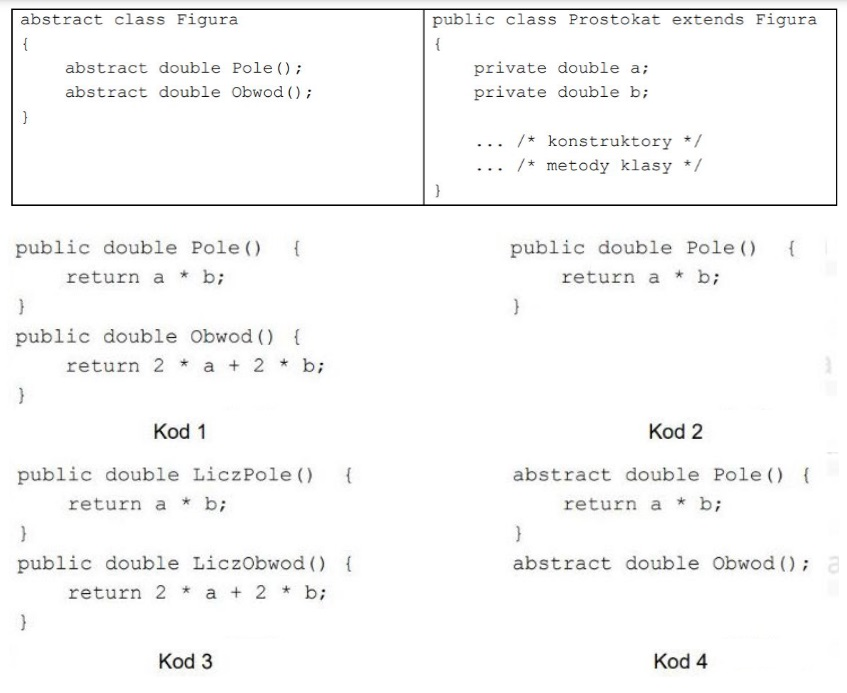

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Który z wymienionych typów danych należy do typu logicznego?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Które z wymienionych opcji wspiera osoby niewidome w korzystaniu z witryn internetowych?

Którą funkcję w C++ można zastosować do dynamicznego przydzielania pamięci dla tablicy?

Zaprezentowany fragment kodu w języku C# tworzy hasło. Wskaż zdanie PRAWDZIWE dotyczące charakterystyki tego hasła:

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

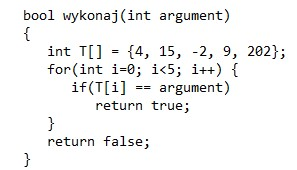

Kod funkcji "wykonaj()" przedstawiony powyżej weryfikuje, czy

Z analizy złożoności obliczeniowej różnych algorytmów sortowania na dużych zbiorach danych (przekraczających 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania

| sortowanie bąbelkowe | O(n2) |

| sortowanie przez wstawianie | O(n2) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n2) |

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Jakie znaczenie ma framework w kontekście programowania?

Które z wymienionych atrybutów klasy mogą być dostępne wyłącznie w obrębie tej klasy oraz jej klas potomnych?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

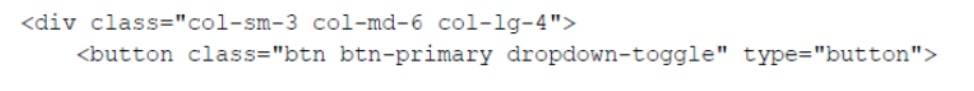

Jaką nazwę nosi framework CSS, który służy do definiowania wyglądu stron internetowych i którego klasy są użyte w przedstawionym przykładzie?

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Jaką właściwość ma sieć synchroniczna?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Który z warunków logicznych weryfikuje, czy zmienna całkowita x jest dodatnią liczbą składającą się z dwóch cyfr i jest podzielna przez 4?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę dziedziczącą?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że