Pytanie 1

Jaką cechę posiada format PNG?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Jaką cechę posiada format PNG?

Jakiego ograniczenia (constraint) używa się do zdefiniowania klucza obcego?

Jaki język skryptowy o uniwersalnym zastosowaniu powinien być użyty do tworzenia aplikacji internetowych, wkomponowanych w kod HTML i działających na serwerze?

Jaką funkcję w języku PHP należy wykorzystać, aby nawiązać połączenie z bazą danych o nazwie zwierzaki?

Jaką funkcję w języku PHP należy wykorzystać, aby nawiązać połączenie z bazą danych o nazwie zwierzaki?

W skrypcie PHP konieczne jest stworzenie cookie o nazwie owoce, które przyjmie wartość jabłko. Cookie powinno być dostępne przez jedną godzinę od momentu jego utworzenia. W tym celu w skrypcie PHP należy wykorzystać funkcję:

Na tabeli Pracownicy, której wiersze są przedstawione na załączonym obrazie, została zrealizowana podana kwerenda SELECT. Jakie dane zostaną zwrócone?

| SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2; |

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |

Jaką funkcję pełni program debugger?

Wykorzystanie definicji stylu CSS spowoduje, że nagłówki drugiego poziomu będą się wyświetlać

| h2 { text-decoration: overline; font-style: italic; line-height: 60px; } |

W zaprezentowanym fragmencie dokumentu HTML ustalono stylowanie CSS dla selektora klasy "menu", aby kolor tła tego elementu był zielony. Które z poniższych określeń stylu CSS odpowiada temu stylowaniu?

W języku SQL w wyniku wykonania zapytania zostanie

|

Czym jest relacja w bazach danych?

Który z kodów PHP sprawi, że zostanie wyświetlona sformatowana data oraz czas ostatnich odwiedzin użytkownika witryny, natomiast podczas pierwszej wizyty nic się nie wyświetli?

|

Którego formatu należy użyć do zapisu zdjęcia z kompresją stratną?

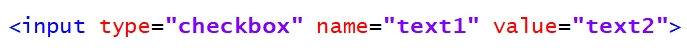

Pokazane pole input pozwala na

Ile razy zostanie wykonana pętla przedstawiona w języku PHP, zakładając, że zmienna kontrolna nie jest zmieniana w jej wnętrzu? for($i = 0; $i <= 10; $i++) { ...... }

Jaką szerokość zaplanowano dla treści strony, bazując na podanej definicji CSS?

| body { border: 2px; height: 600px; width: 560px; box-sizing: border-box; margin: 0; padding: 0; } |

Aby wskazać miejsce, w którym ma nastąpić złamanie linii tekstu, na przykład w zmiennej typu string, należy użyć znaku

Które z tabel będą poddane weryfikacji zgodnie z przedstawionym poleceniem? ```CHECK TABLE pracownicy CHANGED;```

Element

| <meta charset="utf-8"> |

Aby stworzyć poprawną kopię zapasową bazy danych, która będzie mogła zostać później przywrócona, należy najpierw sprawdzić

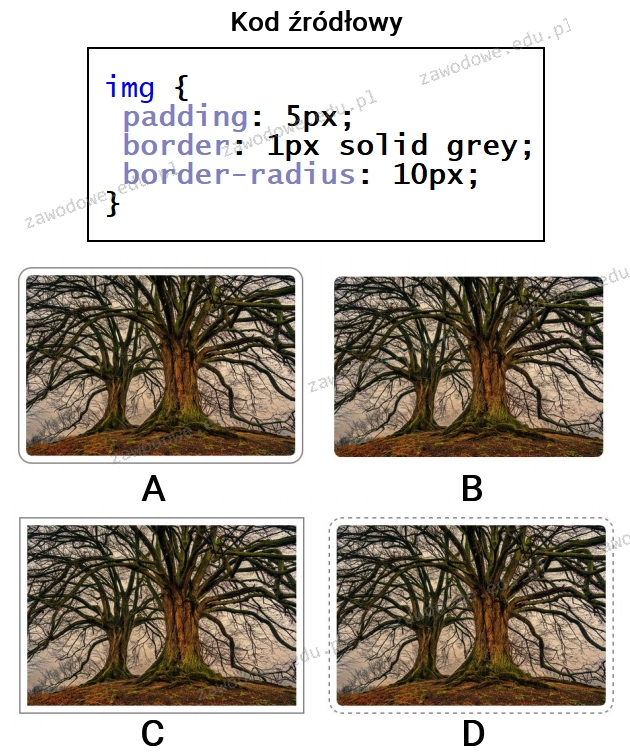

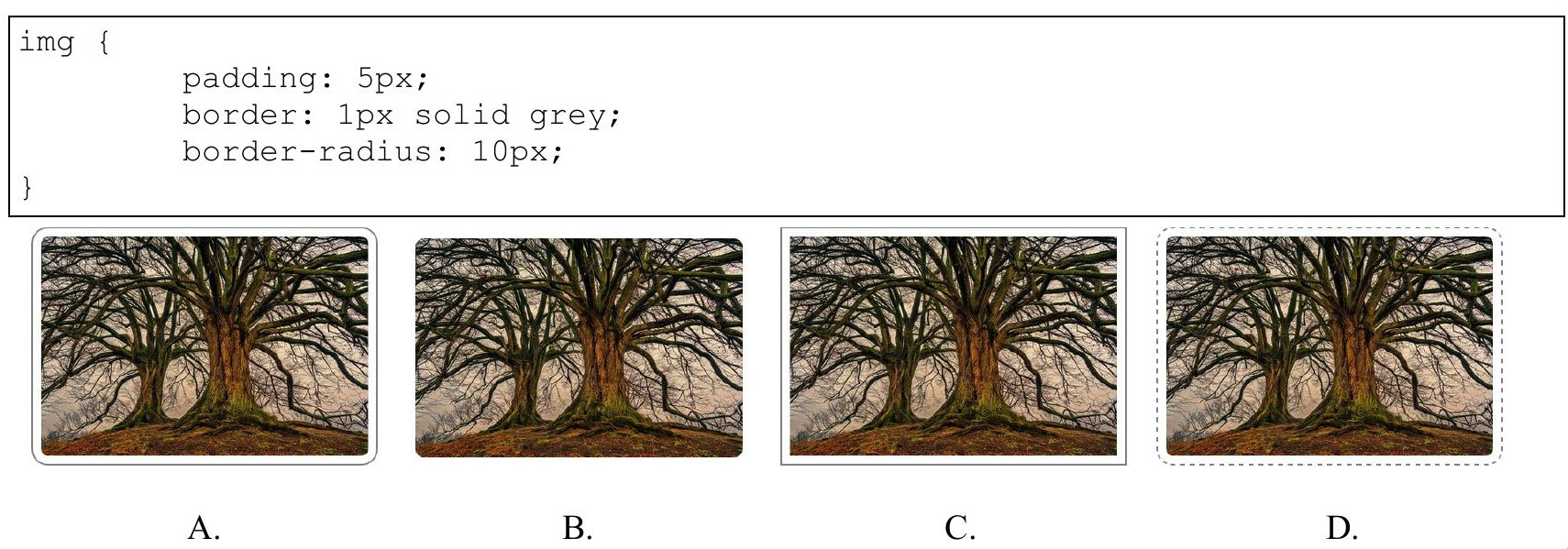

Który z przedstawionych obrazów został przetworzony przy użyciu podanego stylu CSS?

Kiedy zestawi się relacją kluczy głównych dwie tabele, uzyskuje się relację o typie

Jakie znaczenie ma pole autor w tabeli ksiazka?

Naciśnięcie przycisku o nazwie "niebieski" spowoduje uruchomienie podanego kodu JavaScript. Jaki będzie rezultat jego działania?

Która z właściwości grafiki wektorowej jest słuszna?

W języku JavaScript funkcja getElementById odnosi się do

Funkcja agregująca MIN w SQL ma na celu obliczenie

W tabeli o nazwie zadania znajduje się kolumna tekstowa status. Jakie zapytanie należy wykorzystać, aby usunąć te rekordy, w których status to ‘zamknięte’?

Baza danych obejmuje tabelę artykuły, w której znajdują się pola: nazwa, typ, producent, cena. Jakie polecenie należy użyć, aby uzyskać wszystkie nazwy artykułów o typie pralka, których cena wynosi pomiędzy 1 000 PLN a 1 500 PLN?

Tabela góry, której fragment został pokazany, obejmuje polskie pasma górskie oraz ich szczyty. Podaj kwerendę obliczającą dla każdego pasma górskiego średnią wysokość szczytów.

Jak nazywa się domyślny plik konfiguracyjny dla serwera Apache?

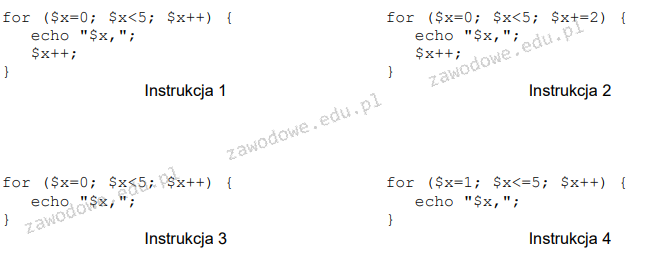

$x = 0; while($x < 5) { echo "$x,"; $x++; } Wskaż instrukcję, która jest funkcjonalnie równoważna dla podanej pętli while w języku PHP.

W języku PHP zmienna $a została przypisana do wartości 1. Wyrażenie $a === $b będzie miało wartość true, gdy zmienna $b będzie ustawiona na wartość

W języku JavaScript zdefiniowano obiekt. Aby uzyskać wartość atrybutu, można użyć następującego zapisu: obiekt = { q: 1, w: 2, e: 3, r:4 };

Funkcje takie jak rozmycie Gaussa, wygładzanie oraz szum RGB są elementami oprogramowania do przetwarzania

Gdzie w dokumencie HTML powinien być umieszczony wewnętrzny arkusz stylów?

Do tabeli pracownicy wpisano rekordy. Co zostanie wyświetlone po uruchomieniu kwerendy SQL SELECT podanej poniżej?

| SELECT SUM(pensja) FROM pracownicy WHERE pensja > 4000; |

| id | imie | nazwisko | pensja |

|---|---|---|---|

| 1 | Anna | Kowalska | 3400 |

| 2 | Monika | Nowak | 1300 |

| 3 | Ewelina | Nowakowska | 2600 |

| 4 | Anna | Przybylska | 4600 |

| 5 | Maria | Kowal | 2200 |

| 6 | Ewa | Nowacka | 5400 |

Kaskadowe arkusze stylów są tworzone w celu

Który z poniższych obrazów został sformatowany przy użyciu zaprezentowanego stylu CSS?