Pytanie 1

Klasa w programowaniu obiektowym to

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Klasa w programowaniu obiektowym to

Które z poniższych działań jest kluczowe w modelu kaskadowym?

Które narzędzie najlepiej nadaje się do konwersji liczby szesnastkowej na binarną?

Które wyrażenie logiczne należy zastosować, aby sprawdzić czy zmienna x przechowuje wartości ujemne albo z przedziału (10, 100)

Aby w aplikacji Web zaimplementować mechanizm gromadzenia na komputerach użytkowników danych statystycznych, można zastosować

Do czego służy iterator w kolekcjach?

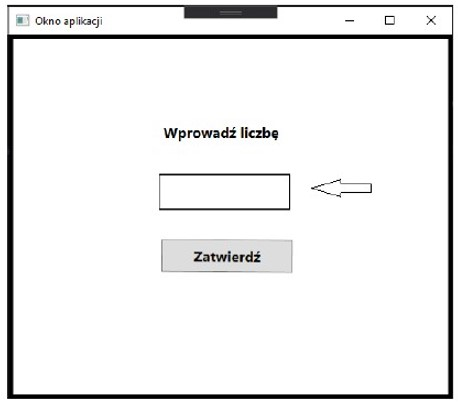

Przy pomocy którego obiektu można utworzyć kontrolkę wskazaną strzałką na obrazie?

Jaka jest główna różnica między strukturą (struct) a unią (union) w języku C?

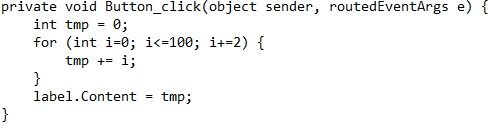

Co zostanie zapisane w etykiecie label po wykonaniu przedstawionego kodu, uruchomionego po kliknięciu w przycisk okna aplikacji?

Dane z serwera do aplikacji front-end można przesłać za pomocą

Jakie jest główne zastosowanie metod wirtualnych?

Który z poniższych aktów prawnych dotyczy ochrony danych osobowych w Unii Europejskiej?

Obiektowe podejście do rozwiązywania problemów obejmuje między innymi:

Który element systemu komputerowego odpowiada za przesyłanie danych między procesorem a pamięcią RAM?

Co należy zrobić, aby zapobiec nieskończonej rekurencji w funkcji?

Które z poniższych oznaczeń określa złożoność algorytmu jako liniową?

Które z poniższych określeń najlepiej opisuje oprogramowanie typu ransomware?

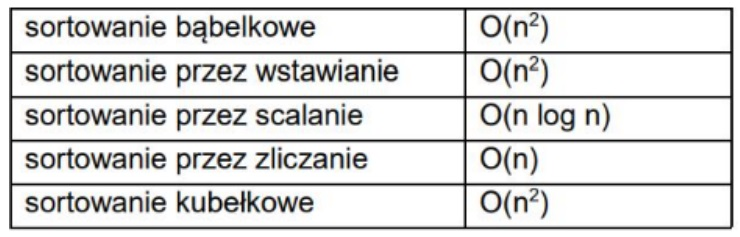

Z tabeli przedstawiającej złożoność obliczeniową algorytmów sortowania na dowolnym, dużym, zbiorze wejściowym (ponad 100 elementowym) wynika, że najszybszą metodą jest algorytm sortowania

Które stwierdzenie dotyczące pojęcia obiekt jest prawdziwe?

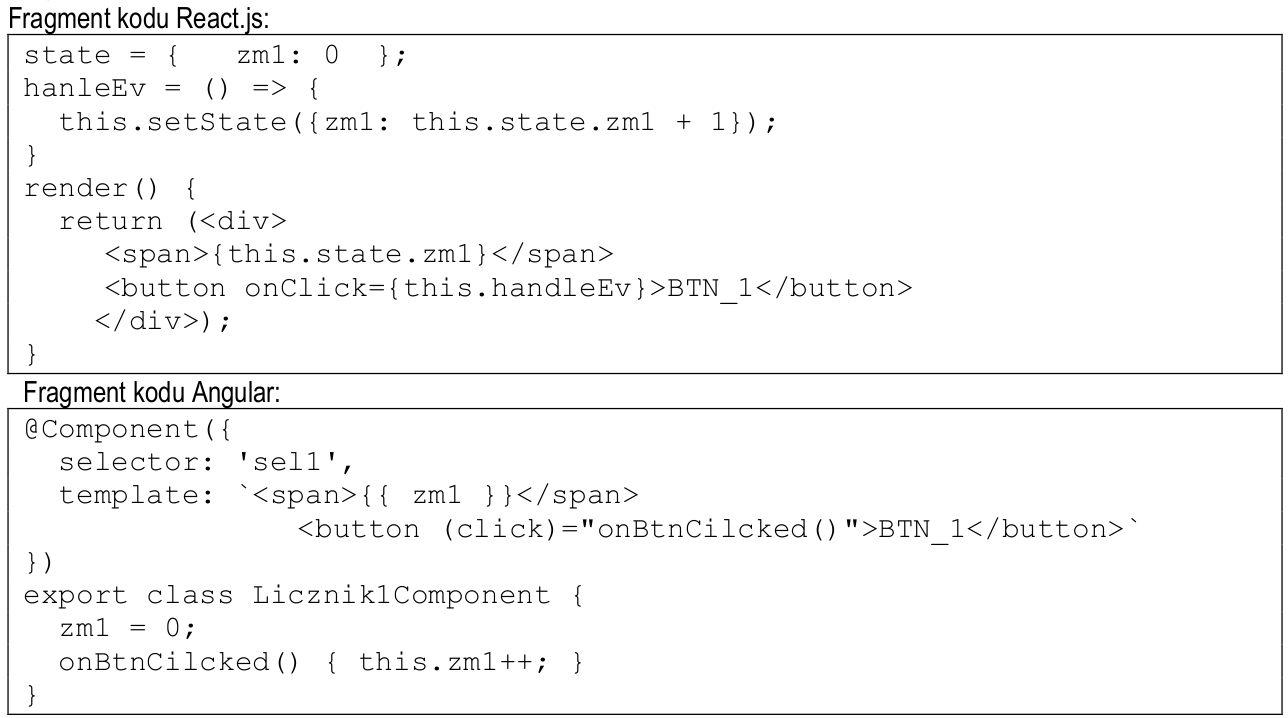

Przedstawione równoważne funkcjonalnie fragmenty kodu w bibliotece React.js oraz we frameworku Angular mają za zadanie wyświetlić

Które z poniższych typów sortowania jest najbardziej efektywne dla dużych zbiorów danych w większości przypadków?

Jakie słowo kluczowe w języku C++ jest używane do oznaczenia klasy bazowej?

Przedstawiony algorytm może być zaimplementowany w języku Java w oparciu o instrukcję:

Które narzędzie służy do raportowania błędów w projektach informatycznych?

Który rodzaj funkcji jest definiowany poza klasą, ale ma dostęp do jej prywatnych i chronionych składowych?

W przedstawionym kodzie zostało zaprezentowane jedno z podstawowych założeń programowania obiektowego. Jest to

Które działanie dotyczące klasy abstrakcyjnej jest zabronione?

Co jest głównym celem ataku phishingowego?

Jaka jest kluczowa cecha algorytmu rekurencyjnego?

Aplikacja mobilna wyświetla listę, której każdy z elementów może być dotknięty palcem, aby wyświetlić jego szczegóły. Zdarzenie odpowiadające tej akcji to

Czym różni się środowisko RAD od tradycyjnego IDE w kontekście aplikacji webowych?

Co to jest własność intelektualna?

Jakie są podstawowe kroki resuscytacji krążeniowo-oddechowej?

Diagram Gantta jest stosowany w celu

Odpowiednikami zmiennych i funkcji programowania strukturalnego są w programowaniu obiektowym

Który z poniższych czynników może być sklasyfikowany jako psychofizyczny?

Które słowa kluczowe są używane w języku C++ do obsługi wyjątków?

Które stwierdzenie najlepiej opisuje cel dzielenia programu na funkcje (metody)?

Która instrukcja poprawnie deklaruje zmienną typu łańcuchowego w języku C++?

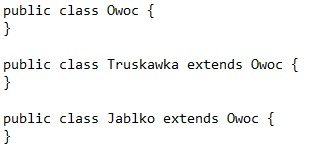

Co to jest klasa abstrakcyjna?