Pytanie 1

Jaką rolę pełni instrukcja throw w języku C++?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Jaką rolę pełni instrukcja throw w języku C++?

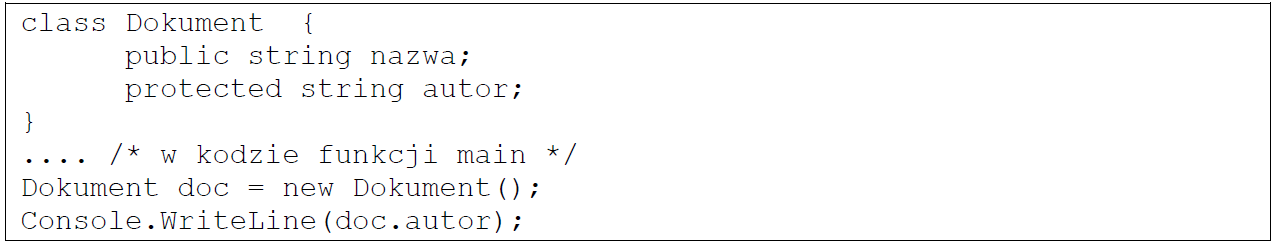

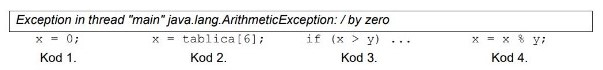

Jakie jest źródło błędu w podanym kodzie przez programistę?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

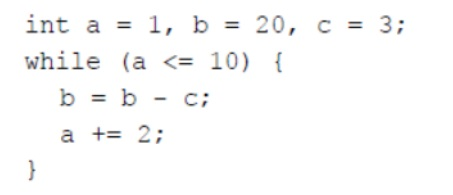

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

W zestawieniu zaprezentowano doświadczenie zawodowe pracowników firmy IT. Do stworzenia aplikacji front-end powinien/powinna zostać wyznaczony/a

| Pracownik | Znajomość technologii lub programów |

|---|---|

| Anna | Inkscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?

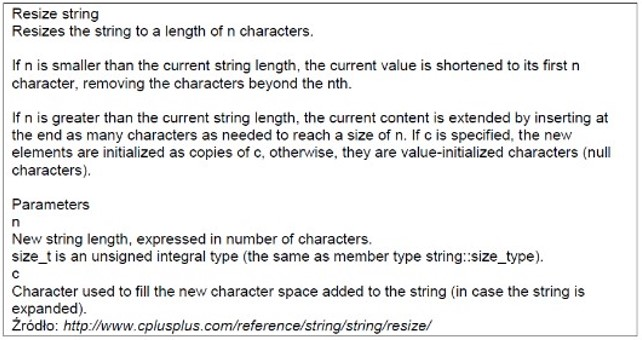

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

Tworząc aplikację opartą na obiektach, należy założyć, że program będzie zarządzany przez

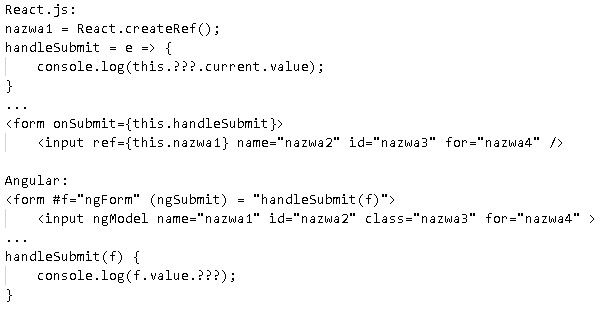

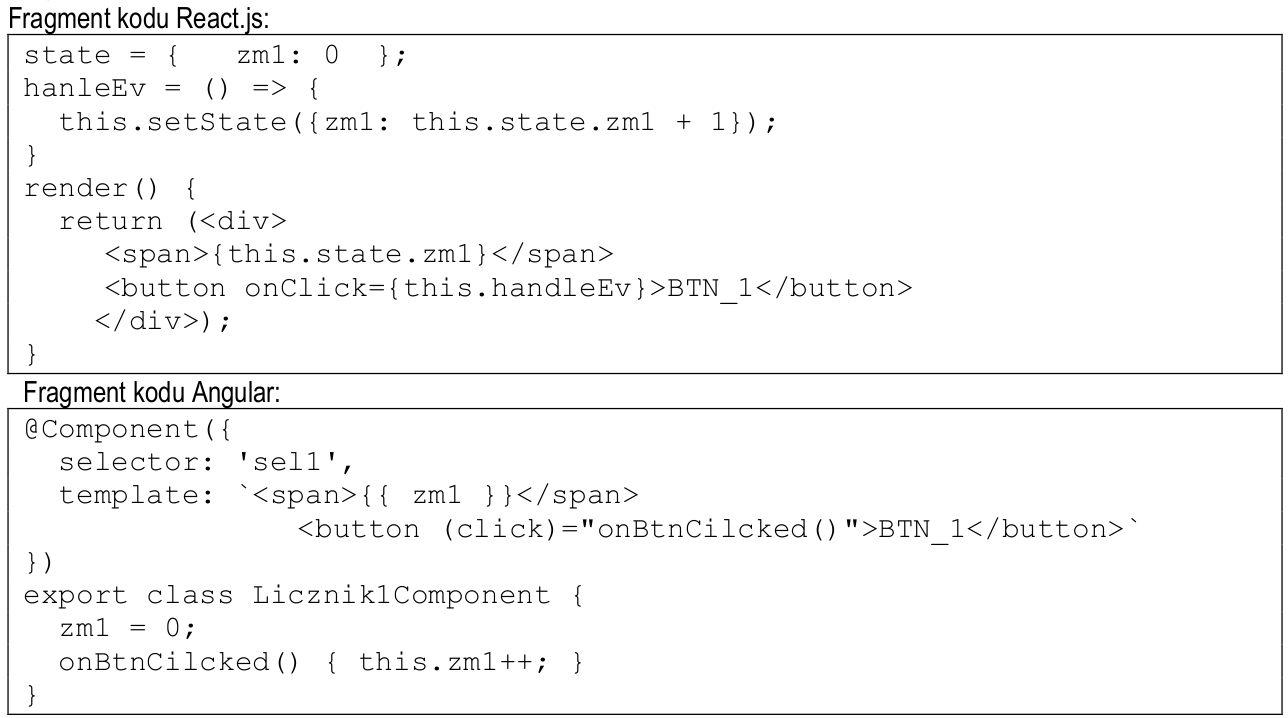

Wykorzystując React.js oraz Angular, stworzono funkcjonalnie równoważne kody źródłowe. Aby móc w metodzie handleSubmit pokazać zawartość kontrolki input w miejscu oznaczonym ???, należy odwołać się do atrybutu o nazwie

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Które z podejść do tworzenia aplikacji najlepiej uwzględnia przyszłe zmiany w funkcjonalności?

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

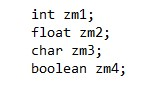

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

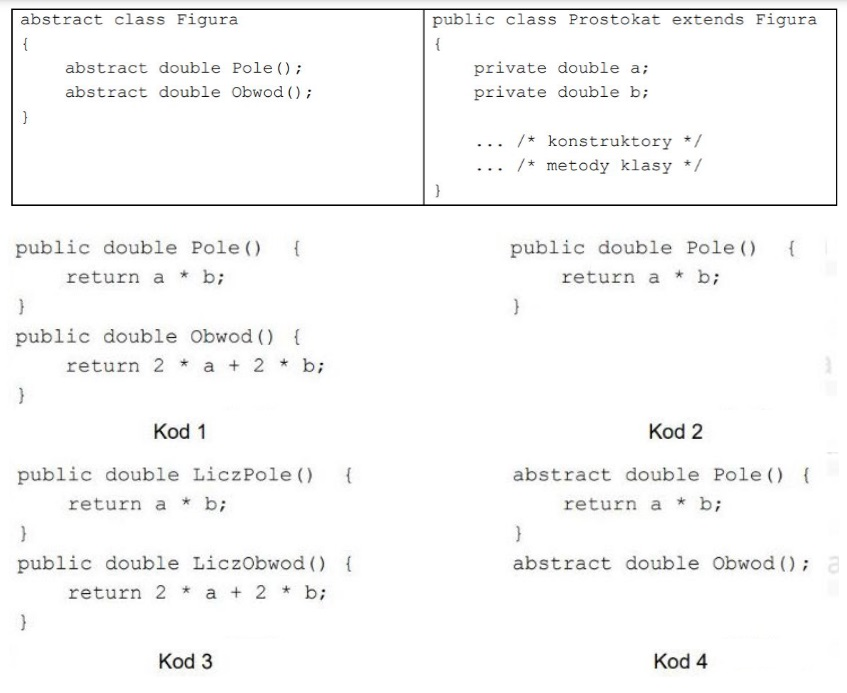

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

Co to jest automatyzacja testowania procesów?

Błędy w interpretacji kodu stworzonego za pomocą React.js lub Angular można wykryć dzięki

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

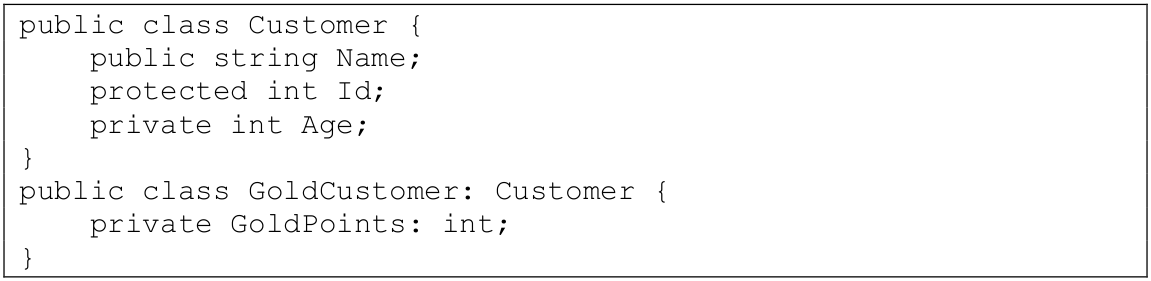

W metodach klasy GoldCustomer dostępne są tylko pola

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Jakie funkcje realizuje polecenie "git clone"?

Który z poniższych aspektów najlepiej definiuje działanie e-sklepu?

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

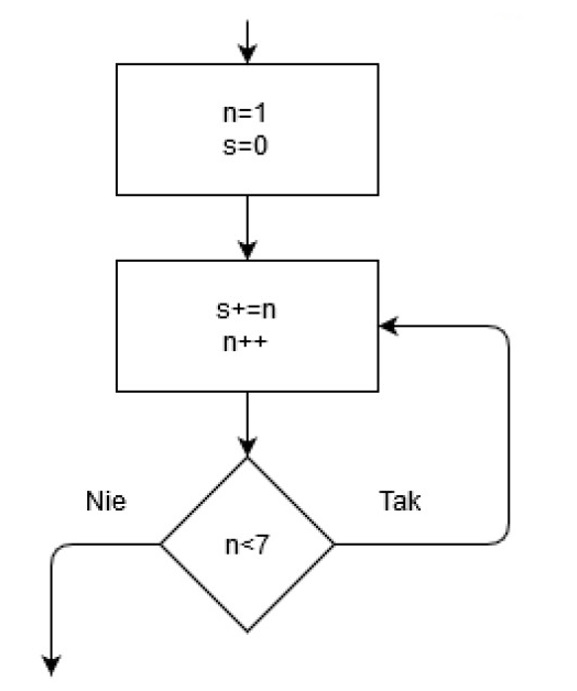

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

W jaki sposób określa się wypadek związany z pracą?

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

W podanym fragmencie kodu Java wskaż, która zmienna może pomieścić wartość "T"