Pytanie 1

Jaką cechę powinien posiadać dobry negocjator?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jaką cechę powinien posiadać dobry negocjator?

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Który z objawów może sugerować zawał serca?

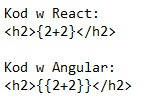

Jaki tekst zostanie wyświetlony po uruchomieniu jednego z poniższych fragmentów kodu?

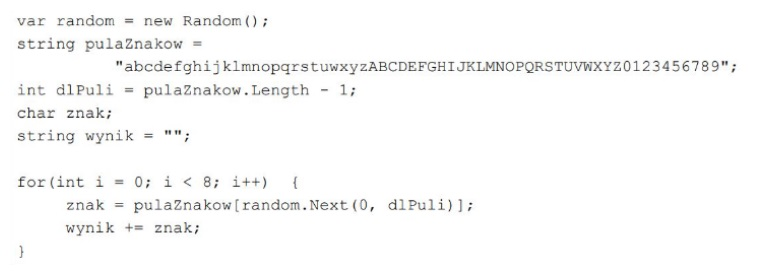

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?

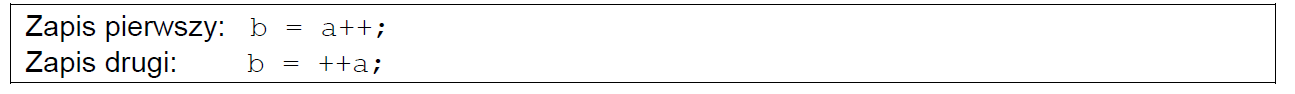

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Jednym z elementów, które mają zostać zaimplementowane w aplikacji, jest możliwość cofnięcia ostatnich działań do 20 operacji wstecz (undo). Struktura danych, która jest odpowiednia do tego celu i pozwala na dostęp tylko do ostatnio dodanego elementu, to:

Który z wymienionych mechanizmów umożliwia ograniczenie dostępu do wybranych sekcji aplikacji webowej?

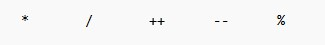

Zestaw operatorów, który został przedstawiony, należy do kategorii operatorów

Czym jest ochrona własności intelektualnej?

Jakie czynniki powinny być brane pod uwagę podczas organizacji zasobów ludzkich w projekcie?

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

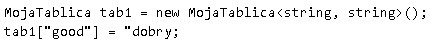

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

Która grupa typów zawiera wyłącznie typy złożone?

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Jakie z wymienionych czynności można zrealizować przy pomocy składnika statycznego danej klasy?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Wskaż algorytm sortowania, który nie jest stabilny?

Które z podanych logo reprezentuje narzędzie, które nie jest używane do tworzenia aplikacji mobilnych?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Jakie są główne cechy architektury klient-serwer?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

Rozpoczęcie tworzenia procedury składowej o nazwie dodajUsera w MS SQL wymaga użycia poleceń

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Który z wymienionych przykładów przedstawia typ rekordowy?

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

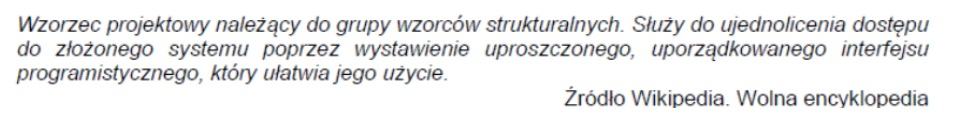

Jak nazywa się wzorzec projektowy, do którego odnosi się ta definicja?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Który z poniższych przypadków stanowi test niefunkcjonalny?