Pytanie 1

Osoba korzystająca z lokalnej sieci musi mieć możliwość dostępu do dokumentów umieszczonych na serwerze. W tym celu powinna

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Osoba korzystająca z lokalnej sieci musi mieć możliwość dostępu do dokumentów umieszczonych na serwerze. W tym celu powinna

Adres MAC (Medium Access Control Address) to sprzętowy identyfikator karty sieciowej Ethernet w warstwie modelu OSI

Protokół ARP (Address Resolution Protocol) pozwala na przekształcanie logicznych adresów z warstwy sieciowej na fizyczne adresy z warstwy

W systemie Linux polecenie touch ma na celu

Jakie urządzenie ilustruje zamieszczony rysunek?

Jakie zabezpieczenie w dokumentacji technicznej określa mechanizm zasilacza komputerowego zapobiegający przegrzaniu urządzenia?

Brak odpowiedzi na to pytanie.

Który z protokołów pełni rolę protokołu połączeniowego?

Brak odpowiedzi na to pytanie.

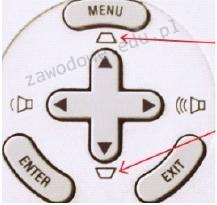

Na przedstawionym obrazku zaznaczone są strzałkami funkcje przycisków umieszczonych na obudowie projektora multimedialnego. Dzięki tym przyciskom można

Brak odpowiedzi na to pytanie.

Jan, użytkownik, nie ma możliwości zmiany właściciela drukarki w systemie Windows. Aby zyskał taką opcję, konieczne jest nadanie mu w ustawieniach zabezpieczeń prawa do

Brak odpowiedzi na to pytanie.

Jaką metodę stosuje się do dostępu do medium transmisyjnego z wykrywaniem kolizji w sieciach LAN?

Brak odpowiedzi na to pytanie.

Wydanie w systemie Windows komendy ```ATTRIB -S +H TEST.TXT``` spowoduje

Brak odpowiedzi na to pytanie.

Który z elementów szafy krosowniczej został pokazany na ilustracji?

Brak odpowiedzi na to pytanie.

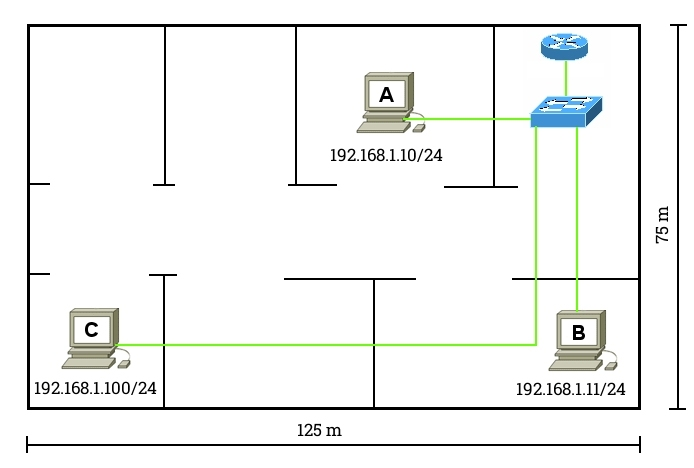

Na schemacie pokazano sieć LAN wykorzystującą okablowanie kategorii 6. Stacja robocza C nie może nawiązać połączenia z siecią. Jaki problem warstwy fizycznej może być przyczyną braku komunikacji?

Brak odpowiedzi na to pytanie.

Liczba 129 w systemie dziesiętnym będzie przedstawiona w formacie binarnym na

Brak odpowiedzi na to pytanie.

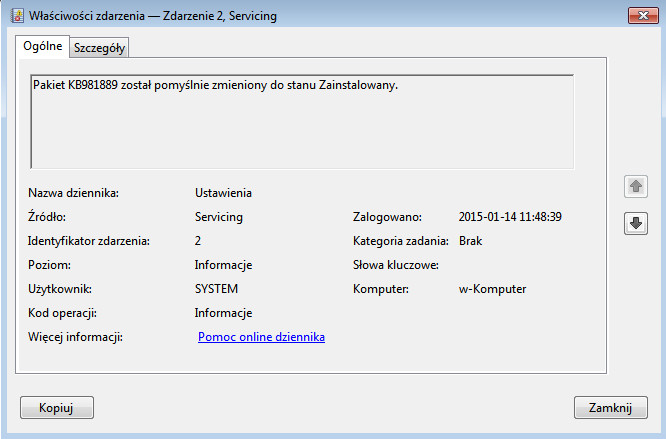

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno być użyte do podłączenia żył kablowych skrętki do gniazda Ethernet?

Brak odpowiedzi na to pytanie.

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Brak odpowiedzi na to pytanie.

Przedmiot widoczny na ilustracji to

Brak odpowiedzi na to pytanie.

Zewnętrzny dysk 3,5 cala o pojemności 5 TB, przeznaczony do archiwizacji lub tworzenia kopii zapasowych, dysponuje obudową z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinno się użyć do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

Brak odpowiedzi na to pytanie.

Nośniki informacji, takie jak dyski twarde, zapisują dane w jednostkach zwanych sektorami, które mają wielkość

Brak odpowiedzi na to pytanie.

Jaki jest maksymalny transfer danych napędu CD przy prędkości x42?

Brak odpowiedzi na to pytanie.

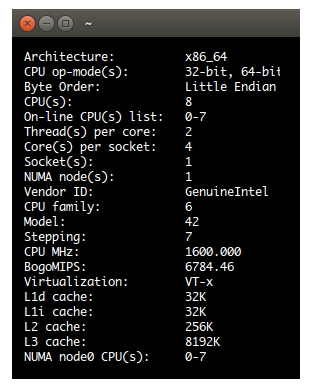

Diagnostykę systemu Linux można przeprowadzić używając polecenia

Brak odpowiedzi na to pytanie.

Ilustracja przedstawia rodzaj pamięci

Brak odpowiedzi na to pytanie.

W skład sieci komputerowej wchodzi 3 komputery stacjonarne oraz drukarka sieciowa, które są połączone kablem UTP z routerem mającym porty 1 x WAN oraz 5 x LAN. Które urządzenie sieciowe pozwoli na dołączenie kablem UTP dwóch dodatkowych komputerów do tej sieci?

Brak odpowiedzi na to pytanie.

Celem złocenia styków złącz HDMI jest

Brak odpowiedzi na to pytanie.

Aby uzyskać uprawnienia administratora w systemie Linux, należy w terminalu wpisać polecenie

Brak odpowiedzi na to pytanie.

Czym zajmuje się usługa DNS?

Brak odpowiedzi na to pytanie.

Które medium transmisyjne charakteryzuje się najmniejszym ryzykiem narażenia na zakłócenia elektromagnetyczne przesyłanego sygnału?

Brak odpowiedzi na to pytanie.

Zasadniczym sposobem zabezpieczenia danych przechowywanych na serwerze jest

Brak odpowiedzi na to pytanie.

Licencja Office 365 PL Personal (jedno stanowisko, subskrypcja na rok) ESD jest przypisana do

Brak odpowiedzi na to pytanie.

Czym dokonuje się przekształcenia kodu źródłowego w program do wykonania?

Brak odpowiedzi na to pytanie.

Do przeprowadzenia ręcznej konfiguracji interfejsu sieciowego w systemie Linux konieczne jest użycie polecenia

Brak odpowiedzi na to pytanie.

Jaką długość ma maska sieci dla adresów z klasy B?

Brak odpowiedzi na to pytanie.

Aby poprawić bezpieczeństwo prywatnych danych sesji na stronie internetowej, zaleca się dezaktywację w ustawieniach przeglądarki

Brak odpowiedzi na to pytanie.

Jakie oprogramowanie opisuje najnowsza wersja wieloplatformowego klienta, który cieszy się popularnością wśród użytkowników na całym świecie, oferującego wirtualną sieć prywatną do nawiązywania połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie z wykorzystaniem kluczy, certyfikatów, nazwy użytkownika i hasła, a także dodatkowych kart w wersji dla Windows?

Brak odpowiedzi na to pytanie.

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Brak odpowiedzi na to pytanie.

W jakiej logicznej topologii działa sieć Ethernet?

Brak odpowiedzi na to pytanie.

Aktywacja opcji OCR w procesie ustawiania skanera umożliwia

Brak odpowiedzi na to pytanie.

Jakie pole znajduje się w nagłówku protokołu UDP?

Brak odpowiedzi na to pytanie.

Która usługa pozwala na zdalne zainstalowanie systemu operacyjnego?

Brak odpowiedzi na to pytanie.