Pytanie 1

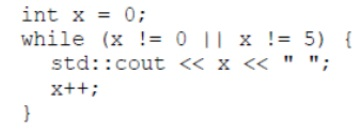

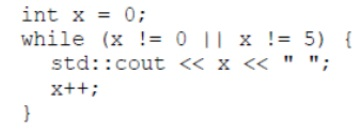

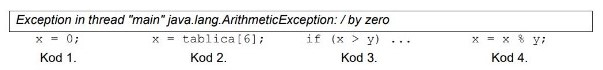

W zaprezentowanym fragmencie kodu występuje błąd logiczny. Na czym on polega?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

W zaprezentowanym fragmencie kodu występuje błąd logiczny. Na czym on polega?

Która z wymienionych metod może pomóc w walce z uzależnieniem od internetu?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Jakie metody można wykorzystać do przechowywania informacji o użytkownikach w aplikacji mobilnej na systemie Android?

Do form komunikacji werbalnej zalicza się

W jaki sposób określa się wypadek związany z pracą?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

Które słowo kluczowe w C++ służy do definiowania klasy nadrzędnej?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

Zaprezentowany diagram Gantta odnosi się do projektu IT. Przy założeniu, że każdy członek zespołu dysponuje wystarczającymi umiejętnościami do realizacji każdego z zadań oraz że do każdego zadania można przypisać jedynie jedną osobę, która poświęci na zadanie pełny dzień pracy, to minimalna liczba członków zespołu powinna wynosić:

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

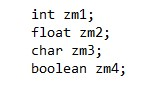

W podanym fragmencie kodu Java wskaż, która zmienna może pomieścić wartość "T"

Wskaź rodzaj testowania, które realizuje się w trakcie tworzenia kodu źródłowego?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Co oznacza walidacja kodu programu?

Ile gigabajtów (GB) mieści się w 1 terabajcie (TB)?

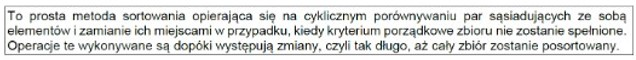

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

Który z wymienionych parametrów określa prędkość procesora?

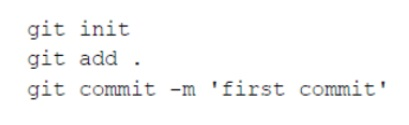

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

Czym jest ochrona własności intelektualnej?

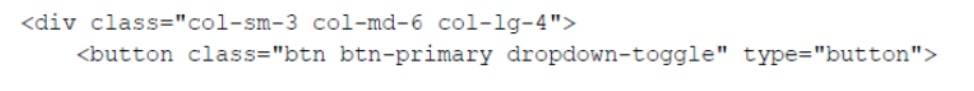

Jaką nazwę nosi framework CSS, który służy do definiowania wyglądu stron internetowych i którego klasy są użyte w przedstawionym przykładzie?

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

Które z wymienionych atrybutów klasy mogą być dostępne wyłącznie w obrębie tej klasy oraz jej klas potomnych?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Który z wymienionych algorytmów najczęściej wykorzystuje rekurencję?

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólem, drętwieniem oraz zaburzeniami czucia w rejonie 1-3 palca ręki jest

Który rodzaj kolekcji pozwala na dostęp do elementów w porządku FIFO (First In First Out)?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Jakie jest przeznaczenie komentarzy w kodzie źródłowym programu?

W jaki sposób można ograniczyć problemy społeczne wynikające z nadmiernego używania internetu?

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

Co należy do zadań interpretera?

Jaką rolę odgrywa interpreter w kontekście programowania?

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?